OpenClawのセキュリティリスクが頻発していることは、多くのAI開発者や一般ユーザーが直面している問題です。本記事では、OpenClawの5つの主要なセキュリティリスクと、3つのプラットフォームでの完全なアンインストール方法を紹介します。これにより、リスクを迅速に特定し、OpenClawを完全に削除することができます。

本記事の価値: この記事を読むことで、OpenClawのすべてのセキュリティ上の懸念点を理解し、macOS、Windows、LinuxでOpenClawを完全にアンインストールする手順(多くの人が見落としがちなOAuthトークンの取り消しを含む)を習得できます。

OpenClawとは:ClawdbotからMoltbotへの変遷

OpenClawのリスクについて議論する前に、まずこのツールの背景を簡単に理解しましょう。

OpenClaw(旧称Clawdbot、Moltbot)は、オーストリアの開発者Peter Steinbergerによって作成されたオープンソースの自律型AIエージェントツールです。その中核機能は、メッセージングプラットフォーム(Telegram、Discord、WhatsAppなど)をユーザーインターフェースとして利用し、AI大規模言語モデルに様々なタスクを自律的に実行させることです。

OpenClawの名称変更タイムライン

| 時期 | 名称 | 出来事 |

|---|---|---|

| 2025年11月 | Clawdbot | プロジェクト初公開 |

| 2026年1月27日 | Moltbot | Anthropicの商標クレームにより改名(ロブスターをテーマに) |

| 2026年1月29日 | OpenClaw | 2度目の改名。オープンソースとロブスターの伝統を強調 |

| 2026年2月14日 | — | SteinbergerがOpenAIへの参加を発表、プロジェクトはオープンソース財団に移管 |

OpenClawのコア機能

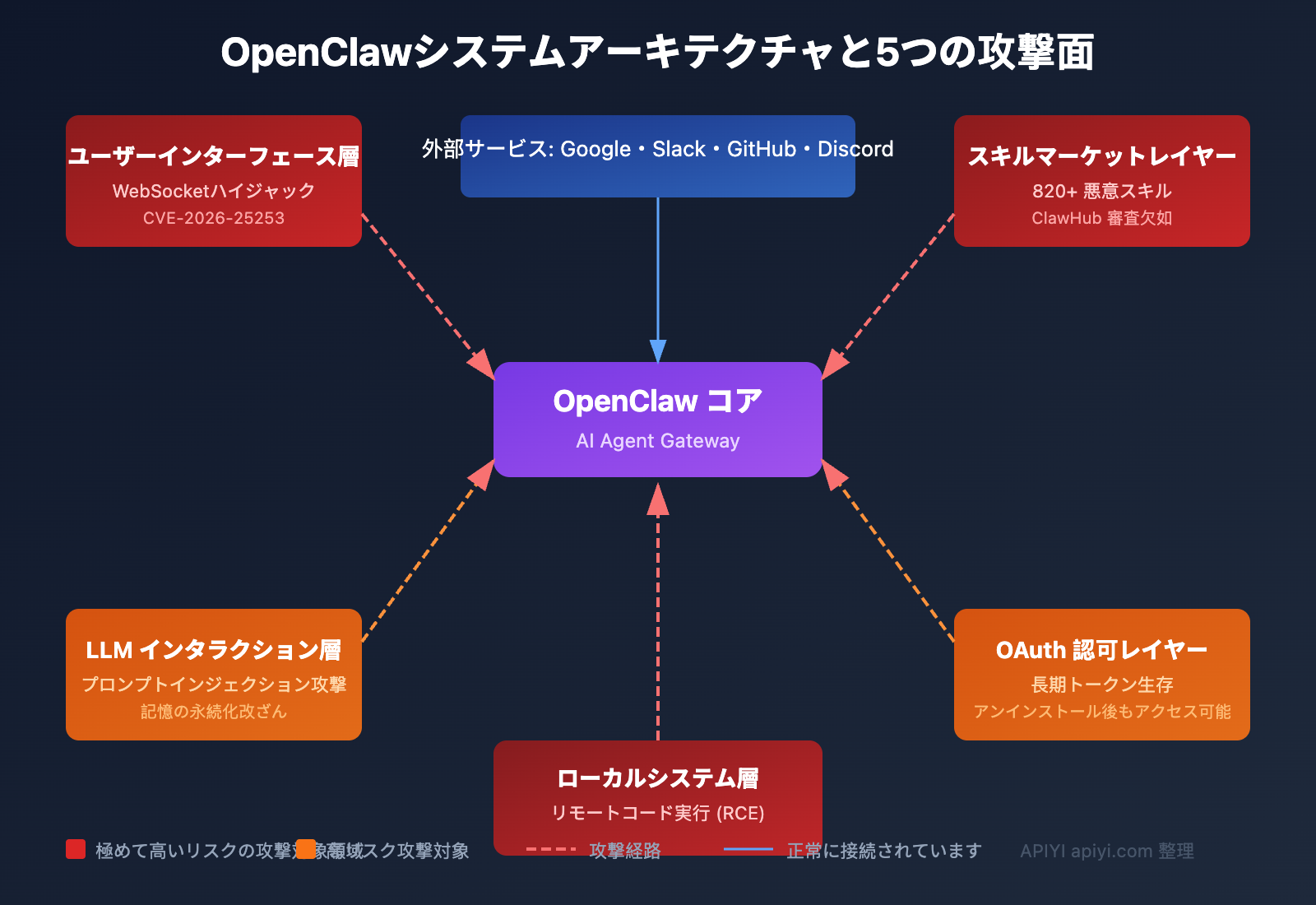

OpenClawは、メールの自動仕分け、返信の下書き作成、カレンダー管理、シェルコマンドの実行、ファイルシステムの操作、Web自動化などを自動で行うことができます。100以上の事前設定されたAgentSkillsを通じて能力を拡張し、Google、Slack、Discord、GitHubなどのサービスと連携します。

便利に聞こえますが、まさにこの「何でもできる」という設計が、深刻なセキュリティリスクをもたらしています。

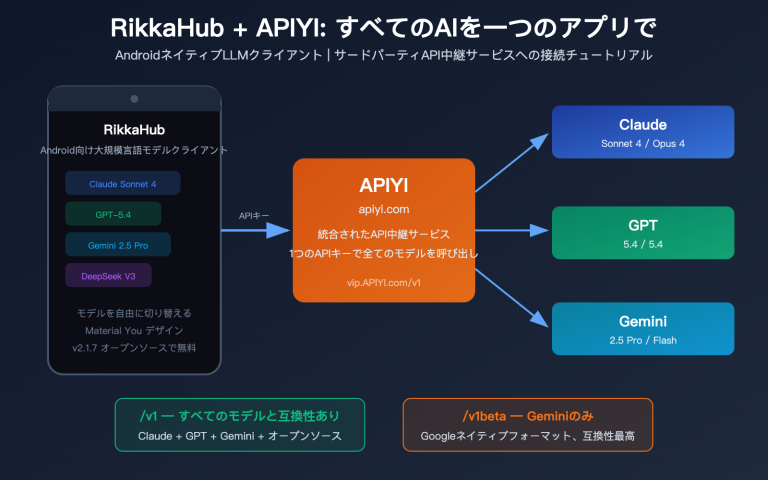

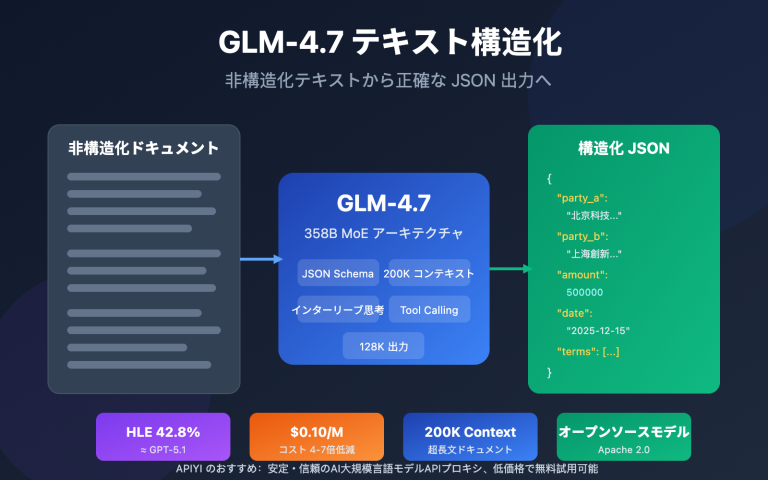

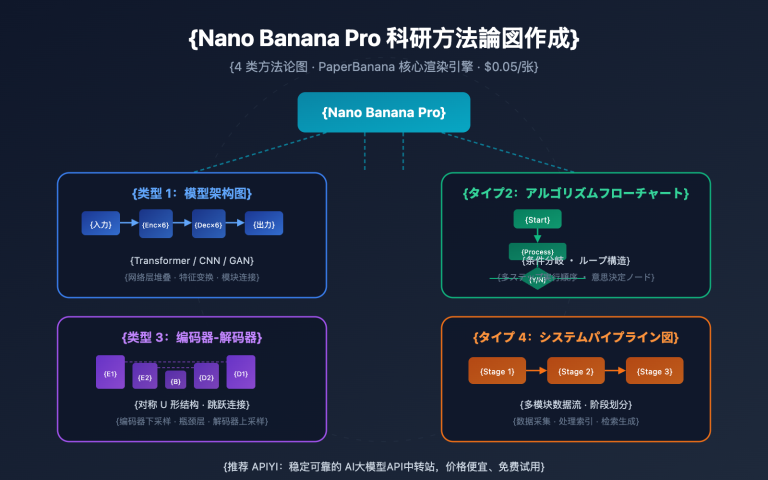

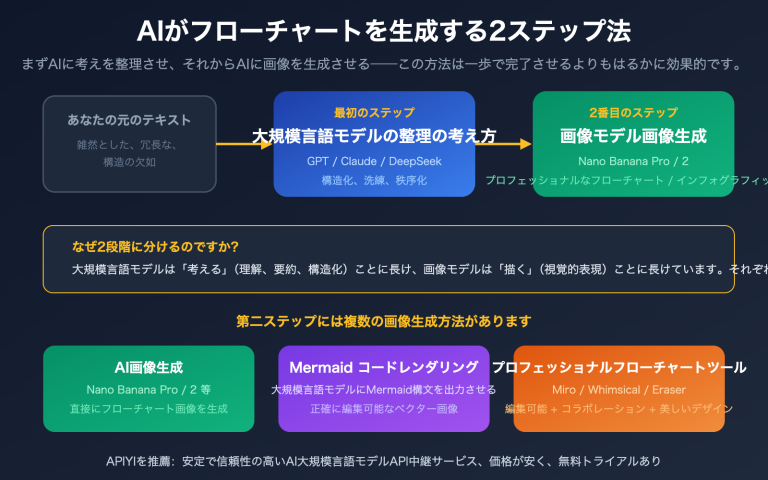

🎯 セキュリティアドバイス: いかなるAIエージェントツールを使用する前に、セキュリティリスクを評価することをお勧めします。安全で信頼性の高いAI大規模言語モデルのAPI呼び出しサービスが必要な場合は、APIYI apiyi.com プラットフォーム経由での接続をお勧めします。このプラットフォームは制御されたAPIインターフェース環境を提供し、ローカルエージェントのセキュリティ上の懸念を心配する必要がありません。

OpenClaw の5大セキュリティリスク詳細解説

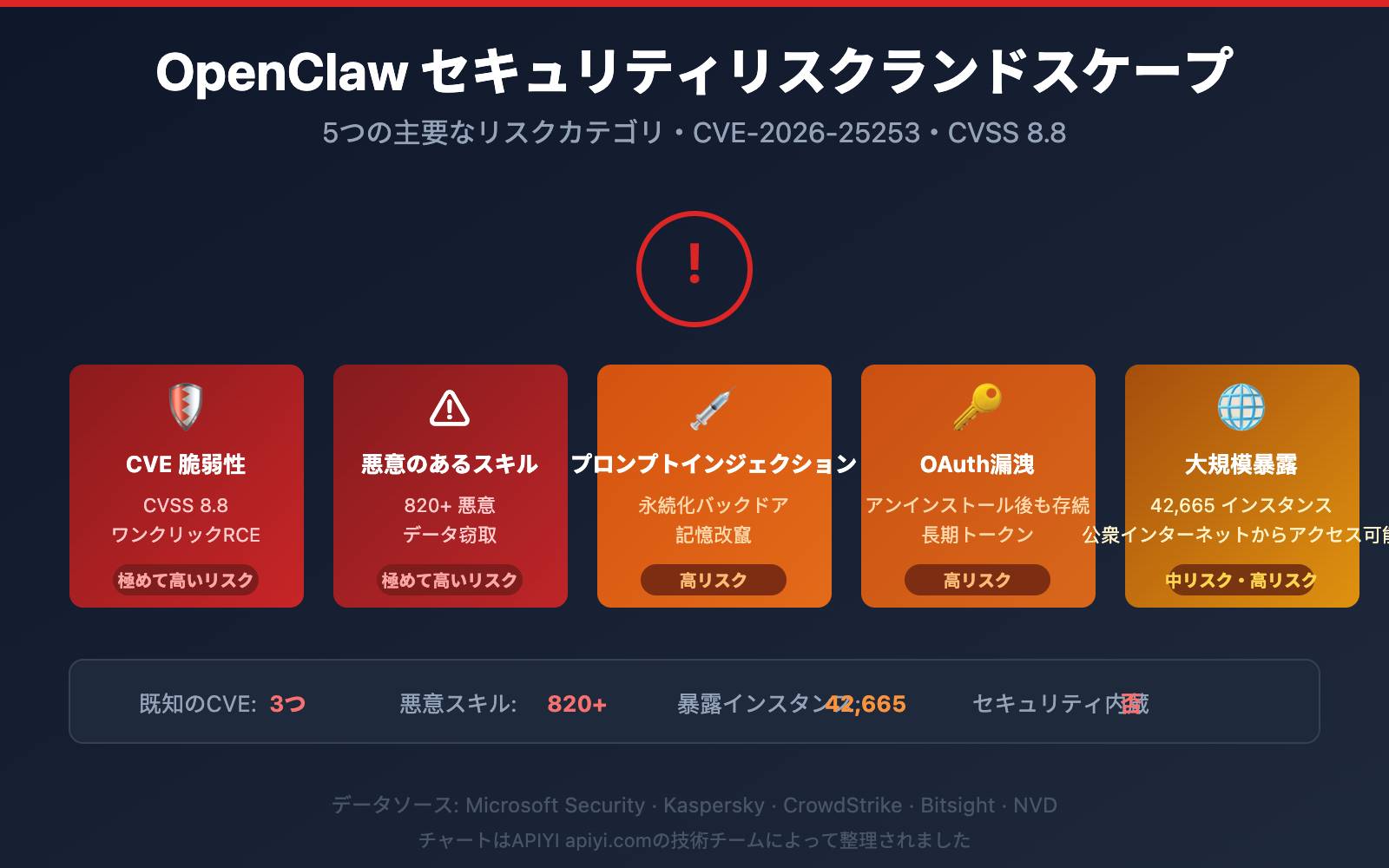

マイクロソフト、カスペルスキー、CrowdStrikeなど複数のセキュリティ機関の分析レポートによると、OpenClawには現在、以下の5つのコアセキュリティリスクが存在します。

リスク1:重大なCVE脆弱性——ワンクリックでのリモートコード実行

OpenClawには複数の重大なCVE脆弱性が開示されており、中でも最も深刻なのはCVE-2026-25253です。

| 脆弱性番号 | CVSS スコア | タイプ | 影響 | 修正バージョン |

|---|---|---|---|---|

| CVE-2026-25253 | 8.8 (重大) | トークン漏洩 + RCE | ワンクリックでのリモートコード実行 | v2026.1.29 |

| CVE-2026-24763 | 重大 | コマンドインジェクション | 任意コマンド実行 | — |

| CVE-2026-25157 | 重大 | コマンドインジェクション | 任意コマンド実行 | — |

CVE-2026-25253 の攻撃原理:

- OpenClawのコントロールインターフェースは、URLクエリ文字列の

gatewayUrlを信頼し、読み込み時に自動的に接続します - サーバーはWebSocketのOriginヘッダーを検証せず、あらゆるWebサイトからのリクエストを受け入れます

- 攻撃者が悪意のあるリンクを作成し、ユーザーがクリックすると、認証トークンが攻撃者のサーバーに送信されます

- 攻撃者は操作レベルのゲートウェイアクセス権を取得し、サンドボックス設定の変更や任意のコード実行が可能になります

localhostにバインドされているインスタンスでも影響を受けます。攻撃者は、リンクをクリックするか悪意のあるWebページにアクセスさせるだけで、OpenClawゲートウェイを完全に制御できます。

リスク2:悪意のあるスキルマーケット——820以上の悪意のあるスキル

OpenClawのスキルマーケット「ClawHub」には、深刻なセキュリティ審査の問題があります。

セキュリティ研究者のスキャン結果によると:

- ClawHubには合計で約 10,700 個のスキルが存在します

- そのうち 820以上が悪意のあるスキルと確認されています(約7.7%)

- 更新されたスキャンでは、悪意のあるスキルの割合が 20%近く に達しています

CiscoのAIセキュリティ研究チームがサードパーティのOpenClawスキルをテストしたところ、ユーザーの知らないうちにデータ流出とプロンプトインジェクションを実行していることが判明しました。

これらの悪意のあるスキルは、取引ボット、金融アシスタント、コンテンツサービスなどに偽装しており、実際には以下のものを窃取します:

- ファイルと暗号ウォレットのブラウザ拡張機能

- ニーモニックフレーズとmacOS Keychainデータ

- ブラウザのパスワードとクラウドサービスの認証情報

リスク3:プロンプトインジェクション攻撃——AIによる悪意のある命令実行

OpenClawは、正当な命令と悪意のある命令を区別できません。攻撃者はOpenClawが処理するコンテンツに悪意のある命令を埋め込み、AIに気付かれることなく攻撃者の操作を実行させることができます。

攻撃チェーンの例:

悪意のあるメール内容 → OpenClawが自動処理 → AIが埋め込まれた命令を実行 → データ漏洩

さらに危険なのは、OpenClawの「セキュリティモデル」が、プロンプトインジェクションを「範囲外」と明示していることです——セキュリティ境界を迂回しない限り。しかし実際には、プロンプトインジェクションは他の機能と連鎖的に組み合わせることで、持続的な攻撃を実現できます。

OpenClawのエージェント状態や「記憶」が一度変更されると、攻撃者の命令に長期間従うようになり、持続的なバックドアが形成されます。

リスク4:OAuthトークンの永続化——ソフトウェアのアンインストールは安全を意味しない

これは多くのユーザーが最も見落としやすいリスクです。OpenClawは、Google、Slack、Discord、GitHubなどのアカウントに接続するために長期間有効なOAuthトークンを使用します。

重要な事実: OpenClawをアンインストールしても、これらのOAuthトークンは各サービスプロバイダーのサーバー上に保存されたまま残り、あなたのアカウントは依然としてアクセス可能な状態です。

ローカルソフトウェアを削除するだけでは、OAuth認可を解除することはできません。これが、多くの人が「完全にアンインストールした」と思っていても、実際にはアカウントがリスクにさらされ続けている理由です。

リスク5:大規模な公開——42,000以上のインスタンスがインターネットに露出

| 監視機関 | 検出時期 | 公開インスタンス数 |

|---|---|---|

| Censys | 2026年1月25日-31日 | 1,000 → 21,000以上 |

| Bitsight | 拡張分析期間 | 30,000以上 |

| 独立研究 | 包括的スキャン | 42,665(うち5,194は脆弱性が確認済み) |

OpenClawの公式ドキュメント自身も認めています:「'完璧に安全な'デプロイ方法は存在しない」。セキュリティは内蔵機能ではなく、オプション設定です。

💡 セキュリティアドバイス: もしあなたのプロジェクトでAI大規模言語モデルのAPI呼び出しが必要な場合、ローカルでエージェントをデプロイするリスクを負う必要はありません。APIYI apiyi.com プラットフォームを通じて、Claude、GPT-4o、DeepSeekなどの主要モデルのAPIインターフェースを安全に使用できます。すべての呼び出しは管理された環境で行われます。

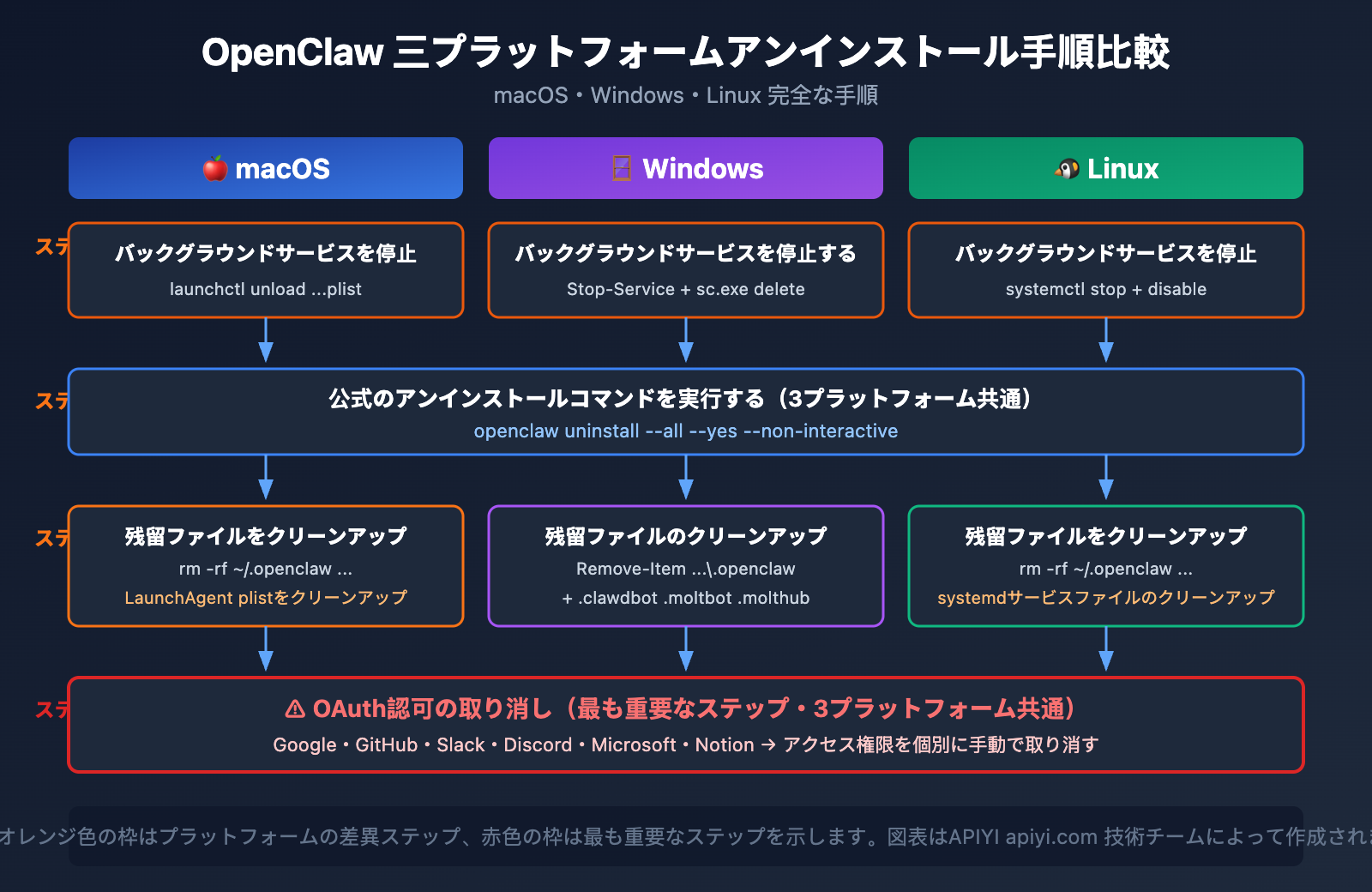

OpenClaw 完全アンインストールガイド:3つのプラットフォームの完全な手順

以下は、macOS、Windows、Linuxの3つのプラットフォームにおける完全なアンインストールガイドです。

重要な注意点: アンインストールの順序が重要です。もし先に npm uninstall -g openclaw でバイナリファイルを削除してしまうと、公式の openclaw uninstall コマンドが使えなくなり、クリーンアップ作業がより複雑になります。

ステップ1:OpenClaw のバックグラウンドサービスを停止する

アンインストールの前に、まず OpenClaw のバックグラウンドゲートウェイプロセスを停止する必要があります。

macOS:

# LaunchAgent のバックグラウンドプロセスを停止

launchctl unload ~/Library/LaunchAgents/com.openclaw.gateway.plist

Linux:

# systemd サービスを停止

sudo systemctl stop openclaw-gateway

sudo systemctl disable openclaw-gateway

Windows:

# バックグラウンドサービスを停止

Stop-Service OpenClawGateway

sc.exe delete OpenClawGateway

ステップ2:公式アンインストールコマンドを実行する

# 推奨方法:ワンクリック完全アンインストール

openclaw uninstall --all --yes --non-interactive

このコマンドは、OpenClaw のバイナリファイルと基本設定を削除します。ただし、すべての残留ファイルや OAuth 認可はクリーンアップされません。

ステップ3:残留ディレクトリをクリーンアップする

公式アンインストールコマンドを実行した後も、以下のディレクトリを手動でクリーンアップする必要があります。

macOS / Linux:

# すべての設定ディレクトリを削除(歴史的な名前変更バージョンのディレクトリを含む)

rm -rf ~/.openclaw

rm -rf ~/.clawdbot

rm -rf ~/.moltbot

rm -rf ~/.molthub

# macOS の追加クリーンアップ:LaunchAgent

rm -f ~/Library/LaunchAgents/com.openclaw.gateway.plist

Windows:

# 設定ディレクトリを削除

Remove-Item -Recurse -Force "$env:USERPROFILE\.openclaw"

Remove-Item -Recurse -Force "$env:USERPROFILE\.clawdbot"

Remove-Item -Recurse -Force "$env:USERPROFILE\.moltbot"

Remove-Item -Recurse -Force "$env:USERPROFILE\.molthub"

ステップ4:アンインストール完了を確認する

# 残留プロセスがないか確認

ps aux | grep -i openclaw

ps aux | grep -i clawdbot

ps aux | grep -i moltbot

# 残留ファイルがないか確認

ls -la ~/.openclaw 2>/dev/null && echo "残留ファイルが存在します!" || echo "クリーンアップ完了"

ls -la ~/.clawdbot 2>/dev/null && echo "残留ファイルが存在します!" || echo "クリーンアップ完了"

ls -la ~/.moltbot 2>/dev/null && echo "残留ファイルが存在します!" || echo "クリーンアップ完了"

🚀 技術ヒント: もし OpenClaw をアンインストールする理由が、より安全な AI 呼び出し方法が必要なためであれば、APIYI apiyi.com はすぐに使える API インターフェースを提供しており、ローカルに Agent をデプロイする必要がなく、5分で統合が完了します。

OpenClaw OAuthトークン取り消しガイド:最も重要なステップ

これはOpenClawのアンインストールにおいて最も見落とされがちで、最も重要なステップです。多くのアンインストールチュートリアルはローカルファイルの削除にのみ焦点を当てていますが、OAuthトークンを取り消さない限り、あなたのアカウントは依然としてリスクにさらされています。

各プラットフォームでのOAuth取り消し操作

| プラットフォーム | 操作パス | 取り消し方法 |

|---|---|---|

| myaccount.google.com → セキュリティ → サードパーティアプリ | OpenClaw/Clawdbot/Moltbotを見つけ、「アクセス権を削除」をクリック | |

| GitHub | github.com/settings/applications → Authorized OAuth Apps | OpenClawを見つけ、Revokeをクリック |

| Slack | ワークスペース設定 → アプリ管理 → インストール済みアプリ | OpenClaw統合を削除 |

| Discord | ユーザー設定 → 承認済みアプリ | OpenClawの承認を取り消す |

| Microsoft | account.live.com/consent/Manage | OpenClawの権限を削除 |

| Notion | 設定 → マイコネクション | OpenClawとの接続を解除 |

なぜOAuthの取り消しが重要なのか

OpenClawをローカルでアンインストール → ローカルソフトウェアを削除

↓

しかしOAuthトークンはクラウド上で生き続ける

↓

あなたのメール、ファイル、コードリポジトリは依然としてアクセス可能

↓

各プラットフォームの承認を手動で取り消す必要がある

OAuthを取り消した後は、特に攻撃を受けた可能性を疑う場合、関連するアカウントのパスワードを変更することをお勧めします。

🎯 セキュリティ実践: AIサービスを利用する際は、OAuthによる広範な承認ではなく、APIキーに基づく呼び出し方式を優先してください。APIYI apiyi.com プラットフォームは安全なAPIキー認証メカニズムを採用しており、権限範囲が制御可能で、メールやファイルなどの機密データにアクセスすることはありません。

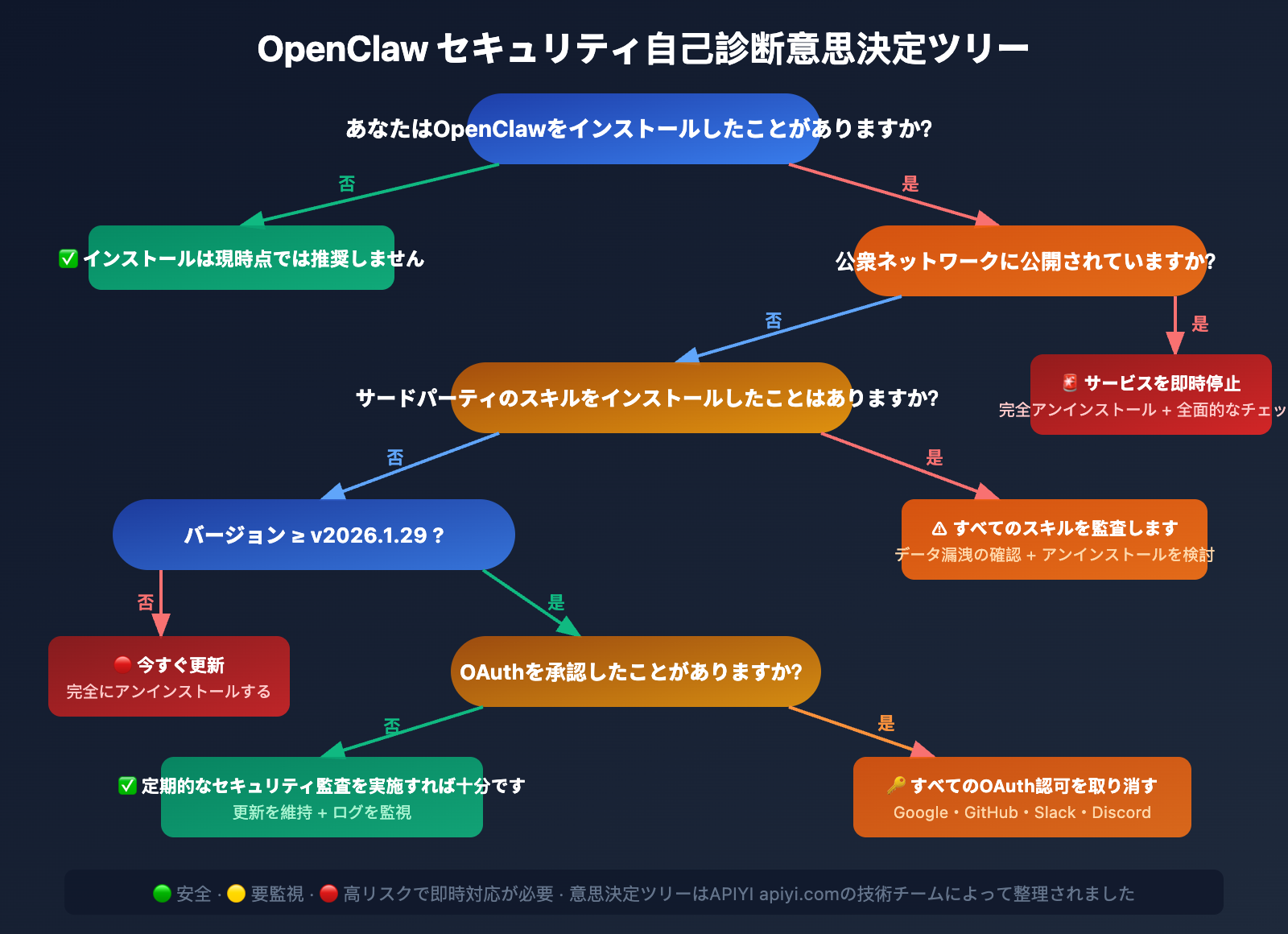

OpenClaw セキュリティリスク自己診断チェックリスト

現在または過去にOpenClawを使用している場合は、以下のチェックリストに沿ってセキュリティ自己診断を行ってください:

セキュリティ自己診断項目

- バージョンチェック: v2026.1.29 以上に更新済みか(CVE-2026-25253を修正)

- ネットワーク公開: OpenClawゲートウェイが公衆網に公開されていないか(localhostのみに制限すべき)

- スキル監査: 不明な出所のサードパーティスキルをインストールしていないか

- OAuthレビュー: OpenClawに承認済みのサービスは何か

- ログチェック: 異常な外部接続記録がないか

- メモリ監査: OpenClawのAgentメモリが改ざんされていないか

ユーザータイプ別の推奨操作

| ユーザータイプ | 推奨操作 |

|---|---|

| OpenClawを一度も使用したことがない | インストールは推奨せず、セキュリティ更新を注視 |

| ローカルテストのみ実施 | 完全アンインストール + OAuth取り消し |

| 日常的に使用中 | 最新バージョンへの即時更新 + セキュリティ監査 |

| 既に公衆網に公開済み | サービスの即時停止 + 完全アンインストール + 包括的セキュリティ調査 |

| サードパーティスキルをインストール済み | 全スキルの監査 + データ漏洩の確認 + アンインストールを検討 |

よくある質問

Q1: OpenClawと一般的なAIチャットボットの違いは何ですか?なぜリスクが高いのですか?

一般的なチャットボット(ChatGPT、Claudeなど)はサービスプロバイダーのサーバー上で動作し、ユーザーはブラウザーを通じて対話します。一方、OpenClawはユーザーのローカル環境で動作する自律型AIエージェントであり、ファイルシステム、メール、コードリポジトリなどへの実際のアクセス権限を持っています。この設計により機能は強力になりますが、攻撃対象領域も拡大します。一度侵害されると、攻撃者が得るのは単なるチャット履歴ではなく、ユーザーのコンピューターやクラウドサービスへの実操作権限です。AIモデルを安全に呼び出したい場合は、APIYI apiyi.comなどの管理されたAPIプラットフォームを利用することをお勧めします。これにより、ローカルエージェントがもたらすセキュリティリスクを回避できます。

Q2: OpenClawをアンインストールしましたが、まだ何を心配すべきですか?

最も心配すべきはOAuthトークンです。OpenClawは長期間有効なOAuthトークンを使用しており、これらのトークンはGoogle、GitHub、Slackなどのサービスプロバイダーのサーバーに保存されています。ローカルソフトウェアをアンインストールしても無効にはなりません。必ず、許可した各プラットフォームにログインし、OpenClawのアクセス権限を手動で取り消してください。さらに、サードパーティ製のスキルをインストールしたことがある場合は、システムに異常なプロセスやファイルがないか確認することをお勧めします。

Q3: OpenClawの悪意のあるスキルはどのように動作しますか?

悪意のあるスキルは、通常の機能(取引ボット、コンテンツサービスなど)に偽装し、ClawHubマーケットを通じて配布されます。一度インストールされると、バックグラウンドでデータ漏洩を実行します。ブラウザーのパスワード、暗号化ウォレットのシードフレーズ、macOS Keychainデータなどの機密情報を盗み出します。Ciscoのセキュリティチームによるテストでは、これらのスキルがユーザーに全く気づかれることなく動作できることが確認されています。

Q4: OpenClawがローカルでのみ動作し、パブリックネットワークに公開されていない場合、安全ですか?

完全に安全とは言えません。CVE-2026-25253の脆弱性は、OpenClawがlocalhostにのみバインドされている場合でも、攻撃者が悪意のあるリンクを通じてユーザーの認証トークンを盗み出し、ワンクリックでのリモートコード実行を実現できることを証明しています。巧妙に作成されたリンクをクリックするだけで、ローカルのセキュリティ境界が迂回されてしまいます。

Q5: AIエージェント機能をより安全に使用する方法はありますか?

いくつかの提案があります。まず、ローカルエージェントではなく、APIベースの呼び出し方法を優先してください。APIYI apiyi.comプラットフォームを通じて、Claude、GPT-4o、DeepSeekなどの主要モデルを安全に呼び出すことができ、すべてのリクエストは管理された環境で処理されます。次に、どうしてもローカルエージェントが必要な場合は、必ず最新バージョンに保ち、ネットワークへの露出を制限し、監査済みの公式スキルのみを使用してください。最後に、OAuth認可とシステムログを定期的に確認してください。

まとめ

強力なオープンソースAIエージェントツールであるOpenClawのセキュリティ問題は、軽視できません。深刻なCVE脆弱性から悪意のあるスキルマーケット、プロンプトインジェクションからOAuthトークンの永続化まで、各リスクポイントは重大なセキュリティ事故につながる可能性があります。

OpenClawアンインストールの重要な手順を振り返る:

- バックグラウンドサービスプロセスを停止する

openclaw uninstall --all --yes --non-interactiveを実行する~/.openclaw、~/.clawdbot、~/.moltbot、~/.molthubディレクトリを手動でクリーンアップする- すべてのプラットフォームのOAuth認可を取り消す(最も重要なステップ)

- クリーンアップ結果を検証する

あなたのプロジェクトでAI大規模言語モデルの能力が必要な場合は、APIYI apiyi.comを通じて安全なAPI呼び出し方法を使用することをお勧めします。Claude、GPT-4o、DeepSeek、Geminiなどの主要モデルの統一インターフェース呼び出しをサポートしており、ローカルエージェントのセキュリティリスクを負う必要はありません。

この記事はAPIYI技術チームによって執筆されました。AI大規模言語モデルの技術動向とセキュリティ実践に注目しています。その他のAI技術チュートリアルは、APIYIヘルプセンター help.apiyi.com をご覧ください。