تعد مخاطر الأمان المتكررة في OpenClaw مشكلة يواجهها العديد من مطوري الذكاء الاصطناعي والمستخدمين العاديين. ستقدم هذه المقالة أهم 5 مخاطر أمنية جوهرية في OpenClaw، بالإضافة إلى 3 حلول كاملة لإزالته من مختلف المنصات، لمساعدتك على تحديد المخاطر بسرعة والتخلص من OpenClaw بشكل كامل.

القيمة الأساسية: بعد قراءة هذه المقالة، ستفهم جميع المخاطر الأمنية لـ OpenClaw، وستتعلّم الخطوات الكاملة لإزالته تمامًا من أنظمة macOS وWindows وLinux، بما في ذلك خطوة إلغاء رموز OAuth التي يتجاهلها الكثيرون.

ما هو OpenClaw: التطور من Clawdbot إلى Moltbot

قبل مناقشة مخاطر OpenClaw، دعنا نتعرف بسرعة على خلفية هذه الأداة.

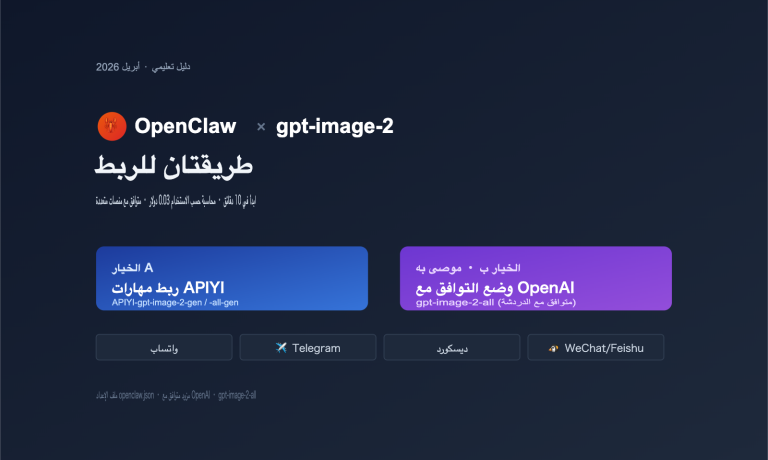

OpenClaw (المعروف سابقًا باسم Clawdbot و Moltbot) هو أداة وكيل ذكي ذاتي مفتوحة المصدر أنشأها المطور النمساوي Peter Steinberger. وظيفتها الأساسية هي استخدام منصات المراسلة (مثل Telegram و Discord و WhatsApp) كواجهة مستخدم، للسماح لنماذج اللغة الكبيرة الذكية بتنفيذ أنواع مختلفة من المهام بشكل مستقل.

الجدول الزمني لتغيير اسم OpenClaw

| الوقت | الاسم | الحدث |

|---|---|---|

| نوفمبر 2025 | Clawdbot | الإصدار الأول للمشروع |

| 27 يناير 2026 | Moltbot | تغيير الاسم بسبب شكوى علامة تجارية من Anthropic (موضوع الكركند) |

| 29 يناير 2026 | OpenClaw | التغيير الثاني للاسم، مع التركيز على المصدر المفتوح + تقليد الكركند |

| 14 فبراير 2026 | — | أعلن Steinberger انضمامه إلى OpenAI، وتسليم المشروع لمؤسسة المصدر المفتوح |

الوظائف الأساسية لـ OpenClaw

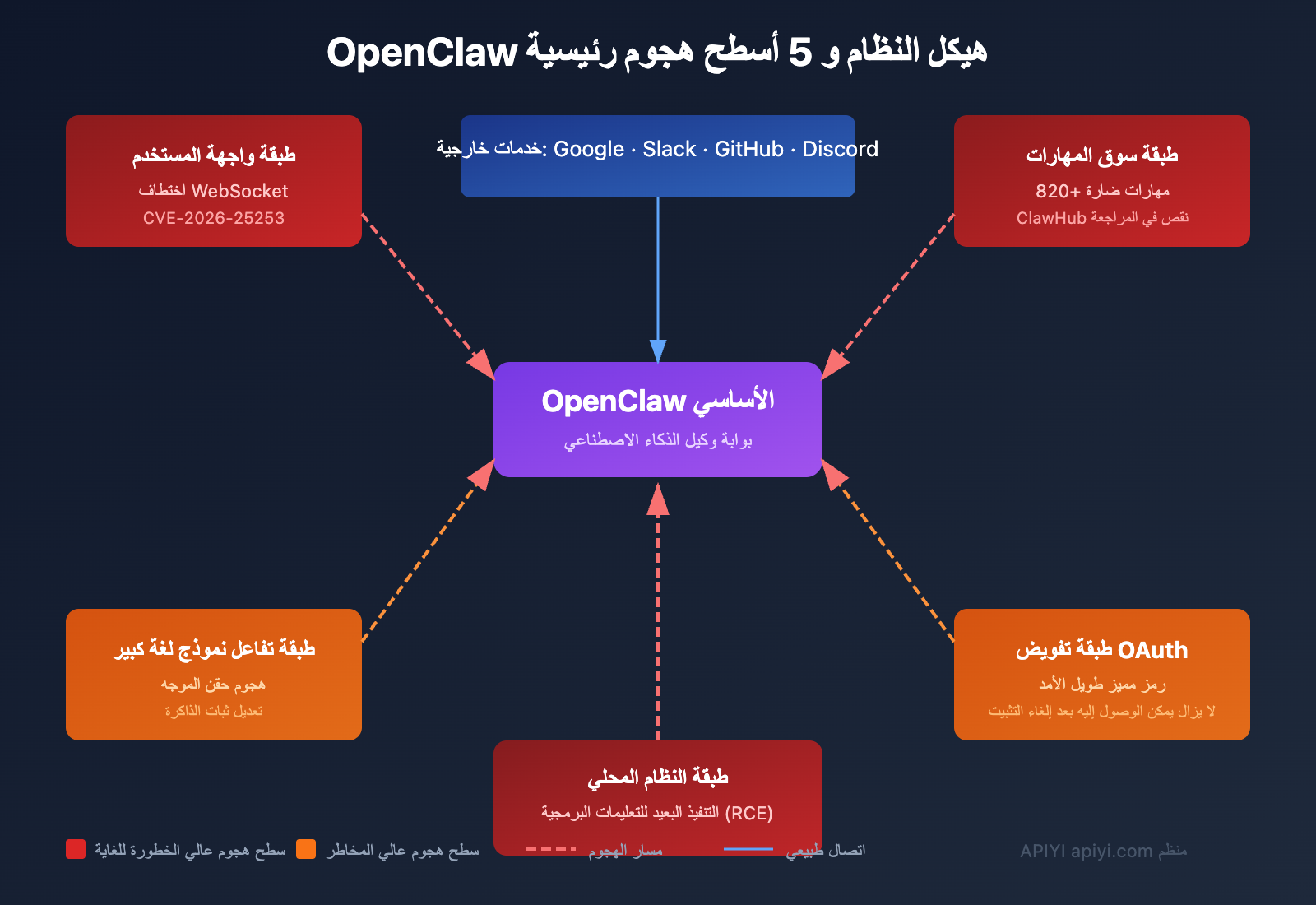

يمكن لـ OpenClaw فرز البريد الإلكتروني تلقائيًا، وصياغة الردود، وإدارة التقويم، وتنفيذ أوامر Shell، وتشغيل نظام الملفات، وإجراء أتمتة الويب، وما إلى ذلك. فهو يوسع قدراته من خلال أكثر من 100 AgentSkill مُهيأة مسبقًا، ويربط بخدمات مثل Google و Slack و Discord و GitHub.

يبدو هذا مريحًا، لكن هذا التصميم "الذي يمكنه فعل كل شيء" هو بالضبط ما يجلب مخاطر أمنية خطيرة.

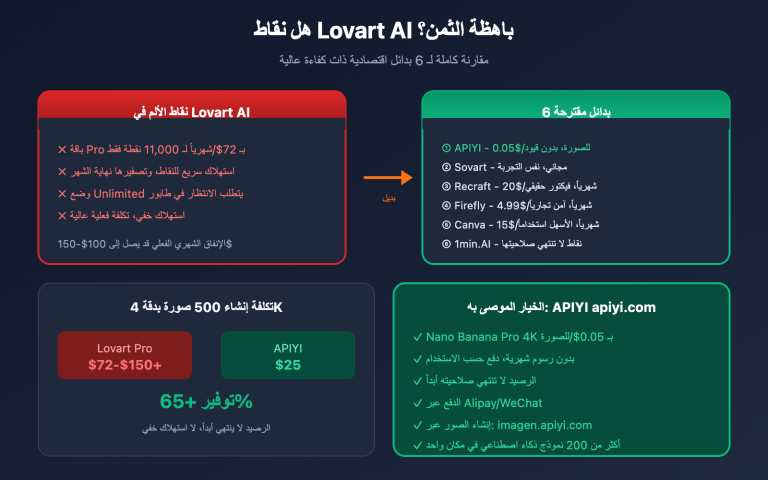

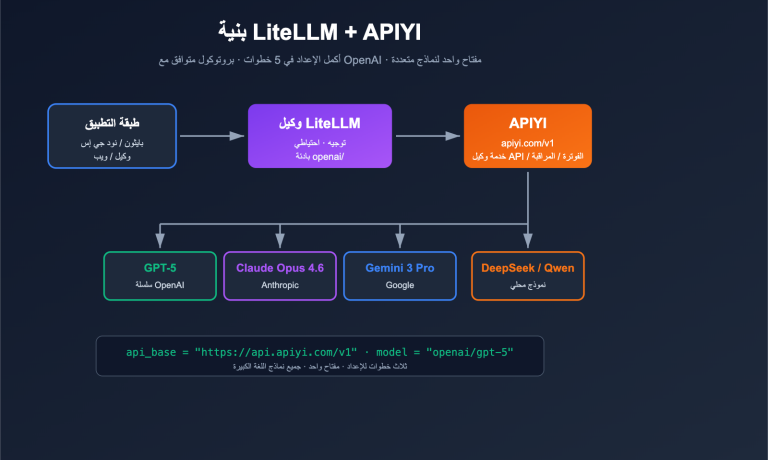

🎯 تلميح أمني: قبل استخدام أي أداة وكيل ذكي، يُنصح بتقييم المخاطر الأمنية أولاً. إذا كنت بحاجة إلى خدمة استدعاء API لنماذج اللغة الكبيرة الذكية آمنة وموثوقة، نوصي بالاتصال من خلال منصة APIYI على apiyi.com، حيث توفر المنصة بيئة واجهات برمجة تطبيقات (API) خاضعة للرقابة، دون الحاجة للقلق بشأن مخاطر الوكيل المحلي.

تحليل عميق للمخاطر الأمنية الخمس لـ OpenClaw

وفقًا لتقارير التحليل الصادرة عن العديد من الوكالات الأمنية بما في ذلك Microsoft و Kaspersky و CrowdStrike، فإن OpenClaw يعاني حاليًا من المخاطر الأمنية الأساسية الخمس التالية.

الخطر الأول: ثغرات CVE عالية الخطورة – تنفيذ كود عن بعد بنقرة واحدة

تم الكشف عن العديد من ثغرات CVE عالية الخطورة في OpenClaw، وأخطرها هي CVE-2026-25253.

| رقم الثغرة | درجة CVSS | النوع | التأثير | الإصدار المُصلح |

|---|---|---|---|---|

| CVE-2026-25253 | 8.8 (عالية الخطورة) | تسريب رمز + RCE | تنفيذ كود عن بعد بنقرة واحدة | v2026.1.29 |

| CVE-2026-24763 | عالية الخطورة | حقن أوامر | تنفيذ أوامر عشوائية | — |

| CVE-2026-25157 | عالية الخطورة | حقن أوامر | تنفيذ أوامر عشوائية | — |

آلية هجوم CVE-2026-25253:

- تثق واجهة تحكم OpenClaw في

gatewayUrlالقادم من سلسلة استعلام URL، وتتصل تلقائيًا عند التحميل - لا يتحقق الخادم من رأس WebSocket Origin، ويقبل الطلبات من أي موقع

- ينشئ المهاجم رابطًا ضارًا، وعندما ينقر المستخدم عليه، يتم إرسال رمز المصادقة إلى خادم المهاجم

- يحصل المهاجم على صلاحية وصول على مستوى التشغيل للبوابة، يمكنه من خلالها تعديل إعدادات الحماية الرملية وتنفيذ كود عشوائي

حتى النسخ المرتبطة بـ localhost فقط تتأثر. يحتاج المهاجم فقط إلى أن تنقر على رابط أو تزور صفحة ويب ضارة للسيطرة الكاملة على بوابة OpenClaw الخاصة بك.

الخطر الثاني: سوق المهارات الضارة – أكثر من 820 مهارة ضارة

يوجد مشكلة أمنية خطيرة في فحص سوق المهارات ClawHub الخاص بـ OpenClaw.

وفقًا لنتائج المسح التي أجراها باحثو الأمن:

- يوجد إجمالي حوالي 10,700 مهارة على ClawHub

- تم تأكيد أن أكثر من 820 منها مهارات ضارة (حوالي 7.7٪)

- أظهرت عمليات المسح المحدثة أن نسبة المهارات الضارة اقتربت من 20٪

اختبر فريق أبحاث أمن الذكاء الاصطناعي في Cisco مهارة OpenClaw تابعة لجهة خارجية، ووجد أنها نفذت تسريب بيانات وحقن أوامر دون علم المستخدم.

تتنكر هذه المهارات الضارة كروبوتات تداول، ومساعدين ماليين، وخدمات محتوى، لكنها في الواقع تسرق:

- امتدادات متصفح الملفات ومحافظ التشفير

- بيانات عبارات الاستعادة و macOS Keychain

- كلمات مرور المتصفح ومعلومات اعتماد خدمات السحابة

الخطر الثالث: هجمات حقن الأوامر – تنفيذ الذكاء الاصطناعي لأوامر ضارة

لا يستطيع OpenClaw التمييز بين الأوامر المشروعة والأوامر الضارة. يمكن للمهاجم تضمين أوامر ضارة في المحتوى الذي يعالجه OpenClaw، مما يجعل الذكاء الاصطناعي ينفذ عمليات المهاجم دون وعي.

مثال على سلسلة الهجوم:

محتوى بريد إلكتروني ضار → معالجة OpenClaw التلقائية → تنفيذ الذكاء الاصطناعي للأوامر المضمنة → تسريب البيانات

الأكثر خطورة هو أن "النموذج الأمني" لـ OpenClaw يصنف حقن الأوامر بوضوح على أنه "خارج النطاق" – طالما لا يتم تجاوز الحدود الأمنية. لكن في الواقع، يمكن دمج حقن الأوامر مع وظائف أخرى بشكل متسلسل لتحقيق هجمات مستمرة.

حالما يتم تعديل حالة الوكيل أو "الذاكرة" في OpenClaw، فإنها ستتبع أوامر المهاجم على المدى الطويل، مما يشكل بابًا خلفيًا مستمرًا.

الخطر الرابع: استمرارية رمز OAuth – إلغاء تثبيت البرنامج لا يعني الأمان

هذا هو الخطر الذي يتجاهله معظم المستخدمين بسهولة. يستخدم OpenClaw رموز OAuth طويلة الأمد للاتصال بحساباتك على Google و Slack و Discord و GitHub وما إلى ذلك.

الحقيقة الأساسية: حتى إذا قمت بإلغاء تثبيت OpenClaw، فإن رموز OAuth هذه لا تزال مخزنة على خوادم مقدمي الخدمات المختلفة، ولا يزال حسابك في حالة يمكن الوصول إليها.

مجرد حذف البرنامج محليًا لا يمكنه إلغاء تفويض OAuth. هذا هو السبب في أن الكثير من الناس يعتقدون أنهم "أزالوا البرنامج تمامًا"، لكن حساباتهم لا تزال معرضة للخطر في الواقع.

الخطر الخامس: التعرض على نطاق واسع – أكثر من 42,000 مثيل معرض على الإنترنت

| الوكالة الرقابية | وقت الكشف | عدد النسخ المعرضة |

|---|---|---|

| Censys | 25-31 يناير 2026 | 1,000 → 21,000+ |

| Bitsight | فترة التحليل الموسعة | 30,000+ |

| بحث مستقل | مسح شامل | 42,665 (منها 5,194 تم التحقق من وجود ثغرات فيها) |

وثائق OpenClaw الرسمية نفسها تعترف أيضًا: "لا توجد طريقة نشر 'آمنة تمامًا'". الأمان هو تكوين اختياري، وليس ميزة مدمجة.

💡 توصية أمنية: إذا كان مشروعك بحاجة إلى استدعاء واجهات برمجة تطبيقات (API) لنماذج اللغة الكبيرة الذكية، فلست بحاجة لتحمل مخاطر نشر وكيل محلي. يمكنك استخدام واجهات برمجة تطبيقات (API) للنماذج الرئيسية مثل Claude و GPT-4o و DeepSeek بأمان من خلال منصة APIYI على apiyi.com، حيث تتم جميع عمليات الاستدعاء في بيئة خاضعة للرقابة.

دليل الإزالة الكاملة لـ OpenClaw: خطوات كاملة لثلاث منصات

فيما يلي دليل الإزالة الكامل لمنصات macOS و Windows و Linux.

تذكير مهم: ترتيب الإزالة أمر بالغ الأهمية. إذا قمت أولاً بحذف الملف الثنائي عبر npm uninstall -g openclaw، فلن تتمكن بعد ذلك من استخدام الأمر الرسمي openclaw uninstall، مما يجعل عملية التنظيف أكثر تعقيدًا.

الخطوة الأولى: إيقاف خدمة OpenClaw الخلفية

قبل الإزالة، يجب إيقاف عملية بوابة OpenClaw الخلفية أولاً.

macOS:

# إيقاف عملية LaunchAgent الخلفية

launchctl unload ~/Library/LaunchAgents/com.openclaw.gateway.plist

Linux:

# إيقاف خدمة systemd

sudo systemctl stop openclaw-gateway

sudo systemctl disable openclaw-gateway

Windows:

# إيقاف الخدمة الخلفية

Stop-Service OpenClawGateway

sc.exe delete OpenClawGateway

الخطوة الثانية: تشغيل أمر الإزالة الرسمي

# الطريقة الموصى بها: إزالة كاملة بنقرة واحدة

openclaw uninstall --all --yes --non-interactive

سيقوم هذا الأمر بإزالة الملف الثنائي لـ OpenClaw والإعدادات الأساسية. لكنه لن ينظف جميع الملفات المتبقية وتفويض OAuth.

الخطوة الثالثة: تنظيف الدلائل المتبقية

بعد تنفيذ أمر الإزالة الرسمي، لا يزال يتعين تنظيف الدلائل التالية يدويًا:

macOS / Linux:

# حذف جميع أدلة التكوين (بما في ذلك أدلة الإصدارات التي تمت إعادة تسميتها)

rm -rf ~/.openclaw

rm -rf ~/.clawdbot

rm -rf ~/.moltbot

rm -rf ~/.molthub

# تنظيف إضافي لـ LaunchAgent على macOS

rm -f ~/Library/LaunchAgents/com.openclaw.gateway.plist

Windows:

# حذف دليل التكوين

Remove-Item -Recurse -Force "$env:USERPROFILE\.openclaw"

Remove-Item -Recurse -Force "$env:USERPROFILE\.clawdbot"

Remove-Item -Recurse -Force "$env:USERPROFILE\.moltbot"

Remove-Item -Recurse -Force "$env:USERPROFILE\.molthub"

الخطوة الرابعة: التحقق من اكتمال الإزالة

# التحقق مما إذا كانت هناك عمليات متبقية

ps aux | grep -i openclaw

ps aux | grep -i clawdbot

ps aux | grep -i moltbot

# التحقق مما إذا كانت هناك ملفات متبقية

ls -la ~/.openclaw 2>/dev/null && echo "يوجد ملفات متبقية!" || echo "تم التنظيف بنجاح"

ls -la ~/.clawdbot 2>/dev/null && echo "يوجد ملفات متبقية!" || echo "تم التنظيف بنجاح"

ls -la ~/.moltbot 2>/dev/null && echo "يوجد ملفات متبقية!" || echo "تم التنظيف بنجاح"

🚀 تلميح تقني: إذا كنت تقوم بإزالة OpenClaw لأنك تحتاج إلى طريقة أكثر أمانًا لاستدعاء النموذج، فإن APIYI apiyi.com توفر واجهات برمجة تطبيقات جاهزة للاستخدام، دون الحاجة إلى نشر أي وكيل محليًا، ويمكنك إكمال التكامل في 5 دقائق.

دليل إلغاء تفويض OAuth في OpenClaw: الخطوة الأكثر أهمية

هذه هي الخطوة الأكثر إهمالاً والأهم على الإطلاق عند إلغاء تثبيت OpenClaw. تركز معظم أدلة الإلغاء على حذف الملفات المحلية فقط، لكن إذا لم تقم بإلغاء تفويض OAuth، فإن حسابك لا يزال معرضًا للخطر.

إجراءات إلغاء تفويض OAuth عبر المنصات المختلفة

| المنصة | مسار الإجراء | طريقة الإلغاء |

|---|---|---|

| myaccount.google.com → الأمان → تطبيقات الطرف الثالث | ابحث عن OpenClaw/Clawdbot/Moltbot، وانقر على "إزالة الوصول" | |

| GitHub | github.com/settings/applications → التطبيقات المصرح بها عبر OAuth | ابحث عن OpenClaw، وانقر على Revoke |

| Slack | إعدادات مساحة العمل → إدارة التطبيقات → التطبيقات المثبتة | إزالة تكامل OpenClaw |

| Discord | إعدادات المستخدم → التطبيقات المصرح لها | إلغاء تفويض OpenClaw |

| Microsoft | account.live.com/consent/Manage | إزالة أذونات OpenClaw |

| Notion | الإعدادات → اتصالاتي | قطع الاتصال بـ OpenClaw |

لماذا يعتبر إلغاء تفويض OAuth بهذه الأهمية

إلغاء تثبيت OpenClaw محليًا → حذف البرنامج المحلي

↓

لكن رمز OAuth لا يزال نشطًا في السحابة

↓

لا يزال بإمكانه الوصول إلى بريدك الإلكتروني وملفاتك ومستودعات الكود

↓

يجب إلغاء التفويض يدويًا في كل منصة

نوصي بعد إلغاء تفويض OAuth بتغيير كلمات المرور للحسابات ذات الصلة، خاصة إذا كنت تشك في تعرضك لهجوم محتمل.

🎯 ممارسة أمنية: عند استخدام خدمات الذكاء الاصطناعي، يُفضل اختيار طريقة الاستدعاء المعتمدة على مفتاح API بدلاً من التفويض الواسع عبر OAuth. تستخدم منصة APIYI (apiyi.com) آلية مصادقة آمنة تعتمد على مفتاح API، حيث تكون صلاحياتها محدودة ولا يمكنها الوصول إلى بياناتك الحساسة مثل البريد الإلكتروني أو الملفات.

قائمة التحقق الأمني لـ OpenClaw

إذا كنت تستخدم أو استخدمت OpenClaw سابقًا، يرجى التحقق من الأمان بناءً على القائمة التالية:

عناصر التحقق الأمني

- فحص الإصدار: هل تم التحديث إلى الإصدار v2026.1.29 أو أحدث (يحتوي على إصلاح CVE-2026-25253)

- التعرض للشبكة: هل تم تعريض بوابة OpenClaw للشبكة العامة (يجب أن يكون الوصول محصورًا على localhost فقط)

- تدقيق المهارات: هل قمت بتثبيت مهارات طرف ثالث من مصادر غير معروفة

- مراجعة OAuth: ما هي الخدمات التي منحت OpenClaw صلاحية الوصول إليها

- فحص السجلات: هل توجد سجلات اتصال خارجي غير طبيعية

- تدقيق الذاكرة: هل تم العبث بذاكرة الوكيل (Agent) في OpenClaw

الإجراءات المقترحة لمختلف أنواع المستخدمين

| نوع المستخدم | الإجراء المقترح |

|---|---|

| لم يستخدم OpenClaw مطلقًا | لا يُنصح بالتثبيت حاليًا، تابع التحديثات الأمنية |

| قام باختبار محلي فقط | إلغاء تثبيت كامل + إلغاء تفويض OAuth |

| يستخدمه بشكل يومي | تحديث فوري إلى أحدث إصدار + تدقيق أمني |

| تم تعريضه للشبكة العامة | إيقاف الخدمة فورًا + إلغاء تثبيت كامل + فحص أمني شامل |

| قام بتثبيت مهارات طرف ثالث | تدقيق جميع المهارات + التحقق من تسرب البيانات + التفكير في الإلغاء |

الأسئلة الشائعة

س1: ما الفرق بين OpenClaw وروبوتات الدردشة الذكية العادية، ولماذا يشكل خطرًا أكبر؟

تعمل روبوتات الدردشة العادية (مثل ChatGPT وClaude) على خوادم موفري الخدمة، وأنت تتفاعل معها فقط من خلال المتصفح. بينما OpenClaw هو وكيل ذكي مستقل يعمل على جهازك المحلي، ويمتلك صلاحيات فعلية للوصول إلى نظام ملفاتك وبريدك الإلكتروني ومستودعات الكود الخاصة بك. يجعل هذا التصميم أدواته أكثر قوة، ولكنه يوسع أيضًا نطاق الهجوم – ففي حالة اختراقه، لا يحصل المهاجمون على سجل محادثاتك فحسب، بل على صلاحيات تشغيل فعلية لجهازك وخدماتك السحابية. إذا كنت بحاجة إلى استدعاء نموذج ذكي بأمان، ننصح باستخدام منصات API خاضعة للرقابة مثل APIYI على apiyi.com، لتجنب مخاطر الأمان التي يجلبها الوكيل المحلي.

س2: لقد قمت بإلغاء تثبيت OpenClaw، فما الذي يجب أن أقلق بشأنه؟

أهم ما يجب القلق بشأنه هو رموز OAuth. يستخدم OpenClaw رموز OAuth طويلة الأمد، يتم تخزينها على خوادم موفري الخدمات مثل Google وGitHub وSlack، ولن تنتهي صلاحيتها بمجرد إلغاء تثبيت البرنامج المحلي. تأكد من تسجيل الدخول إلى كل منصة قمت بالتفويض لها، وإلغاء صلاحيات الوصول لـ OpenClaw يدويًا. بالإضافة إلى ذلك، إذا قمت بتثبيت مهارات تابعة لجهات خارجية، ننصح بفحص النظام بحثًا عن عمليات أو ملفات غير طبيعية.

س3: كيف تعمل المهارات الضارة في OpenClaw؟

تتخفى المهارات الضارة في صورة وظائف عادية (مثل روبوتات التداول، خدمات المحتوى)، ويتم توزيعها عبر سوق ClawHub. بمجرد التثبيت، تقوم بتنفيذ تسريب للبيانات في الخلفية – حيث تسرق كلمات مرور المتصفح، وبذور محافظ التشفير، وبيانات macOS Keychain وغيرها من المعلومات الحساسة. أكدت اختبارات فريق الأمان في Cisco أن هذه المهارات يمكن أن تعمل دون علم المستخدم تمامًا.

س4: إذا كان OpenClaw الخاص بي يعمل محليًا فقط ولم يتم تعريضه للشبكة العامة، فهل هو آمن؟

ليس آمنًا تمامًا. يثبت ثغرة CVE-2026-25253 أنه حتى إذا كان OpenClaw مرتبطًا بـ localhost فقط، لا يزال بإمكان المهاجمين سرقة رموز المصادقة الخاصة بك عبر روابط ضارة، مما يحقق تنفيذًا عن بُعد للكود بنقرة واحدة. بمجرد النقر على رابط مصمم بعناية، يتم تجاوز حدود الأمان المحلية.

س5: هل توجد طريقة أكثر أمانًا لاستخدام وظائف الوكيل الذكي؟

هناك عدة اقتراحات: أولاً، استخدم أولوية طرق الاستدعاء القائمة على API بدلاً من الوكيل المحلي، حيث يمكنك من خلال منصة APIYI على apiyi.com استدعاء النماذج الرئيسية مثل Claude وGPT-4o وDeepSeek بأمان، حيث تتم معالجة جميع الطلبات في بيئة خاضعة للرقابة؛ ثانيًا، إذا كنت بحاجة بالفعل إلى وكيل محلي، تأكد من الحفاظ على أحدث إصدار، وتقييد التعرض للشبكة، واستخدام المهارات الرسمية التي تم تدقيقها فقط؛ وأخيرًا، راجع صلاحيات OAuth وسجلات النظام بانتظام.

الخلاصة

OpenClaw كأداة وكيل ذكي مفتوحة المصدر قوية، لا يمكن تجاهل مشاكل أمانه. من ثغرات CVE عالية الخطورة إلى سوق المهارات الضارة، ومن حقن الموجهات إلى استمرارية رموز OAuth، كل نقطة خطر يمكن أن تؤدي إلى حوادث أمنية خطيرة.

مراجعة الخطوات الرئيسية لإلغاء تثبيت OpenClaw:

- إيقاف عمليات الخدمة في الخلفية

- تشغيل الأمر

openclaw uninstall --all --yes --non-interactive - تنظيف المجلدات يدويًا:

~/.openclawو~/.clawdbotو~/.moltbotو~/.molthub - إلغاء جميع صلاحيات OAuth على جميع المنصات (الخطوة الأكثر أهمية)

- التحقق من نتائج التنظيف

إذا كان مشروعك يحتاج إلى قدرات نموذج لغة كبير، نوصي باستخدام طرق استدعاء API الآمنة عبر APIYI على apiyi.com، والتي تدعم استدعاء واجهة موحدة للنماذج الرئيسية مثل Claude وGPT-4o وDeepSeek وGemini، دون الحاجة لتحمل مخاطر أمان الوكيل المحلي.

هذا المقال من إعداد فريق APIYI التقني، لمتابعة تطورات تقنية نماذج اللغة الكبيرة وممارسات الأمان. للمزيد من دروس تقنية الذكاء الاصطناعي، تفضل بزيارة مركز مساعدة APIYI: help.apiyi.com