Häufige Sicherheitsrisiken bei OpenClaw sind ein Problem, mit dem viele KI-Entwickler und normale Nutzer konfrontiert sind. Dieser Artikel stellt die 5 wichtigsten Sicherheitsrisiken von OpenClaw sowie 3 vollständige Deinstallationsanleitungen für verschiedene Plattformen vor, um Ihnen zu helfen, die Risiken schnell zu erkennen und OpenClaw vollständig zu entfernen.

Kernnutzen: Nach dem Lesen dieses Artikels kennen Sie alle Sicherheitsrisiken von OpenClaw und beherrschen die vollständigen Schritte zur vollständigen Deinstallation von OpenClaw auf macOS, Windows und Linux, einschließlich des oft übersehenen Schritts zum Widerruf von OAuth-Tokens.

Was ist OpenClaw: Die Entwicklung von Clawdbot zu Moltbot

Bevor wir über die Risiken von OpenClaw sprechen, verschaffen wir uns einen schnellen Überblick über den Hintergrund dieses Tools.

OpenClaw (ursprünglich Clawdbot, Moltbot) ist ein Open-Source-Autonomous-AI-Agent-Tool, das vom österreichischen Entwickler Peter Steinberger erstellt wurde. Seine Kernfunktion besteht darin, über Nachrichtenplattformen (wie Telegram, Discord, WhatsApp) als Benutzeroberfläche zu agieren und großen Sprachmodellen die autonome Ausführung verschiedenster Aufgaben zu ermöglichen.

OpenClaw Umbenennungs-Zeitleiste

| Zeit | Name | Ereignis |

|---|---|---|

| November 2025 | Clawdbot | Projekt erstmals veröffentlicht |

| 27. Januar 2026 | Moltbot | Umbenennung aufgrund einer Markenrechtsbeschwerde von Anthropic (Hummer-Thema) |

| 29. Januar 2026 | OpenClaw | Zweite Umbenennung, Betonung auf Open-Source + Hummer-Tradition |

| 14. Februar 2026 | — | Steinberger kündigt Wechsel zu OpenAI an, Projekt wird an Open-Source-Stiftung übergeben |

Kernfunktionen von OpenClaw

OpenClaw kann automatisch E-Mails sortieren, Antworten verfassen, Kalender verwalten, Shell-Befehle ausführen, Dateisysteme bedienen und Webautomatisierung durchführen. Es erweitert seine Fähigkeiten durch über 100 vorkonfigurierte AgentSkills, die Dienste wie Google, Slack, Discord, GitHub verbinden.

Das klingt praktisch, aber genau dieses "Alleskönner"-Design birgt ernsthafte Sicherheitsrisiken.

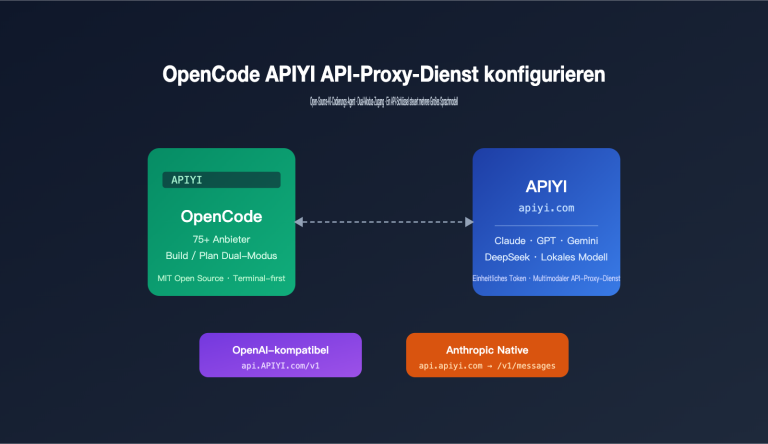

🎯 Sicherheitshinweis: Bevor Sie ein AI-Agent-Tool verwenden, sollten Sie die Sicherheitsrisiken bewerten. Wenn Sie einen sicheren und zuverlässigen API-Proxy-Dienst für große Sprachmodelle benötigen, empfehlen wir die Nutzung der APIYI-Plattform unter apiyi.com. Die Plattform bietet eine kontrollierte API-Umgebung, ohne die Sicherheitsrisiken lokaler Agenten.

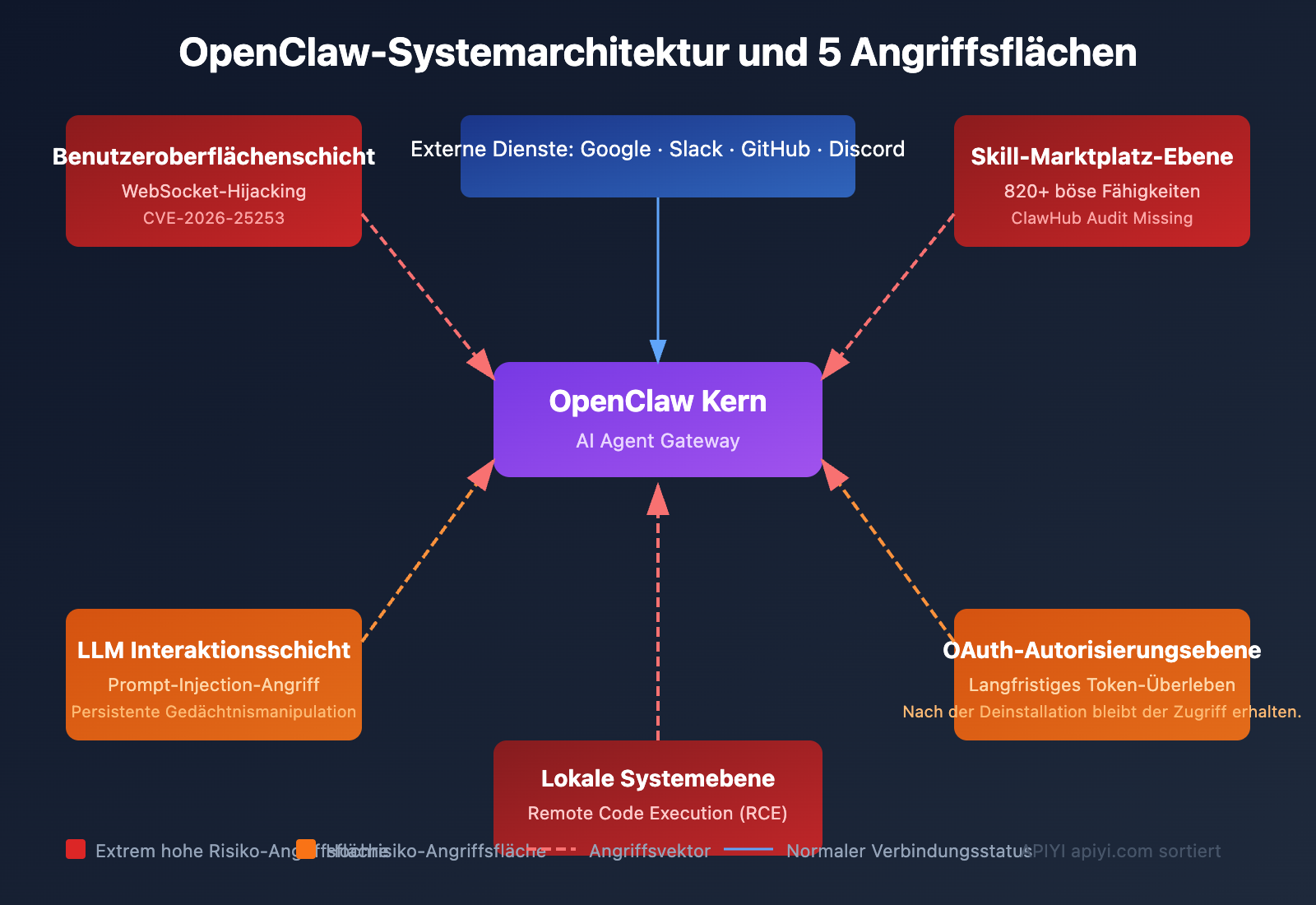

Tiefgehende Analyse der 5 größten Sicherheitsrisiken von OpenClaw

Laut Analyseberichten mehrerer Sicherheitsorganisationen wie Microsoft, Kaspersky und CrowdStrike weist OpenClaw derzeit die folgenden 5 Kernrisiken auf.

Risiko 1: Kritische CVE-Schwachstellen – Remote-Code-Ausführung per Klick

Für OpenClaw wurden mehrere kritische CVE-Schwachstellen offengelegt, die schwerwiegendste ist CVE-2026-25253.

| Schwachstellen-ID | CVSS-Bewertung | Typ | Auswirkung | Behobene Version |

|---|---|---|---|---|

| CVE-2026-25253 | 8.8 (Kritisch) | Token-Leak + RCE | Remote-Code-Ausführung per Klick | v2026.1.29 |

| CVE-2026-24763 | Kritisch | Command Injection | Ausführung beliebiger Befehle | — |

| CVE-2026-25157 | Kritisch | Command Injection | Ausführung beliebiger Befehle | — |

Angriffsprinzip von CVE-2026-25253:

- Die Steueroberfläche von OpenClaw vertraut dem

gatewayUrlaus der URL-Abfragezeichenfolge und verbindet sich beim Laden automatisch - Der Server validiert den WebSocket-Origin-Header nicht und akzeptiert Anfragen von jeder Website

- Angreifer erstellen einen bösartigen Link, nach dem Klick wird das Authentifizierungstoken an den Angreiferserver gesendet

- Der Angreifer erhält Zugriff auf Betriebsebene des Gateways und kann Sandbox-Konfigurationen ändern, beliebigen Code ausführen

Selbst Instanzen, die nur an localhost gebunden sind, sind betroffen. Angreifer benötigen nur einen Klick auf einen Link oder den Besuch einer bösartigen Webseite, um Ihr OpenClaw-Gateway vollständig zu übernehmen.

Risiko 2: Bösartiger Skill-Marktplatz – Über 820 schädliche Skills

Der Skill-Marktplatz ClawHub von OpenClaw hat schwerwiegende Sicherheitsüberprüfungsprobleme.

Laut Scan-Ergebnissen von Sicherheitsforschern:

- ClawHub hat insgesamt etwa 10.700 Skills

- Davon wurden über 820 als bösartige Skills bestätigt (ca. 7,7 %)

- Aktualisierte Scans zeigen, dass der Anteil bösartiger Skills bereits fast 20 % erreicht

Das Cisco AI-Sicherheitsforschungsteam testete einen Drittanbieter-OpenClaw-Skill und stellte fest, dass dieser ohne Wissen des Benutzers Datenexfiltration und Prompt-Injection durchführte.

Diese bösartigen Skills tarnen sich als Handels-Bots, Finanzassistenten, Inhaltsdienste usw., stehlen aber tatsächlich:

- Dateien und Browser-Erweiterungen für Krypto-Wallets

- Mnemonic-Seeds und macOS-Keychain-Daten

- Browser-Passwörter und Cloud-Dienst-Anmeldedaten

Risiko 3: Prompt-Injection-Angriffe – KI führt bösartige Befehle aus

OpenClaw kann legitime Anweisungen nicht von bösartigen unterscheiden. Angreifer können in von OpenClaw verarbeiteten Inhalten bösartige Befehle einbetten, sodass die KI unbewusst die Aktionen des Angreifers ausführt.

Beispiel für eine Angriffskette:

Bösartiger E-Mail-Inhalt → OpenClaw automatische Verarbeitung → KI führt eingebettete Befehle aus → Datenleck

Noch gefährlicher ist, dass das "Sicherheitsmodell" von OpenClaw Prompt-Injection ausdrücklich als "außerhalb des Geltungsbereichs" einstuft – solange Sicherheitsgrenzen nicht umgangen werden. In der Praxis können Prompt-Injections jedoch mit anderen Funktionen kombiniert werden, um persistente Angriffe zu ermöglichen.

Sobald der Agent-Status oder das "Gedächtnis" von OpenClaw verändert wurde, folgt es langfristig den Anweisungen des Angreifers und bildet eine persistente Hintertür.

Risiko 4: Persistente OAuth-Token – Deinstallation bedeutet nicht Sicherheit

Dies ist das Risiko, das viele Benutzer am leichtesten übersehen. OpenClaw verwendet langfristig gültige OAuth-Token, um Ihre Konten bei Google, Slack, Discord, GitHub usw. zu verbinden.

Wichtige Tatsache: Selbst wenn Sie OpenClaw deinstallieren, bleiben diese OAuth-Token auf den Servern der jeweiligen Dienstanbieter gespeichert, und Ihr Konto bleibt weiterhin zugänglich.

Das bloße Löschen der lokalen Software entfernt nicht die OAuth-Autorisierung. Deshalb glauben viele, sie hätten "sauber deinstalliert", obwohl ihr Konto weiterhin dem Risiko ausgesetzt ist.

Risiko 5: Massenexposition – Über 42.000 Instanzen im Internet exponiert

| Überwachungsorganisation | Erkennungszeitraum | Exponierte Instanzen |

|---|---|---|

| Censys | 25.-31. Januar 2026 | 1.000 → 21.000+ |

| Bitsight | Erweiterter Analysezeitraum | 30.000+ |

| Unabhängige Forschung | Vollständiger Scan | 42.665 (davon 5.194 als anfällig verifiziert) |

Die offizielle OpenClaw-Dokumentation räumt selbst ein: "Es gibt keine 'perfekte sichere' Bereitstellungsweise". Sicherheit ist eine optionale Konfiguration, kein eingebautes Feature.

💡 Sicherheitsempfehlung: Wenn Ihr Projekt Modellaufrufe für große Sprachmodelle benötigt, müssen Sie nicht die Risiken einer lokalen Agenten-Bereitstellung tragen. Über die APIYI-Plattform unter apiyi.com können Sie sicher APIs für gängige Modelle wie Claude, GPT-4o, DeepSeek usw. nutzen. Alle Aufrufe erfolgen in einer kontrollierten Umgebung.

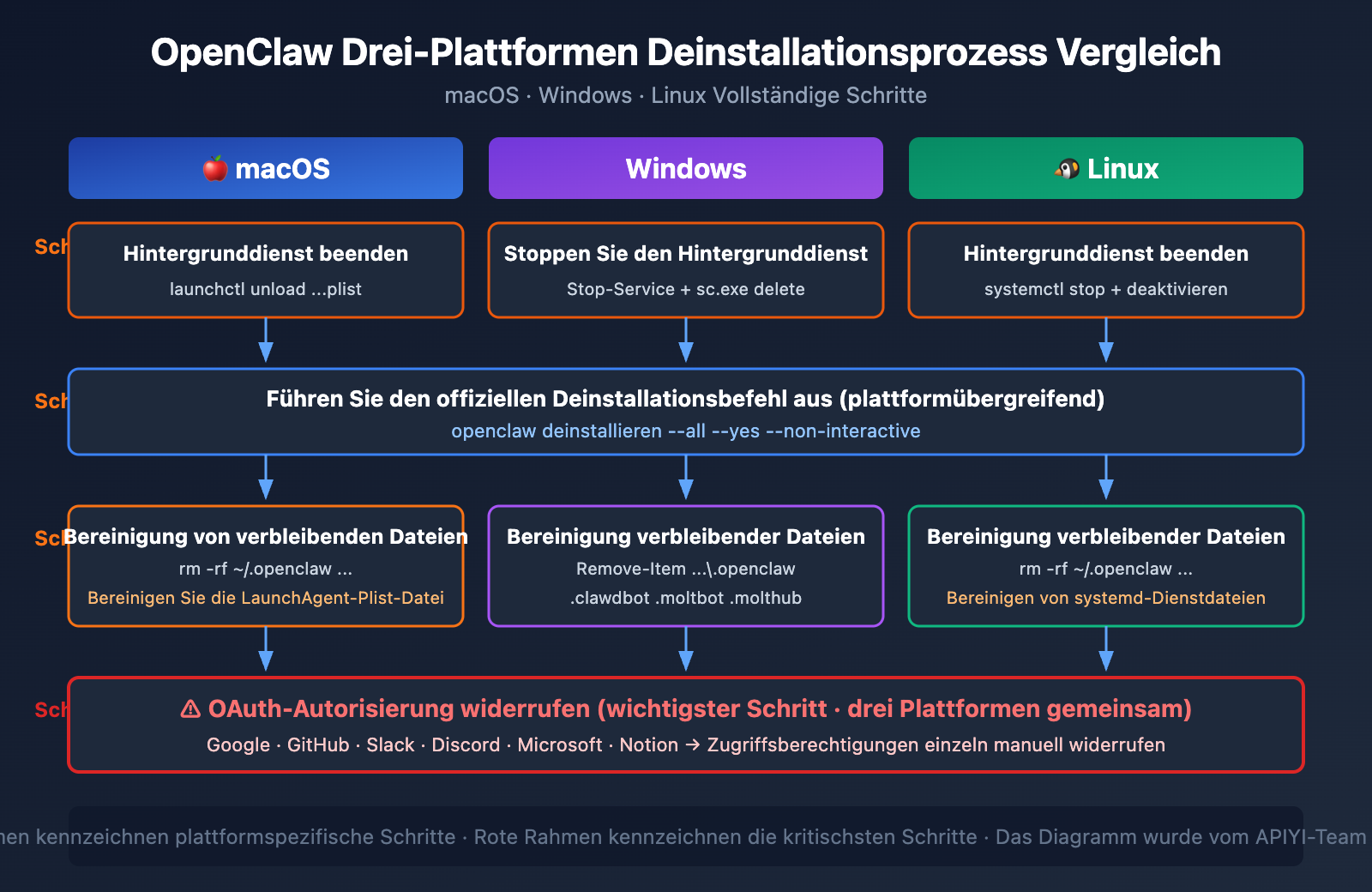

OpenClaw Komplettes Deinstallations-Tutorial: Vollständige Schritte für 3 Plattformen

Hier ist das vollständige Deinstallations-Tutorial für macOS, Windows und Linux.

Wichtiger Hinweis: Die Reihenfolge der Deinstallation ist entscheidend. Wenn Sie zuerst die Binärdateien mit npm uninstall -g openclaw löschen, können Sie den offiziellen Befehl openclaw uninstall nicht mehr verwenden, was die Bereinigung erheblich komplizierter macht.

Schritt 1: OpenClaw-Hintergrunddienst stoppen

Bevor Sie mit der Deinstallation beginnen, müssen Sie den OpenClaw-Gateway-Hintergrundprozess anhalten.

macOS:

# LaunchAgent-Hintergrundprozess stoppen

launchctl unload ~/Library/LaunchAgents/com.openclaw.gateway.plist

Linux:

# systemd-Dienst stoppen

sudo systemctl stop openclaw-gateway

sudo systemctl disable openclaw-gateway

Windows:

# Hintergrunddienst stoppen

Stop-Service OpenClawGateway

sc.exe delete OpenClawGateway

Schritt 2: Offiziellen Deinstallationsbefehl ausführen

# Empfohlene Methode: Ein-Klick-Komplettdeinstallation

openclaw uninstall --all --yes --non-interactive

Dieser Befehl entfernt die OpenClaw-Binärdateien und die Basiskonfiguration. Er bereinigt jedoch nicht alle verbleibenden Dateien und OAuth-Berechtigungen.

Schritt 3: Verbleibende Verzeichnisse bereinigen

Nach Ausführung des offiziellen Deinstallationsbefehls müssen Sie die folgenden Verzeichnisse manuell löschen:

macOS / Linux:

# Alle Konfigurationsverzeichnisse löschen (einschließlich Verzeichnisse historischer Namensänderungen)

rm -rf ~/.openclaw

rm -rf ~/.clawdbot

rm -rf ~/.moltbot

rm -rf ~/.molthub

# macOS: LaunchAgent zusätzlich bereinigen

rm -f ~/Library/LaunchAgents/com.openclaw.gateway.plist

Windows:

# Konfigurationsverzeichnisse löschen

Remove-Item -Recurse -Force "$env:USERPROFILE\.openclaw"

Remove-Item -Recurse -Force "$env:USERPROFILE\.clawdbot"

Remove-Item -Recurse -Force "$env:USERPROFILE\.moltbot"

Remove-Item -Recurse -Force "$env:USERPROFILE\.molthub"

Schritt 4: Überprüfen, ob die Deinstallation abgeschlossen ist

# Prüfen, ob noch Prozesse vorhanden sind

ps aux | grep -i openclaw

ps aux | grep -i clawdbot

ps aux | grep -i moltbot

# Prüfen, ob noch Dateien vorhanden sind

ls -la ~/.openclaw 2>/dev/null && echo "Verbleibende Dateien gefunden!" || echo "Bereinigung erfolgreich."

ls -la ~/.clawdbot 2>/dev/null && echo "Verbleibende Dateien gefunden!" || echo "Bereinigung erfolgreich."

ls -la ~/.moltbot 2>/dev/null && echo "Verbleibende Dateien gefunden!" || echo "Bereinigung erfolgreich."

🚀 Technischer Tipp: Falls Sie OpenClaw deinstallieren, weil Sie eine sicherere Methode für KI-Aufrufe benötigen, bietet APIYI apiyi.com sofort einsatzbereite API-Schnittstellen, ohne dass Sie einen lokalen Agenten installieren müssen. Die Integration ist in 5 Minuten erledigt.

Anleitung zum Widerruf von OpenClaw OAuth-Tokens: Der entscheidende Schritt

Dies ist der am häufigsten übersehene, aber wichtigste Schritt bei der Deinstallation von OpenClaw. Die meisten Deinstallationsanleitungen konzentrieren sich nur auf das Löschen lokaler Dateien. Wenn Sie jedoch die OAuth-Tokens nicht widerrufen, bleibt Ihr Konto gefährdet.

Widerrufsvorgänge auf verschiedenen Plattformen

| Plattform | Vorgehensweise | Widerrufsmethode |

|---|---|---|

| myaccount.google.com → Sicherheit → Drittanbieter-Apps | OpenClaw/Clawdbot/Moltbot finden, auf "Zugriff entfernen" klicken | |

| GitHub | github.com/settings/applications → Authorized OAuth Apps | OpenClaw finden, auf Revoke klicken |

| Slack | Arbeitsbereichseinstellungen → App-Verwaltung → Installierte Apps | OpenClaw-Integration entfernen |

| Discord | Benutzereinstellungen → Autorisierte Apps | OpenClaw-Berechtigung aufheben |

| Microsoft | account.live.com/consent/Manage | OpenClaw-Berechtigungen entfernen |

| Notion | Einstellungen → Meine Verbindungen | OpenClaw trennen |

Warum der OAuth-Widerruf so wichtig ist

Lokale Deinstallation von OpenClaw → Löscht die lokale Software

↓

Aber OAuth-Tokens leben weiter in der Cloud

↓

Ihr E-Mail, Dateien, Code-Repos bleiben zugänglich

↓

Manueller Widerruf der Berechtigung auf jeder Plattform erforderlich

Es wird empfohlen, nach dem Widerruf der OAuth-Tokens auch die Passwörter der betroffenen Konten zu ändern, insbesondere wenn Sie einen möglichen Angriff vermuten.

🎯 Sicherheitspraxis: Verwenden Sie bei KI-Diensten bevorzugt API-Schlüssel-basierte Aufrufe anstelle von umfangreichen OAuth-Berechtigungen. Die Plattform APIYI apiyi.com nutzt einen sicheren API-Schlüssel-Authentifizierungsmechanismus mit kontrollierbarem Berechtigungsumfang, der keinen Zugriff auf sensible Daten wie Ihre E-Mails oder Dateien erfordert.

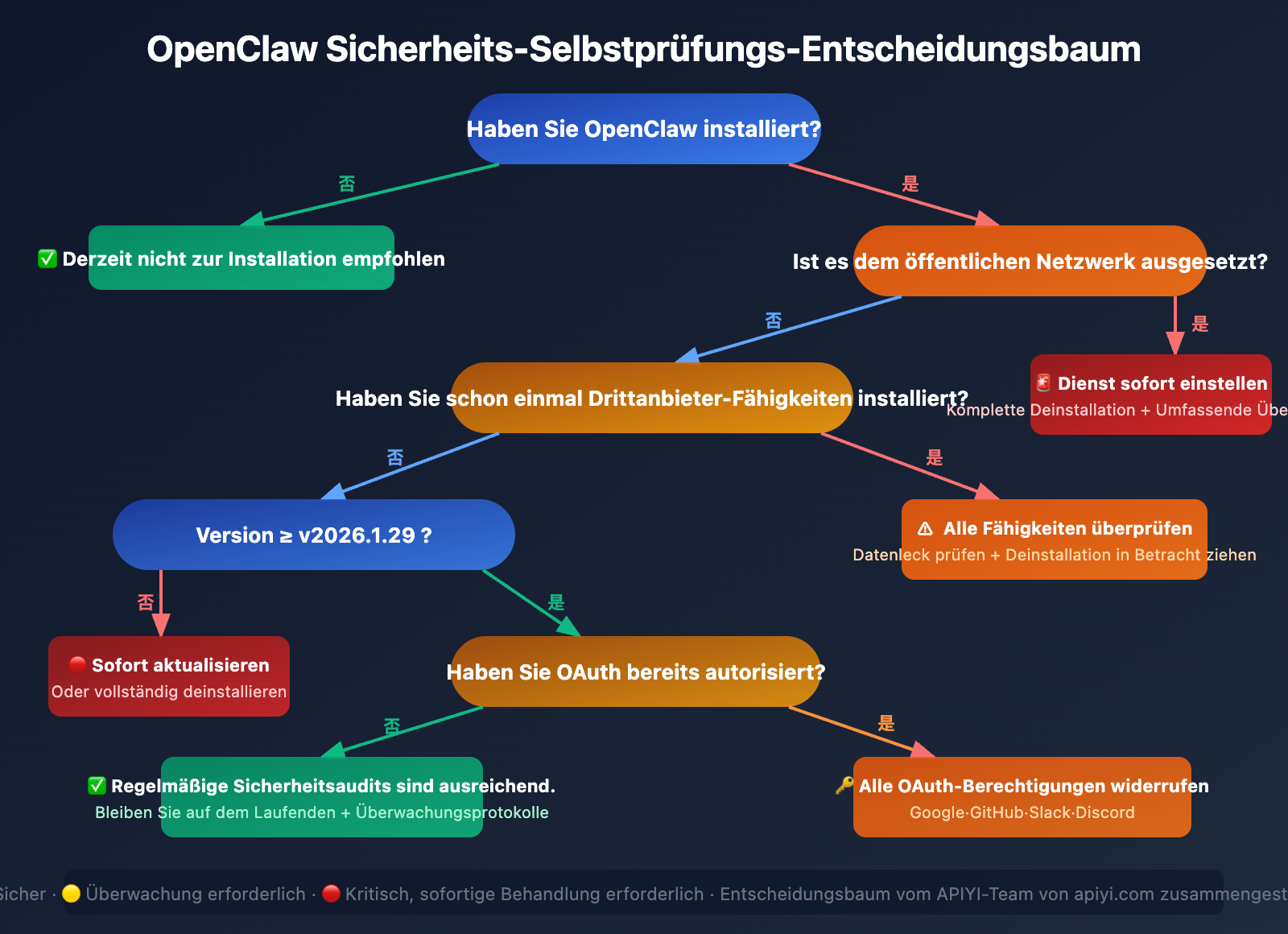

Checkliste zur Sicherheitsrisikobewertung für OpenClaw

Wenn Sie OpenClaw aktuell nutzen oder genutzt haben, führen Sie eine Sicherheitsüberprüfung anhand der folgenden Checkliste durch:

Punkte für die Sicherheitsüberprüfung

- Versionsprüfung: Auf v2026.1.29 oder höher aktualisiert? (Behebt CVE-2026-25253)

- Netzwerkzugänglichkeit: Ist das OpenClaw-Gateway öffentlich erreichbar? (Sollte nur auf localhost beschränkt sein)

- Skill-Überprüfung: Sind Skills von unbekannten Drittanbietern installiert?

- OAuth-Überprüfung: Welche Dienste sind für OpenClaw autorisiert?

- Log-Überprüfung: Gibt es ungewöhnliche externe Verbindungsaufzeichnungen?

- Speicherüberprüfung: Wurde der Agent-Speicher von OpenClaw manipuliert?

Empfohlene Maßnahmen für verschiedene Nutzertypen

| Nutzertyp | Empfohlene Maßnahme |

|---|---|

| OpenClaw nie verwendet | Derzeit keine Installation empfohlen, Sicherheitsupdates verfolgen |

| Nur lokale Tests durchgeführt | Vollständige Deinstallation + OAuth-Widerruf |

| Wird täglich genutzt | Sofort auf neueste Version aktualisieren + Sicherheitsaudit |

| War öffentlich zugänglich | Dienst sofort stoppen + vollständige Deinstallation + umfassende Sicherheitsprüfung |

| Hat Drittanbieter-Skills installiert | Alle Skills überprüfen + Datenlecks prüfen + Deinstallation in Betracht ziehen |

Häufig gestellte Fragen

F1: Was ist der Unterschied zwischen OpenClaw und einem normalen KI-Chatbot und warum ist das Risiko größer?

Normale Chatbots (wie ChatGPT, Claude) laufen auf den Servern des Anbieters, Sie interagieren nur über den Browser. OpenClaw hingegen ist ein autonomer KI-Agent, der lokal auf Ihrem Rechner läuft und tatsächliche Zugriffsrechte auf Ihr Dateisystem, E-Mails, Code-Repositories usw. besitzt. Dieses Design macht ihn leistungsfähiger, vergrößert aber auch die Angriffsfläche – wenn er kompromittiert wird, erlangt ein Angreifer nicht nur Chat-Verläufe, sondern operative Zugriffsrechte auf Ihren Computer und Cloud-Dienste. Wenn Sie KI-Modelle sicher aufrufen müssen, empfehlen wir die Nutzung über kontrollierte API-Plattformen wie APIYI (apiyi.com), um die Sicherheitsrisiken lokaler Agents zu vermeiden.

F2: Ich habe OpenClaw bereits deinstalliert. Worüber muss ich mir noch Sorgen machen?

Die größte Sorge sollten die OAuth-Token bereiten. OpenClaw verwendet langlebige OAuth-Token, die auf den Servern von Dienstanbietern wie Google, GitHub oder Slack gespeichert sind und nicht durch die lokale Deinstallation der Software ungültig werden. Melden Sie sich unbedingt bei jeder Plattform, die Sie autorisiert haben, an und widerrufen Sie manuell die Zugriffsberechtigungen für OpenClaw. Wenn Sie Drittanbieter-Skills installiert haben, sollten Sie außerdem Ihr System auf ungewöhnliche Prozesse oder Dateien überprüfen.

F3: Wie funktionieren bösartige OpenClaw-Skills?

Bösartige Skills tarnen sich als normale Funktionen (z. B. Trading-Bots, Content-Dienste) und werden über den ClawHub-Marktplatz verteilt. Nach der Installation führen sie im Hintergrund Datenexfiltration durch – sie stehlen sensible Informationen wie Browser-Passwörter, Seed-Phrasen von Krypto-Wallets oder macOS Keychain-Daten. Tests des Cisco-Sicherheitsteams bestätigen, dass diese Skills völlig unbemerkt vom Nutzer ausgeführt werden können.

F4: Ist mein OpenClaw sicher, wenn er nur lokal läuft und nicht öffentlich im Netz erreichbar ist?

Nicht vollständig. Die Schwachstelle CVE-2026-25253 beweist, dass Angreifer selbst dann, wenn OpenClaw nur an localhost gebunden ist, über manipulierte Links Ihre Authentifizierungs-Token stehlen und Remote-Code-Ausführung mit einem Klick erreichen können. Sobald Sie auf einen speziell präparierten Link klicken, wird die lokale Sicherheitsgrenze umgangen.

F5: Gibt es eine sicherere Möglichkeit, KI-Agent-Funktionen zu nutzen?

Hier sind einige Empfehlungen: Erstens, bevorzugen Sie API-basierte Aufrufe gegenüber lokalen Agents. Über die Plattform APIYI (apiyi.com) können Sie sicher auf gängige Modelle wie Claude, GPT-4o oder DeepSeek zugreifen, alle Anfragen werden in einer kontrollierten Umgebung verarbeitet. Zweitens, wenn Sie unbedingt einen lokalen Agent benötigen, halten Sie ihn stets auf dem neuesten Stand, beschränken Sie die Netzwerk-Exposition und verwenden Sie nur offizielle, geprüfte Skills. Drittens, überprüfen Sie regelmäßig Ihre OAuth-Berechtigungen und Systemprotokolle.

Zusammenfassung

OpenClaw ist ein leistungsstarkes Open-Source-KI-Agent-Tool, dessen Sicherheitsprobleme nicht ignoriert werden dürfen. Von kritischen CVE-Schwachstellen über bösartige Skill-Marktplätze bis hin zu Prompt-Injection und persistenten OAuth-Token – jeder Risikopunkt kann zu schwerwiegenden Sicherheitsvorfällen führen.

Wichtige Schritte zur Deinstallation von OpenClaw im Überblick:

- Hintergrunddienstprozesse stoppen

- Befehl

openclaw uninstall --all --yes --non-interactiveausführen - Verzeichnisse

~/.openclaw,~/.clawdbot,~/.moltbot,~/.molthubmanuell bereinigen - Zugriffsberechtigungen für OpenClaw auf allen autorisierten Plattformen widerrufen (der wichtigste Schritt)

- Bereinigungsergebnis überprüfen

Wenn Ihr Projekt Fähigkeiten großer Sprachmodelle benötigt, empfehlen wir die sichere API-Nutzung über APIYI (apiyi.com). Die Plattform bietet einen einheitlichen Zugriff auf Schnittstellen für gängige Modelle wie Claude, GPT-4o, DeepSeek und Gemini, ohne die Sicherheitsrisiken lokaler Agents.

Dieser Artikel wurde vom APIYI-Technologie-Team verfasst, das die Entwicklungen im Bereich großer KI-Modelle und Sicherheitspraktiken verfolgt. Weitere KI-Technologie-Tutorials finden Sie im APIYI-Hilfezentrum: help.apiyi.com