Частые проблемы с безопасностью OpenClaw — это то, с чем сталкиваются многие разработчики ИИ и обычные пользователи. В этой статье мы рассмотрим 5 ключевых рисков безопасности OpenClaw и 3 полных решения по его удалению с разных платформ, которые помогут вам быстро выявить угрозы и полностью избавиться от OpenClaw.

Основная ценность: Прочитав эту статью, вы узнаете обо всех угрозах безопасности, связанных с OpenClaw, и освоите полный процесс его полного удаления на macOS, Windows и Linux, включая часто упускаемый из виду этап отзыва OAuth-токенов.

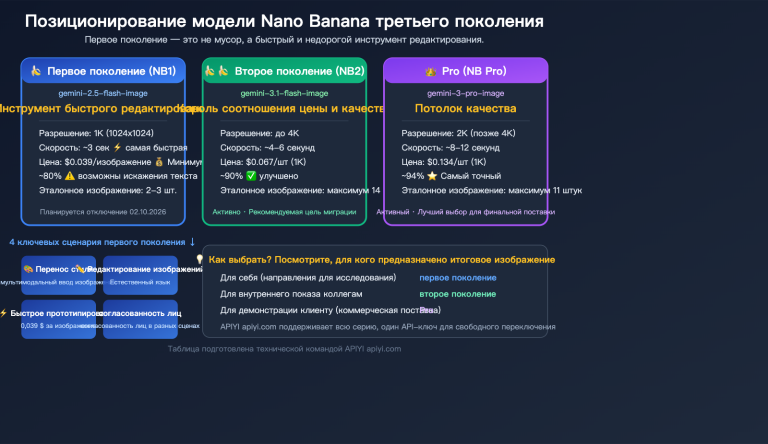

Что такое OpenClaw: эволюция от Clawdbot до Moltbot

Прежде чем обсуждать риски OpenClaw, давайте быстро разберемся, что это за инструмент.

OpenClaw (ранее известный как Clawdbot, Moltbot) — это инструмент автономного AI Agent с открытым исходным кодом, созданный австрийским разработчиком Питером Штайнбергером. Его основная функция — использование платформ обмена сообщениями (таких как Telegram, Discord, WhatsApp) в качестве пользовательского интерфейса, позволяя большим языковым моделям автономно выполнять различные задачи.

Хронология переименований OpenClaw

| Время | Название | Событие |

|---|---|---|

| Ноябрь 2025 г. | Clawdbot | Первый релиз проекта |

| 27 января 2026 г. | Moltbot | Переименован из-за жалобы на товарный знак от Anthropic (тема омара) |

| 29 января 2026 г. | OpenClaw | Второе переименование, подчеркивающее открытый исходный код + традицию омара |

| 14 февраля 2026 г. | — | Штайнбергер объявил о переходе в OpenAI, проект передан фонду с открытым исходным кодом |

Основные функции OpenClaw

OpenClaw может автоматически сортировать почту, составлять ответы, управлять календарем, выполнять команды Shell, работать с файловой системой, выполнять веб-автоматизацию и т.д. Его возможности расширяются с помощью более чем 100 предварительно настроенных AgentSkills, подключающих такие сервисы, как Google, Slack, Discord, GitHub.

Звучит удобно, но именно этот дизайн «все может» создает серьезные угрозы безопасности.

🎯 Предупреждение по безопасности: Перед использованием любого инструмента AI Agent рекомендуется оценить риски безопасности. Если вам нужен безопасный и надежный сервис для вызова API больших языковых моделей, рекомендуем подключение через платформу APIYI apiyi.com. Эта платформа предоставляет контролируемую среду API-интерфейсов, избавляя от опасений по поводу безопасности локальных агентов.

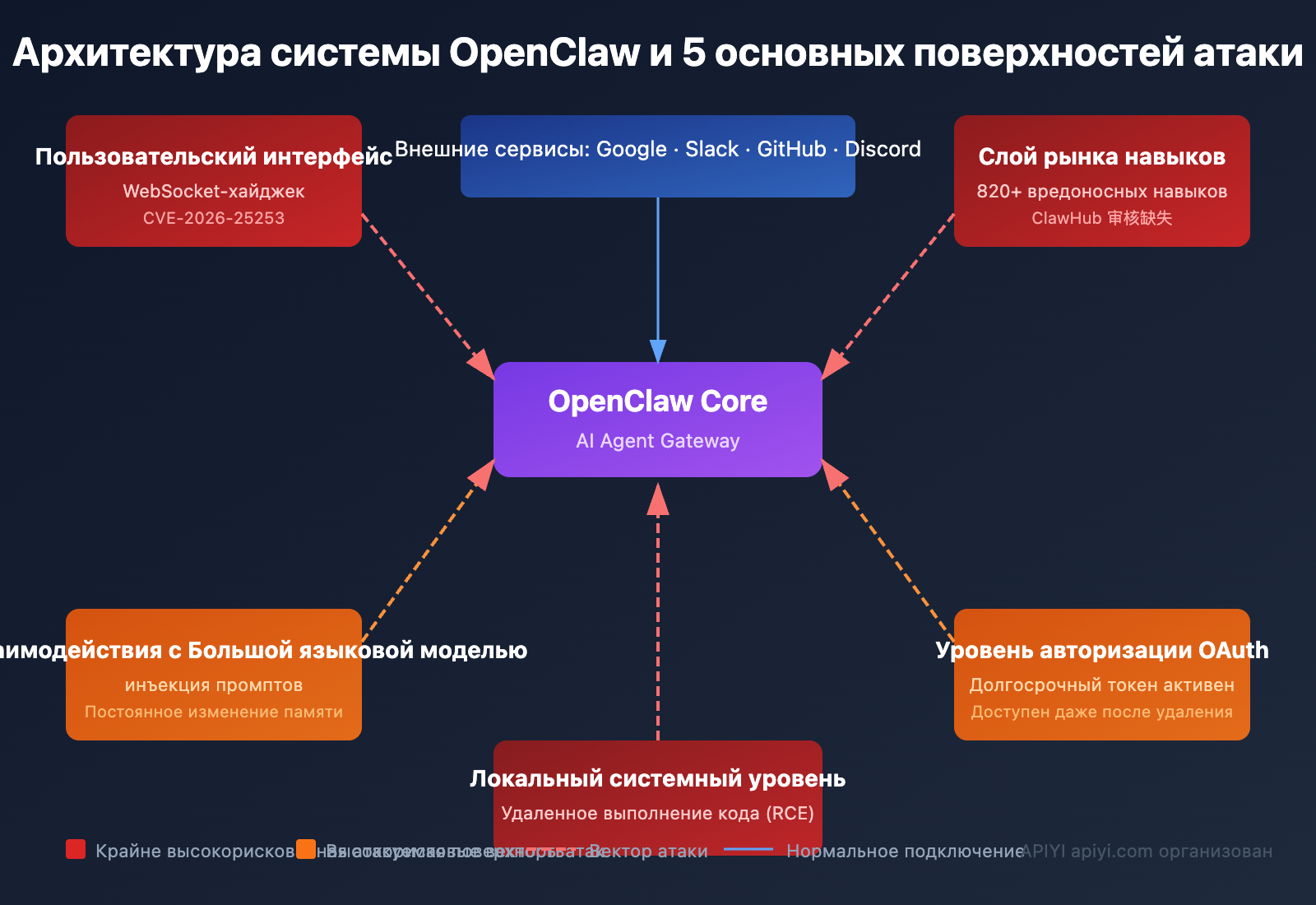

Глубокий анализ 5 основных рисков безопасности OpenClaw

Согласно аналитическим отчетам нескольких организаций по безопасности, включая Microsoft, «Лабораторию Касперского» и CrowdStrike, в OpenClaw в настоящее время существуют следующие 5 основных рисков безопасности.

Риск 1: Критические уязвимости CVE — удаленное выполнение кода в один клик

В OpenClaw было обнаружено несколько критических уязвимостей CVE, самая серьезная из которых — CVE-2026-25253.

| Идентификатор уязвимости | Оценка CVSS | Тип | Влияние | Исправлено в версии |

|---|---|---|---|---|

| CVE-2026-25253 | 8.8 (критическая) | Утечка токена + RCE | Удаленное выполнение кода в один клик | v2026.1.29 |

| CVE-2026-24763 | Критическая | Инъекция команд | Выполнение произвольных команд | — |

| CVE-2026-25157 | Критическая | Инъекция команд | Выполнение произвольных команд | — |

Принцип атаки CVE-2026-25253:

- Панель управления OpenClaw доверяет параметру

gatewayUrlиз строки запроса URL и автоматически подключается при загрузке - Сервер не проверяет заголовок WebSocket Origin и принимает запросы с любого сайта

- Злоумышленник создает вредоносную ссылку, при клике на которую токен аутентификации отправляется на сервер атакующего

- Атакующий получает доступ на уровне оператора к шлюзу, может изменять конфигурацию песочницы и выполнять произвольный код

Даже экземпляры, привязанные только к localhost, уязвимы. Злоумышленнику достаточно, чтобы вы перешли по ссылке или посетили вредоносную веб-страницу, чтобы получить полный контроль над вашим шлюзом OpenClaw.

Риск 2: Маркет вредоносных навыков — более 820 вредоносных навыков

Маркет навыков OpenClaw, ClawHub, имеет серьезные проблемы с проверкой безопасности.

Согласно результатам сканирования исследователей безопасности:

- Всего на ClawHub около 10 700 навыков

- Из них более 820 подтверждены как вредоносные (примерно 7,7%)

- Обновленное сканирование показывает, что доля вредоносных навыков приближается к 20%

Команда исследования безопасности ИИ в Cisco протестировала сторонний навык OpenClaw и обнаружила, что он выполнял утечку данных и инъекцию промптов без ведома пользователя.

Эти вредоносные навыки маскируются под торговых ботов, финансовых помощников, контент-сервисы и т.д., но на самом деле крадут:

- Файлы и расширения браузера для криптокошельков

- Мнемонические фразы и данные из macOS Keychain

- Пароли браузера и учетные данные облачных сервисов

Риск 3: Атаки инъекции промптов — ИИ выполняет вредоносные инструкции

OpenClaw не может отличить легитимные инструкции от вредоносных. Злоумышленник может внедрить вредоносные инструкции в контент, обрабатываемый OpenClaw, заставив ИИ выполнять действия атакующего незаметно для себя.

Пример цепочки атаки:

Вредоносное содержимое письма → Автоматическая обработка OpenClaw → ИИ выполняет внедренные инструкции → Утечка данных

Что еще опаснее, «модель безопасности» OpenClaw явно классифицирует инъекцию промптов как «вне области действия» — до тех пор, пока не обходятся границы безопасности. Однако на практике инъекция промптов может комбинироваться с другими функциями для реализации устойчивых атак.

Состояние агента или «память» OpenClaw, будучи измененными, будут долгое время следовать инструкциям атакующего, создавая постоянную бэкдору.

Риск 4: Долгосрочные токены OAuth — удаление ПО не означает безопасность

Этот риск часто упускают из виду многие пользователи. OpenClaw использует долгосрочные токены OAuth для подключения к вашим аккаунтам Google, Slack, Discord, GitHub и т.д.

Ключевой факт: Даже если вы удалите OpenClaw, эти токены OAuth все еще хранятся на серверах соответствующих провайдеров услуг, и доступ к вашему аккаунту сохраняется.

Простое удаление локального ПО не отзывает авторизацию OAuth. Вот почему многие думают, что «полностью удалили» программу, но на самом деле их аккаунты остаются под угрозой.

Риск 5: Массовое раскрытие — более 42 000 экземпляров доступны в интернете

| Организация мониторинга | Время обнаружения | Количество раскрытых экземпляров |

|---|---|---|

| Censys | 25–31 января 2026 г. | 1 000 → 21 000+ |

| Bitsight | Расширенный период анализа | 30 000+ |

| Независимое исследование | Полное сканирование | 42 665 (из них 5 194 подтверждены как уязвимые) |

Сама официальная документация OpenClaw признает: «Не существует 'идеально безопасного' способа развертывания». Безопасность — это опциональная настройка, а не встроенная функция.

💡 Рекомендация по безопасности: Если вашему проекту требуется вызов API больших языковых моделей, нет необходимости брать на себя риски локального развертывания агента. Через платформу APIYI apiyi.com можно безопасно использовать API-интерфейсы основных моделей, таких как Claude, GPT-4o, DeepSeek, при этом все вызовы выполняются в контролируемой среде.

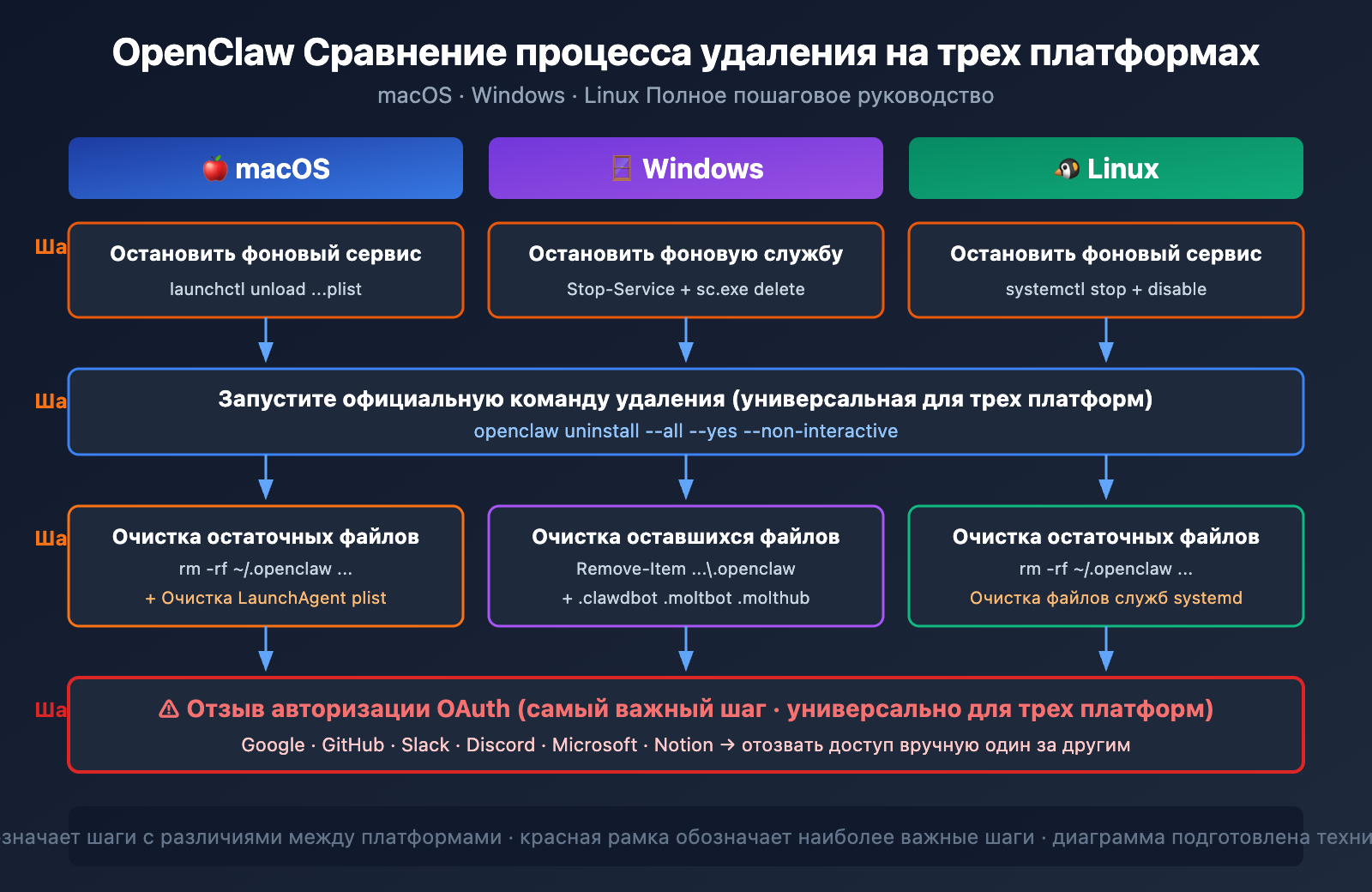

Полное руководство по удалению OpenClaw: пошаговые инструкции для 3 платформ

Ниже представлено полное руководство по удалению для трёх платформ: macOS, Windows и Linux.

Важное напоминание: Последовательность удаления имеет ключевое значение. Если вы сначала удалите исполняемый файл командой npm uninstall -g openclaw, то уже не сможете использовать официальную команду openclaw uninstall, и процесс очистки значительно усложнится.

Шаг 1: Остановите фоновые службы OpenClaw

Перед удалением необходимо остановить фоновый процесс шлюза OpenClaw.

macOS:

# Остановите фоновый процесс LaunchAgent

launchctl unload ~/Library/LaunchAgents/com.openclaw.gateway.plist

Linux:

# Остановите службу systemd

sudo systemctl stop openclaw-gateway

sudo systemctl disable openclaw-gateway

Windows:

# Остановите фоновую службу

Stop-Service OpenClawGateway

sc.exe delete OpenClawGateway

Шаг 2: Запустите официальную команду удаления

# Рекомендуемый способ: полное удаление одной командой

openclaw uninstall --all --yes --non-interactive

Эта команда удалит исполняемый файл OpenClaw и базовую конфигурацию. Но не очистит все остаточные файлы и OAuth-авторизации.

Шаг 3: Очистите остаточные директории

После выполнения официальной команды удаления всё равно нужно вручную очистить следующие директории:

macOS / Linux:

# Удалите все конфигурационные директории (включая директории старых версий с переименованием)

rm -rf ~/.openclaw

rm -rf ~/.clawdbot

rm -rf ~/.moltbot

rm -rf ~/.molthub

# Дополнительная очистка LaunchAgent для macOS

rm -f ~/Library/LaunchAgents/com.openclaw.gateway.plist

Windows:

# Удалите конфигурационные директории

Remove-Item -Recurse -Force "$env:USERPROFILE\.openclaw"

Remove-Item -Recurse -Force "$env:USERPROFILE\.clawdbot"

Remove-Item -Recurse -Force "$env:USERPROFILE\.moltbot"

Remove-Item -Recurse -Force "$env:USERPROFILE\.molthub"

Шаг 4: Проверьте, что удаление завершено

# Проверьте, не осталось ли процессов

ps aux | grep -i openclaw

ps aux | grep -i clawdbot

ps aux | grep -i moltbot

# Проверьте, не осталось ли файлов

ls -la ~/.openclaw 2>/dev/null && echo "Остаточные файлы существуют!" || echo "Очистка завершена"

ls -la ~/.clawdbot 2>/dev/null && echo "Остаточные файлы существуют!" || echo "Очистка завершена"

ls -la ~/.moltbot 2>/dev/null && echo "Остаточные файлы существуют!" || echo "Очистка завершена"

🚀 Техническая подсказка: Если вы удаляете OpenClaw, потому что вам нужен более безопасный способ вызова ИИ, APIYI apiyi.com предоставляет готовые к использованию API-интерфейсы, не требующие локального развёртывания каких-либо агентов. Интеграция занимает всего 5 минут.

Руководство по отзыву OAuth-токенов OpenClaw: самый важный шаг

Это самый часто упускаемый, но критически важный шаг при удалении OpenClaw. Большинство руководств по удалению сосредотачиваются только на удалении локальных файлов, но если не отозвать OAuth-токены, ваш аккаунт всё ещё остаётся под угрозой.

Действия по отзыву OAuth на разных платформах

| Платформа | Путь к настройкам | Способ отзыва |

|---|---|---|

| myaccount.google.com → Безопасность → Сторонние приложения | Найдите OpenClaw/Clawdbot/Moltbot, нажмите «Удалить доступ» | |

| GitHub | github.com/settings/applications → Authorized OAuth Apps | Найдите OpenClaw, нажмите Revoke |

| Slack | Настройки рабочего пространства → Управление приложениями → Установленные приложения | Удалите интеграцию OpenClaw |

| Discord | Настройки пользователя → Авторизованные приложения | Отзовите авторизацию OpenClaw |

| Microsoft | account.live.com/consent/Manage | Удалите разрешения для OpenClaw |

| Notion | Настройки → Мои подключения | Отключите OpenClaw |

Почему отзыв OAuth так важен

Локальное удаление OpenClaw → Удалена локальная программа

↓

Но OAuth-токены всё ещё активны в облаке

↓

Ваши письма, файлы, репозитории всё ещё доступны

↓

Необходимо вручную отозвать авторизацию на каждой платформе

Рекомендуется после отзыва OAuth также изменить пароли соответствующих аккаунтов, особенно если вы подозреваете возможную атаку.

🎯 Практика безопасности: При использовании AI-сервисов отдавайте предпочтение вызову на основе API-ключей, а не широкой авторизации через OAuth. Платформа APIYI apiyi.com использует безопасный механизм аутентификации через API-ключи с контролируемой областью прав, не имея доступа к вашим конфиденциальным данным, таким как письма или файлы.

Контрольный список проверки безопасности OpenClaw

Если вы используете или использовали OpenClaw, сверьтесь со следующим списком для проверки безопасности:

Пункты проверки безопасности

- Проверка версии: Обновлена ли она до v2026.1.29 или выше (исправлена уязвимость CVE-2026-25253)

- Экспозиция в сеть: Открыт ли шлюз OpenClaw для публичного доступа (должен быть доступен только на localhost)

- Аудит скиллов: Установлены ли сторонние скиллы из ненадёжных источников

- Проверка OAuth: Каким сервисам предоставлена авторизация OpenClaw

- Проверка логов: Есть ли записи о подозрительных внешних подключениях

- Аудит памяти: Была ли память агента OpenClaw изменена

Рекомендуемые действия для разных пользователей

| Тип пользователя | Рекомендуемые действия |

|---|---|

| Никогда не использовал OpenClaw | Пока не рекомендуется устанавливать, следите за обновлениями безопасности |

| Только локальное тестирование | Полное удаление + отзыв OAuth |

| Используется в повседневной работе | Немедленное обновление до последней версии + аудит безопасности |

| Уже экспонирован в публичную сеть | Немедленная остановка сервиса + полное удаление + комплексная проверка безопасности |

| Установлены сторонние скиллы | Аудит всех скиллов + проверка на утечку данных + рассмотрите удаление |

Часто задаваемые вопросы

В1: Чем OpenClaw отличается от обычного AI-чатбота и почему он более опасен?

Обычные чат-боты (такие как ChatGPT, Claude) работают на серверах их разработчиков, и вы взаимодействуете с ними только через браузер. OpenClaw же — это автономный AI-агент, работающий локально на вашем компьютере, и у него есть реальный доступ к вашей файловой системе, почте, репозиториям кода и т.д. Такая архитектура делает его более мощным, но и значительно увеличивает поверхность для атак — если система будет скомпрометирована, злоумышленник получит не историю переписки, а реальный операционный доступ к вашему компьютеру и облачным сервисам. Если вам нужно безопасно вызывать AI-модели, рекомендуем делать это через контролируемые API-платформы, такие как APIYI apiyi.com, чтобы избежать рисков, связанных с локальным агентом.

В2: Я уже удалил OpenClaw. О чём ещё мне нужно беспокоиться?

Самое главное — это OAuth-токены. OpenClaw использует долгоживущие OAuth-токены, которые хранятся на серверах таких сервисов, как Google, GitHub, Slack, и не аннулируются при удалении локального ПО. Обязательно войдите в каждую платформу, которой вы предоставляли доступ, и вручную отзовите разрешения для OpenClaw. Кроме того, если вы устанавливали сторонние навыки (skills), рекомендуется проверить систему на наличие подозрительных процессов или файлов.

В3: Как работают вредоносные навыки (skills) для OpenClaw?

Вредоносные навыки маскируются под легитимные функции (например, торговый бот, сервис контента) и распространяются через маркетплейс ClawHub. После установки они выполняют в фоновом режиме утечку данных — крадут пароли из браузера, сид-фразы криптокошельков, данные из macOS Keychain и другую конфиденциальную информацию. Тесты, проведённые командой безопасности Cisco, подтвердили, что эти навыки могут работать совершенно незаметно для пользователя.

В4: Если мой OpenClaw работает только локально и не доступен из интернета, это безопасно?

Не полностью. Уязвимость CVE-2026-25253 доказывает, что даже если OpenClaw привязан только к localhost, злоумышленник всё равно может украсть ваши токены аутентификации с помощью специально созданной ссылки и выполнить удалённый код. Достаточно кликнуть на такую ссылку, чтобы локальный периметр безопасности был нарушен.

В5: Есть ли более безопасные способы использовать функциональность AI-агента?

Есть несколько рекомендаций. Во-первых, отдавайте предпочтение вызову моделей через API, а не через локального агента. Платформа APIYI apiyi.com позволяет безопасно вызывать основные модели, такие как Claude, GPT-4o, DeepSeek, обрабатывая все запросы в контролируемой среде. Во-вторых, если локальный агент действительно необходим, обязательно поддерживайте его в актуальном состоянии, ограничивайте сетевое взаимодействие и используйте только проверенные официальные навыки. Наконец, регулярно проверяйте список OAuth-разрешений и системные логи.

Итог

OpenClaw — мощный инструмент с открытым исходным кодом для создания AI-агентов, и его проблемы с безопасностью нельзя игнорировать. От критических уязвимостей CVE до маркетплейса с вредоносными навыками, от инъекций в промпты до долгоживущих OAuth-токенов — каждая точка риска может привести к серьёзному инциденту безопасности.

Краткое напоминание ключевых шагов по удалению OpenClaw:

- Остановите фоновые сервисные процессы.

- Выполните команду

openclaw uninstall --all --yes --non-interactive. - Вручную очистите директории

~/.openclaw,~/.clawdbot,~/.moltbot,~/.molthub. - Отзовите все OAuth-разрешения на всех платформах (самый важный шаг).

- Убедитесь, что очистка прошла успешно.

Если вашему проекту требуются возможности больших языковых моделей, рекомендуем использовать безопасный вызов через API, например, через APIYI apiyi.com. Платформа предоставляет унифицированный интерфейс для вызова основных моделей, таких как Claude, GPT-4o, DeepSeek, Gemini, без необходимости брать на себя риски, связанные с локальным агентом.

Статья подготовлена технической командой APIYI. Следим за трендами в области больших языковых моделей и практиками безопасности. Больше обучающих материалов по AI-технологиям вы найдёте в Справочном центре APIYI: help.apiyi.com