Les risques de sécurité récurrents d'OpenClaw sont un problème auquel de nombreux développeurs d'IA et utilisateurs ordinaires sont confrontés. Cet article présente les 5 principaux risques de sécurité d'OpenClaw ainsi que 3 méthodes complètes de désinstallation sur différentes plateformes, vous aidant à identifier rapidement les risques et à éliminer complètement OpenClaw.

Valeur clé : Après avoir lu cet article, vous comprendrez tous les risques de sécurité liés à OpenClaw et maîtriserez les étapes complètes pour le désinstaller complètement sur macOS, Windows et Linux, y compris l'étape souvent négligée de révocation des jetons OAuth.

Qu'est-ce qu'OpenClaw : l'évolution de Clawdbot à Moltbot

Avant de discuter des risques d'OpenClaw, comprenons rapidement le contexte de cet outil.

OpenClaw (anciennement Clawdbot, Moltbot) est un outil d'agent IA autonome open source créé par le développeur autrichien Peter Steinberger. Sa fonction principale est d'utiliser des plateformes de messagerie (comme Telegram, Discord, WhatsApp) comme interface utilisateur, permettant à un grand modèle de langage d'exécuter de manière autonome diverses tâches.

Chronologie des changements de nom d'OpenClaw

| Date | Nom | Événement |

|---|---|---|

| Novembre 2025 | Clawdbot | Première publication du projet |

| 27 janvier 2026 | Moltbot | Changement de nom suite à une plainte de marque d'Anthropic (thème homard) |

| 29 janvier 2026 | OpenClaw | Deuxième changement de nom, mettant l'accent sur l'open source + tradition du homard |

| 14 février 2026 | — | Steinberger annonce rejoindre OpenAI, le projet est transféré à une fondation open source |

Fonctionnalités principales d'OpenClaw

OpenClaw peut trier automatiquement les e-mails, rédiger des réponses, gérer un calendrier, exécuter des commandes Shell, manipuler le système de fichiers, effectuer de l'automatisation web, etc. Il étend ses capacités via plus de 100 AgentSkills préconfigurés, se connectant à des services comme Google, Slack, Discord, GitHub.

Cela semble pratique, mais c'est précisément cette conception « capable de tout faire » qui présente de graves risques de sécurité.

🎯 Conseil de sécurité : Avant d'utiliser tout outil d'agent IA, il est recommandé d'évaluer les risques de sécurité. Si vous avez besoin d'un service d'invocation d'API pour grand modèle de langage fiable et sécurisé, nous vous recommandons d'utiliser la plateforme APIYI apiyi.com. Elle fournit un environnement d'interface API contrôlé, sans les risques de sécurité liés aux agents locaux.

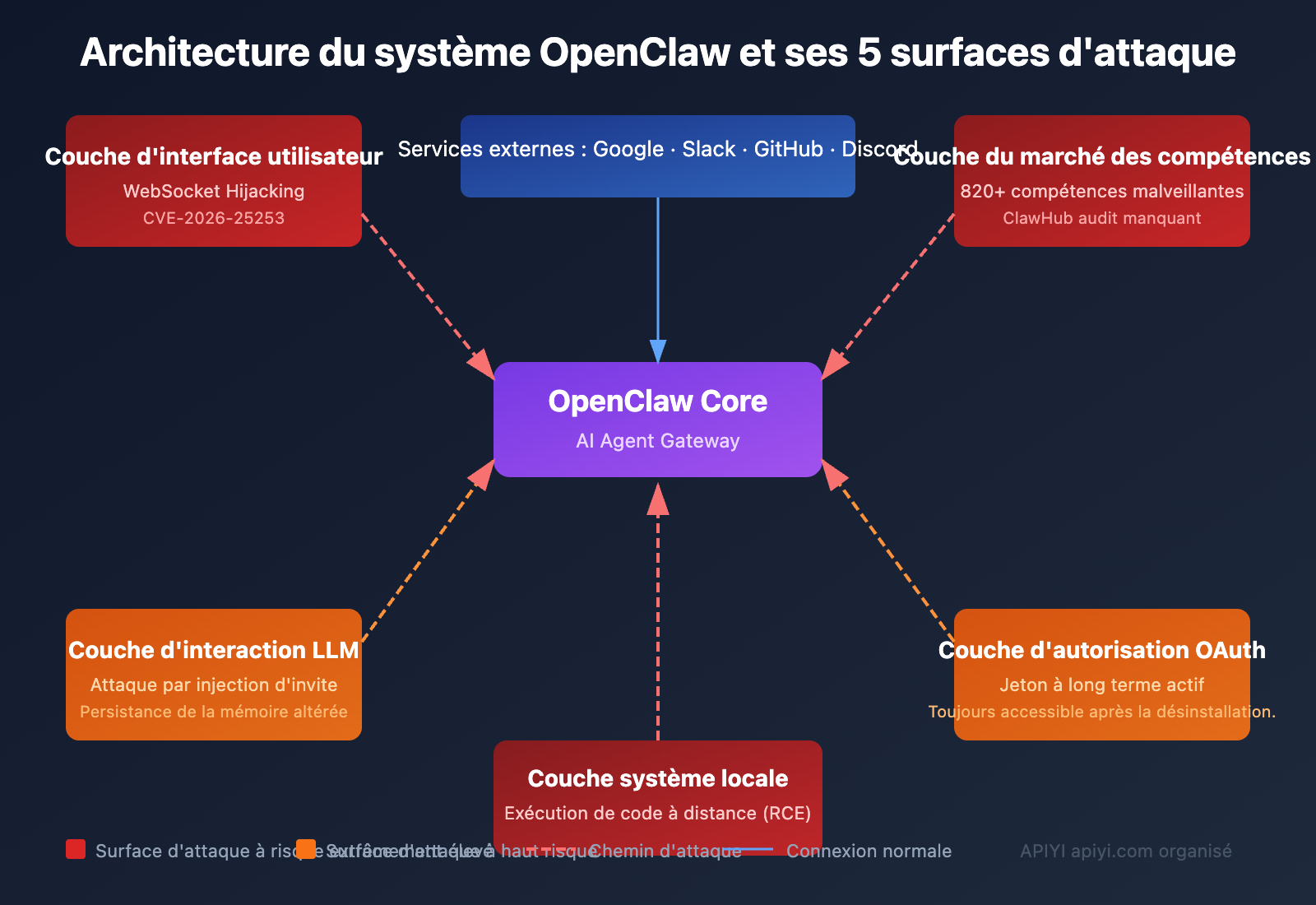

Analyse approfondie des 5 principaux risques de sécurité d'OpenClaw

Selon les rapports d'analyse de plusieurs agences de sécurité comme Microsoft, Kaspersky et CrowdStrike, OpenClaw présente actuellement les 5 risques de sécurité fondamentaux suivants.

Risque 1 : Vulnérabilités CVE critiques – Exécution de code à distance en un clic

Plusieurs vulnérabilités CVE critiques ont été révélées pour OpenClaw, la plus grave étant CVE-2026-25253.

| ID de vulnérabilité | Score CVSS | Type | Impact | Version corrigée |

|---|---|---|---|---|

| CVE-2026-25253 | 8.8 (Critique) | Fuite de jeton + RCE | Exécution de code à distance en un clic | v2026.1.29 |

| CVE-2026-24763 | Critique | Injection de commande | Exécution de commande arbitraire | — |

| CVE-2026-25157 | Critique | Injection de commande | Exécution de commande arbitraire | — |

Principe d'attaque CVE-2026-25253 :

- L'interface de contrôle d'OpenClaw fait confiance au paramètre

gatewayUrlprovenant de la chaîne de requête URL et se connecte automatiquement lors du chargement. - Le serveur ne valide pas l'en-tête WebSocket Origin et accepte les requêtes de n'importe quel site web.

- L'attaquant crée un lien malveillant ; lorsque l'utilisateur clique, le jeton d'authentification est envoyé au serveur de l'attaquant.

- L'attaquant obtient un accès de niveau opérationnel à la passerelle, peut modifier la configuration du bac à sable et exécuter du code arbitraire.

Même les instances liées uniquement à localhost sont affectées. L'attaquant a seulement besoin que vous cliquiez sur un lien ou visitiez une page web malveillante pour prendre le contrôle complet de votre passerelle OpenClaw.

Risque 2 : Marché de compétences malveillantes – Plus de 820 compétences malveillantes

Le marché de compétences d'OpenClaw, ClawHub, présente de graves problèmes de modération de sécurité.

Selon les résultats des analyses des chercheurs en sécurité :

- ClawHub compte environ 10 700 compétences au total.

- Parmi elles, plus de 820 ont été confirmées comme malveillantes (environ 7,7 %).

- Des analyses de mise à jour montrent que la proportion de compétences malveillantes approche désormais 20 %.

L'équipe de recherche en sécurité IA de Cisco a testé une compétition OpenClaw tierce et a découvert qu'elle exécutait à l'insu de l'utilisateur une exfiltration de données et une injection d'invite.

Ces compétences malveillantes se font passer pour des robots de trading, des assistants financiers, des services de contenu, etc., mais volent en réalité :

- Les extensions de navigateur de fichiers et de portefeuilles cryptographiques.

- Les données de phrase de récupération et du trousseau macOS.

- Les mots de passe du navigateur et les identifiants des services cloud.

Risque 3 : Attaque par injection d'invite – L'IA exécute des instructions malveillantes

OpenClaw ne peut pas distinguer une instruction légitime d'une instruction malveillante. Un attaquant peut intégrer des instructions malveillantes dans le contenu traité par OpenClaw, amenant l'IA à exécuter les actions de l'attaquant à son insu.

Exemple de chaîne d'attaque :

Contenu d'e-mail malveillant → Traitement automatique par OpenClaw → L'IA exécute l'instruction intégrée → Fuite de données

Plus dangereux encore, le « modèle de sécurité » d'OpenClaw classe explicitement l'injection d'invite comme « hors périmètre » – tant qu'elle ne contourne pas les limites de sécurité. Mais en réalité, l'injection d'invite peut être combinée en chaîne avec d'autres fonctionnalités pour réaliser des attaques persistantes.

Une fois que l'état de l'agent ou la « mémoire » d'OpenClaw est modifié, il suit durablement les instructions de l'attaquant, créant une porte dérobée persistante.

Risque 4 : Persistance des jetons OAuth – Désinstaller le logiciel n'équivaut pas à la sécurité

C'est le risque le plus souvent négligé par les utilisateurs. OpenClaw utilise des jetons OAuth à longue durée de vie pour se connecter à vos comptes Google, Slack, Discord, GitHub, etc.

Fait crucial : Même si vous désinstallez OpenClaw, ces jetons OAuth restent stockés sur les serveurs des fournisseurs de services, et votre compte reste accessible.

La simple suppression du logiciel local ne révoque pas l'autorisation OAuth. C'est pourquoi beaucoup pensent avoir « désinstallé proprement », alors que leur compte est toujours exposé au risque.

Risque 5 : Exposition massive – Plus de 42 000 instances exposées sur Internet

| Organisme de surveillance | Période de détection | Nombre d'instances exposées |

|---|---|---|

| Censys | 25-31 janvier 2026 | 1 000 → 21 000+ |

| Bitsight | Période d'analyse étendue | 30 000+ |

| Recherche indépendante | Analyse complète | 42 665 (dont 5 194 vérifiées comme vulnérables) |

La documentation officielle d'OpenClaw le reconnaît elle-même : « Il n'existe pas de méthode de déploiement 'parfaitement sécurisée' ». La sécurité est une configuration optionnelle, et non une caractéristique intégrée.

💡 Conseil de sécurité : Si votre projet nécessite d'invoquer des API de grand modèle de langage, vous n'avez pas à assumer les risques d'un déploiement local d'agent. La plateforme APIYI apiyi.com permet d'utiliser en toute sécurité les interfaces API des principaux modèles comme Claude, GPT-4o, DeepSeek, etc. Toutes les invocations se font dans un environnement contrôlé.

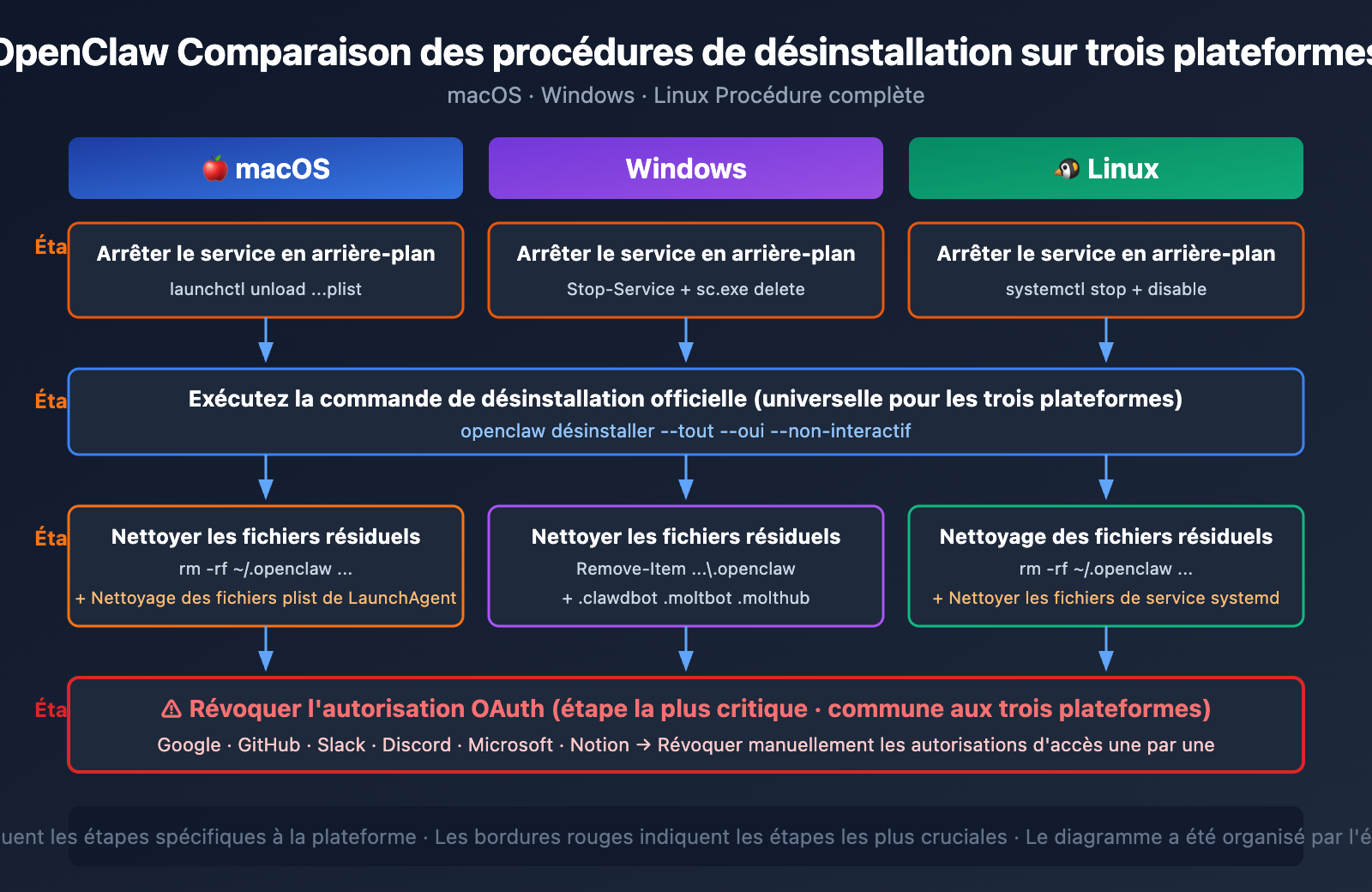

Tutoriel de désinstallation complète d'OpenClaw : étapes détaillées pour 3 plateformes

Voici le tutoriel complet de désinstallation pour les trois plateformes : macOS, Windows et Linux.

Rappel important : L'ordre de désinstallation est crucial. Si vous supprimez d'abord les fichiers binaires via npm uninstall -g openclaw, vous ne pourrez plus utiliser la commande officielle openclaw uninstall, ce qui rendra le nettoyage beaucoup plus complexe.

Étape 1 : Arrêter le service en arrière-plan d'OpenClaw

Avant la désinstallation, vous devez d'abord arrêter le processus de passerelle (gateway) d'OpenClaw qui tourne en arrière-plan.

macOS :

# Arrêter le processus en arrière-plan LaunchAgent

launchctl unload ~/Library/LaunchAgents/com.openclaw.gateway.plist

Linux :

# Arrêter le service systemd

sudo systemctl stop openclaw-gateway

sudo systemctl disable openclaw-gateway

Windows :

# Arrêter le service en arrière-plan

Stop-Service OpenClawGateway

sc.exe delete OpenClawGateway

Étape 2 : Exécuter la commande de désinstallation officielle

# Méthode recommandée : désinstallation complète en un clic

openclaw uninstall --all --yes --non-interactive

Cette commande supprimera le fichier binaire d'OpenClaw et la configuration de base. Mais elle ne nettoiera pas tous les fichiers résiduels ni les autorisations OAuth.

Étape 3 : Nettoyer les répertoires résiduels

Après l'exécution de la commande de désinstallation officielle, vous devez toujours nettoyer manuellement les répertoires suivants :

macOS / Linux :

# Supprimer tous les répertoires de configuration (y compris ceux des anciennes versions renommées)

rm -rf ~/.openclaw

rm -rf ~/.clawdbot

rm -rf ~/.moltbot

rm -rf ~/.molthub

# Nettoyage supplémentaire pour macOS : LaunchAgent

rm -f ~/Library/LaunchAgents/com.openclaw.gateway.plist

Windows :

# Supprimer les répertoires de configuration

Remove-Item -Recurse -Force "$env:USERPROFILE\.openclaw"

Remove-Item -Recurse -Force "$env:USERPROFILE\.clawdbot"

Remove-Item -Recurse -Force "$env:USERPROFILE\.moltbot"

Remove-Item -Recurse -Force "$env:USERPROFILE\.molthub"

Étape 4 : Vérifier que la désinstallation est terminée

# Vérifier s'il reste des processus

ps aux | grep -i openclaw

ps aux | grep -i clawdbot

ps aux | grep -i moltbot

# Vérifier s'il reste des fichiers

ls -la ~/.openclaw 2>/dev/null && echo "Fichiers résiduels présents !" || echo "Nettoyage terminé."

ls -la ~/.clawdbot 2>/dev/null && echo "Fichiers résiduels présents !" || echo "Nettoyage terminé."

ls -la ~/.moltbot 2>/dev/null && echo "Fichiers résiduels présents !" || echo "Nettoyage terminé."

🚀 Astuce technique : Si vous désinstallez OpenClaw parce que vous avez besoin d'un moyen plus sécurisé d'appeler des modèles d'IA, APIYI apiyi.com propose des interfaces API prêtes à l'emploi, sans nécessiter de déploiement local d'Agent. L'intégration peut être réalisée en 5 minutes.

Guide de révocation des jetons OAuth OpenClaw : l'étape la plus cruciale

C'est l'étape la plus souvent oubliée mais la plus importante lors de la désinstallation d'OpenClaw. La plupart des tutoriels se concentrent uniquement sur la suppression des fichiers locaux, mais si vous ne révoquez pas les jetons OAuth, votre compte reste vulnérable.

Procédures de révocation OAuth par plateforme

| Plateforme | Chemin d'accès | Méthode de révocation |

|---|---|---|

| myaccount.google.com → Sécurité → Applications tierces | Trouvez OpenClaw/Clawdbot/Moltbot, cliquez sur « Supprimer l'accès » | |

| GitHub | github.com/settings/applications → Applications OAuth autorisées | Trouvez OpenClaw, cliquez sur Revoke |

| Slack | Paramètres de l'espace de travail → Gestion des applications → Applications installées | Supprimez l'intégration OpenClaw |

| Discord | Paramètres utilisateur → Applications autorisées | Révoquez l'autorisation d'OpenClaw |

| Microsoft | account.live.com/consent/Manage | Supprimez les autorisations d'OpenClaw |

| Notion | Paramètres → Mes connexions | Déconnectez OpenClaw |

Pourquoi la révocation OAuth est si importante

Désinstallation locale d'OpenClaw → Suppression du logiciel local

↓

Mais les jetons OAuth restent actifs dans le cloud

↓

Vos emails, fichiers, dépôts de code sont toujours accessibles

↓

Vous devez révoquer manuellement l'autorisation sur chaque plateforme

Il est recommandé, après avoir révoqué les OAuth, de modifier également les mots de passe des comptes concernés, surtout si vous soupçonnez une éventuelle attaque.

🎯 Bonne pratique de sécurité : Lorsque vous utilisez des services d'IA, privilégiez les appels basés sur des clés API plutôt que les autorisations OAuth étendues. La plateforme APIYI apiyi.com utilise un mécanisme d'authentification sécurisé par clé API, avec un périmètre de permissions contrôlable, qui n'accède pas à vos données sensibles comme vos emails ou fichiers.

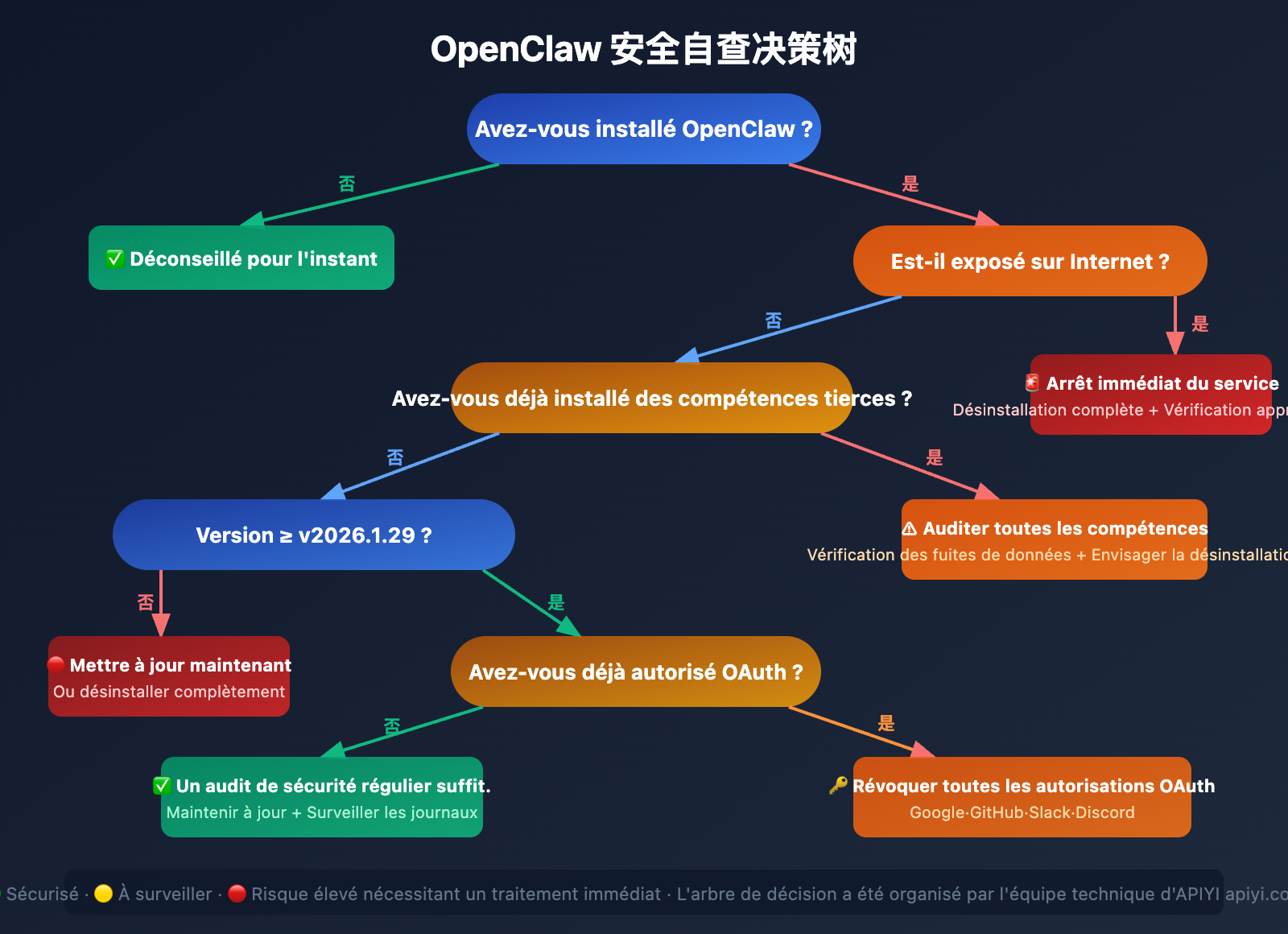

Liste de contrôle des risques de sécurité OpenClaw

Si vous utilisez ou avez utilisé OpenClaw, vérifiez votre sécurité en suivant cette liste :

Points de contrôle de sécurité

- Vérification de version : Êtes-vous passé à la version v2026.1.29 ou supérieure (corrige CVE-2026-25253) ?

- Exposition réseau : La passerelle OpenClaw est-elle exposée sur Internet (devrait être limitée à localhost) ?

- Audit des compétences : Avez-vous installé des compétences tierces provenant de sources inconnues ?

- Examen OAuth : Quels services sont autorisés pour OpenClaw ?

- Vérification des journaux : Y a-t-il des enregistrements de connexions externes anormales ?

- Audit de la mémoire : La mémoire de l'agent OpenClaw a-t-elle été altérée ?

Actions recommandées par type d'utilisateur

| Type d'utilisateur | Action recommandée |

|---|---|

| N'a jamais utilisé OpenClaw | Installation non recommandée pour l'instant, suivez les mises à jour de sécurité |

| Test local uniquement | Désinstallation complète + révocation OAuth |

| Utilisation quotidienne | Mise à jour immédiate vers la dernière version + audit de sécurité |

| Déjà exposé sur Internet | Arrêt immédiat du service + désinstallation complète + vérification de sécurité approfondie |

| A installé des compétences tierces | Audit de toutes les compétences + vérification des fuites de données + envisagez la désinstallation |

Questions fréquentes

Q1 : En quoi OpenClaw diffère-t-il d’un chatbot IA classique, et pourquoi est-il plus risqué ?

Un chatbot classique (comme ChatGPT ou Claude) s'exécute sur les serveurs du fournisseur de service, et vous interagissez avec lui via un navigateur. OpenClaw, en revanche, est un Agent IA autonome qui s'exécute localement sur votre machine et possède des permissions réelles pour accéder à votre système de fichiers, vos emails, vos dépôts de code, etc. Cette conception le rend plus puissant, mais aussi beaucoup plus exposé aux attaques – en cas de compromission, un attaquant n'obtient pas seulement l'historique de vos conversations, mais un accès opérationnel à votre ordinateur et à vos services cloud. Si vous avez besoin d'invoquer des modèles IA en toute sécurité, il est recommandé de le faire via une plateforme API contrôlée comme APIYI (apiyi.com), afin d'éviter les risques de sécurité liés à un Agent local.

Q2 : J’ai déjà désinstallé OpenClaw, dois-je encore m’inquiéter ?

La principale préoccupation concerne les jetons OAuth. OpenClaw utilise des jetons OAuth à longue durée de vie, stockés sur les serveurs de services comme Google, GitHub ou Slack. Ces jetons ne sont pas invalidés par la simple désinstallation du logiciel local. Il est impératif de vous connecter à chaque plateforme que vous avez autorisée et de révoquer manuellement les permissions d'accès d'OpenClaw. De plus, si vous avez installé des compétences tierces, il est conseillé de vérifier la présence de processus ou de fichiers inhabituels dans votre système.

Q3 : Comment fonctionnent les compétences malveillantes d’OpenClaw ?

Les compétences malveillantes se font passer pour des fonctionnalités légitimes (comme un robot de trading ou un service de contenu) et sont distribuées via le marché ClawHub. Une fois installées, elles exécutent en arrière-plan des exfiltrations de données – volant des mots de passe de navigateur, des phrases de récupération de portefeuilles cryptographiques, les données du macOS Keychain, et d'autres informations sensibles. Les tests de l'équipe de sécurité de Cisco ont confirmé que ces compétences peuvent s'exécuter à l'insu total de l'utilisateur.

Q4 : Si mon instance OpenClaw ne s’exécute qu’en local et n’est pas exposée sur Internet, est-elle sécurisée ?

Pas entièrement. La vulnérabilité CVE-2026-25253 a démontré que même si OpenClaw n'est lié qu'à localhost, un attaquant peut toujours voler vos jetons d'authentification via un lien malveillant, permettant une exécution de code à distance en un clic. Il suffit de cliquer sur un lien spécialement conçu pour que la barrière de sécurité locale soit contournée.

Q5 : Existe-t-il une manière plus sûre d’utiliser les fonctionnalités d’un Agent IA ?

Voici quelques recommandations : Premièrement, privilégiez l'invocation basée sur des API plutôt qu'un Agent local. La plateforme APIYI (apiyi.com) permet d'invoquer en toute sécurité les principaux modèles comme Claude, GPT-4o, DeepSeek, etc., toutes les requêtes étant traitées dans un environnement contrôlé. Deuxièmement, si vous avez absolument besoin d'un Agent local, maintenez-le toujours à jour, limitez son exposition réseau et n'utilisez que des compétences officielles auditées. Enfin, révisez régulièrement les autorisations OAuth et les journaux système.

Conclusion

OpenClaw, en tant qu'outil puissant d'Agent IA open source, présente des problèmes de sécurité qui ne doivent pas être négligés. Des vulnérabilités CVE critiques au marché de compétences malveillantes, en passant par l'injection d'invites et la persistance des jetons OAuth, chaque point de risque peut conduire à un incident de sécurité grave.

Rappel des étapes clés pour désinstaller OpenClaw :

- Arrêtez les processus de service en arrière-plan.

- Exécutez

openclaw uninstall --all --yes --non-interactive. - Nettoyez manuellement les répertoires

~/.openclaw,~/.clawdbot,~/.moltbot,~/.molthub. - Révoquez toutes les autorisations OAuth sur toutes les plateformes (l'étape la plus cruciale).

- Vérifiez le résultat du nettoyage.

Si votre projet nécessite des capacités de grand modèle de langage, nous recommandons d'utiliser une méthode d'invocation sécurisée par API via APIYI (apiyi.com). Cette plateforme offre une interface unifiée pour invoquer les principaux modèles comme Claude, GPT-4o, DeepSeek, Gemini, etc., sans avoir à supporter les risques de sécurité d'un Agent local.

Cet article a été rédigé par l'équipe technique d'APIYI, qui suit les évolutions technologiques et les bonnes pratiques de sécurité des grands modèles de langage. Pour plus de tutoriels sur l'IA, visitez le centre d'aide d'APIYI : help.apiyi.com