Risiko keamanan OpenClaw yang sering terjadi adalah masalah yang dihadapi banyak pengembang AI dan pengguna biasa. Artikel ini akan memperkenalkan 5 risiko keamanan inti OpenClaw serta 3 skema penghapusan lengkap di berbagai platform, membantu Anda mengidentifikasi risiko dengan cepat dan membersihkan OpenClaw secara menyeluruh.

Nilai Inti: Setelah membaca artikel ini, Anda akan memahami semua potensi risiko keamanan OpenClaw, menguasai langkah-langkah lengkap untuk menghapus OpenClaw secara menyeluruh di macOS, Windows, dan Linux, termasuk tahap pencabutan token OAuth yang sering diabaikan banyak orang.

Apa itu OpenClaw: Evolusi dari Clawdbot ke Moltbot

Sebelum membahas risiko OpenClaw, mari kita pahami latar belakang alat ini dengan cepat.

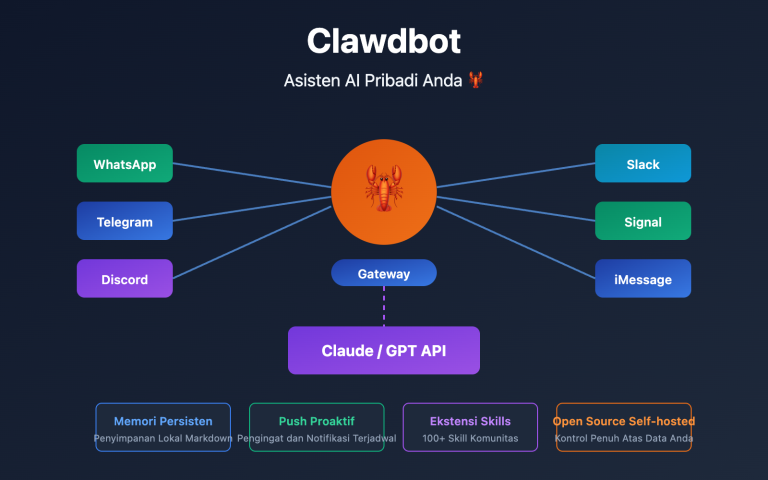

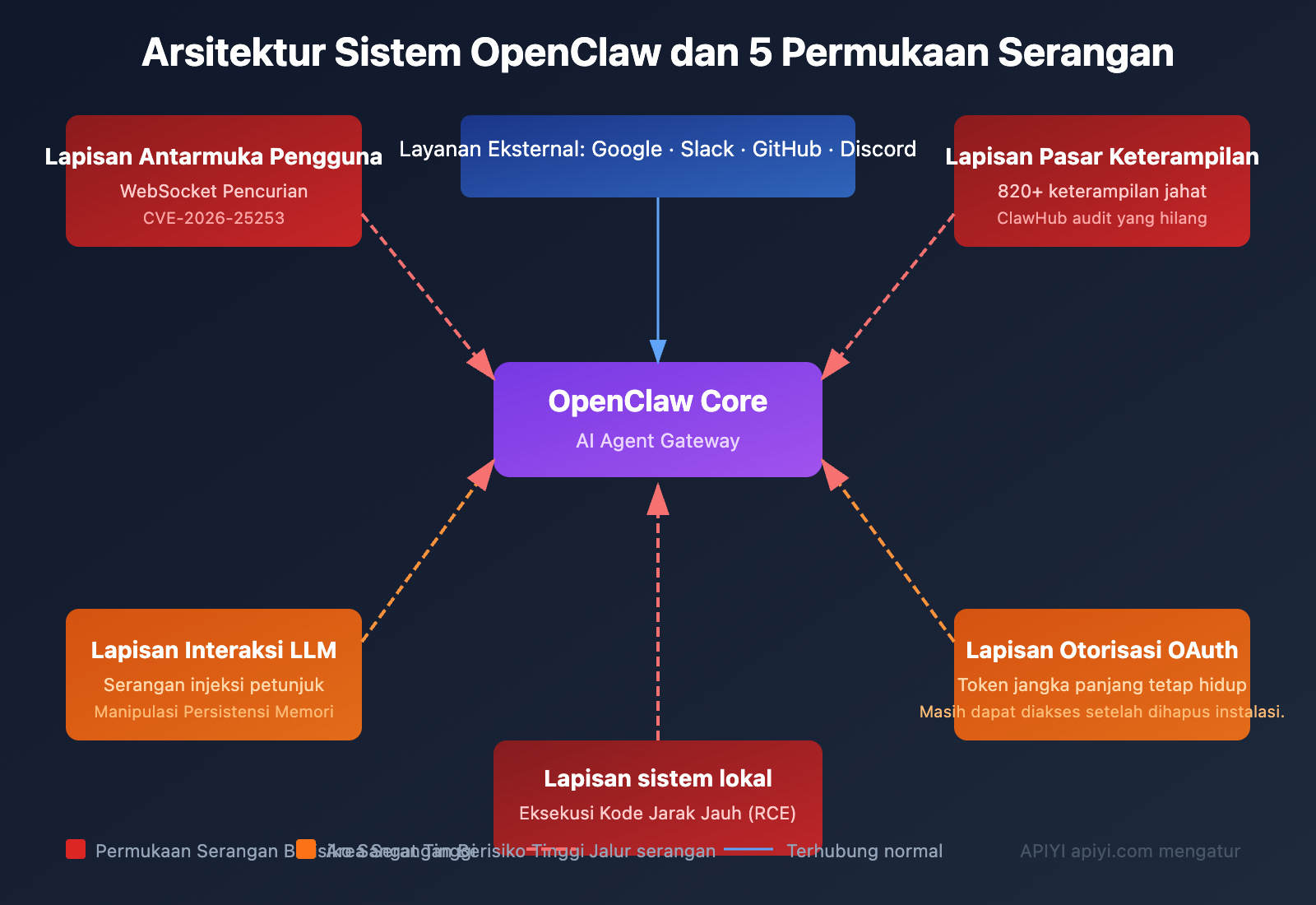

OpenClaw (nama asli Clawdbot, Moltbot) adalah alat AI Agent otonom sumber terbuka yang dibuat oleh pengembang Austria Peter Steinberger. Fungsi intinya adalah menggunakan platform pesan (seperti Telegram, Discord, WhatsApp) sebagai antarmuka pengguna, memungkinkan Model Bahasa Besar AI menjalankan berbagai tugas secara mandiri.

Garis Waktu Pergantian Nama OpenClaw

| Waktu | Nama | Peristiwa |

|---|---|---|

| November 2025 | Clawdbot | Proyek pertama kali dirilis |

| 27 Januari 2026 | Moltbot | Berganti nama karena keluhan merek dagang Anthropic (tema lobster) |

| 29 Januari 2026 | OpenClaw | Berganti nama kedua kalinya, menekankan sumber terbuka + tradisi lobster |

| 14 Februari 2026 | — | Steinberger mengumumkan bergabung dengan OpenAI, proyek diserahkan ke yayasan sumber terbuka |

Fungsi Inti OpenClaw

OpenClaw dapat secara otomatis menyortir email, menyusun balasan, mengelola kalender, menjalankan perintah Shell, mengoperasikan sistem file, melakukan otomatisasi web, dan lain-lain. Alat ini memperluas kemampuannya melalui lebih dari 100 AgentSkills yang telah dikonfigurasi sebelumnya, menghubungkan layanan seperti Google, Slack, Discord, GitHub, dan lainnya.

Kedengarannya sangat nyaman, tetapi justru desain "serba bisa" inilah yang membawa potensi risiko keamanan yang serius.

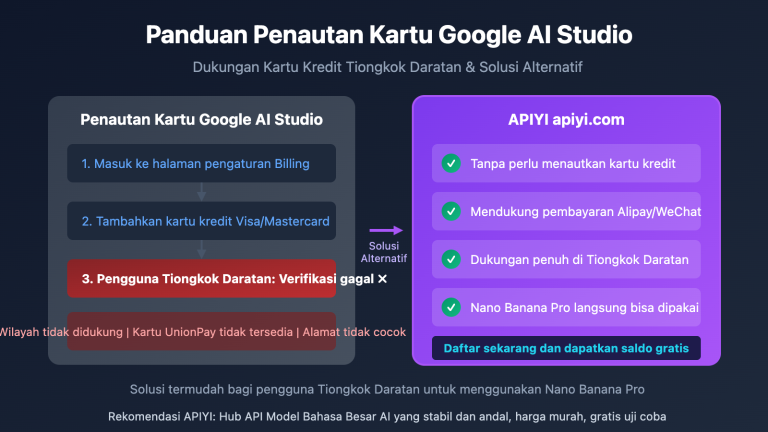

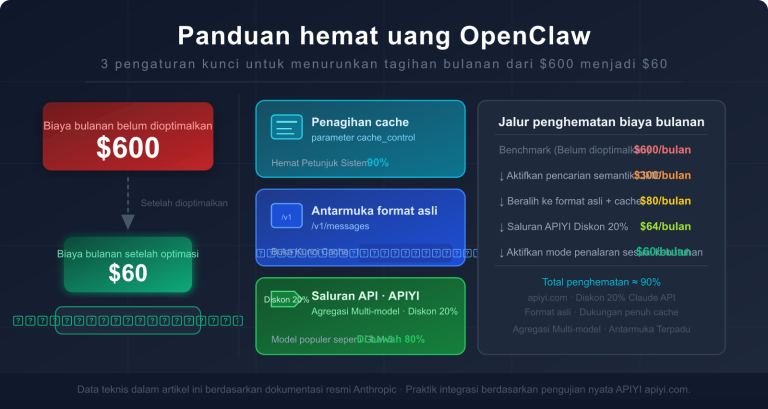

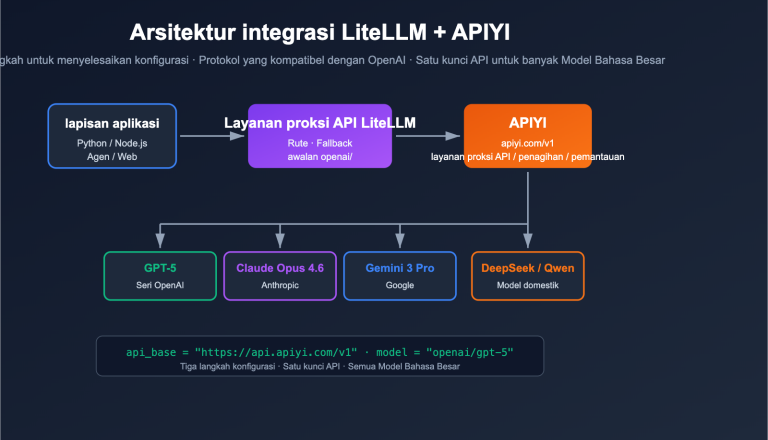

🎯 Peringatan Keamanan: Sebelum menggunakan alat AI Agent apa pun, disarankan untuk menilai risiko keamanannya terlebih dahulu. Jika Anda membutuhkan layanan pemanggilan API Model Bahasa Besar AI yang aman dan andal, disarankan untuk mengakses melalui platform APIYI apiyi.com. Platform ini menyediakan lingkungan antarmuka API yang terkontrol, sehingga Anda tidak perlu khawatir dengan risiko keamanan Agent lokal.

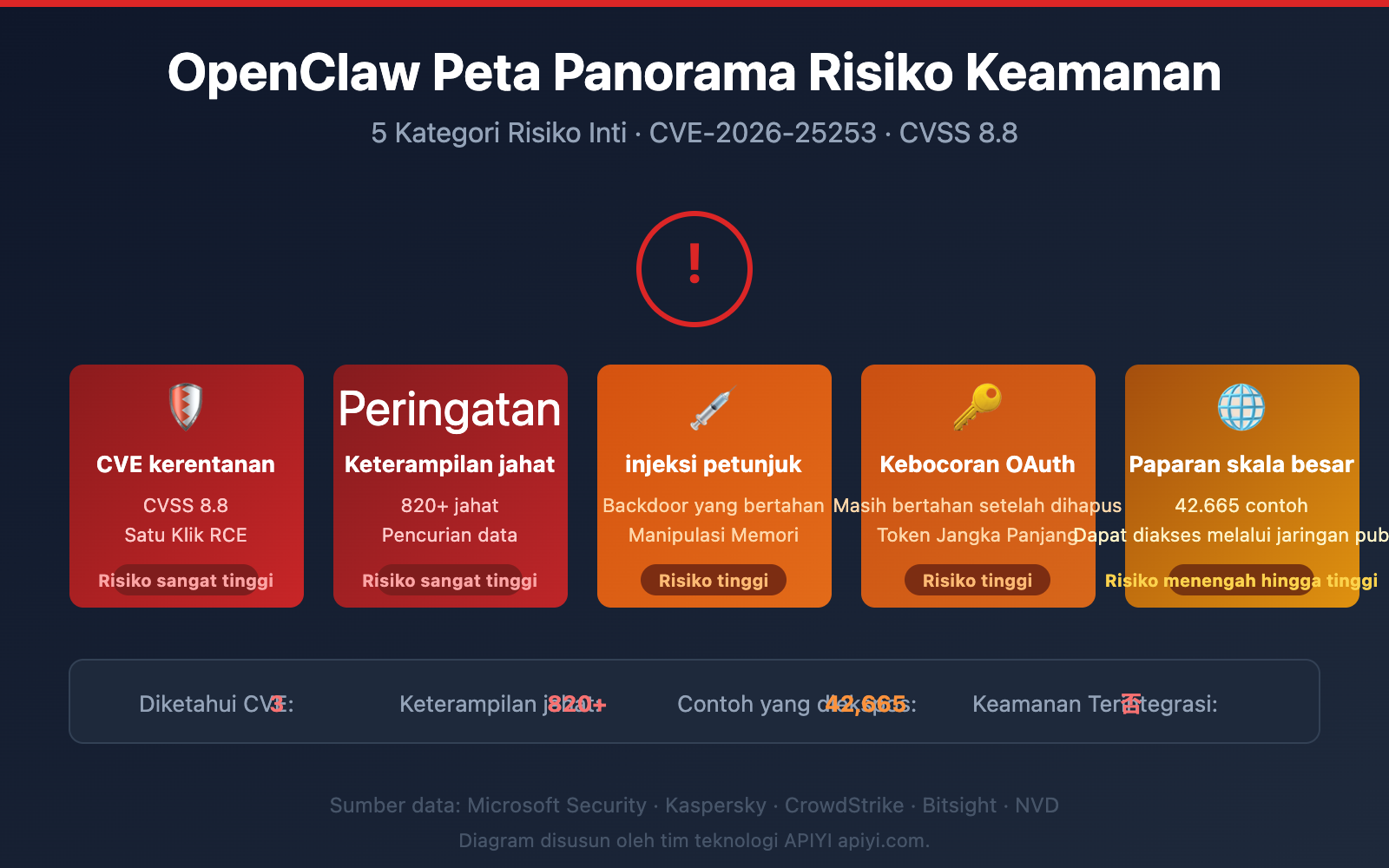

Analisis Mendalam 5 Risiko Keamanan Utama OpenClaw

Berdasarkan laporan analisis dari beberapa lembaga keamanan seperti Microsoft, Kaspersky, dan CrowdStrike, OpenClaw saat ini memiliki 5 risiko keamanan inti berikut.

Risiko 1: Kerentanan CVE Berbahaya — Eksekusi Kode Jarak Jauh Satu Klik

OpenClaw telah mengungkap beberapa kerentanan CVE berbahaya, yang paling parah adalah CVE-2026-25253.

| ID Kerentanan | Skor CVSS | Tipe | Dampak | Versi Perbaikan |

|---|---|---|---|---|

| CVE-2026-25253 | 8.8 (Tinggi) | Kebocoran Token + RCE | Eksekusi kode jarak jauh satu klik | v2026.1.29 |

| CVE-2026-24763 | Tinggi | Injeksi Perintah | Eksekusi perintah sewenang-wenang | — |

| CVE-2026-25157 | Tinggi | Injeksi Perintah | Eksekusi perintah sewenang-wenang | — |

Prinsip Serangan CVE-2026-25253:

- Antarmuka kontrol OpenClaw mempercayai

gatewayUrldari string kueri URL, dan terhubung secara otomatis saat dimuat - Server tidak memvalidasi header WebSocket Origin, menerima permintaan dari situs web mana pun

- Penyerang membuat tautan berbahaya, setelah pengguna mengklik, token otentikasi dikirim ke server penyerang

- Penyerang mendapatkan akses tingkat operasi ke gateway, dapat mengubah konfigurasi sandbox, mengeksekusi kode sewenang-wenang

Bahkan instance yang hanya terikat ke localhost juga terpengaruh. Penyerang hanya perlu Anda mengklik tautan atau mengunjungi halaman web berbahaya untuk mengontrol gateway OpenClaw Anda sepenuhnya.

Risiko 2: Pasar Skill Berbahaya — Lebih dari 820 Skill Jahat

Pasar skill OpenClaw, ClawHub, memiliki masalah audit keamanan yang serius.

Berdasarkan hasil pemindaian peneliti keamanan:

- ClawHub memiliki total sekitar 10.700 skill

- Lebih dari 820 di antaranya dikonfirmasi sebagai skill jahat (sekitar 7.7%)

- Pemindaian pembaruan menunjukkan persentase skill jahat mendekati 20%

Tim penelitian keamanan AI Cisco menguji skill OpenClaw pihak ketiga dan menemukan bahwa skill tersebut melakukan kebocoran data dan injeksi petunjuk tanpa sepengetahuan pengguna.

Skill jahat ini menyamar sebagai bot perdagangan, asisten keuangan, layanan konten, dll., tetapi sebenarnya mencuri:

- Ekstensi browser file dan dompet kripto

- Data frasa pemulihan (mnemonic) dan macOS Keychain

- Kata sandi browser dan kredensial layanan cloud

Risiko 3: Serangan Injeksi Petunjuk — AI Mengeksekusi Instruksi Jahat

OpenClaw tidak dapat membedakan instruksi sah dan instruksi jahat. Penyerang dapat menyematkan instruksi jahat dalam konten yang diproses OpenClaw, membuat AI tanpa sadar menjalankan operasi penyerang.

Contoh rantai serangan:

Konten email jahat → OpenClaw memproses otomatis → AI mengeksekusi instruksi tersemat → Kebocoran data

Yang lebih berbahaya, "model keamanan" OpenClaw secara eksplisit mencantumkan injeksi petunjuk sebagai "di luar cakupan" — selama tidak melewati batas keamanan. Namun kenyataannya, injeksi petunjuk dapat digabungkan dengan fungsi lain secara berantai untuk mencapai serangan persisten.

Status agen atau "memori" OpenClaw, begitu dimodifikasi, akan mengikuti instruksi penyerang dalam jangka panjang, membentuk pintu belakang persisten.

Risiko 4: Token OAuth yang Persisten — Menghapus Perangkat Lunak Tidak Sama dengan Aman

Ini adalah risiko yang paling sering diabaikan oleh banyak pengguna. OpenClaw menggunakan token OAuth yang berlaku lama untuk menghubungkan akun Google, Slack, Discord, GitHub, dan lainnya.

Fakta kunci: Bahkan jika Anda menghapus OpenClaw, token OAuth ini masih disimpan di server penyedia layanan, dan akun Anda masih dalam keadaan dapat diakses.

Hanya menghapus perangkat lunak lokal tidak dapat mencabut otorisasi OAuth. Inilah mengapa banyak orang mengira mereka sudah "menghapus dengan bersih", tetapi sebenarnya akun mereka masih terpapar risiko.

Risiko 5: Paparan Skala Besar — Lebih dari 42.000 Instance Terpapar di Internet

| Lembaga Pemantau | Waktu Deteksi | Jumlah Instance Terpapar |

|---|---|---|

| Censys | 25-31 Januari 2026 | 1.000 → 21.000+ |

| Bitsight | Periode analisis yang diperluas | 30.000+ |

| Penelitian Independen | Pemindaian menyeluruh | 42.665 (5.194 di antaranya telah dikonfirmasi memiliki kerentanan) |

Dokumentasi resmi OpenClaw sendiri juga mengakui: "Tidak ada cara penyebaran yang 'sempurna aman'". Keamanan adalah konfigurasi opsional, bukan fitur bawaan.

💡 Saran Keamanan: Jika proyek Anda perlu memanggil API Model Bahasa Besar, Anda tidak perlu menanggung risiko penyebaran Agen lokal. Melalui platform APIYI apiyi.com, Anda dapat dengan aman menggunakan antarmuka API model utama seperti Claude, GPT-4o, DeepSeek, dll. Semua panggilan diselesaikan dalam lingkungan yang terkendali.

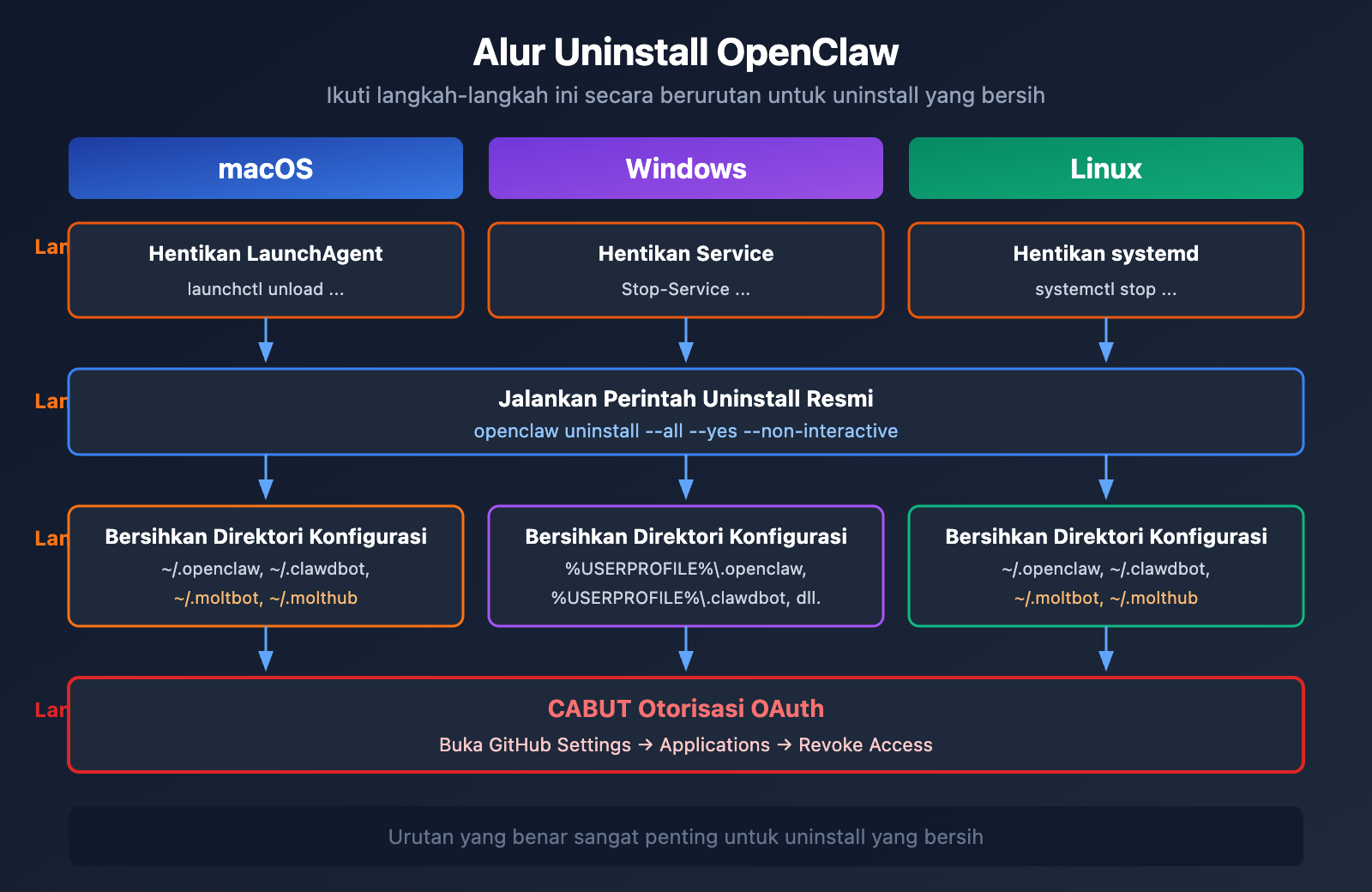

Panduan Lengkap Uninstall OpenClaw: Langkah-Langkah untuk 3 Platform

Berikut adalah panduan lengkap uninstall untuk tiga platform: macOS, Windows, dan Linux.

Peringatan Penting: Urutan uninstall sangat krusial. Jika kamu menghapus file biner terlebih dahulu menggunakan npm uninstall -g openclaw, kamu tidak akan bisa lagi menggunakan perintah resmi openclaw uninstall, dan proses pembersihan akan menjadi jauh lebih rumit.

Langkah Pertama: Hentikan Layanan Latar Belakang OpenClaw

Sebelum uninstall, kamu harus menghentikan proses gateway latar belakang OpenClaw terlebih dahulu.

macOS:

# Hentikan proses latar belakang LaunchAgent

launchctl unload ~/Library/LaunchAgents/com.openclaw.gateway.plist

Linux:

# Hentikan layanan systemd

sudo systemctl stop openclaw-gateway

sudo systemctl disable openclaw-gateway

Windows:

# Hentikan layanan latar belakang

Stop-Service OpenClawGateway

sc.exe delete OpenClawGateway

Langkah Kedua: Jalankan Perintah Uninstall Resmi

# Cara yang direkomendasikan: uninstall lengkap dengan satu perintah

openclaw uninstall --all --yes --non-interactive

Perintah ini akan menghapus file biner OpenClaw dan konfigurasi dasar. Tapi tidak akan membersihkan semua file sisa dan otorisasi OAuth.

Langkah Ketiga: Bersihkan Direktori Sisa

Setelah perintah uninstall resmi dijalankan, kamu masih perlu membersihkan direktori berikut secara manual:

macOS / Linux:

# Hapus semua direktori konfigurasi (termasuk direktori versi lama yang pernah berganti nama)

rm -rf ~/.openclaw

rm -rf ~/.clawdbot

rm -rf ~/.moltbot

rm -rf ~/.molthub

# Pembersihan ekstra untuk LaunchAgent di macOS

rm -f ~/Library/LaunchAgents/com.openclaw.gateway.plist

Windows:

# Hapus direktori konfigurasi

Remove-Item -Recurse -Force "$env:USERPROFILE\.openclaw"

Remove-Item -Recurse -Force "$env:USERPROFILE\.clawdbot"

Remove-Item -Recurse -Force "$env:USERPROFILE\.moltbot"

Remove-Item -Recurse -Force "$env:USERPROFILE\.molthub"

Langkah Keempat: Verifikasi Uninstall Selesai

# Periksa apakah masih ada proses sisa

ps aux | grep -i openclaw

ps aux | grep -i clawdbot

ps aux | grep -i moltbot

# Periksa apakah masih ada file sisa

ls -la ~/.openclaw 2>/dev/null && echo "File sisa masih ada!" || echo "Sudah bersih"

ls -la ~/.clawdbot 2>/dev/null && echo "File sisa masih ada!" || echo "Sudah bersih"

ls -la ~/.moltbot 2>/dev/null && echo "File sisa masih ada!" || echo "Sudah bersih"

🚀 Tips Teknis: Jika kamu meng-uninstall OpenClaw karena membutuhkan cara pemanggilan AI yang lebih aman, APIYI apiyi.com menyediakan antarmuka API siap pakai, tidak perlu deploy Agent lokal, integrasi selesai dalam 5 menit.

Panduan Pencabutan Token OAuth OpenClaw: Langkah Paling Kritis

Ini adalah langkah paling sering terlewatkan namun paling penting saat menghapus OpenClaw. Kebanyakan tutorial penghapusan hanya fokus pada penghapusan file lokal, tetapi jika Anda tidak mencabut token OAuth, akun Anda masih berisiko.

Tindakan Pencabutan OAuth di Setiap Platform

| Platform | Jalur Operasi | Cara Mencabut |

|---|---|---|

| myaccount.google.com → Keamanan → Aplikasi Pihak Ketiga | Temukan OpenClaw/Clawdbot/Moltbot, klik "Hapus Akses" | |

| GitHub | github.com/settings/applications → Authorized OAuth Apps | Temukan OpenClaw, klik Revoke |

| Slack | Pengaturan Ruang Kerja → Manajemen Aplikasi → Aplikasi Terpasang | Hapus integrasi OpenClaw |

| Discord | Pengaturan Pengguna → Aplikasi yang Diizinkan | Batalkan otorisasi OpenClaw |

| Microsoft | account.live.com/consent/Manage | Hapus izin OpenClaw |

| Notion | Pengaturan → Koneksi Saya | Putuskan OpenClaw |

Mengapa Pencabutan OAuth Sangat Penting

Penghapusan OpenClaw Lokal → Menghapus perangkat lunak lokal

↓

Namun token OAuth masih hidup di cloud

↓

Email, file, repositori kode Anda masih dapat diakses

↓

Harus mencabut otorisasi di setiap platform secara manual

Disarankan untuk mengganti kata sandi akun terkait setelah mencabut OAuth, terutama jika Anda mencurigai kemungkinan telah diserang.

🎯 Praktik Keamanan: Saat menggunakan layanan AI, prioritaskan metode pemanggilan berbasis Kunci API daripada otorisasi OAuth yang luas. Platform APIYI apiyi.com menggunakan mekanisme autentikasi Kunci API yang aman, dengan ruang lingkup izin yang dapat dikendalikan, dan tidak akan mengakses data sensitif seperti email atau file Anda.

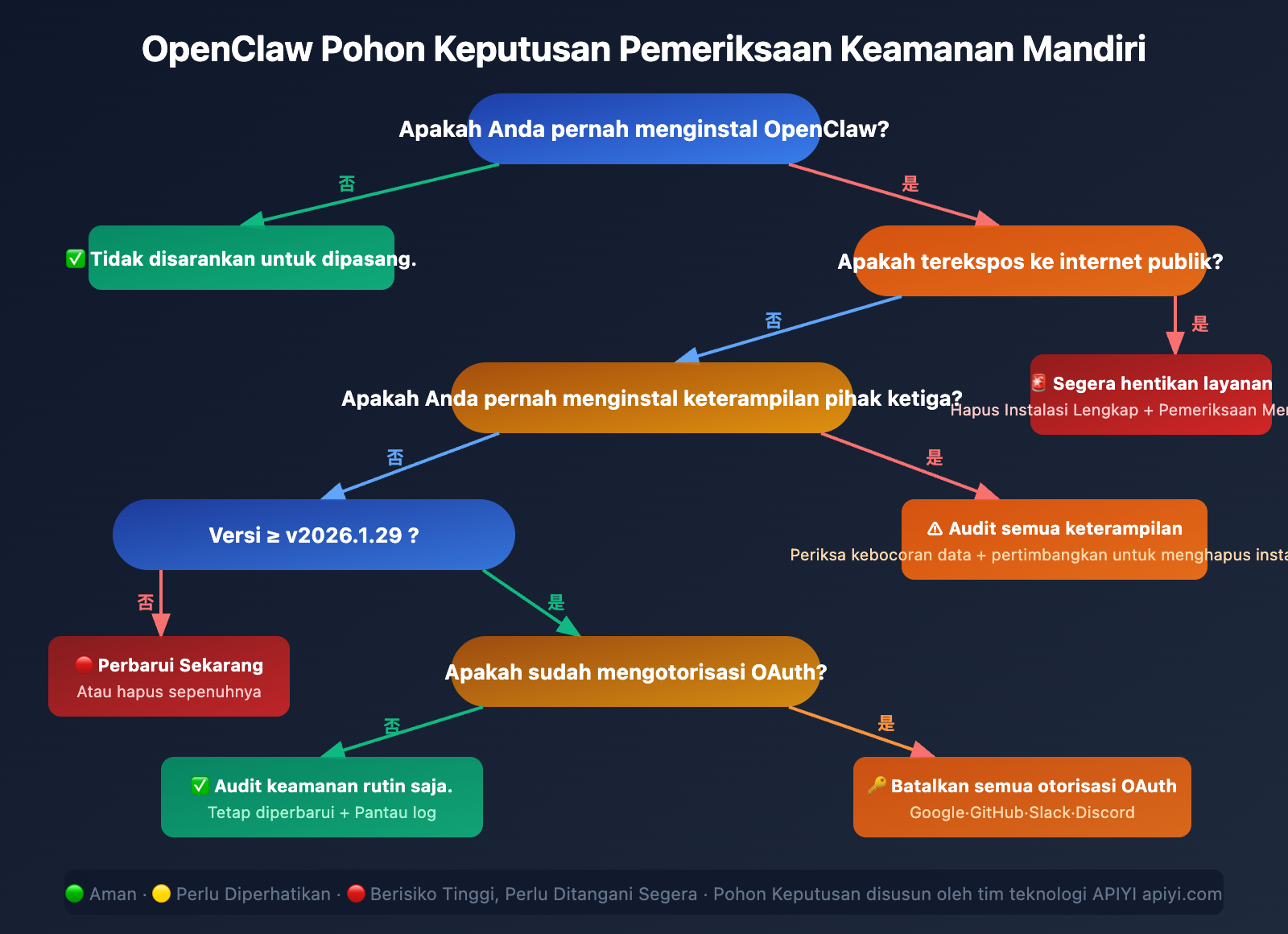

Daftar Periksa Keamanan OpenClaw

Jika Anda sedang menggunakan atau pernah menggunakan OpenClaw, silakan periksa keamanan Anda dengan daftar berikut:

Item Pemeriksaan Keamanan

- Pemeriksaan Versi: Apakah sudah diperbarui ke v2026.1.29 ke atas (memperbaiki CVE-2026-25253)

- Paparan Jaringan: Apakah gateway OpenClaw terpapar ke internet publik (seharusnya hanya localhost)

- Audit Skill: Apakah menginstal skill pihak ketiga dari sumber yang tidak jelas

- Pemeriksaan OAuth: Layanan apa saja yang telah diizinkan ke OpenClaw

- Pemeriksaan Log: Apakah ada catatan koneksi eksternal yang tidak normal

- Audit Memori: Apakah memori Agent OpenClaw telah dimodifikasi

Saran Tindakan untuk Pengguna Berbeda

| Tipe Pengguna | Saran Tindakan |

|---|---|

| Belum pernah menggunakan OpenClaw | Tidak disarankan untuk menginstal, pantau pembaruan keamanan |

| Hanya melakukan pengujian lokal | Hapus instalasi lengkap + cabut OAuth |

| Sedang digunakan sehari-hari | Segera perbarui ke versi terbaru + audit keamanan |

| Sudah terpapar ke internet publik | Segera hentikan layanan + hapus instalasi lengkap + pemeriksaan keamanan menyeluruh |

| Sudah menginstal skill pihak ketiga | Audit semua skill + periksa kebocoran data + pertimbangkan untuk menghapus instalasi |

Pertanyaan Umum

Q1: Apa perbedaan OpenClaw dengan chatbot AI biasa, dan mengapa risikonya lebih besar?

Chatbot biasa (seperti ChatGPT, Claude) berjalan di server penyedia layanan, Anda hanya berinteraksi melalui browser. Sedangkan OpenClaw adalah AI Agent otonom yang berjalan di komputer lokal Anda, yang memiliki akses dan izin nyata ke sistem file, email, repositori kode, dan lainnya. Desain ini membuatnya lebih kuat, tetapi juga memperluas permukaan serangan—begitu diretas, yang didapatkan penyerang bukanlah riwayat obrolan, melainkan izin operasional aktual untuk komputer dan layanan cloud Anda. Jika Anda perlu memanggil model AI dengan aman, disarankan untuk melakukannya melalui platform API terkontrol seperti APIYI apiyi.com, untuk menghindari risiko keamanan yang dibawa oleh Agent lokal.

Q2: Saya sudah mencopot OpenClaw, apa yang masih perlu dikhawatirkan?

Yang paling perlu dikhawatirkan adalah token OAuth. OpenClaw menggunakan token OAuth yang berlaku jangka panjang, token ini disimpan di server penyedia layanan seperti Google, GitHub, Slack, dan tidak akan kedaluwarsa hanya karena Anda mencopot perangkat lunak lokal. Pastikan untuk masuk ke setiap platform yang pernah Anda berikan izin, dan cabut akses OpenClaw secara manual. Selain itu, jika Anda pernah menginstal keterampilan pihak ketiga, disarankan untuk memeriksa apakah ada proses atau file yang tidak biasa di sistem.

Q3: Bagaimana cara kerja keterampilan berbahaya di OpenClaw?

Keterampilan berbahaya menyamar sebagai fungsi normal (seperti bot perdagangan, layanan konten), dan didistribusikan melalui pasar ClawHub. Begitu diinstal, mereka akan menjalankan eksfiltrasi data di latar belakang—mencuri kata sandi browser, frasa pemulihan dompet kripto, data macOS Keychain, dan informasi sensitif lainnya. Pengujian oleh tim keamanan Cisco mengonfirmasi bahwa keterampilan ini dapat berjalan tanpa sepengetahuan pengguna sama sekali.

Q4: Jika OpenClaw saya hanya berjalan secara lokal, tidak terekspos ke internet publik, apakah aman?

Tidak sepenuhnya aman. Kerentanan CVE-2026-25253 membuktikan bahwa meskipun OpenClaw hanya terikat ke localhost, penyerang masih dapat mencuri token autentikasi Anda melalui tautan berbahaya, mencapai eksekusi kode jarak jauh dengan satu klik. Selama Anda mengklik tautan yang dibuat dengan hati-hati, batas keamanan lokal dapat dilewati.

Q5: Apakah ada cara yang lebih aman untuk menggunakan fungsi AI Agent?

Ada beberapa saran: Pertama, prioritaskan metode pemanggilan berbasis API daripada Agent lokal, melalui platform APIYI apiyi.com Anda dapat memanggil model utama seperti Claude, GPT-4o, DeepSeek dengan aman, semua permintaan diproses di lingkungan terkontrol; Kedua, jika memang memerlukan Agent lokal, pastikan untuk selalu memperbarui ke versi terbaru, batasi eksposur jaringan, dan hanya gunakan keterampilan resmi yang telah diaudit; Terakhir, tinjau secara berkala izin OAuth dan log sistem.

Kesimpulan

OpenClaw sebagai alat AI Agent sumber terbuka yang kuat, masalah keamanannya tidak boleh diabaikan. Dari kerentanan CVE kritis hingga pasar keterampilan berbahaya, dari injeksi petunjuk hingga persistensi token OAuth, setiap titik risiko dapat menyebabkan insiden keamanan yang serius.

Langkah-langkah kunci mencopot OpenClaw yang perlu diingat:

- Hentikan proses layanan latar belakang

- Jalankan

openclaw uninstall --all --yes --non-interactive - Bersihkan secara manual direktori

~/.openclaw,~/.clawdbot,~/.moltbot,~/.molthub - Cabut semua izin OAuth di semua platform (langkah paling kritis)

- Verifikasi hasil pembersihan

Jika proyek Anda memerlukan kemampuan Model Bahasa Besar AI, disarankan untuk menggunakan metode pemanggilan API yang aman melalui APIYI apiyi.com, yang mendukung pemanggilan antarmuka terpadu untuk model utama seperti Claude, GPT-4o, DeepSeek, Gemini, tanpa perlu menanggung risiko keamanan Agent lokal.

Artikel ini ditulis oleh Tim Teknis APIYI, mengikuti perkembangan teknologi dan praktik keamanan Model Bahasa Besar AI. Untuk lebih banyak tutorial teknologi AI, kunjungi Pusat Bantuan APIYI: help.apiyi.com