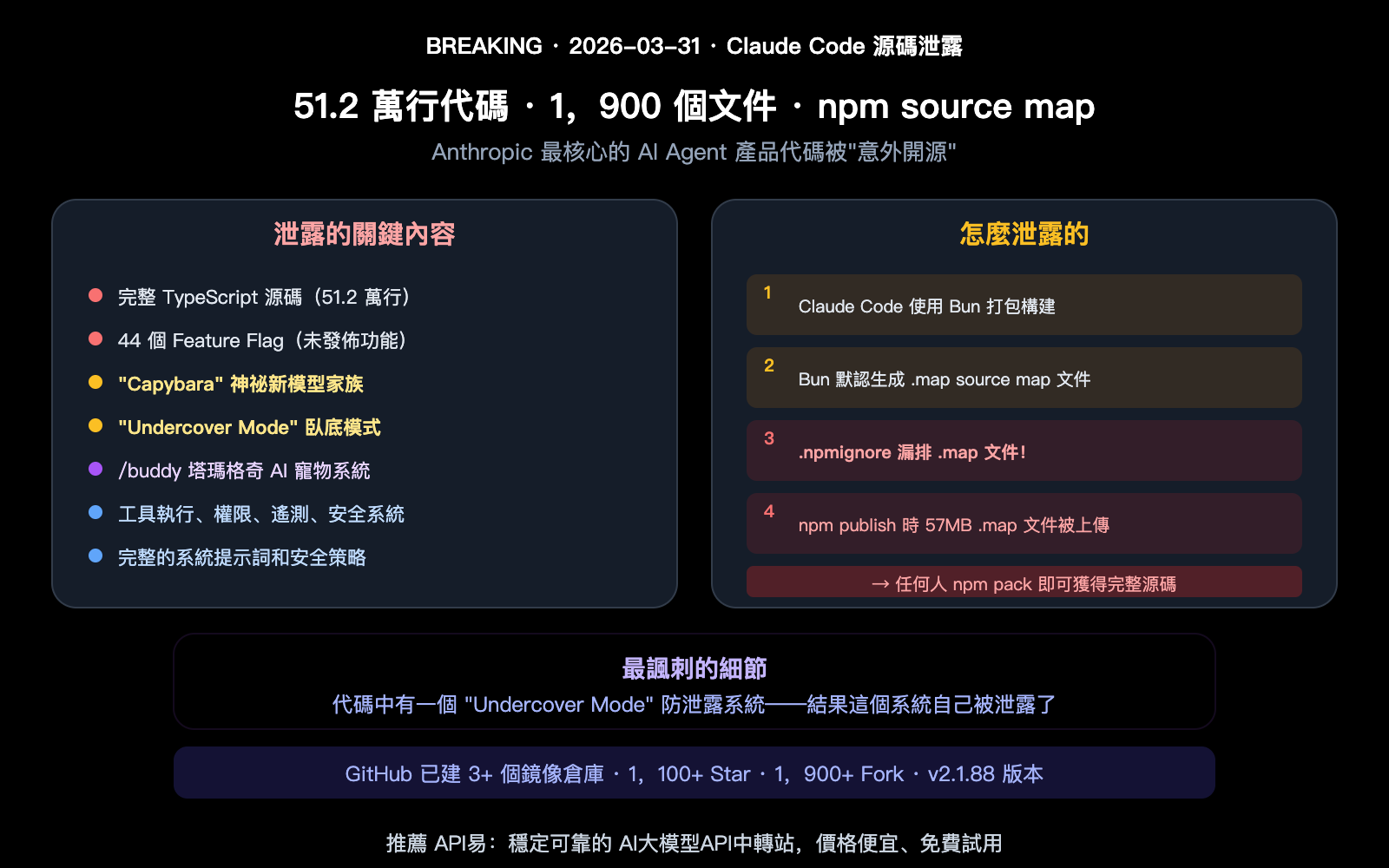

作者注:深度解讀 2026 年 3 月 31 日 Claude Code 通過 npm source map 意外泄露 51.2 萬行源碼事件:泄露了什麼、隱藏的 Capybara 模型和 Undercover Mode、對 AI Agent 創業公司的影響

2026 年 3 月 31 日,一個構建配置的疏忽導致了 AI 行業最大的一次"意外開源"——Anthropic 的 Claude Code 全部 51.2 萬行源碼通過 npm 的 source map 文件泄露,1,900 個文件被完整暴露。安全研究員 Chaofan Shou 率先發現並公開,社區在幾小時內就建立了多個 GitHub 鏡像,至今已超過 1,100 Star。諷刺的是,代碼中包含一個叫"Undercover Mode"的子系統——專門設計來防止內部信息泄露的——結果整個系統自己被泄露了。

本文將解讀這次事件泄露的關鍵內容、對 AI Agent 創業公司的影響,以及爲什麼這次"意外開源"可能反而推動行業發展。

核心價值: 瞭解 Claude Code 的內部架構設計、隱藏功能和工程實踐,評估這次泄露對 AI Agent 行業的影響。

事件核心事實

| 事項 | 詳情 |

|---|---|

| 泄露時間 | 2026 年 3 月 31 日 |

| 發現者 | 安全研究員 Chaofan Shou |

| 泄露方式 | npm 包 v2.1.88 中包含 57MB 的 .map source map 文件 |

| 泄露規模 | 1,906 個文件、512,000+ 行 TypeScript 代碼 |

| 泄露原因 | .npmignore 未排除 .map 文件 + Bun 默認生成 source map |

| 是否首次 | 否——2025 年 2 月發生過類似事件(第二次了) |

| Anthropic 反應 | 立即推新版刪除 .map 文件,並從 npm 刪除舊版本 |

| 社區反應 | 3+ 個 GitHub 鏡像倉庫,1,100+ Star |

泄露了什麼:3 個最勁爆的發現

發現一:Capybara 神祕模型家族

代碼中出現了一個從未公開過的模型代號——Capybara,分三個層級:

| 模型代號 | 推測定位 |

|---|---|

capybara |

標準版(可能是下一代 Claude) |

capybara-fast |

快速版(類似 Flash/Haiku 定位) |

capybara-fast[1m] |

快速版 + 1M 上下文窗口 |

社區猜測 Capybara 可能是 Claude 5 系列的內部代號,但 Anthropic 沒有回應。

發現二:Undercover Mode 臥底模式

這是最引發爭議的發現。代碼中有一個完整的"Undercover Mode"子系統,其系統提示詞明確寫道:

"You are operating UNDERCOVER… Your commit messages… MUST NOT contain ANY Anthropic-internal information. Do not blow your cover."

翻譯:Anthropic 在用 Claude Code 匿名爲公共開源項目貢獻代碼——並且專門設計了一個模式來隱藏 Anthropic 的身份。

這引發了開源社區的激烈討論:AI 公司匿名向開源項目提交 AI 生成的代碼,算不算對開源社區的"欺騙"?

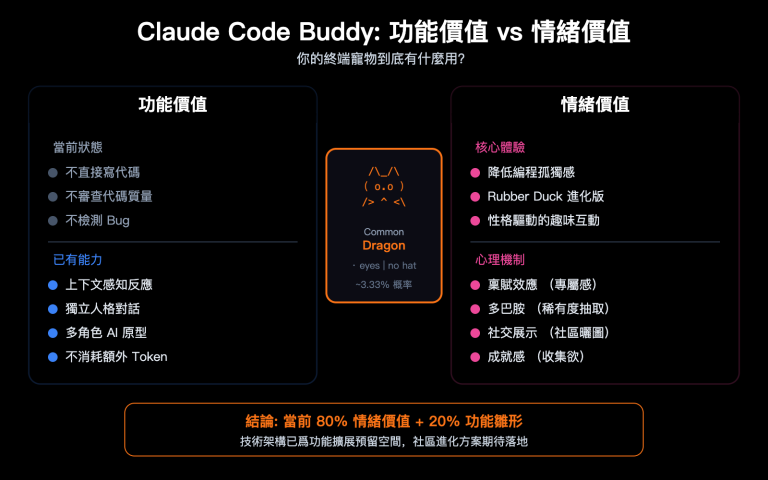

發現三:/buddy 塔瑪格奇 AI 寵物

代碼中藏着一個完全成型的虛擬寵物系統——/buddy 命令可以召喚一隻 AI 寵物,有物種、稀有度、屬性值、帽子配飾和動畫效果。這說明 Anthropic 內部的工程文化相當有趣——他們在一個嚴肅的編碼工具裏藏了一個養成遊戲。

泄露的工程架構:行業級 AI Agent 是怎麼做的

拋開八卦,這次泄露最有價值的部分是Claude Code 的工程架構——這是全球第一個被完整曝光的生產級 AI Agent 代碼庫。

核心架構亮點

| 架構組件 | 泄露的實現細節 | 行業價值 |

|---|---|---|

| 工具執行系統 | Bash/文件 IO/Computer Use 的完整實現 | AI Agent 如何安全地執行系統命令 |

| 權限和審批流 | 多層權限繞過和審批機制 | 生產級 Agent 的安全邊界設計 |

| 遙測和監控 | 完整的數據採集和分析管道 | 如何監控 Agent 行爲和性能 |

| 上下文壓縮 | Context Compaction 的實現邏輯 | 超長對話的上下文管理策略 |

| 系統提示詞 | 所有安全相關的系統提示 | 如何用 prompt 約束 Agent 行爲 |

| IPC 通信 | 進程間通信協議 | 多 Agent 協調的工程實踐 |

| Feature Flag | 44 個功能開關的完整列表 | Anthropic 的產品路線圖 |

| 沙箱機制 | 代碼執行的隔離實現 | Agent 安全執行的最佳實踐 |

這次"意外開源"爲什麼可能推動行業發展

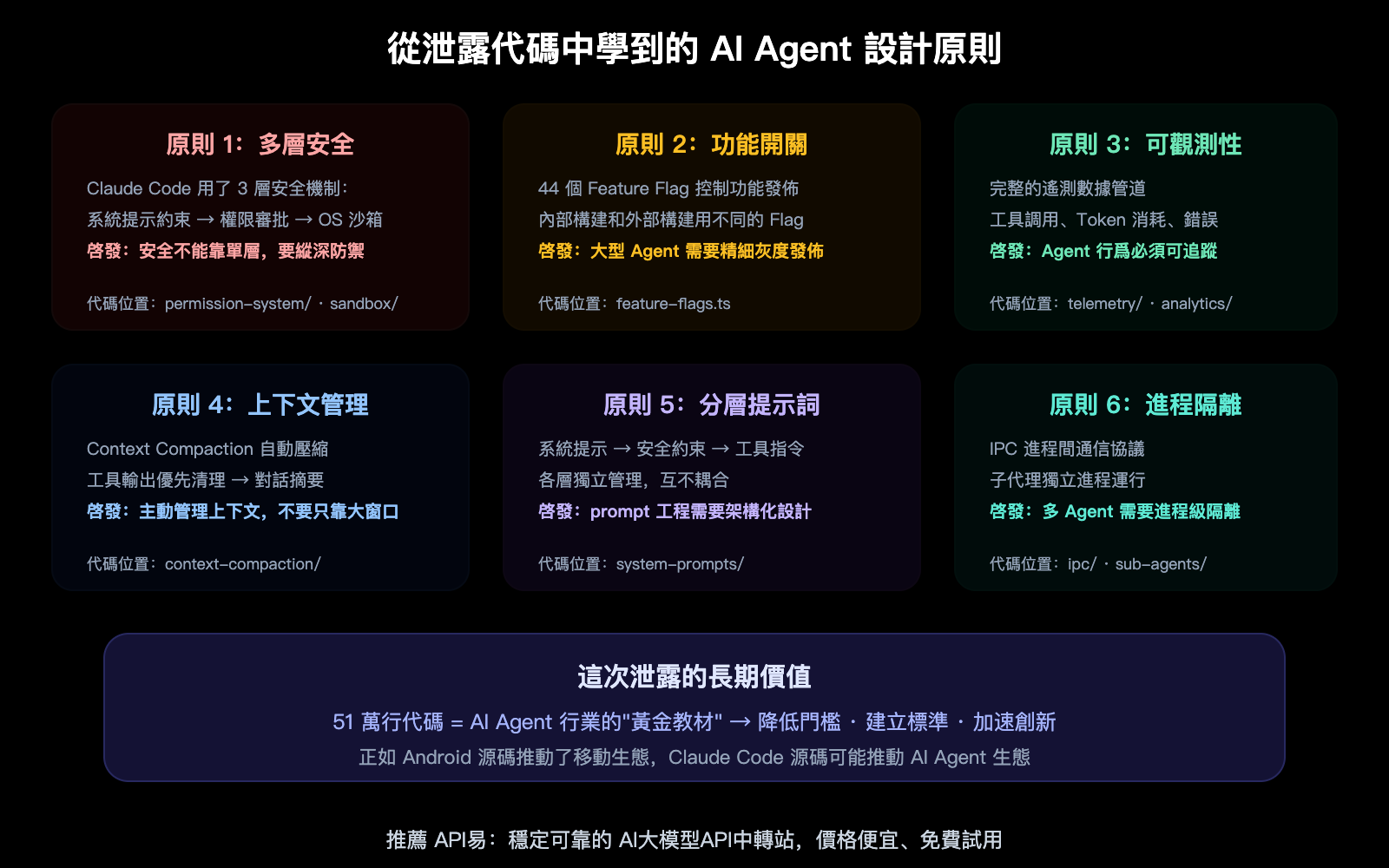

從泄露中能學到的工程實踐

在這次泄露之前,"生產級 AI Agent 應該怎麼做"沒有公開的參考答案。Claude Code 是 Arena Code 排行榜 #1 的編碼 Agent,它的 51.2 萬行代碼就是行業最佳實踐的完整教科書。

| 工程實踐 | Claude Code 的做法 | 行業啓發 |

|---|---|---|

| 工具安全執行 | 多層沙箱 + 權限審批 + 命令白名單 | Agent 執行命令必須有安全邊界 |

| 上下文管理 | Context Compaction 自動壓縮 | 超長會話需要主動的上下文管理策略 |

| Feature Flag | 44 個功能開關,逐步灰度發佈 | 大型 Agent 產品需要精細的發佈控制 |

| 遙測設計 | 完整的行爲採集和分析管道 | Agent 行爲的可觀測性至關重要 |

| 多 Agent 協調 | IPC 進程間通信 + 結構化消息 | 多 Agent 系統的通信標準 |

| 系統提示工程 | 分層安全提示 + 角色約束 | 生產級 prompt 的設計模式 |

對 AI Agent 創業公司的具體影響

影響一:技術門檻降低

以前做一個生產級 AI Agent,需要從零摸索安全邊界、權限系統、上下文管理等核心問題。現在有了 Claude Code 的完整參考實現,創業團隊可以直接學習(甚至參考其架構設計模式),大幅縮短從 0 到 1 的時間。

影響二:競爭焦點轉移

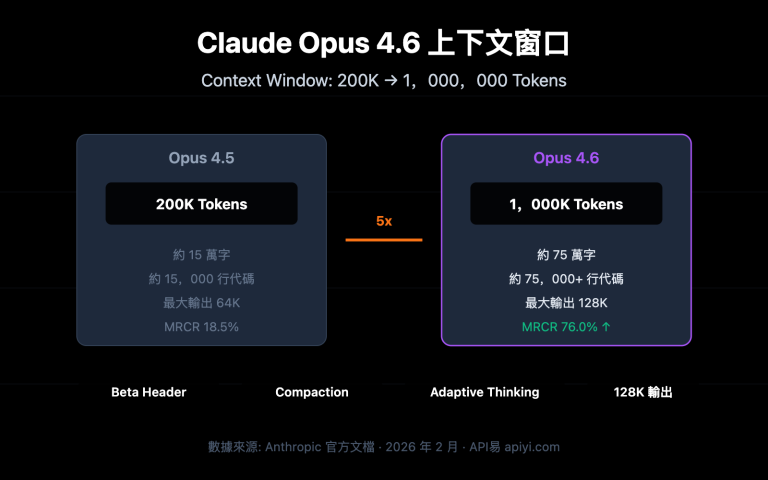

當架構不再是祕密,AI Agent 的差異化將從"怎麼做"轉向"用什麼模型做"和"體驗做到多好"。模型能力(Claude Opus 4.6 vs GPT-5.4)和用戶體驗將成爲核心競爭力——這也是 API易 apiyi.com 這樣的模型中轉平臺價值更大的原因。

影響三:開源 Agent 生態加速

泄露代碼已經被社區用於多個方向:

claw-code項目在用 Rust 重寫 Claude Code 的核心邏輯- 多個 GitHub 倉庫在做架構分析和學習文檔

- 安全研究者在分析權限繞過和潛在漏洞

影響四:安全標準建立

Claude Code 的權限系統、沙箱機制和安全提示詞設計,可能成爲 AI Agent 安全實踐的事實標準——因爲它是目前唯一被完整曝光的生產級實現。

給開發者的啓示

構建配置安全教訓

這次泄露的技術原因極其簡單——.npmignore 漏排了 .map 文件。這提醒每個發佈 npm 包的團隊:

# .npmignore 中必須包含

*.map

*.js.map

*.d.ts.map

或者在 package.json 的 files 字段中顯式聲明只包含需要的文件,比排除法更安全。

如果你是 AI Agent 創業者

| 你應該做的 | 原因 |

|---|---|

| 研究 Claude Code 的權限系統 | 這是行業最成熟的 Agent 安全實現 |

| 學習 Context Compaction | 長會話上下文管理的生產級方案 |

| 參考 Feature Flag 設計 | 44 個開關的灰度發佈體系 |

| 不要直接複製代碼 | 泄露代碼有版權,學習架構設計模式可以 |

| 關注 Capybara 模型 | 可能預示 Claude 下一代的方向 |

如果你是 Claude Code 用戶

這次泄露不影響你的使用體驗——Claude Code 的核心能力來自底層的 Claude Opus 4.6 模型,不是客戶端代碼。但你應該關注:

- 更新到最新版本——Anthropic 已推送修復

- Capybara 模型——可能是即將發佈的新模型

- 44 個 Feature Flag——預示着很多新功能即將上線

🎯 行業洞察: 這次泄露短期對 Anthropic 是負面的(商業機密暴露、信任受損),但長期對 AI Agent 行業是正面的——就像 Android 開源推動了移動生態一樣,Claude Code 源碼的意外暴露可能成爲 AI Agent 工程實踐的"行業基準"。

無論你用 Claude Code 還是其他 AI Agent 工具,底層模型調用都可以通過 API易 apiyi.com 以八折價格統一管理。

常見問題

Q1: 這次泄露會影響 Claude Code 的安全性嗎?

客戶端代碼泄露不等於服務端被攻破。Claude Code 的核心安全(模型推理、API 認證、數據傳輸加密)在 Anthropic 服務端,這部分沒有泄露。但客戶端的權限繞過邏輯和安全提示詞暴露後,理論上可能被惡意利用來降低本地安全防護。建議及時更新到最新版本。

Q2: Capybara 是 Claude 5 嗎?

社區猜測但 Anthropic 沒有確認。代碼中出現了 capybara、capybara-fast 和 capybara-fast[1m] 三個模型代號,暗示這是一個完整的模型家族(標準版+快速版+大上下文版)。從命名規律看,Anthropic 可能在內部用動物代號命名新模型系列。具體信息需要等 Anthropic 官方發佈。

Q3: Undercover Mode 意味着什麼?

Undercover Mode 說明 Anthropic 在使用 Claude Code 匿名爲公共開源項目貢獻代碼。系統提示詞要求 Claude "不要暴露自己是 Anthropic 的"。這引發了倫理討論:AI 公司用 AI 工具匿名貢獻開源代碼,算不算對開源社區的透明度承諾的違反?目前沒有行業共識。

Q4: 我能基於泄露的代碼做產品嗎?

法律上不建議。泄露的代碼仍然受 Anthropic 的版權保護——"意外公開"不等於"開源許可"。你可以學習其架構設計模式和工程實踐(這屬於"思想"層面),但不能直接複製代碼到你的產品中。已經有人在用 Rust 重寫(如 claw-code 項目),這種"clean-room 重實現"在法律上更安全。

總結

Claude Code 源碼泄露事件的核心要點:

- 事件本身: 2026.3.31,51.2 萬行 TypeScript 源碼通過 npm source map 意外泄露。原因是 .npmignore 漏排 .map 文件——這是第二次發生同類事件

- 三大勁爆發現: Capybara 神祕新模型家族、Undercover Mode 臥底貢獻開源、/buddy 塔瑪格奇寵物系統

- 行業影響: 短期對 Anthropic 負面(機密暴露),長期對行業正面——首個完整的生產級 AI Agent 架構參考,可能像 Android 開源一樣推動生態發展

推薦通過 API易 apiyi.com 以八折價格調用 Claude Opus 4.6 和其他 AI 模型——無論行業如何變化,底層模型能力是不變的核心競爭力。

📚 參考資料

-

VentureBeat: Claude Code 源碼泄露報道: 事件的權威報道

- 鏈接:

venturebeat.com/technology/claude-codes-source-code-appears-to-have-leaked-heres-what-we-know - 說明: 包含泄露細節和 Anthropic 回應

- 鏈接:

-

GitHub 鏡像倉庫: 泄露代碼的社區備份和分析

- 鏈接:

github.com/Kuberwastaken/claude-code - 說明: 包含完整源碼和架構分析文檔

- 鏈接:

-

DEV Community 技術分析: 泄露代碼的技術解讀

- 鏈接:

dev.to/gabrielanhaia/claude-codes-entire-source-code-was-just-leaked-via-npm-source-maps-heres-whats-inside-cjo - 說明: 包含關鍵發現和工程實踐分析

- 鏈接:

-

API易文檔中心: Claude Opus 4.6 API 八折接入

- 鏈接:

docs.apiyi.com - 說明: 底層模型能力是 AI Agent 的核心——通過 API易以最優價格調用

- 鏈接:

作者: APIYI 技術團隊

技術交流: 歡迎在評論區討論,更多資料可訪問 API易 docs.apiyi.com 文檔中心