Note de l'auteur : Analyse approfondie de l'incident du 31 mars 2026, où Claude Code a accidentellement divulgué 512 000 lignes de code source via des source maps npm : ce qui a été exposé, le modèle Capybara caché, le mode "Undercover" et les conséquences pour les startups d'agents IA.

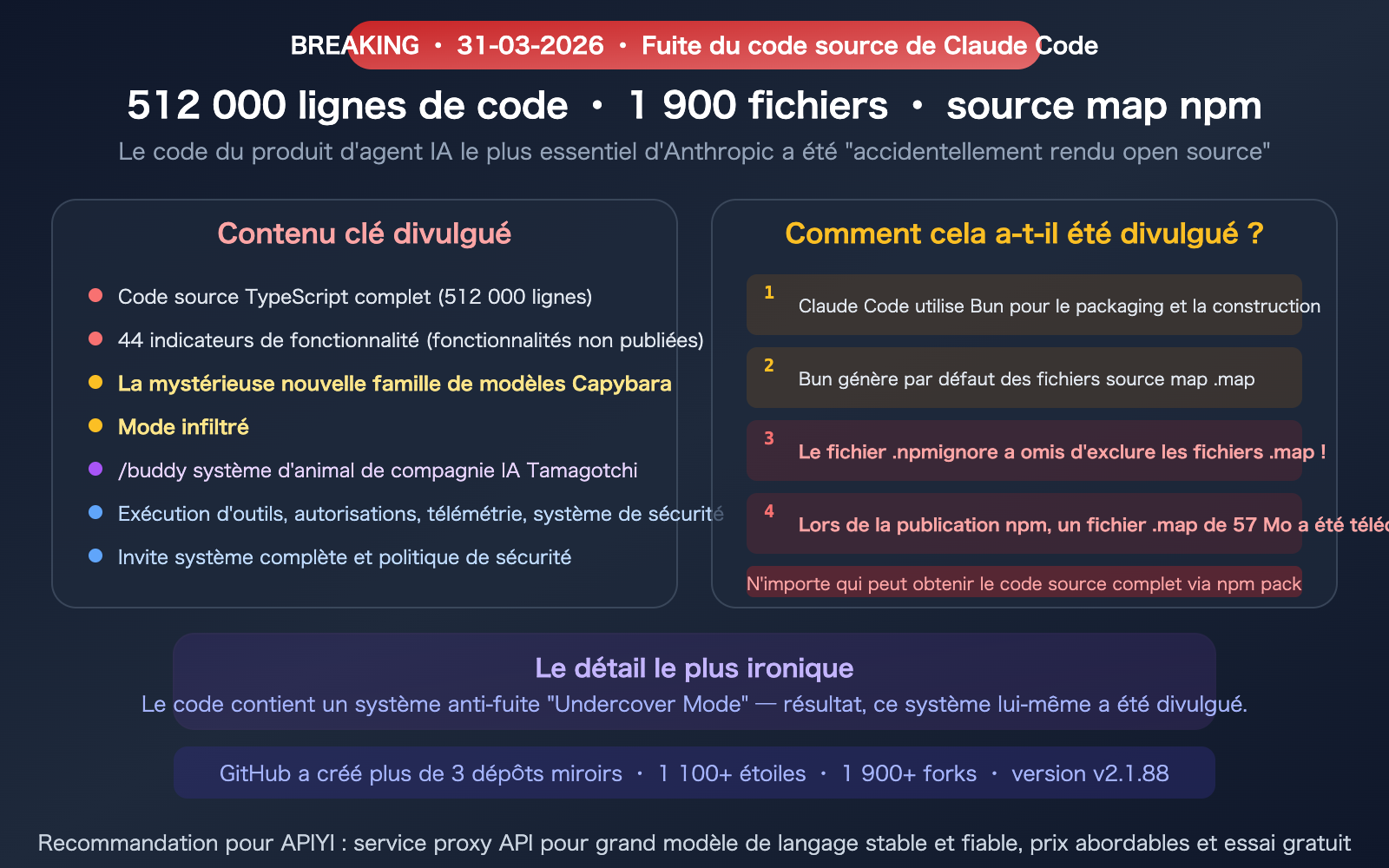

Le 31 mars 2026, une négligence dans la configuration de build a provoqué l'une des plus grandes "fuites open source" accidentelles de l'industrie de l'IA : l'intégralité des 512 000 lignes de code source de Claude Code d'Anthropic a été exposée via des fichiers source map npm, révélant 1 900 fichiers. Le chercheur en sécurité Chaofan Shou a été le premier à découvrir et à rendre publique cette faille. En quelques heures, la communauté a créé plusieurs miroirs sur GitHub, cumulant aujourd'hui plus de 1 100 étoiles. Ironie du sort, le code contenait un sous-système baptisé "Undercover Mode" — conçu spécifiquement pour empêcher les fuites d'informations internes — qui a fini par être exposé avec le reste du système.

Cet article décrypte les éléments clés de cette fuite, son impact sur les startups d'agents IA et les raisons pour lesquelles cette "ouverture accidentelle" pourrait paradoxalement stimuler l'industrie.

Valeur ajoutée : Comprendre l'architecture interne, les fonctionnalités cachées et les pratiques d'ingénierie de Claude Code, tout en évaluant les répercussions de cette fuite sur le secteur des agents IA.

Faits marquants de l'incident

| Élément | Détails |

|---|---|

| Date de la fuite | 31 mars 2026 |

| Découvreur | Chercheur en sécurité Chaofan Shou |

| Méthode de fuite | Le paquet npm v2.1.88 contenait 57 Mo de fichiers source map (.map) |

| Ampleur de la fuite | 1 906 fichiers, plus de 512 000 lignes de code TypeScript |

| Cause de la fuite | .npmignore n'excluait pas les fichiers .map + génération par défaut des source maps par Bun |

| Est-ce une première ? | Non — un incident similaire a eu lieu en février 2025 (c'est la deuxième fois) |

| Réaction d'Anthropic | Publication immédiate d'une nouvelle version supprimant les .map et retrait de l'ancienne version de npm |

| Réaction de la communauté | 3+ dépôts miroirs sur GitHub, 1 100+ étoiles |

Ce qui a été révélé : 3 découvertes explosives

Découverte n°1 : La mystérieuse famille de modèles Capybara

Le code fait apparaître un nom de code de modèle jamais rendu public : Capybara, décliné en trois niveaux :

| Nom de code du modèle | Positionnement supposé |

|---|---|

capybara |

Version standard (probablement le prochain Claude) |

capybara-fast |

Version rapide (similaire au positionnement Flash/Haiku) |

capybara-fast[1m] |

Version rapide + fenêtre de contexte de 1M |

La communauté spécule sur le fait que Capybara pourrait être le nom de code interne de la série Claude 5, mais Anthropic n'a fait aucun commentaire.

Découverte n°2 : Le mode "Undercover" (infiltration)

C'est la découverte qui suscite le plus de controverse. Le code contient un sous-système complet de "Mode Undercover", dont l'invite système stipule explicitement :

"You are operating UNDERCOVER… Your commit messages… MUST NOT contain ANY Anthropic-internal information. Do not blow your cover."

Traduction : Anthropic utilise Claude Code pour contribuer anonymement à des projets open source — et a spécifiquement conçu un mode pour dissimuler son identité.

Cela a déclenché un débat houleux au sein de la communauté open source : est-ce que le fait pour une entreprise d'IA de soumettre anonymement du code généré par IA à des projets open source constitue une "tromperie" envers la communauté ?

Découverte n°3 : L'animal de compagnie IA /buddy (Tamagotchi)

Le code dissimule un système complet d'animal virtuel — la commande /buddy permet d'invoquer un animal de compagnie IA, doté d'espèces, de raretés, d'attributs, d'accessoires (chapeaux) et d'effets d'animation. Cela montre que la culture d'ingénierie interne chez Anthropic est plutôt ludique : ils ont caché un jeu d'élevage au sein d'un outil de développement sérieux.

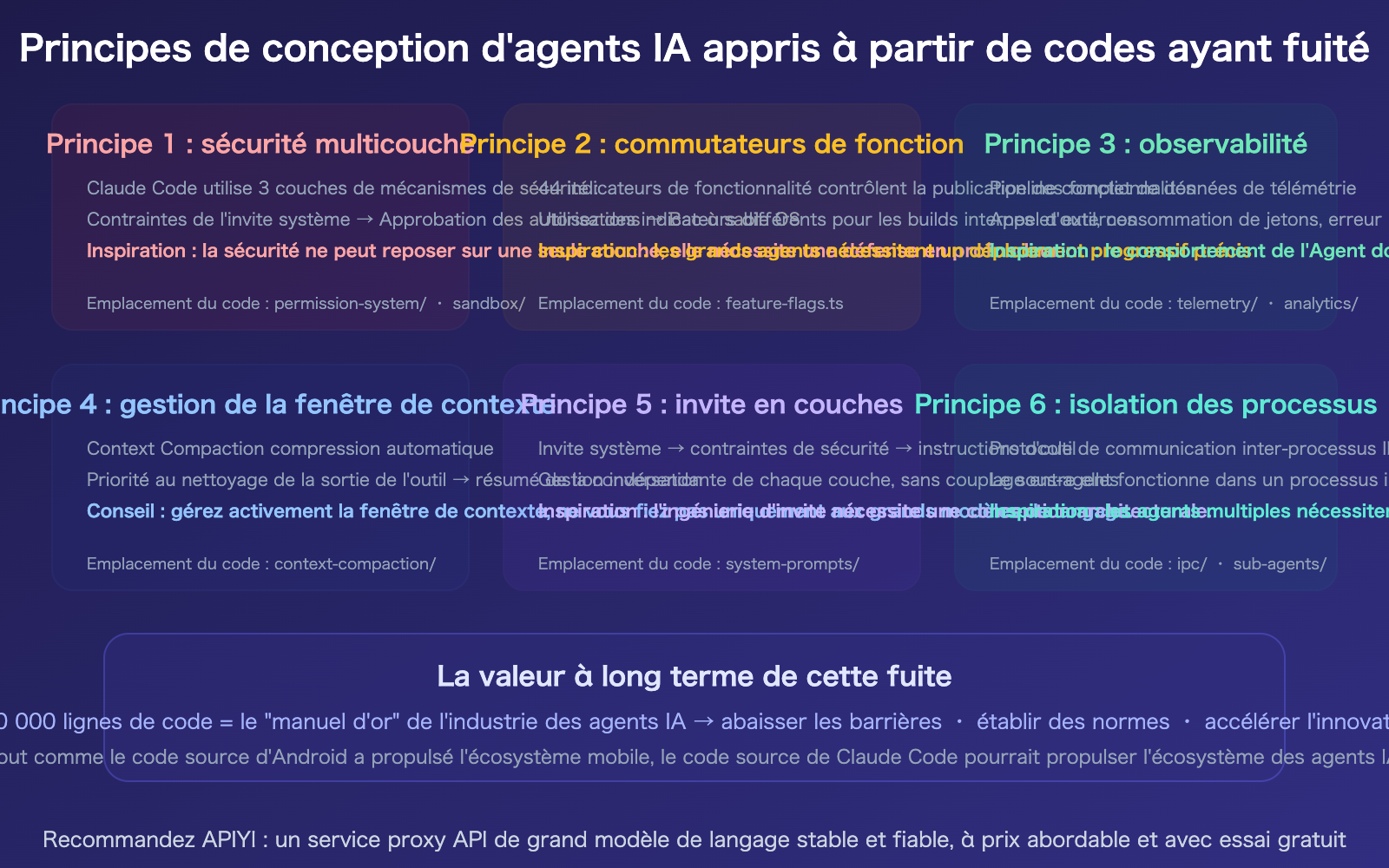

L'architecture logicielle divulguée : comment sont conçus les agents IA de niveau industriel

Au-delà des potins, la partie la plus précieuse de cette fuite est l'architecture logicielle de Claude Code — il s'agit du tout premier code source d'un agent IA de niveau production à être entièrement exposé.

Points forts de l'architecture centrale

| Composant architectural | Détails de l'implémentation divulgués | Valeur pour l'industrie |

|---|---|---|

| Système d'exécution d'outils | Implémentation complète de Bash/E/S de fichiers/Computer Use | Comment un agent IA exécute des commandes système en toute sécurité |

| Autorisations et flux d'approbation | Mécanismes de contournement des autorisations et de validation | Conception des frontières de sécurité pour les agents en production |

| Télémétrie et surveillance | Pipeline complet de collecte et d'analyse de données | Comment surveiller le comportement et les performances d'un agent |

| Compression de contexte | Logique d'implémentation de la compression de contexte | Stratégies de gestion du contexte pour les conversations très longues |

| Invites système | Toutes les invites système liées à la sécurité | Comment utiliser les invites pour restreindre le comportement d'un agent |

| Communication IPC | Protocole de communication inter-processus | Pratiques d'ingénierie pour la coordination multi-agents |

| Feature Flag | Liste complète des 44 commutateurs de fonctionnalités | Feuille de route produit d'Anthropic |

| Mécanisme de bac à sable | Implémentation de l'isolation pour l'exécution de code | Meilleures pratiques pour l'exécution sécurisée des agents |

Pourquoi cette "ouverture accidentelle" pourrait stimuler l'industrie

Leçons tirées des pratiques d'ingénierie divulguées

Avant cette fuite, il n'existait aucune réponse publique sur la manière de concevoir un agent IA de production. Claude Code est l'agent de codage n°1 du classement Arena Code, et ses 512 000 lignes de code constituent un manuel complet des meilleures pratiques de l'industrie.

| Pratique d'ingénierie | Approche de Claude Code | Inspiration pour l'industrie |

|---|---|---|

| Exécution sécurisée des outils | Bac à sable multicouche + approbation des permissions + liste blanche de commandes | L'exécution de commandes par un agent doit avoir des frontières de sécurité |

| Gestion du contexte | Compression automatique via Context Compaction | Les sessions très longues nécessitent des stratégies de gestion proactive du contexte |

| Feature Flag | 44 commutateurs de fonctionnalités, déploiement progressif | Les produits d'agents à grande échelle nécessitent un contrôle de publication précis |

| Conception de la télémétrie | Pipeline complet de collecte et d'analyse des comportements | L'observabilité du comportement de l'agent est cruciale |

| Coordination multi-agents | Communication IPC inter-processus + messages structurés | Normes de communication pour les systèmes multi-agents |

| Ingénierie des invites système | Invites de sécurité hiérarchisées + contraintes de rôle | Modèles de conception pour les invites de niveau production |

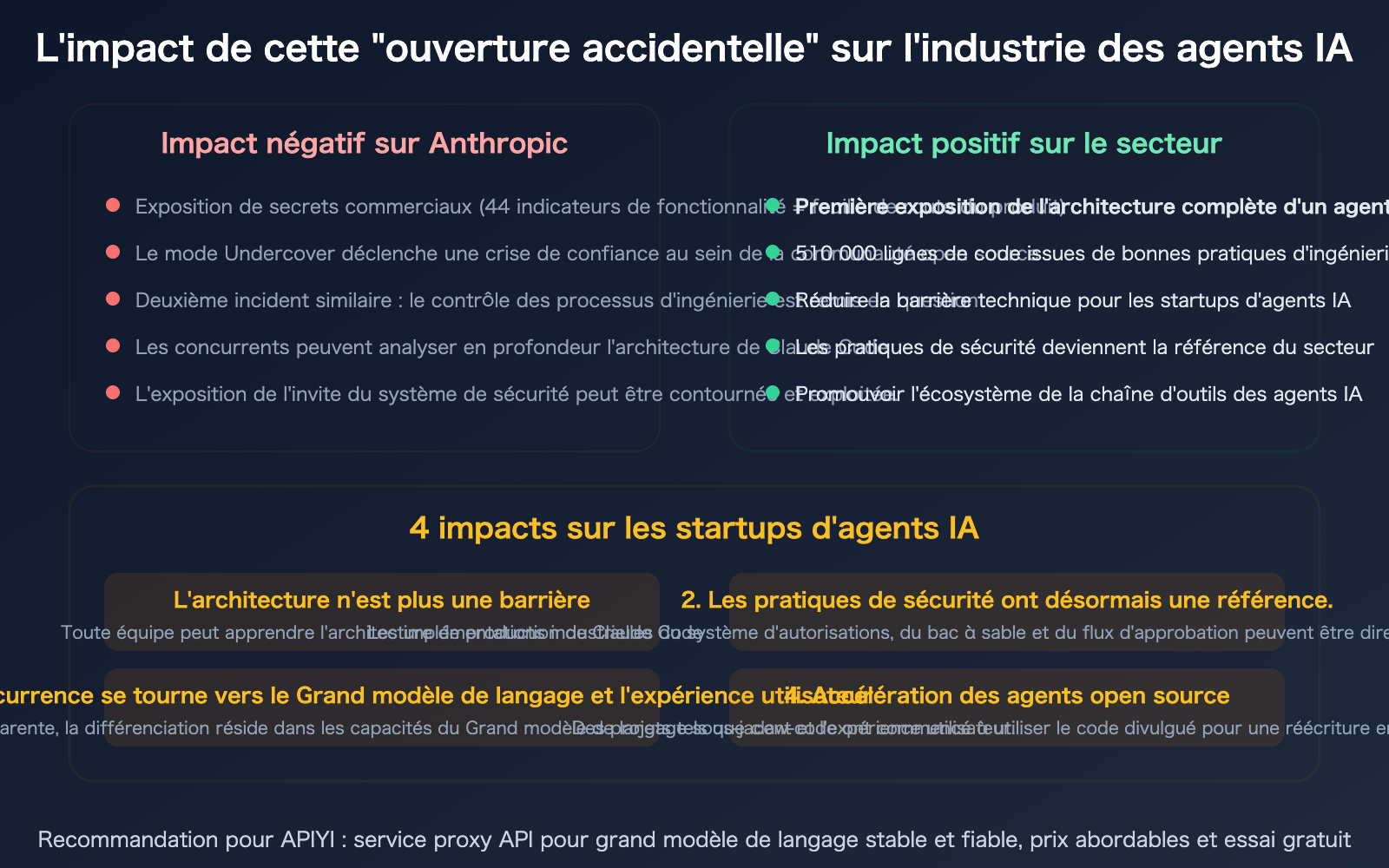

Impact concret sur les startups spécialisées dans les agents IA

Impact 1 : Abaissement de la barrière technologique

Auparavant, créer un agent IA de niveau production nécessitait de tâtonner de zéro sur les frontières de sécurité, les systèmes d'autorisation et la gestion du contexte. Avec l'implémentation de référence complète de Claude Code, les équipes de startup peuvent apprendre directement (voire s'inspirer de ses modèles de conception architecturale), réduisant considérablement le temps de passage de 0 à 1.

Impact 2 : Déplacement du foyer de la concurrence

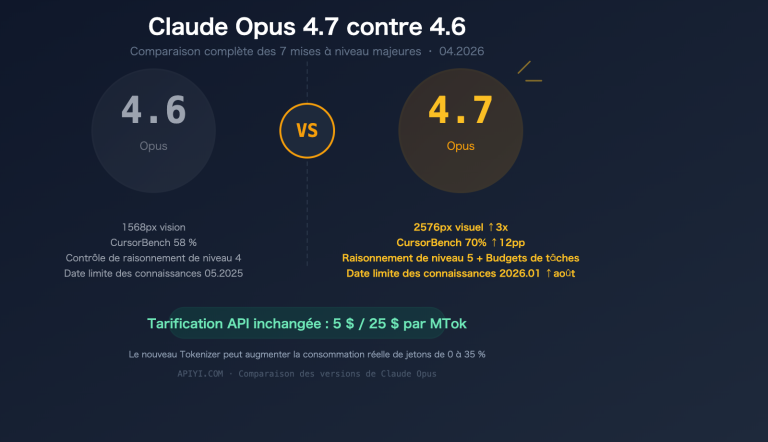

Lorsque l'architecture n'est plus un secret, la différenciation des agents IA passera du "comment faire" au "quel modèle utiliser" et à la "qualité de l'expérience utilisateur". La capacité du modèle (Claude Opus 4.6 vs GPT-5.4) et l'expérience utilisateur deviendront les compétences fondamentales — c'est d'ailleurs là que les plateformes de service proxy API comme APIYI (apiyi.com) prennent toute leur valeur.

Impact 3 : Accélération de l'écosystème d'agents open source

Le code divulgué est déjà utilisé par la communauté dans plusieurs directions :

- Le projet

claw-coderéécrit la logique centrale de Claude Code en Rust. - Plusieurs dépôts GitHub se consacrent à l'analyse architecturale et à la documentation pédagogique.

- Des chercheurs en sécurité analysent les contournements d'autorisations et les vulnérabilités potentielles.

Impact 4 : Établissement de normes de sécurité

Le système d'autorisations, le mécanisme de bac à sable et la conception des invites de sécurité de Claude Code pourraient devenir la norme de fait pour les pratiques de sécurité des agents IA — car il s'agit actuellement de la seule implémentation de niveau production entièrement exposée.

Leçons pour les développeurs

Leçons sur la sécurité des configurations

La cause technique de cette fuite est extrêmement simple : un oubli du fichier .map dans le .npmignore. Cela rappelle à chaque équipe publiant des paquets npm :

# Doit être inclus dans .npmignore

*.map

*.js.map

*.d.ts.map

Ou, plus sûr encore que la méthode d'exclusion, déclarez explicitement les fichiers nécessaires dans le champ files du fichier package.json.

Si vous êtes un entrepreneur dans le domaine des agents IA

| Ce que vous devriez faire | Raison |

|---|---|

| Étudier le système de permissions de Claude Code | C'est l'implémentation de sécurité pour agents la plus mature du secteur |

| Apprendre le "Context Compaction" | Une solution de niveau production pour la gestion du contexte des longues sessions |

| Référencer la conception des Feature Flags | Le système de déploiement progressif avec 44 commutateurs |

| Ne pas copier directement le code | Le code divulgué est protégé par le droit d'auteur, mais apprenez les modèles d'architecture |

| Suivre le modèle Capybara | Il pourrait préfigurer la prochaine génération de Claude |

Si vous êtes un utilisateur de Claude Code

Cette fuite n'affecte pas votre expérience utilisateur — les capacités fondamentales de Claude Code proviennent du modèle sous-jacent Claude Opus 4.6, et non du code client. Cependant, vous devriez surveiller :

- La mise à jour vers la dernière version — Anthropic a déjà déployé un correctif.

- Le modèle Capybara — Il s'agit probablement d'un nouveau modèle à venir.

- Les 44 Feature Flags — Cela indique que de nombreuses nouvelles fonctionnalités sont sur le point d'être lancées.

🎯 Aperçu du secteur : Cette fuite est négative à court terme pour Anthropic (exposition de secrets commerciaux, perte de confiance), mais positive à long terme pour l'industrie des agents IA. Tout comme l'open source d'Android a stimulé l'écosystème mobile, l'exposition accidentelle du code source de Claude Code pourrait devenir une "référence industrielle" pour les pratiques d'ingénierie des agents IA.

Que vous utilisiez Claude Code ou d'autres outils d'agents IA, l'invocation du modèle peut être gérée de manière centralisée via APIYI apiyi.com avec une réduction de 20 %.

Foire aux questions

Q1 : Cette fuite affecte-t-elle la sécurité de Claude Code ?

La fuite du code client ne signifie pas que le serveur a été compromis. La sécurité fondamentale de Claude Code (inférence du modèle, authentification API, chiffrement du transfert de données) se situe sur les serveurs d'Anthropic, qui n'ont pas été touchés. Cependant, une fois la logique de contournement des permissions et les invites de sécurité exposées, elles pourraient théoriquement être exploitées pour réduire les protections locales. Il est recommandé de mettre à jour vers la dernière version.

Q2 : Capybara est-il Claude 5 ?

La communauté le suppose, mais Anthropic ne l'a pas confirmé. Trois noms de code de modèles sont apparus dans le code : capybara, capybara-fast et capybara-fast[1m], ce qui suggère une famille de modèles complète (version standard + version rapide + version à grande fenêtre de contexte). D'après les conventions de nommage, Anthropic pourrait utiliser des noms d'animaux pour ses nouvelles séries de modèles. Des informations précises dépendent d'une annonce officielle d'Anthropic.

Q3 : Que signifie le « Undercover Mode » ?

Le "Undercover Mode" indique qu'Anthropic utilise Claude Code pour contribuer anonymement à des projets open source publics. L'invite système demande à Claude de "ne pas révéler qu'il est d'Anthropic". Cela soulève un débat éthique : est-ce qu'une entreprise d'IA utilisant des outils d'IA pour contribuer anonymement à l'open source constitue une violation de l'engagement de transparence envers la communauté ? Il n'y a pas encore de consensus dans le secteur.

Q4 : Puis-je créer un produit basé sur le code divulgué ?

D'un point de vue juridique, ce n'est pas conseillé. Le code divulgué reste protégé par le droit d'auteur d'Anthropic — une "divulgation accidentelle" n'équivaut pas à une "licence open source". Vous pouvez étudier ses modèles d'architecture et ses pratiques d'ingénierie (ce qui relève du domaine des "idées"), mais vous ne pouvez pas copier directement le code dans votre produit. Certains réécrivent déjà le code en Rust (comme le projet claw-code), une "réimplémentation en salle blanche" qui est juridiquement plus sûre.

Résumé

Les points clés de la fuite du code source de Claude Code :

- L'incident en lui-même : Le 31 mars 2026, 512 000 lignes de code source TypeScript ont été accidentellement exposées via des source maps npm. La cause ? Un oubli d'exclusion des fichiers .map dans le fichier .npmignore — c'est la deuxième fois qu'un tel incident se produit.

- Trois découvertes majeures : La mystérieuse famille de modèles "Capybara", le mode "Undercover" pour la contribution open source, et le système de compagnon virtuel "/buddy" façon Tamagotchi.

- Impact sur l'industrie : Négatif à court terme pour Anthropic (exposition de secrets industriels), mais potentiellement positif à long terme pour le secteur. Il s'agit de la première référence d'architecture complète pour un agent IA de qualité production, ce qui pourrait stimuler l'écosystème, à l'image de l'open source Android.

Nous vous recommandons d'utiliser APIYI (apiyi.com) pour accéder à Claude Opus 4.6 et à d'autres modèles d'IA avec une réduction de 20 %. Peu importe les évolutions du secteur, la puissance des modèles sous-jacents reste votre avantage concurrentiel fondamental.

📚 Références

-

VentureBeat : Rapport sur la fuite du code source de Claude Code : Le rapport faisant autorité sur l'incident.

- Lien :

venturebeat.com/technology/claude-codes-source-code-appears-to-have-leaked-heres-what-we-know - Description : Détails de la fuite et réponse d'Anthropic.

- Lien :

-

Dépôt miroir GitHub : Sauvegarde communautaire et analyse du code ayant fuité.

- Lien :

github.com/Kuberwastaken/claude-code - Description : Contient le code source complet et la documentation d'analyse architecturale.

- Lien :

-

Analyse technique sur DEV Community : Interprétation technique du code source exposé.

- Lien :

dev.to/gabrielanhaia/claude-codes-entire-source-code-was-just-leaked-via-npm-source-maps-heres-whats-inside-cjo - Description : Analyse des découvertes clés et des pratiques d'ingénierie.

- Lien :

-

Centre de documentation APIYI : Accès à l'API Claude Opus 4.6 avec 20 % de réduction.

- Lien :

docs.apiyi.com - Description : La puissance du modèle sous-jacent est le cœur de tout agent IA — accédez-y au meilleur prix via APIYI.

- Lien :

Auteur : Équipe technique APIYI

Échanges techniques : N'hésitez pas à discuter dans les commentaires. Pour plus d'informations, consultez la documentation sur docs.apiyi.com.