title: "Análise do Vazamento do Claude Code: 512 mil Linhas de Código Expostas"

description: "Uma análise profunda sobre o vazamento de código do Claude Code via source maps, revelando segredos internos e o impacto para o ecossistema de agentes de IA."

Nota do autor: Uma análise detalhada sobre o incidente de 31 de março de 2026, onde o Claude Code vazou acidentalmente 512 mil linhas de código-fonte via npm source maps: o que foi exposto, o modelo Capybara oculto, o "Undercover Mode" e o impacto para startups de agentes de IA.

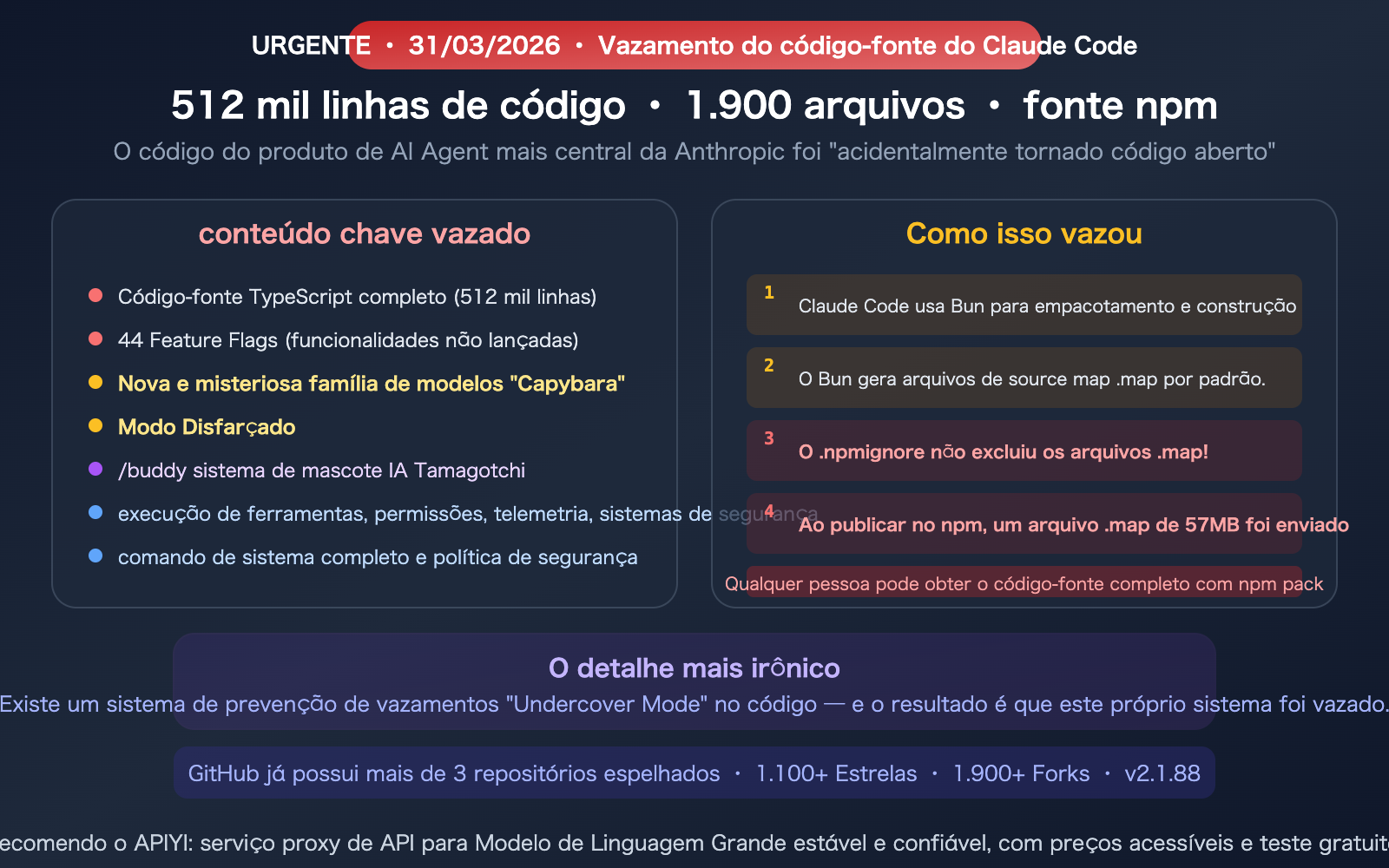

Em 31 de março de 2026, uma falha na configuração de build causou o maior "open source acidental" da história da IA — todo o código-fonte de 512 mil linhas do Claude Code da Anthropic foi vazado via arquivos de source map do npm, expondo 1.900 arquivos na íntegra. O pesquisador de segurança Chaofan Shou foi o primeiro a descobrir e tornar público o fato; em poucas horas, a comunidade criou vários espelhos no GitHub, que já acumulam mais de 1.100 estrelas. Ironicamente, o código continha um subsistema chamado "Undercover Mode" — projetado especificamente para evitar vazamentos de informações internas — mas o sistema inteiro acabou sendo exposto.

Este artigo analisa o conteúdo crítico deste vazamento, o impacto para startups de agentes de IA e por que esse "open source acidental" pode, na verdade, impulsionar o desenvolvimento do setor.

Valor central: Entenda o design da arquitetura interna, as funcionalidades ocultas e as práticas de engenharia do Claude Code, avaliando o impacto desse vazamento para a indústria de agentes de IA.

Fatos principais do incidente

| Item | Detalhes |

|---|---|

| Data do vazamento | 31 de março de 2026 |

| Descobridor | Pesquisador de segurança Chaofan Shou |

| Método de vazamento | Pacote npm v2.1.88 contendo 57MB de arquivos .map (source maps) |

| Escala do vazamento | 1.906 arquivos, 512.000+ linhas de código TypeScript |

| Causa do vazamento | .npmignore não excluiu arquivos .map + Bun gerando source maps por padrão |

| É a primeira vez? | Não — um incidente semelhante ocorreu em fevereiro de 2025 (segunda vez) |

| Reação da Anthropic | Lançou imediatamente uma nova versão removendo os arquivos .map e deletou a versão antiga do npm |

| Reação da comunidade | 3+ repositórios espelho no GitHub, 1.100+ estrelas |

O que foi vazado: 3 descobertas bombásticas

Descoberta 1: A misteriosa família de modelos Capybara

O código revelou um codinome de modelo nunca antes divulgado — Capybara, dividido em três níveis:

| Codinome do modelo | Posicionamento especulado |

|---|---|

capybara |

Versão padrão (possivelmente o próximo Claude) |

capybara-fast |

Versão rápida (posicionamento similar ao Flash/Haiku) |

capybara-fast[1m] |

Versão rápida + 1M de janela de contexto |

A comunidade especula que Capybara possa ser o codinome interno da série Claude 5, mas a Anthropic não se pronunciou.

Descoberta 2: Undercover Mode (Modo Disfarçado)

Esta é a descoberta mais controversa. O código contém um subsistema completo de "Undercover Mode", cujo comando de sistema declara explicitamente:

"You are operating UNDERCOVER… Your commit messages… MUST NOT contain ANY Anthropic-internal information. Do not blow your cover."

Tradução: A Anthropic está usando o Claude Code para contribuir anonimamente com código para projetos de código aberto — e projetou um modo específico para ocultar a identidade da Anthropic.

Isso gerou um debate acalorado na comunidade open source: empresas de IA enviarem anonimamente código gerado por IA para projetos abertos conta como uma "decepção" para a comunidade?

Descoberta 3: /buddy, o pet virtual estilo Tamagotchi

O código esconde um sistema de pet virtual totalmente funcional — o comando /buddy pode invocar um pet de IA, com espécies, raridade, atributos, acessórios (chapéus) e efeitos de animação. Isso mostra que a cultura de engenharia interna da Anthropic é bastante peculiar — eles esconderam um jogo de criação dentro de uma ferramenta de codificação séria.

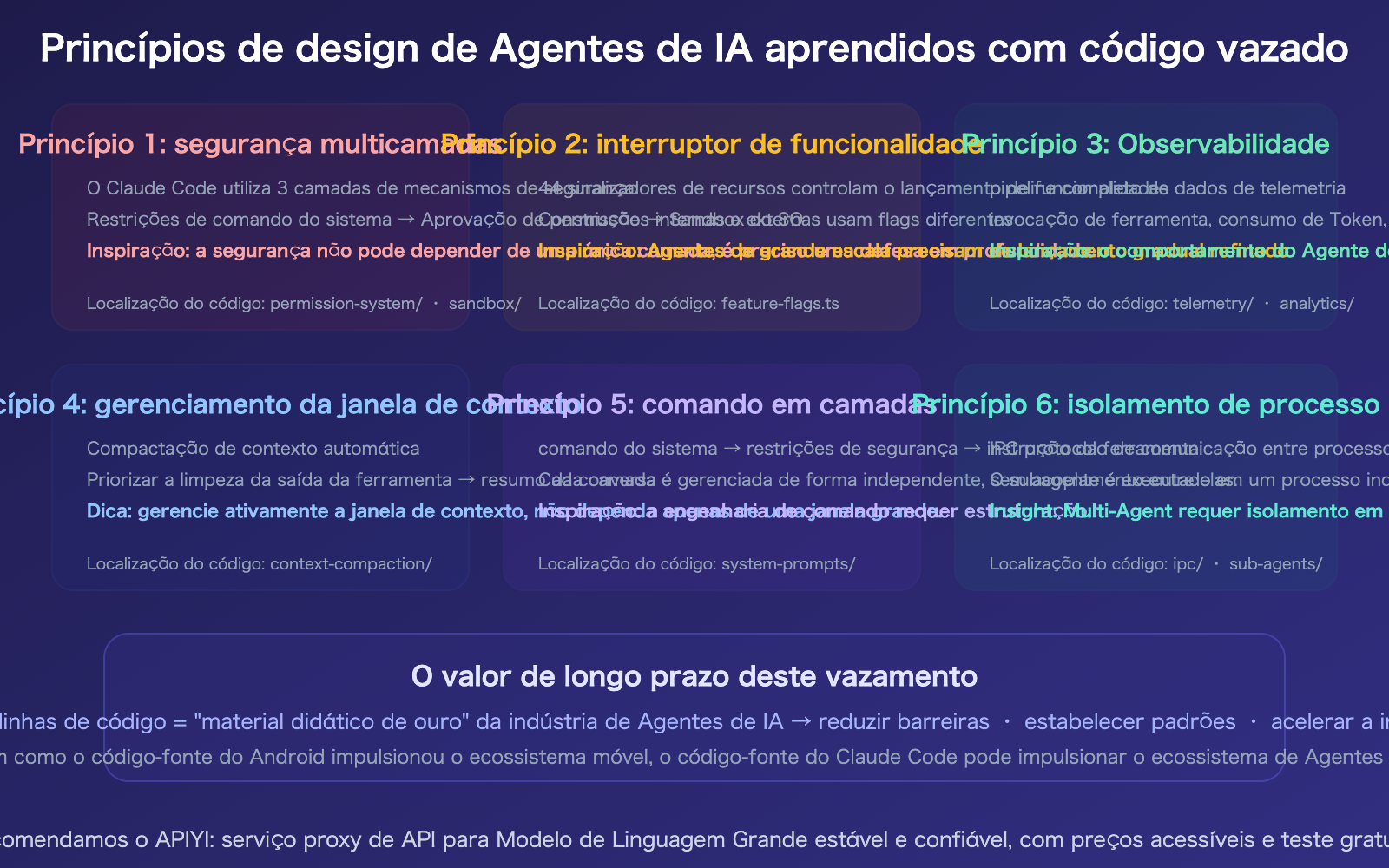

A arquitetura de engenharia vazada: como os AI Agents de nível industrial são feitos

Deixando as fofocas de lado, a parte mais valiosa deste vazamento é a arquitetura de engenharia do Claude Code — este é o primeiro código-fonte de um AI Agent de nível de produção a ser totalmente exposto globalmente.

Destaques da arquitetura central

| Componente de Arquitetura | Detalhes da implementação vazada | Valor para a indústria |

|---|---|---|

| Sistema de execução de ferramentas | Implementação completa de Bash/IO de arquivos/Computer Use | Como um AI Agent executa comandos do sistema com segurança |

| Permissões e fluxo de aprovação | Mecanismos de bypass de permissão multinível e aprovação | Design de fronteiras de segurança para agentes de produção |

| Telemetria e monitoramento | Pipeline completo de coleta e análise de dados | Como monitorar o comportamento e o desempenho do agente |

| Compressão de contexto | Lógica de implementação de Context Compaction | Estratégias de gerenciamento de contexto para diálogos ultralongos |

| Comando do sistema | Todos os comandos do sistema relacionados à segurança | Como usar o comando para restringir o comportamento do agente |

| Comunicação IPC | Protocolo de comunicação entre processos | Práticas de engenharia para coordenação de múltiplos agentes |

| Feature Flag | Lista completa de 44 chaves de funcionalidade | Roteiro de produto da Anthropic |

| Mecanismo de Sandbox | Implementação de isolamento para execução de código | Melhores práticas para execução segura de agentes |

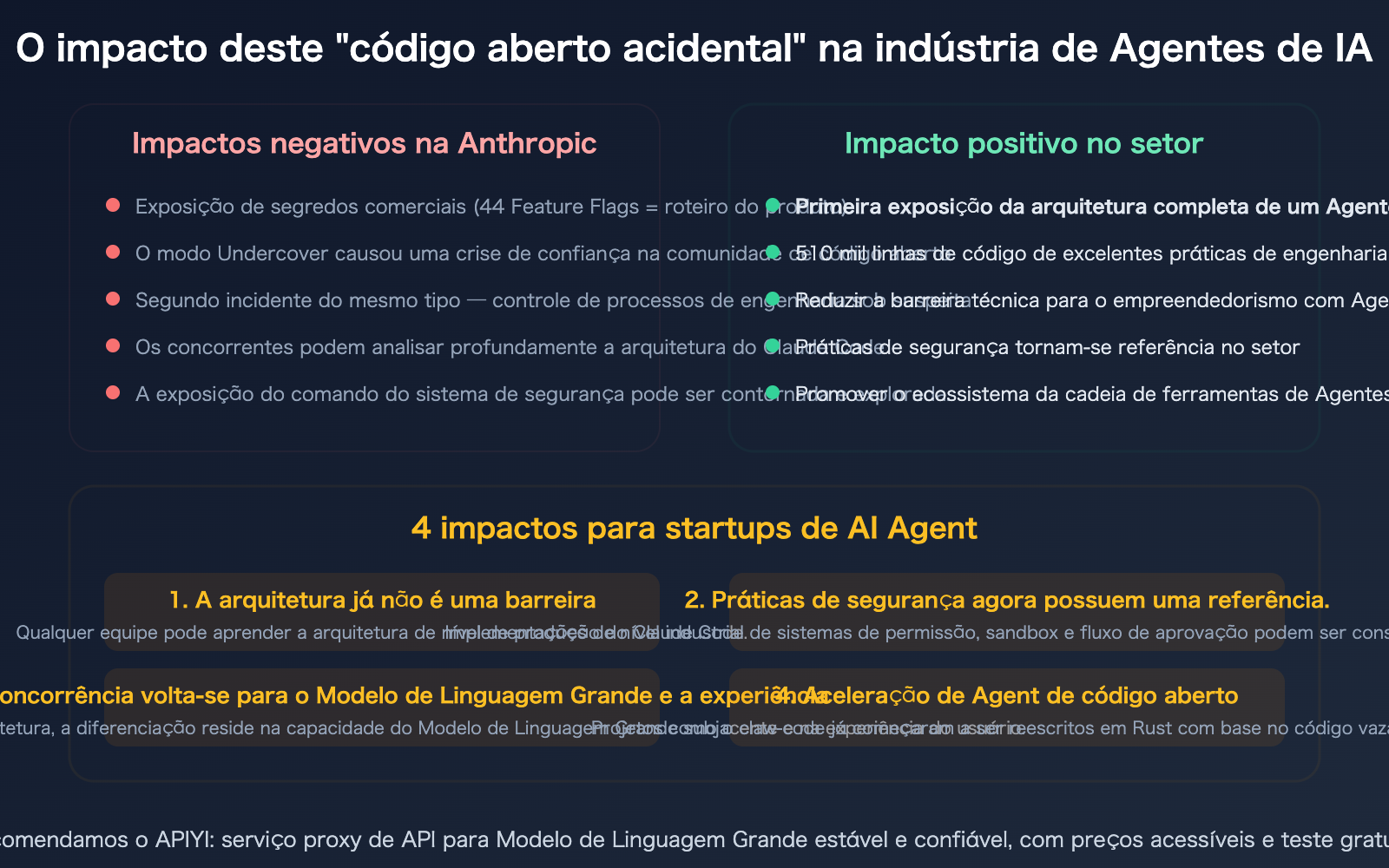

Por que este "open source acidental" pode impulsionar o setor

O que podemos aprender com as práticas de engenharia vazadas

Antes deste vazamento, não havia uma resposta de referência pública sobre "como um AI Agent de nível de produção deve ser feito". O Claude Code é o agente de codificação nº 1 no ranking Arena Code, e suas 512 mil linhas de código são um livro didático completo das melhores práticas da indústria.

| Prática de Engenharia | Abordagem do Claude Code | Inspiração para a indústria |

|---|---|---|

| Execução segura de ferramentas | Sandbox multinível + aprovação de permissão + lista de permissões de comandos | A execução de comandos pelo agente deve ter fronteiras de segurança |

| Gerenciamento de contexto | Compressão automática via Context Compaction | Sessões ultralongas exigem estratégias proativas de gerenciamento de contexto |

| Feature Flag | 44 chaves de funcionalidade, lançamento gradual | Produtos de agentes de grande escala precisam de controle de lançamento refinado |

| Design de telemetria | Pipeline completo de coleta e análise de comportamento | A observabilidade do comportamento do agente é crucial |

| Coordenação de múltiplos agentes | Comunicação entre processos IPC + mensagens estruturadas | Padrões de comunicação para sistemas multi-agentes |

| Engenharia de comando do sistema | Comandos de segurança em camadas + restrições de função | Padrões de design para comandos de nível de produção |

Impacto específico nas startups de AI Agent

Impacto 1: Redução da barreira técnica

Antigamente, para criar um AI Agent de nível de produção, era preciso explorar do zero questões centrais como fronteiras de segurança, sistemas de permissão e gerenciamento de contexto. Agora, com a implementação de referência completa do Claude Code, as equipes de startups podem aprender diretamente (ou até mesmo referenciar seus padrões de design de arquitetura), reduzindo drasticamente o tempo de 0 a 1.

Impacto 2: Mudança no foco da concorrência

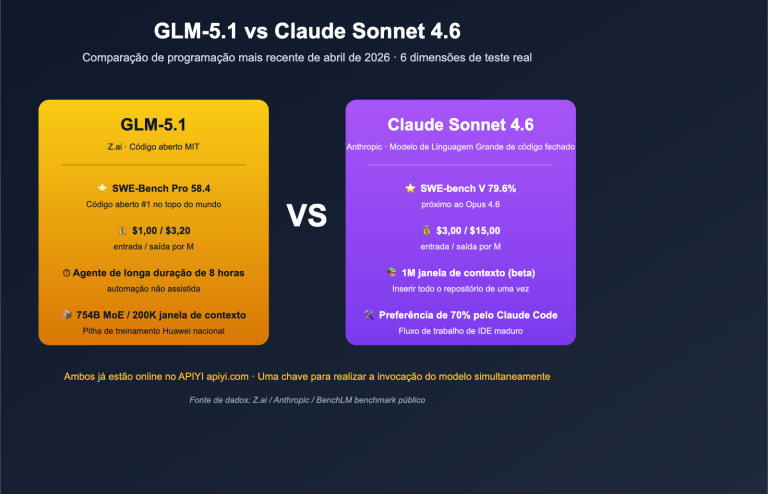

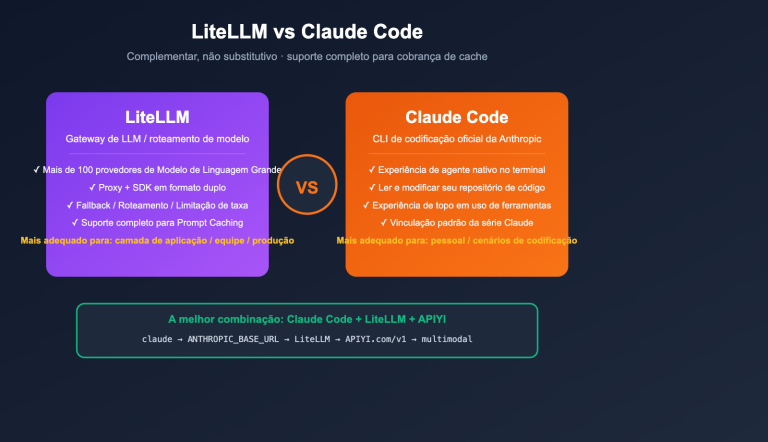

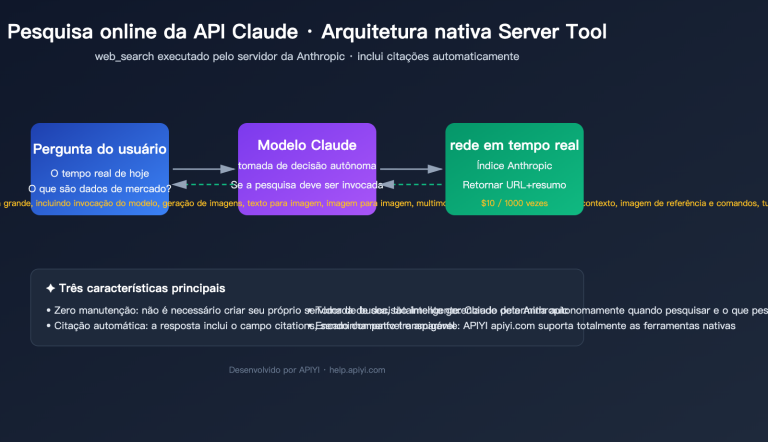

Quando a arquitetura deixa de ser um segredo, a diferenciação dos AI Agents mudará de "como fazer" para "qual modelo usar" e "quão boa é a experiência". A capacidade do modelo (Claude Opus 4.6 vs GPT-5.4) e a experiência do usuário se tornarão a principal competitividade — e é por isso que plataformas de serviço proxy de API como a APIYI (apiyi.com) têm um valor ainda maior.

Impacto 3: Aceleração do ecossistema de agentes open source

O código vazado já está sendo usado pela comunidade em várias frentes:

- O projeto

claw-codeestá reescrevendo a lógica central do Claude Code em Rust. - Vários repositórios no GitHub estão criando análises de arquitetura e documentação de aprendizado.

- Pesquisadores de segurança estão analisando bypasses de permissão e vulnerabilidades potenciais.

Impacto 4: Estabelecimento de padrões de segurança

O sistema de permissões, o mecanismo de sandbox e o design de comandos de segurança do Claude Code podem se tornar o padrão de fato para práticas de segurança de AI Agents — pois é a única implementação de nível de produção totalmente exposta até o momento.

Lições para desenvolvedores

Lições sobre segurança de configuração

A causa técnica desse vazamento foi extremamente simples: o arquivo .npmignore esqueceu de excluir os arquivos .map. Isso serve de alerta para todas as equipes que publicam pacotes npm:

# Deve ser incluído no .npmignore

*.map

*.js.map

*.d.ts.map

Ou, de forma ainda mais segura, declare explicitamente apenas os arquivos necessários no campo files do seu package.json, o que é muito mais seguro do que usar a exclusão.

Se você é um empreendedor de AI Agent

| O que você deve fazer | Motivo |

|---|---|

| Estudar o sistema de permissões do Claude Code | É a implementação de segurança para agentes mais madura do mercado |

| Aprender sobre Context Compaction | Solução de nível de produção para gerenciamento de contexto em longas conversas |

| Referenciar o design de Feature Flag | O sistema de lançamento gradual com 44 chaves |

| Não copie código diretamente | O código vazado possui direitos autorais; aprenda os padrões de arquitetura |

| Ficar de olho no modelo Capybara | Pode indicar a direção da próxima geração do Claude |

Se você é um usuário do Claude Code

Este vazamento não afeta sua experiência de uso — as capacidades principais do Claude Code vêm do modelo Claude Opus 4.6 no backend, não do código do cliente. Mas você deve ficar atento a:

- Atualizar para a versão mais recente — A Anthropic já disponibilizou as correções.

- Modelo Capybara — Pode ser um novo modelo prestes a ser lançado.

- 44 Feature Flags — Indica que muitas novas funcionalidades estão chegando.

🎯 Insight da indústria: Este vazamento é negativo para a Anthropic no curto prazo (exposição de segredos comerciais, perda de confiança), mas positivo para a indústria de AI Agents no longo prazo — assim como o Android de código aberto impulsionou o ecossistema móvel, a exposição acidental do código-fonte do Claude Code pode se tornar o "padrão da indústria" para práticas de engenharia de AI Agents.

Independentemente de você usar o Claude Code ou outras ferramentas de AI Agent, a invocação do modelo pode ser gerenciada de forma unificada com 20% de desconto através da APIYI (apiyi.com).

Perguntas frequentes

Q1: Este vazamento afeta a segurança do Claude Code?

O vazamento do código do cliente não significa que o servidor foi invadido. A segurança central do Claude Code (inferência de modelo, autenticação de API, criptografia de transmissão de dados) reside nos servidores da Anthropic, e essa parte não foi comprometida. No entanto, com a exposição da lógica de bypass de permissões e dos comandos de segurança, teoricamente, isso poderia ser explorado para reduzir as proteções locais. Recomenda-se atualizar para a versão mais recente.

Q2: Capybara é o Claude 5?

A comunidade especula, mas a Anthropic não confirmou. Os codinomes capybara, capybara-fast e capybara-fast[1m] apareceram no código, sugerindo uma família completa de modelos (versão padrão + versão rápida + versão com janela de contexto maior). Pelo padrão de nomenclatura, a Anthropic pode estar usando nomes de animais para suas novas séries de modelos. Informações específicas dependem de um anúncio oficial da Anthropic.

Q3: O que significa o Undercover Mode?

O Undercover Mode indica que a Anthropic estava usando o Claude Code para contribuir anonimamente com código para projetos de código aberto. O comando do sistema instruía o Claude a "não revelar que é da Anthropic". Isso gerou um debate ético: empresas de IA usando ferramentas de IA para contribuir anonimamente com código aberto viola o compromisso de transparência com a comunidade open source? Atualmente, não há um consenso na indústria.

Q4: Posso criar um produto baseado no código vazado?

Legalmente, não é recomendado. O código vazado ainda está protegido pelos direitos autorais da Anthropic — "exposição acidental" não é o mesmo que "licença de código aberto". Você pode estudar seus padrões de design de arquitetura e práticas de engenharia (isso pertence ao nível de "ideias"), mas não pode copiar o código diretamente para o seu produto. Já existem pessoas reescrevendo-o em Rust (como o projeto claw-code), e esse tipo de "reimplementação em sala limpa" é legalmente mais seguro.

Resumo

Pontos principais sobre o vazamento do código-fonte do Claude Code:

- O incidente: Em 31/03/2026, 512 mil linhas de código-fonte em TypeScript foram expostas acidentalmente via source maps do npm. O motivo foi a falha em excluir arquivos

.mapno.npmignore— é a segunda vez que um incidente desse tipo ocorre. - Três descobertas bombásticas: A misteriosa nova família de modelos "Capybara", o "Undercover Mode" para contribuições open source ocultas e o sistema de mascote virtual "/buddy" estilo Tamagotchi.

- Impacto na indústria: Negativo para a Anthropic no curto prazo (exposição de segredos), mas positivo para o setor a longo prazo — trata-se da primeira referência completa de arquitetura de um AI Agent de nível de produção, o que pode impulsionar o ecossistema da mesma forma que o Android fez ao ser aberto.

Recomendamos utilizar o APIYI (apiyi.com) para invocar o Claude Opus 4.6 e outros modelos de IA com 20% de desconto — independentemente das mudanças no setor, a capacidade do modelo subjacente continua sendo o diferencial competitivo central.

📚 Referências

-

VentureBeat: Relatório sobre o vazamento do código-fonte do Claude Code: Cobertura oficial do incidente.

- Link:

venturebeat.com/technology/claude-codes-source-code-appears-to-have-leaked-heres-what-we-know - Descrição: Contém detalhes do vazamento e a resposta da Anthropic.

- Link:

-

Repositório espelho no GitHub: Backup comunitário e análise do código vazado.

- Link:

github.com/Kuberwastaken/claude-code - Descrição: Inclui o código-fonte completo e a documentação de análise de arquitetura.

- Link:

-

Análise técnica da DEV Community: Interpretação técnica do código vazado.

- Link:

dev.to/gabrielanhaia/claude-codes-entire-source-code-was-just-leaked-via-npm-source-maps-heres-whats-inside-cjo - Descrição: Contém as principais descobertas e análises de práticas de engenharia.

- Link:

-

Central de Documentação APIYI: Acesso à API do Claude Opus 4.6 com 20% de desconto.

- Link:

docs.apiyi.com - Descrição: A capacidade do modelo subjacente é o núcleo de um AI Agent — invoque modelos pelo melhor preço através do APIYI.

- Link:

Autor: Equipe técnica da APIYI

Troca de conhecimentos: Sinta-se à vontade para discutir nos comentários. Para mais materiais, acesse a central de documentação do APIYI em docs.apiyi.com.