OpenClaw 安全风险频发是许多 AI 开发者和普通用户正在面对的问题。本文将介绍 OpenClaw 的 5 大核心安全风险以及 3 个平台的完整卸载方案,帮助你快速识别风险并彻底清除 OpenClaw。

核心价值: 读完本文,你将了解 OpenClaw 的全部安全隐患,掌握在 macOS、Windows、Linux 上彻底卸载 OpenClaw 的完整步骤,包括很多人忽略的 OAuth 令牌撤销环节。

OpenClaw 是什么:从 Clawdbot 到 Moltbot 的演变

在讨论 OpenClaw 风险之前,先快速了解这个工具的背景。

OpenClaw(原名 Clawdbot、Moltbot)是由奥地利开发者 Peter Steinberger 创建的开源自主 AI Agent 工具。它的核心功能是通过消息平台(如 Telegram、Discord、WhatsApp)作为用户界面,让 AI 大模型自主执行各类任务。

OpenClaw 改名时间线

| 时间 | 名称 | 事件 |

|---|---|---|

| 2025 年 11 月 | Clawdbot | 项目首次发布 |

| 2026 年 1 月 27 日 | Moltbot | 因 Anthropic 商标投诉改名(龙虾主题) |

| 2026 年 1 月 29 日 | OpenClaw | 第二次改名,强调开源+龙虾传统 |

| 2026 年 2 月 14 日 | — | Steinberger 宣布加入 OpenAI,项目移交开源基金会 |

OpenClaw 核心功能

OpenClaw 可以自动分拣邮件、起草回复、管理日历、执行 Shell 命令、操作文件系统、进行网页自动化等。它通过超过 100 个预配置的 AgentSkills 扩展能力,连接 Google、Slack、Discord、GitHub 等服务。

听起来很方便,但正是这种「无所不能」的设计,带来了严重的安全隐患。

🎯 安全提示: 在使用任何 AI Agent 工具前,建议先评估安全风险。如果你需要安全可靠的 AI 大模型 API 调用服务,推荐通过 API易 apiyi.com 平台接入,该平台提供受控的 API 接口环境,无需担心本地 Agent 的安全隐患。

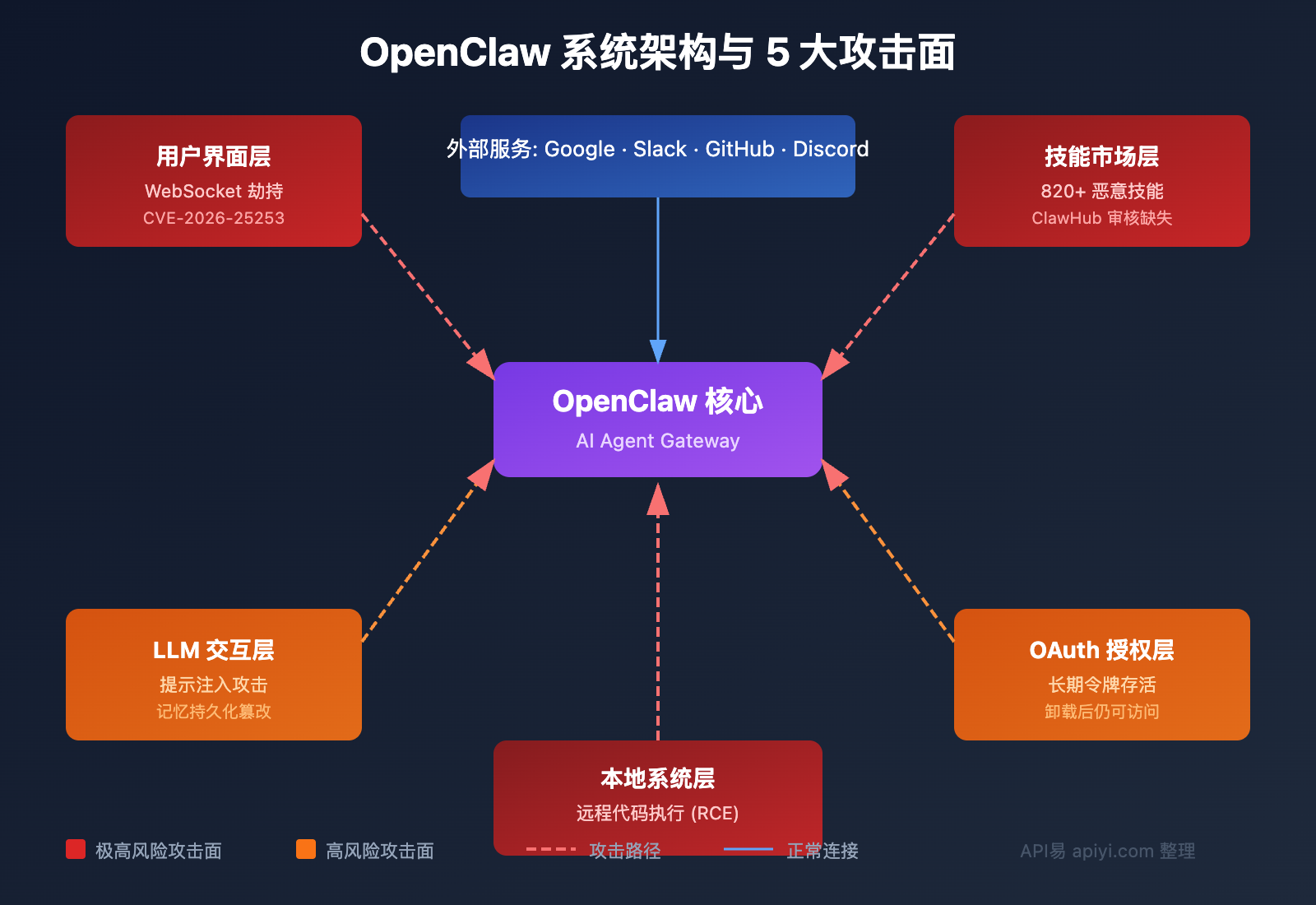

OpenClaw 5 大安全风险深度解析

根据微软、卡巴斯基、CrowdStrike 等多家安全机构的分析报告,OpenClaw 目前存在以下 5 大核心安全风险。

风险一:高危 CVE 漏洞——一键远程代码执行

OpenClaw 已被披露多个高危 CVE 漏洞,其中最严重的是 CVE-2026-25253。

| 漏洞编号 | CVSS 评分 | 类型 | 影响 | 修复版本 |

|---|---|---|---|---|

| CVE-2026-25253 | 8.8 (高危) | 令牌泄露 + RCE | 一键远程代码执行 | v2026.1.29 |

| CVE-2026-24763 | 高危 | 命令注入 | 任意命令执行 | — |

| CVE-2026-25157 | 高危 | 命令注入 | 任意命令执行 | — |

CVE-2026-25253 攻击原理:

- OpenClaw 的控制界面信任来自 URL 查询字符串的

gatewayUrl,并在加载时自动连接 - 服务器不验证 WebSocket Origin 头,接受来自任何网站的请求

- 攻击者制作恶意链接,用户点击后,认证令牌被发送到攻击者服务器

- 攻击者获得操作级网关访问权限,可以修改沙箱配置、执行任意代码

即使是只绑定到 localhost 的实例也会受到影响。攻击者只需要你点击一个链接或访问一个恶意网页,就能完全控制你的 OpenClaw 网关。

风险二:恶意技能市场——超过 820 个恶意技能

OpenClaw 的技能市场 ClawHub 存在严重的安全审核问题。

根据安全研究人员的扫描结果:

- ClawHub 上共有约 10,700 个技能

- 其中超过 820 个被确认为恶意技能(约占 7.7%)

- 更新扫描显示恶意技能占比已接近 20%

Cisco AI 安全研究团队测试了一个第三方 OpenClaw 技能,发现它在用户不知情的情况下执行了数据外泄和提示注入。

这些恶意技能伪装成交易机器人、金融助手、内容服务等,实际上会窃取:

- 文件和加密钱包浏览器扩展

- 助记词和 macOS Keychain 数据

- 浏览器密码和云服务凭据

风险三:提示注入攻击——AI 执行恶意指令

OpenClaw 无法区分合法指令和恶意指令。攻击者可以在 OpenClaw 处理的内容中嵌入恶意指令,让 AI 在不知不觉中执行攻击者的操作。

攻击链示例:

恶意邮件内容 → OpenClaw 自动处理 → AI 执行嵌入指令 → 数据泄露

更危险的是,OpenClaw 的「安全模型」明确将提示注入列为「超出范围」——只要不绕过安全边界。但实际上,提示注入可以与其他功能链式组合,实现持久化攻击。

OpenClaw 的代理状态或「记忆」一旦被修改,就会长期遵循攻击者的指令,形成持久化后门。

风险四:OAuth 令牌持久化——卸载软件不等于安全

这是许多用户最容易忽略的风险。OpenClaw 使用长期有效的 OAuth 令牌连接你的 Google、Slack、Discord、GitHub 等账户。

关键事实: 即使你卸载了 OpenClaw,这些 OAuth 令牌仍然存储在各服务提供商的服务器上,你的账户仍然处于可访问状态。

仅仅删除本地软件不能解除 OAuth 授权。这就是为什么很多人以为自己已经「卸载干净」了,但实际上账户仍然暴露在风险中。

风险五:大规模暴露——超过 42,000 个实例暴露在互联网

| 监测机构 | 检测时间 | 暴露实例数 |

|---|---|---|

| Censys | 2026年1月25日-31日 | 1,000 → 21,000+ |

| Bitsight | 扩展分析期 | 30,000+ |

| 独立研究 | 全面扫描 | 42,665(其中 5,194 个已验证存在漏洞) |

OpenClaw 官方文档自身也承认:「不存在'完美安全'的部署方式」。安全是可选配置,而非内建特性。

💡 安全建议: 如果你的项目需要调用 AI 大模型 API,无需承担本地部署 Agent 的风险。通过 API易 apiyi.com 平台可以安全地使用 Claude、GPT-4o、DeepSeek 等主流模型的 API 接口,所有调用都在受控环境中完成。

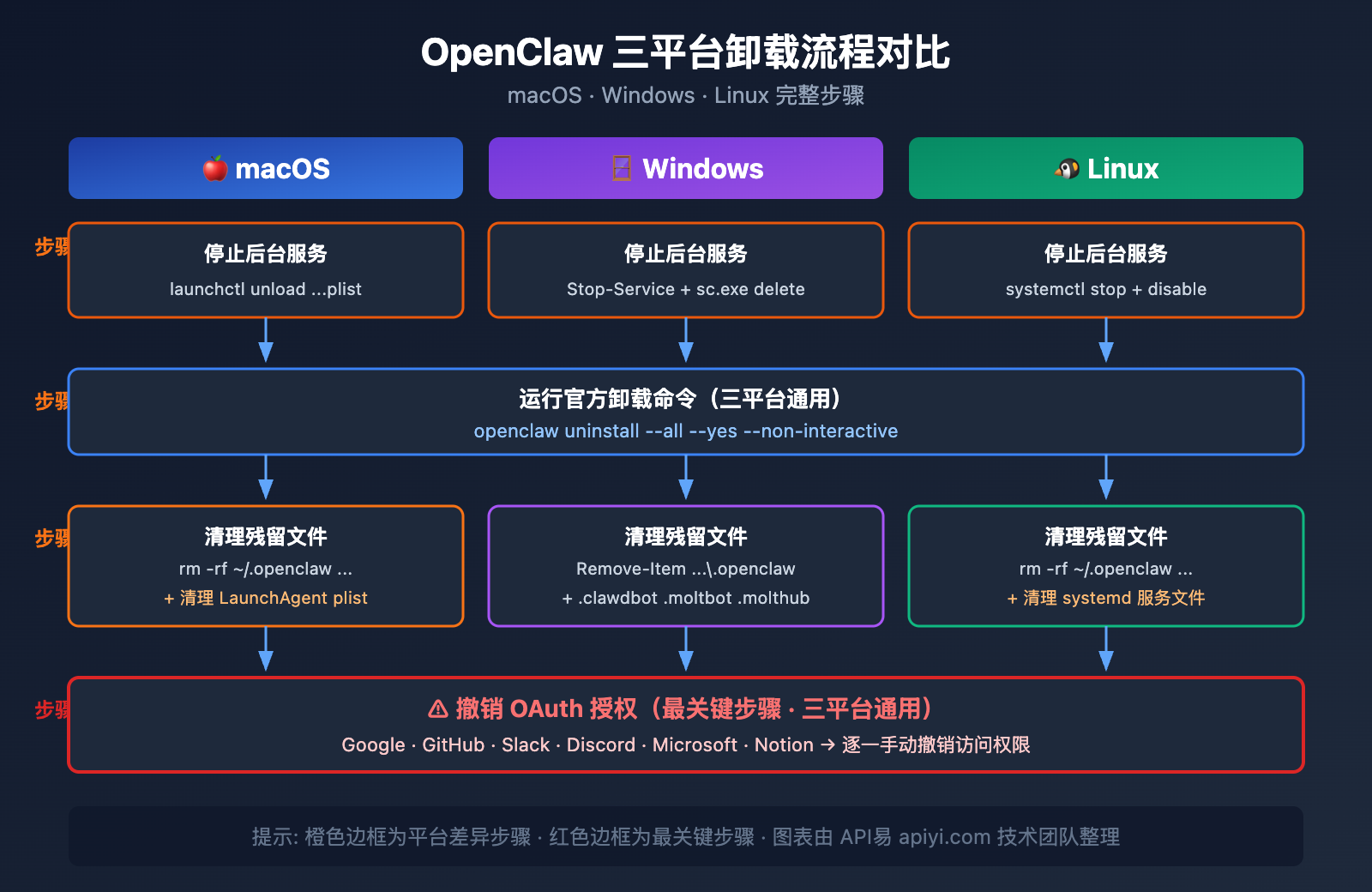

OpenClaw 彻底卸载教程:3 个平台完整步骤

下面是 macOS、Windows、Linux 三个平台的完整卸载教程。

重要提醒: 卸载顺序很关键。如果你先通过 npm uninstall -g openclaw 删除了二进制文件,就无法再使用官方的 openclaw uninstall 命令,清理工作会变得更加复杂。

第一步:停止 OpenClaw 后台服务

在卸载前,必须先停止 OpenClaw 的后台网关进程。

macOS:

# 停止 LaunchAgent 后台进程

launchctl unload ~/Library/LaunchAgents/com.openclaw.gateway.plist

Linux:

# 停止 systemd 服务

sudo systemctl stop openclaw-gateway

sudo systemctl disable openclaw-gateway

Windows:

# 停止后台服务

Stop-Service OpenClawGateway

sc.exe delete OpenClawGateway

第二步:运行官方卸载命令

# 推荐方式:一键完整卸载

openclaw uninstall --all --yes --non-interactive

这个命令会移除 OpenClaw 二进制文件和基础配置。但不会清理所有残留文件和 OAuth 授权。

第三步:清理残留目录

官方卸载命令执行后,仍然需要手动清理以下目录:

macOS / Linux:

# 删除所有配置目录(包含历史改名版本的目录)

rm -rf ~/.openclaw

rm -rf ~/.clawdbot

rm -rf ~/.moltbot

rm -rf ~/.molthub

# macOS 额外清理 LaunchAgent

rm -f ~/Library/LaunchAgents/com.openclaw.gateway.plist

Windows:

# 删除配置目录

Remove-Item -Recurse -Force "$env:USERPROFILE\.openclaw"

Remove-Item -Recurse -Force "$env:USERPROFILE\.clawdbot"

Remove-Item -Recurse -Force "$env:USERPROFILE\.moltbot"

Remove-Item -Recurse -Force "$env:USERPROFILE\.molthub"

第四步:验证卸载是否完成

# 检查是否还有残留进程

ps aux | grep -i openclaw

ps aux | grep -i clawdbot

ps aux | grep -i moltbot

# 检查是否还有残留文件

ls -la ~/.openclaw 2>/dev/null && echo "残留文件存在!" || echo "已清理干净"

ls -la ~/.clawdbot 2>/dev/null && echo "残留文件存在!" || echo "已清理干净"

ls -la ~/.moltbot 2>/dev/null && echo "残留文件存在!" || echo "已清理干净"

🚀 技术提示: 如果你卸载 OpenClaw 是因为需要更安全的 AI 调用方式,API易 apiyi.com 提供开箱即用的 API 接口,无需本地部署任何 Agent,5 分钟即可完成集成。

OpenClaw OAuth 令牌撤销指南:最关键的一步

这是卸载 OpenClaw 中最容易被忽略但最重要的步骤。大多数卸载教程只关注本地文件删除,但如果不撤销 OAuth 令牌,你的账户仍然存在风险。

各平台 OAuth 撤销操作

| 平台 | 操作路径 | 撤销方式 |

|---|---|---|

| myaccount.google.com → 安全性 → 第三方应用 | 找到 OpenClaw/Clawdbot/Moltbot,点击「移除访问权限」 | |

| GitHub | github.com/settings/applications → Authorized OAuth Apps | 找到 OpenClaw,点击 Revoke |

| Slack | 工作区设置 → 应用管理 → 已安装应用 | 移除 OpenClaw 集成 |

| Discord | 用户设置 → 授权的应用 | 取消 OpenClaw 授权 |

| Microsoft | account.live.com/consent/Manage | 移除 OpenClaw 权限 |

| Notion | 设置 → 我的连接 | 断开 OpenClaw |

为什么 OAuth 撤销如此重要

本地卸载 OpenClaw → 删除了本地软件

↓

但 OAuth 令牌仍在云端存活

↓

你的邮件、文件、代码仓库仍可被访问

↓

必须手动撤销每个平台的授权

建议在撤销 OAuth 之后,顺便修改相关账户的密码,特别是在你怀疑可能已经受到攻击的情况下。

🎯 安全实践: 使用 AI 服务时,优先选择基于 API Key 的调用方式,而非 OAuth 广泛授权。API易 apiyi.com 平台采用安全的 API Key 认证机制,权限范围可控,不会访问你的邮件、文件等敏感数据。

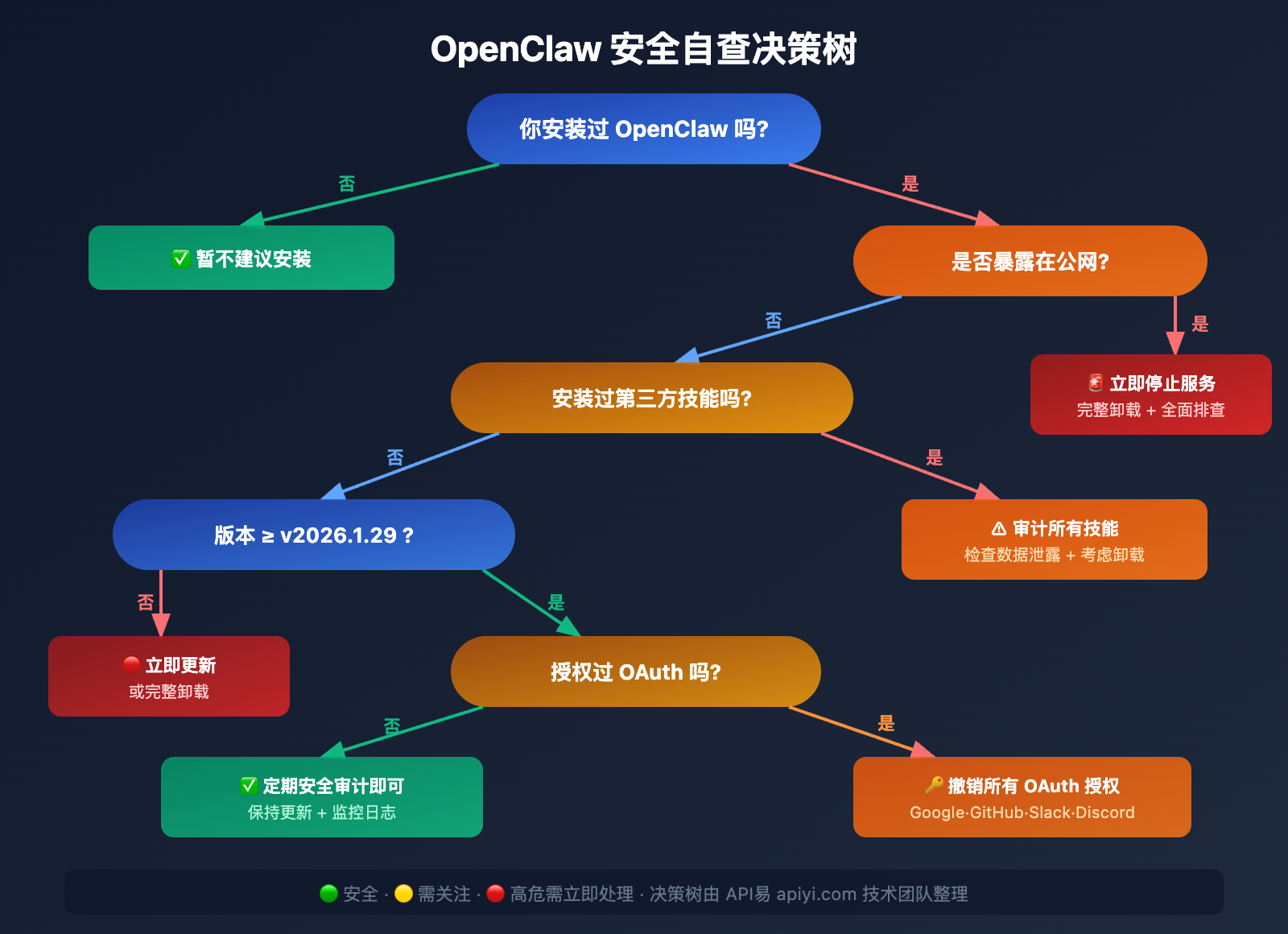

OpenClaw 安全风险自查清单

如果你正在使用或曾经使用过 OpenClaw,请对照以下清单进行安全自查:

安全自查项目

- 版本检查: 是否已更新到 v2026.1.29 以上(修复了 CVE-2026-25253)

- 网络暴露: OpenClaw 网关是否暴露在公网(应仅限 localhost)

- 技能审计: 是否安装了来源不明的第三方技能

- OAuth 审查: 已授权给 OpenClaw 的服务有哪些

- 日志检查: 是否有异常的外部连接记录

- 记忆审计: OpenClaw 的 Agent 记忆是否被篡改

不同用户的建议操作

| 用户类型 | 建议操作 |

|---|---|

| 从未使用过 OpenClaw | 暂不建议安装,关注安全更新 |

| 仅做过本地测试 | 完整卸载 + 撤销 OAuth |

| 日常使用中 | 立即更新到最新版本 + 安全审计 |

| 已暴露到公网 | 立即停止服务 + 完整卸载 + 全面安全排查 |

| 已安装第三方技能 | 审计所有技能 + 检查数据泄露 + 考虑卸载 |

常见问题

Q1: OpenClaw 和普通 AI 聊天机器人有什么区别,为什么风险更大?

普通聊天机器人(如 ChatGPT、Claude)运行在服务商的服务器上,你只是通过浏览器交互。而 OpenClaw 是一个运行在你本地的自主 AI Agent,它拥有访问你的文件系统、邮件、代码仓库等的实际权限。这种设计让它功能更强大,但攻击面也更大——一旦被攻破,攻击者获得的不是聊天记录,而是你电脑和云服务的实际操作权限。如果你需要安全地调用 AI 模型,建议通过 API易 apiyi.com 等受控的 API 平台进行,避免本地 Agent 带来的安全隐患。

Q2: 我已经卸载了 OpenClaw,还需要担心什么?

最需要担心的是 OAuth 令牌。OpenClaw 使用长期有效的 OAuth 令牌,这些令牌存储在 Google、GitHub、Slack 等服务商的服务器上,不会因为你卸载本地软件而失效。请务必登录每个曾授权过的平台,手动撤销 OpenClaw 的访问权限。此外,如果你安装过第三方技能,建议检查系统中是否有异常进程或文件。

Q3: OpenClaw 的恶意技能是怎么运作的?

恶意技能伪装成正常功能(如交易机器人、内容服务),通过 ClawHub 市场分发。一旦安装,它们会在后台执行数据外泄——窃取浏览器密码、加密钱包助记词、macOS Keychain 数据等敏感信息。Cisco 安全团队的测试证实,这些技能可以在用户完全不知情的情况下运行。

Q4: 如果我的 OpenClaw 只在本地运行,没有暴露到公网,安全吗?

不完全安全。CVE-2026-25253 漏洞证明,即使 OpenClaw 只绑定到 localhost,攻击者仍然可以通过恶意链接窃取你的认证令牌,实现一键远程代码执行。只要你点击了一个精心构造的链接,本地安全边界就会被绕过。

Q5: 有没有更安全的方式使用 AI Agent 功能?

有几个建议:首先,优先使用基于 API 的调用方式而非本地 Agent,通过 API易 apiyi.com 平台可以安全调用 Claude、GPT-4o、DeepSeek 等主流模型,所有请求在受控环境中处理;其次,如果确实需要本地 Agent,务必保持最新版本、限制网络暴露、只使用经过审计的官方技能;最后,定期审查 OAuth 授权和系统日志。

总结

OpenClaw 作为一个强大的开源 AI Agent 工具,其安全问题不容忽视。从高危 CVE 漏洞到恶意技能市场,从提示注入到 OAuth 令牌持久化,每一个风险点都可能导致严重的安全事故。

卸载 OpenClaw 的关键步骤回顾:

- 停止后台服务进程

- 运行

openclaw uninstall --all --yes --non-interactive - 手动清理

~/.openclaw、~/.clawdbot、~/.moltbot、~/.molthub目录 - 撤销所有平台的 OAuth 授权(最关键的一步)

- 验证清理结果

如果你的项目需要 AI 大模型能力,推荐通过 API易 apiyi.com 使用安全的 API 调用方式,支持 Claude、GPT-4o、DeepSeek、Gemini 等主流模型的统一接口调用,无需承担本地 Agent 的安全风险。

本文由 APIYI 技术团队撰写,关注 AI 大模型技术动态和安全实践。更多 AI 技术教程请访问 API易帮助中心: help.apiyi.com