Os riscos de segurança frequentes do OpenClaw são um problema enfrentado por muitos desenvolvedores de IA e usuários comuns. Este artigo apresentará os 5 principais riscos de segurança do OpenClaw e 3 soluções completas de desinstalação para diferentes plataformas, ajudando você a identificar rapidamente os riscos e remover completamente o OpenClaw.

Valor central: Ao ler este artigo, você entenderá todos os riscos de segurança do OpenClaw e dominará as etapas completas para desinstalar completamente o OpenClaw no macOS, Windows e Linux, incluindo a etapa de revogação de tokens OAuth que muitos ignoram.

O que é o OpenClaw: da evolução do Clawdbot ao Moltbot

Antes de discutir os riscos do OpenClaw, vamos entender rapidamente o contexto dessa ferramenta.

OpenClaw (anteriormente chamado Clawdbot, Moltbot) é uma ferramenta de Agente de IA autônomo de código aberto criada pelo desenvolvedor austríaco Peter Steinberger. Sua função principal é usar plataformas de mensagens (como Telegram, Discord, WhatsApp) como interface do usuário, permitindo que Modelos de Linguagem Grande executem autonomamente vários tipos de tarefas.

Linha do tempo das mudanças de nome do OpenClaw

| Data | Nome | Evento |

|---|---|---|

| Novembro de 2025 | Clawdbot | Primeiro lançamento do projeto |

| 27 de janeiro de 2026 | Moltbot | Mudança de nome devido a reclamação de marca registrada da Anthropic (tema de lagosta) |

| 29 de janeiro de 2026 | OpenClaw | Segunda mudança de nome, enfatizando código aberto + tradição de lagosta |

| 14 de fevereiro de 2026 | — | Steinberger anuncia entrada na OpenAI, projeto transferido para fundação de código aberto |

Funcionalidades principais do OpenClaw

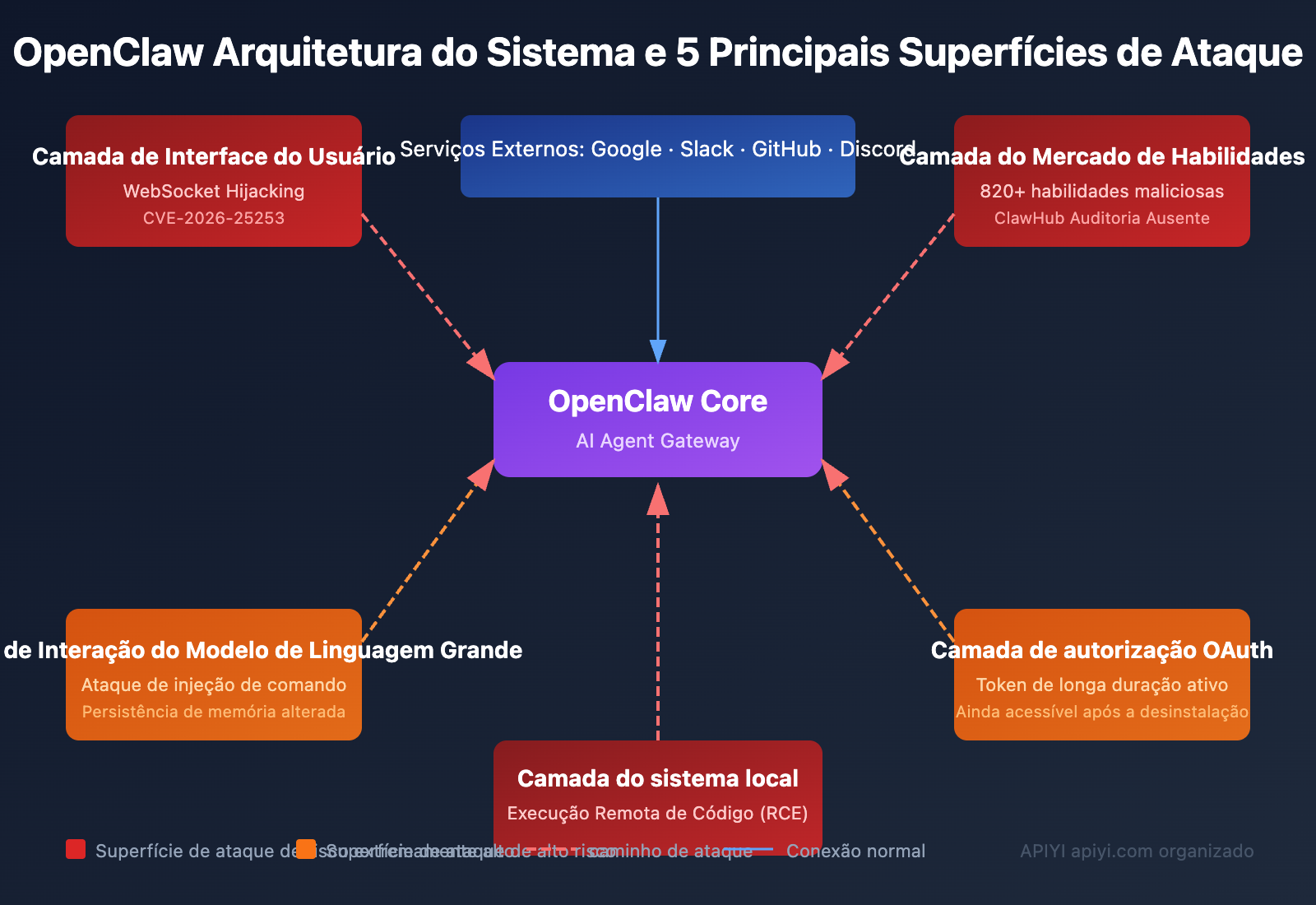

O OpenClaw pode classificar e-mails automaticamente, redigir respostas, gerenciar calendários, executar comandos Shell, operar sistemas de arquivos, realizar automação web, entre outros. Ele expande suas capacidades através de mais de 100 AgentSkills pré-configurados, conectando-se a serviços como Google, Slack, Discord, GitHub.

Parece conveniente, mas é exatamente esse design "onipotente" que traz sérios riscos de segurança.

🎯 Dica de segurança: Antes de usar qualquer ferramenta de Agente de IA, é recomendado avaliar os riscos de segurança. Se você precisa de um serviço de invocação de API de Modelo de Linguagem Grande seguro e confiável, é recomendado acessar através da plataforma APIYI apiyi.com, que fornece um ambiente de interface de API controlado, sem se preocupar com os riscos de segurança de Agentes locais.

Análise Profunda dos 5 Principais Riscos de Segurança do OpenClaw

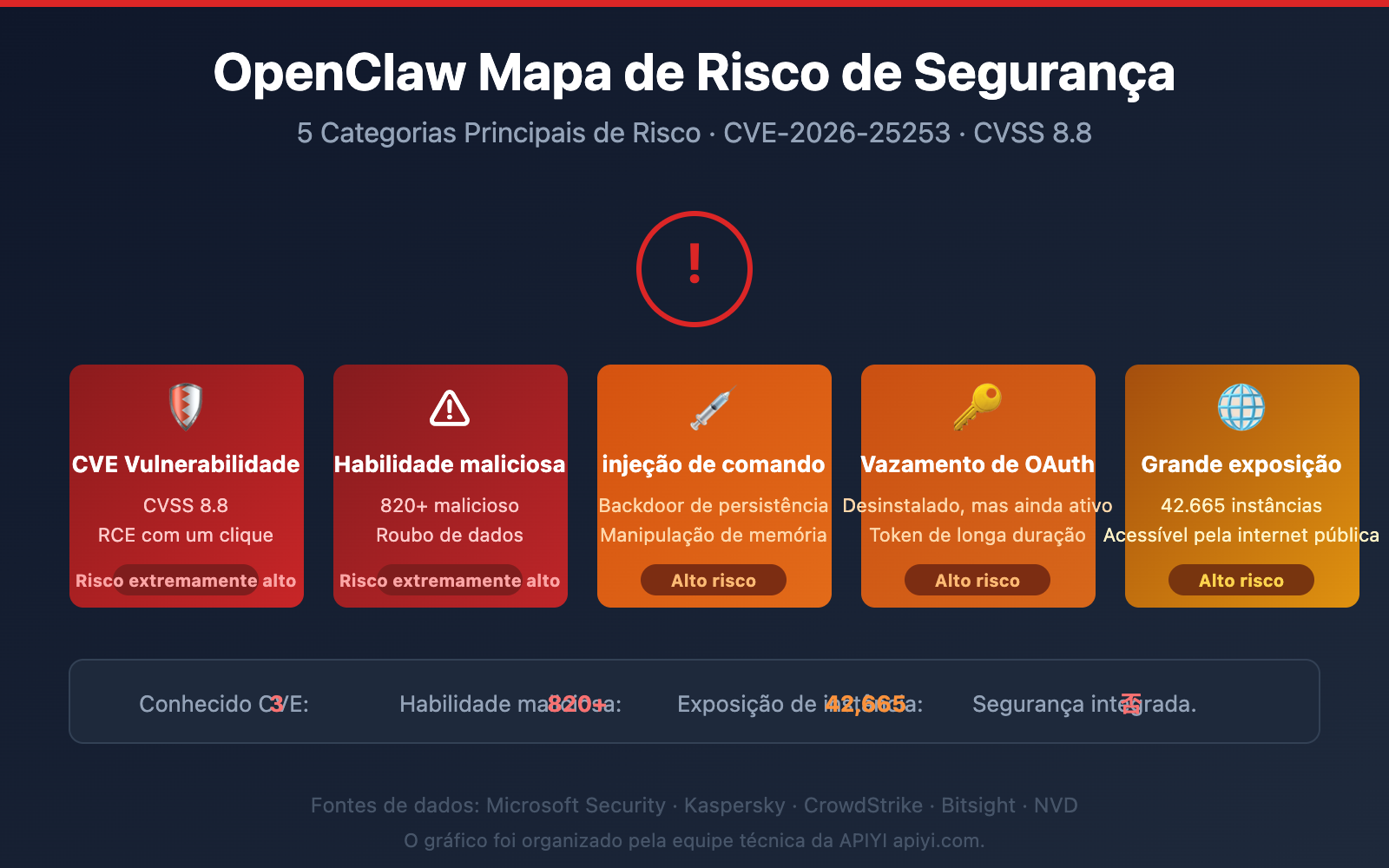

Com base em relatórios de análise de várias agências de segurança, incluindo Microsoft, Kaspersky e CrowdStrike, o OpenClaw atualmente apresenta os seguintes 5 riscos de segurança centrais.

Risco Um: Vulnerabilidades CVE de Alto Risco — Execução Remota de Código com Um Clique

Várias vulnerabilidades CVE de alto risco no OpenClaw foram divulgadas, sendo a mais grave a CVE-2026-25253.

| ID da Vulnerabilidade | Pontuação CVSS | Tipo | Impacto | Versão Corrigida |

|---|---|---|---|---|

| CVE-2026-25253 | 8.8 (Alto) | Vazamento de Token + RCE | Execução Remota de Código com Um Clique | v2026.1.29 |

| CVE-2026-24763 | Alto | Injeção de Comando | Execução de Comando Arbitrário | — |

| CVE-2026-25157 | Alto | Injeção de Comando | Execução de Comando Arbitrário | — |

Princípio do Ataque CVE-2026-25253:

- A interface de controle do OpenClaw confia no parâmetro

gatewayUrlda string de consulta da URL e se conecta automaticamente ao carregar. - O servidor não valida o cabeçalho

Origindo WebSocket, aceitando requisições de qualquer site. - O atacante cria um link malicioso; quando o usuário clica, o token de autenticação é enviado para o servidor do atacante.

- O atacante obtém acesso ao gateway em nível operacional, podendo modificar a configuração da sandbox e executar código arbitrário.

Mesmo instâncias vinculadas apenas ao localhost são afetadas. O atacante só precisa que você clique em um link ou visite uma página web maliciosa para obter controle total do seu gateway OpenClaw.

Risco Dois: Mercado de Habilidades Maliciosas — Mais de 820 Habilidades Maliciosas

O mercado de habilidades do OpenClaw, o ClawHub, tem sérios problemas de auditoria de segurança.

De acordo com os resultados da varredura de pesquisadores de segurança:

- Existem aproximadamente 10.700 habilidades no ClawHub.

- Mais de 820 foram confirmadas como maliciosas (cerca de 7,7%).

- Varreduras de atualização mostram que a proporção de habilidades maliciosas já se aproxima de 20%.

A equipe de pesquisa de segurança de IA da Cisco testou uma habilidade de terceiros do OpenClaw e descobriu que ela executava exfiltração de dados e injeção de comandos sem o conhecimento do usuário.

Essas habilidades maliciosas se disfarçam de bots de negociação, assistentes financeiros, serviços de conteúdo, etc., mas na verdade roubam:

- Extensões de navegador de arquivos e carteiras criptográficas.

- Dados de seed phrases (frases de recuperação) e do macOS Keychain.

- Senhas do navegador e credenciais de serviços em nuvem.

Risco Três: Ataques de Injeção de Comando — IA Executa Instruções Maliciosas

O OpenClaw não consegue distinguir entre instruções legítimas e maliciosas. Um atacante pode incorporar instruções maliciosas no conteúdo processado pelo OpenClaw, fazendo com que a IA execute as ações do atacante sem perceber.

Exemplo de Cadeia de Ataque:

Conteúdo de E-mail Malicioso → Processamento Automático do OpenClaw → IA Executa Instrução Incorporada → Vazamento de Dados

O mais perigoso é que o "modelo de segurança" do OpenClaw explicitamente lista a injeção de comandos como "fora do escopo" — desde que não contorne os limites de segurança. Mas, na prática, a injeção de comandos pode ser encadeada com outras funcionalidades para realizar ataques persistentes.

Uma vez que o estado do agente ou a "memória" do OpenClaw é modificada, ela seguirá as instruções do atacante a longo prazo, criando uma backdoor persistente.

Risco Quatro: Persistência de Tokens OAuth — Desinstalar o Software Não Significa Segurança

Este é o risco mais facilmente negligenciado por muitos usuários. O OpenClaw usa tokens OAuth de longa duração para conectar suas contas do Google, Slack, Discord, GitHub, etc.

Fato Crucial: Mesmo que você desinstale o OpenClaw, esses tokens OAuth ainda estão armazenados nos servidores dos provedores de serviço, e sua conta permanece acessível.

Apenas deletar o software local não revoga a autorização OAuth. É por isso que muitas pessoas pensam que "desinstalaram completamente", mas na verdade suas contas ainda estão expostas ao risco.

Risco Cinco: Exposição em Massa — Mais de 42.000 Instâncias Expostas na Internet

| Agência de Monitoramento | Período de Detecção | Número de Instâncias Expostas |

|---|---|---|

| Censys | 25-31 de Janeiro de 2026 | 1.000 → 21.000+ |

| Bitsight | Período de Análise Estendida | 30.000+ |

| Pesquisa Independente | Varredura Abrangente | 42.665 (sendo 5.194 verificadas como vulneráveis) |

A própria documentação oficial do OpenClaw admite: "Não existe uma forma de implantação 'perfeitamente segura'". A segurança é uma configuração opcional, não uma característica embutida.

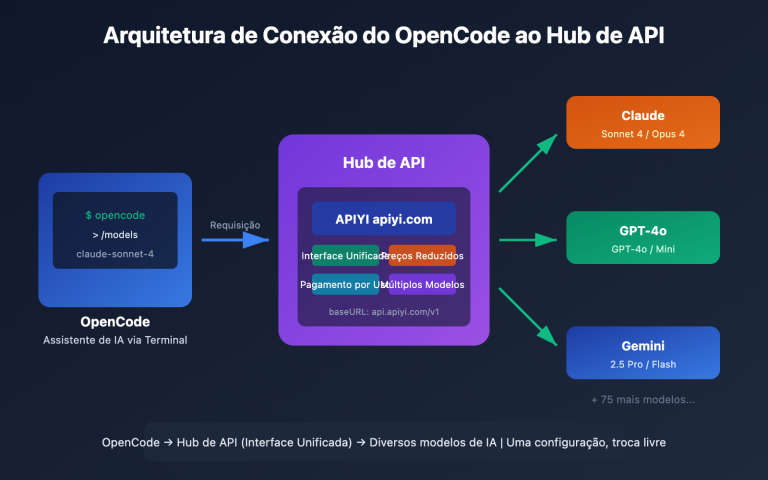

💡 Recomendação de Segurança: Se seu projeto precisa invocar APIs de Modelos de Linguagem Grande, você não precisa arcar com os riscos de implantar um Agente local. Através da plataforma APIYI apiyi.com, você pode usar com segurança as interfaces de API de modelos principais como Claude, GPT-4o, DeepSeek, etc., com todas as invocações realizadas em um ambiente controlado.

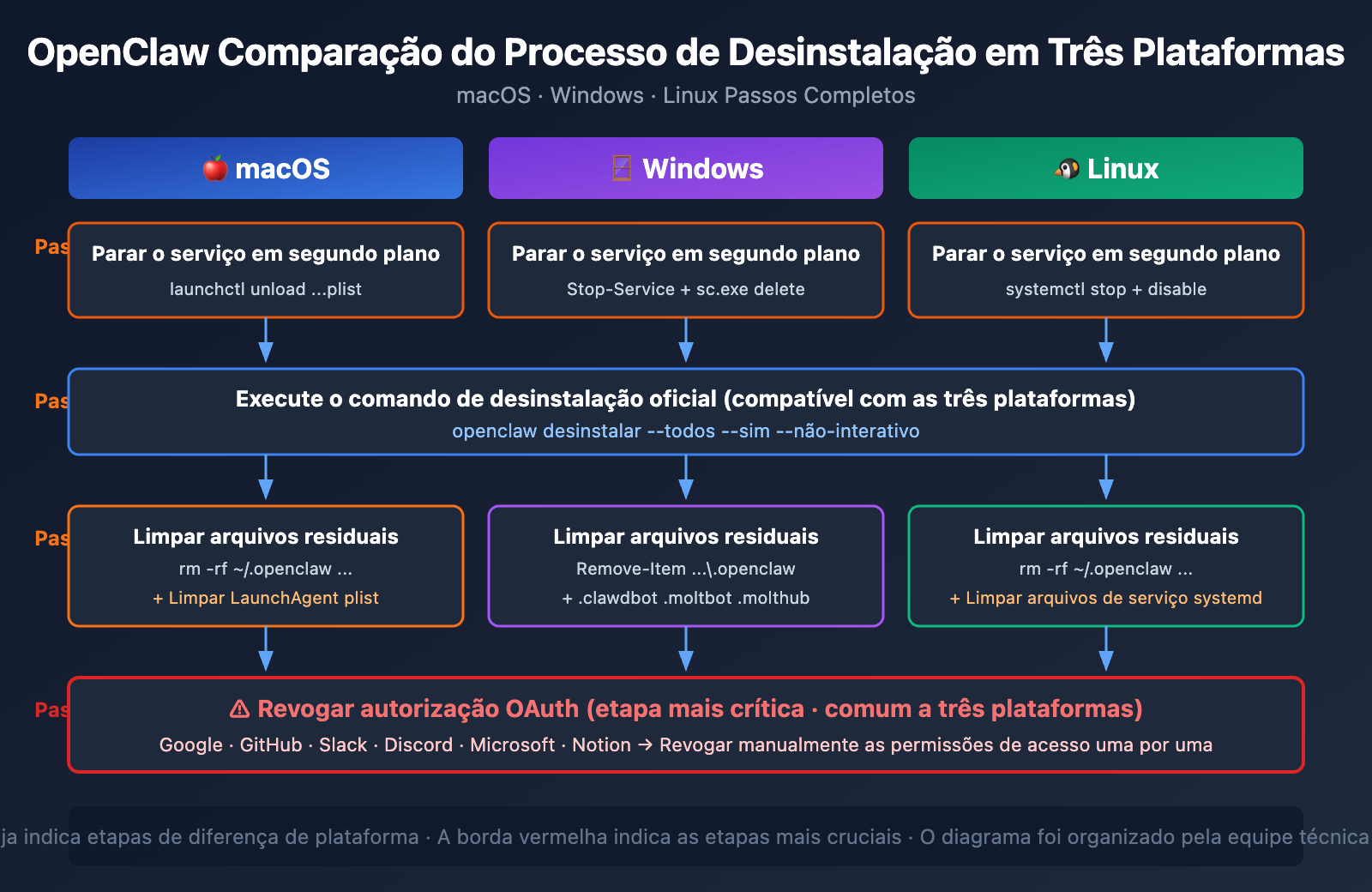

Tutorial de Desinstalação Completa do OpenClaw: Passos para 3 Plataformas

Aqui está o tutorial completo de desinstalação para as três plataformas: macOS, Windows e Linux.

Aviso importante: A ordem da desinstalação é crucial. Se você primeiro excluir o arquivo binário via npm uninstall -g openclaw, não poderá mais usar o comando oficial openclaw uninstall, e a limpeza se tornará muito mais complicada.

Passo 1: Parar o Serviço em Segundo Plano do OpenClaw

Antes de desinstalar, você deve primeiro parar o processo do gateway em segundo plano do OpenClaw.

macOS:

# Parar o processo em segundo plano do LaunchAgent

launchctl unload ~/Library/LaunchAgents/com.openclaw.gateway.plist

Linux:

# Parar o serviço systemd

sudo systemctl stop openclaw-gateway

sudo systemctl disable openclaw-gateway

Windows:

# Parar o serviço em segundo plano

Stop-Service OpenClawGateway

sc.exe delete OpenClawGateway

Passo 2: Executar o Comando Oficial de Desinstalação

# Método recomendado: desinstalação completa com um comando

openclaw uninstall --all --yes --non-interactive

Este comando removerá o binário do OpenClaw e a configuração básica. Mas não limpará todos os arquivos residuais e autorizações OAuth.

Passo 3: Limpar Diretórios Residuais

Após executar o comando oficial de desinstalação, você ainda precisa limpar manualmente os seguintes diretórios:

macOS / Linux:

# Excluir todos os diretórios de configuração (incluindo diretórios de versões renomeadas)

rm -rf ~/.openclaw

rm -rf ~/.clawdbot

rm -rf ~/.moltbot

rm -rf ~/.molthub

# Limpeza extra para macOS do LaunchAgent

rm -f ~/Library/LaunchAgents/com.openclaw.gateway.plist

Windows:

# Excluir diretórios de configuração

Remove-Item -Recurse -Force "$env:USERPROFILE\.openclaw"

Remove-Item -Recurse -Force "$env:USERPROFILE\.clawdbot"

Remove-Item -Recurse -Force "$env:USERPROFILE\.moltbot"

Remove-Item -Recurse -Force "$env:USERPROFILE\.molthub"

Passo 4: Verificar se a Desinstalação foi Concluída

# Verificar se ainda há processos residuais

ps aux | grep -i openclaw

ps aux | grep -i clawdbot

ps aux | grep -i moltbot

# Verificar se ainda há arquivos residuais

ls -la ~/.openclaw 2>/dev/null && echo "Arquivos residuais existem!" || echo "Limpo!"

ls -la ~/.clawdbot 2>/dev/null && echo "Arquivos residuais existem!" || echo "Limpo!"

ls -la ~/.moltbot 2>/dev/null && echo "Arquivos residuais existem!" || echo "Limpo!"

🚀 Dica Técnica: Se você está desinstalando o OpenClaw porque precisa de uma forma mais segura de invocar modelos de IA, a APIYI apiyi.com oferece interfaces de API prontas para uso, sem necessidade de implantar nenhum Agent localmente, integração concluída em 5 minutos.

Guia de Revogação de Token OAuth do OpenClaw: O Passo Mais Crítico

Este é o passo mais facilmente esquecido, mas o mais importante ao desinstalar o OpenClaw. A maioria dos tutoriais de desinstalação foca apenas na exclusão de arquivos locais, mas se você não revogar os tokens OAuth, sua conta ainda estará em risco.

Operações de Revogação de OAuth por Plataforma

| Plataforma | Caminho da Operação | Método de Revogação |

|---|---|---|

| myaccount.google.com → Segurança → Aplicativos de terceiros | Encontre OpenClaw/Clawdbot/Moltbot, clique em "Remover acesso" | |

| GitHub | github.com/settings/applications → Aplicativos OAuth Autorizados | Encontre OpenClaw, clique em Revoke |

| Slack | Configurações do Workspace → Gerenciamento de Aplicativos → Aplicativos Instalados | Remova a integração do OpenClaw |

| Discord | Configurações do Usuário → Aplicativos Autorizados | Cancele a autorização do OpenClaw |

| Microsoft | account.live.com/consent/Manage | Remova as permissões do OpenClaw |

| Notion | Configurações → Minhas Conexões | Desconecte o OpenClaw |

Por que a Revogação do OAuth é Tão Importante

Desinstalação local do OpenClaw → Remove o software local

↓

Mas os tokens OAuth ainda estão ativos na nuvem

↓

Seus e-mails, arquivos, repositórios de código ainda podem ser acessados

↓

Você deve revogar manualmente a autorização em cada plataforma

Recomenda-se, após revogar o OAuth, alterar as senhas das contas relacionadas, especialmente se você suspeitar que pode ter sido atacado.

🎯 Prática de Segurança: Ao usar serviços de IA, priorize métodos de invocação baseados em chave API, em vez de autorizações OAuth amplas. A plataforma APIYI apiyi.com utiliza um mecanismo de autenticação seguro por chave API, com escopo de permissões controlável, que não acessa seus dados sensíveis como e-mails ou arquivos.

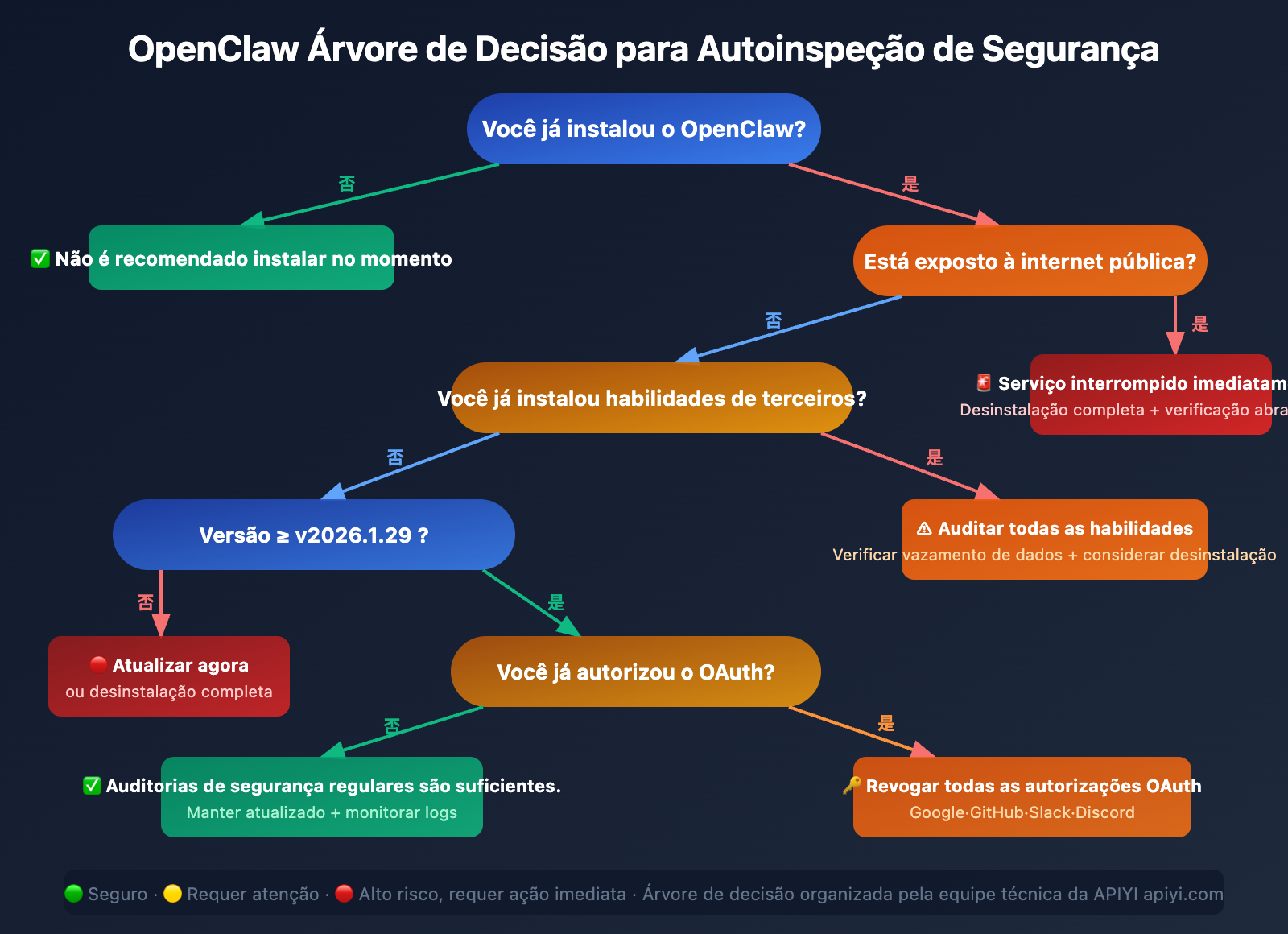

Lista de Verificação de Riscos de Segurança do OpenClaw

Se você está usando ou já usou o OpenClaw, verifique sua segurança com a seguinte lista:

Itens da Verificação de Segurança

- Verificação de Versão: Atualizou para a versão v2026.1.29 ou superior (corrige CVE-2026-25253)?

- Exposição de Rede: O gateway do OpenClaw está exposto à internet pública (deve ser restrito a localhost)?

- Auditoria de Habilidades: Instalou habilidades de terceiros de origem desconhecida?

- Revisão de OAuth: Quais serviços você autorizou para o OpenClaw?

- Verificação de Logs: Há registros de conexões externas anormais?

- Auditoria de Memória: A memória do Agent do OpenClaw foi adulterada?

Ações Recomendadas para Diferentes Usuários

| Tipo de Usuário | Ação Recomendada |

|---|---|

| Nunca usou o OpenClaw | Não recomendado instalar; fique atento às atualizações de segurança |

| Apenas fez testes locais | Desinstalação completa + Revogação de OAuth |

| Usando no dia a dia | Atualize imediatamente para a versão mais recente + Auditoria de segurança |

| Já exposto à internet pública | Pare o serviço imediatamente + Desinstalação completa + Verificação de segurança abrangente |

| Já instalou habilidades de terceiros | Audite todas as habilidades + Verifique vazamento de dados + Considere desinstalar |

Perguntas Frequentes

Q1: Qual é a diferença entre o OpenClaw e um chatbot de IA comum, e por que ele é mais arriscado?

Chatbots comuns (como ChatGPT, Claude) são executados nos servidores do provedor de serviço, e você apenas interage com eles através do navegador. Já o OpenClaw é um Agente de IA autônomo que é executado localmente na sua máquina, possuindo permissões reais para acessar seu sistema de arquivos, e-mail, repositórios de código, etc. Esse design o torna mais poderoso, mas também amplia sua superfície de ataque — uma vez comprometido, o invasor obtém não apenas o histórico de conversas, mas permissões operacionais reais no seu computador e serviços em nuvem. Se você precisa invocar modelos de IA com segurança, é recomendável fazê-lo através de plataformas de API controladas, como a APIYI apiyi.com, evitando os riscos de segurança trazidos por um Agente local.

Q2: Já desinstalei o OpenClaw, com o que mais devo me preocupar?

O maior motivo de preocupação são os tokens OAuth. O OpenClaw usa tokens OAuth de longa duração, que são armazenados nos servidores de provedores como Google, GitHub, Slack e não expiram apenas porque você desinstalou o software local. É fundamental fazer login em cada plataforma que você autorizou e revogar manualmente as permissões de acesso do OpenClaw. Além disso, se você instalou habilidades (skills) de terceiros, é recomendável verificar se há processos ou arquivos anômalos no sistema.

Q3: Como as habilidades (skills) maliciosas do OpenClaw funcionam?

Habilidades maliciosas se disfarçam de funcionalidades normais (como robôs de negociação, serviços de conteúdo) e são distribuídas através do mercado ClawHub. Uma vez instaladas, elas executam em segundo plano a exfiltração de dados — roubando senhas do navegador, frases-semente de carteiras criptográficas, dados do macOS Keychain e outras informações sensíveis. Testes da equipe de segurança da Cisco confirmaram que essas habilidades podem operar sem que o usuário tenha qualquer conhecimento.

Q4: Se meu OpenClaw roda apenas localmente e não está exposto na internet pública, ele está seguro?

Não completamente. A vulnerabilidade CVE-2026-25253 prova que, mesmo que o OpenClaw esteja vinculado apenas ao localhost, um invasor ainda pode roubar seus tokens de autenticação através de um link malicioso, alcançando execução remota de código com um clique. Basta você clicar em um link cuidadosamente construído para que a fronteira de segurança local seja contornada.

Q5: Existe uma maneira mais segura de usar a funcionalidade de Agente de IA?

Algumas recomendações: primeiro, priorize o uso de invocações baseadas em API em vez de um Agente local; através da plataforma APIYI apiyi.com, você pode invocar com segurança modelos principais como Claude, GPT-4o, DeepSeek, com todas as requisições processadas em um ambiente controlado. Em segundo lugar, se você realmente precisa de um Agente local, mantenha-o sempre na versão mais recente, restrinja sua exposição à rede e use apenas habilidades (skills) oficiais auditadas. Por fim, revise periodicamente as autorizações OAuth e os logs do sistema.

Resumo

O OpenClaw, como uma poderosa ferramenta de Agente de IA de código aberto, apresenta problemas de segurança que não podem ser ignorados. Desde vulnerabilidades CVE de alta gravidade até um mercado de habilidades maliciosas, passando por injeção de comandos e persistência de tokens OAuth, cada ponto de risco pode levar a incidentes de segurança graves.

Revisão das etapas-chave para desinstalar o OpenClaw:

- Pare os processos de serviço em segundo plano.

- Execute

openclaw uninstall --all --yes --non-interactive. - Limpe manualmente os diretórios

~/.openclaw,~/.clawdbot,~/.moltbot,~/.molthub. - Revogue todas as autorizações OAuth em todas as plataformas (a etapa mais crítica).

- Verifique o resultado da limpeza.

Se o seu projeto requer capacidades de Modelos de Linguagem Grande, recomendamos o uso de invocações seguras de API através da APIYI apiyi.com, que oferece uma interface unificada para invocar modelos principais como Claude, GPT-4o, DeepSeek, Gemini, sem a necessidade de assumir os riscos de segurança de um Agente local.

Este artigo foi escrito pela equipe técnica da APIYI, focada em tendências tecnológicas e práticas de segurança para Modelos de Linguagem Grande. Para mais tutoriais sobre IA, visite o Centro de Ajuda da APIYI: help.apiyi.com