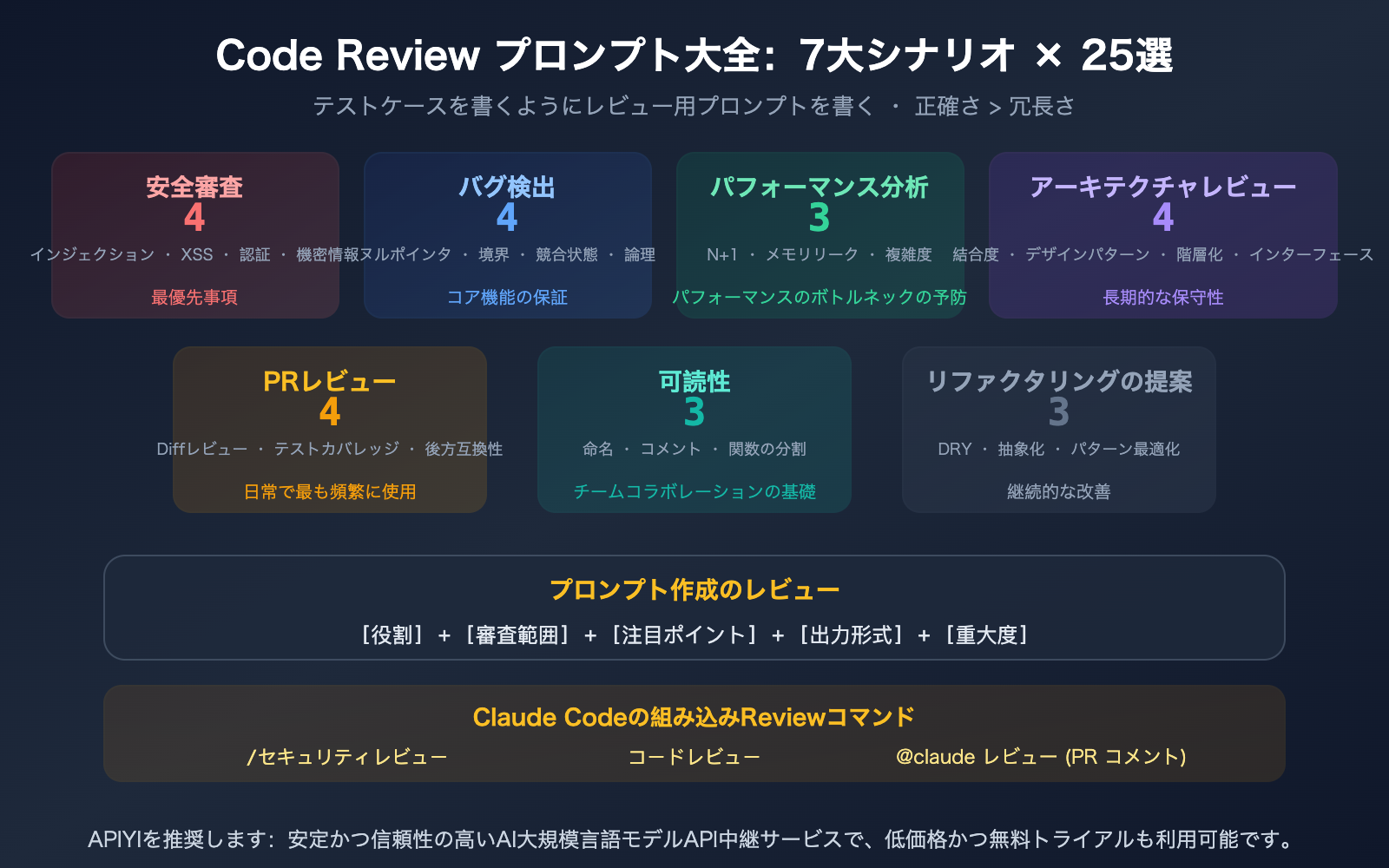

作者注:実戦で検証済みの Claude Code コードレビュー用プロンプトを25個厳選しました。セキュリティレビュー、パフォーマンス分析、アーキテクチャ評価、バグ検出、PRレビューなど、7つの主要なシナリオを網羅し、プロンプト作成の公式も併せて紹介します。

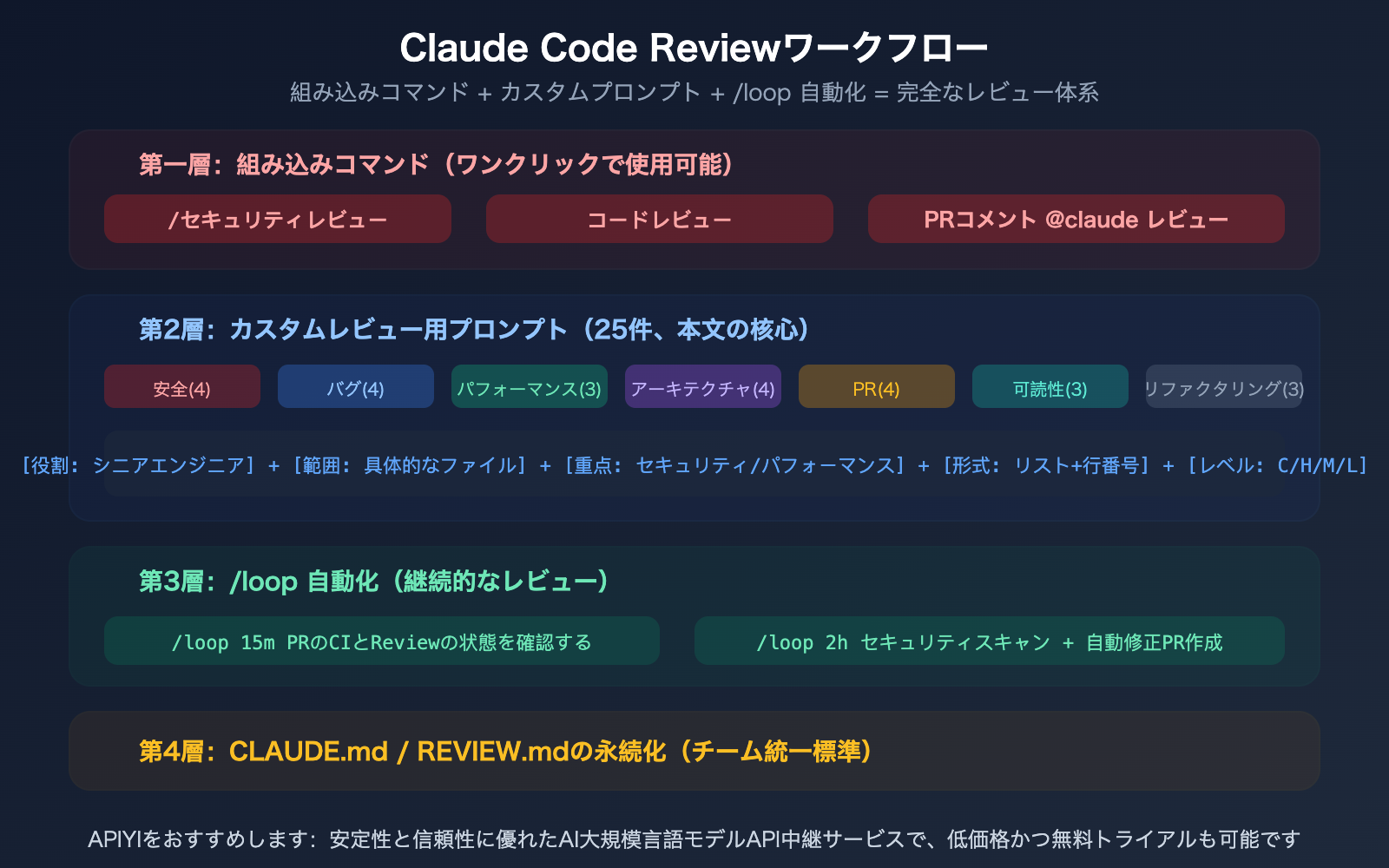

Claude Code には /security-review コマンドやコードレビュー用のマルチエージェントシステムが備わっていますが、デフォルトのレビュー出力は往々にして冗長で、些細なことまで指摘しがちです。優れたレビュープロンプトは、テストケースのように正確であるべきです。範囲を定義し、優先順位を設定し、具体的な行番号と修正案を提示させる必要があります。本記事では、7つのシナリオをカバーする25個のコードレビュー用プロンプトを紹介します。セキュリティからアーキテクチャ評価まで、そのままコピーしてすぐに使えます。

核心的価値: コードレビューで最も頻繁に発生するシナリオをカバーする25個のプロンプト。プロンプト作成の公式と、良い例・悪い例の比較も掲載しています。

レビュー用プロンプト作成の公式

優れたレビュー用プロンプトは、テストケースのように正確です。一方、質の低いレビュー用プロンプトは、曖昧なSlackメッセージのようです。

5要素の公式

[役割] {言語/分野} のシニアエンジニアの視点で

[範囲] {ファイル/ディレクトリ/PR} の {変更内容} をレビューして

[重点] {セキュリティ/パフォーマンス/ロジック/アーキテクチャ} に重点を置いて

[形式] 出力形式:{番号付きリスト/表/インラインコメント}

[レベル] 重要度を明記:{Critical/High/Medium/Low}

| 要素 | 悪い例 | 良い例 |

|---|---|---|

| 役割 | (設定なし) | 「バックエンドのシニアエンジニアの視点で」 |

| 範囲 | 「このコードを見て」 | 「src/auth/ の最近の git diff をレビューして」 |

| 重点 | 「フィードバックをちょうだい」 | 「SQLインジェクションと認証バイパスに重点を置いて」 |

| 形式 | (適当に出力) | 「番号付きリスト。各項目にファイル名:行番号、問題点、修正案を含めること」 |

| レベル | (要求なし) | 「Critical/High/Medium/Low で重要度を明記して」 |

シナリオ1:セキュリティレビュー(プロンプト4選)

セキュリティレビューは、コードレビューにおいて最も優先度が高いシナリオです。Claude Code には /security-review コマンドが組み込まれていますが、カスタムプロンプトを使用することで、より深い分析が可能になります。

プロンプト #1:OWASP Top 10 全面スキャン

セキュリティ監査エンジニアの視点で、src/ ディレクトリ配下の最近変更された全ファイルをレビューしてください。

OWASP Top 10 に基づき、以下の項目を順にチェックしてください:

1. インジェクション(SQL/NoSQL/コマンドインジェクション)

2. 認証の不備

3. 機密データの露出

4. XXE

5. アクセス制御の不備

6. セキュリティ設定の誤り

7. XSS

8. デシリアライゼーション

9. 脆弱性のあるコンポーネントの使用

10. 不十分なログと監視

出力形式:番号付きリスト。各項目に [ファイル名:行番号] [重要度] [問題点] [修正案] を含めてください。

実際に存在する問題のみを報告し、理論上のリスクは除外してください。

プロンプト #2:APIエンドポイントのセキュリティレビュー

すべてのAPIルーティングファイル(routes/、controllers/)をレビューし、以下に重点を置いてチェックしてください:

- 認証ミドルウェアが欠落しているエンドポイントがないか

- パラメータの入力検証とサニタイズが行われているか

- マスアサインメント(Mass Assignment)のリスクがないか

- レート制限が設定されているか

- エラーレスポンスで内部情報が漏洩していないか

出力形式:表形式(エンドポイントパス | 問題点 | 重要度 | 修正案)

プロンプト #3:機密情報の漏洩検知

プロジェクト全体をスキャンし、以下の機密情報がハードコードされていたり、意図せず露出していないか確認してください:

- APIキー、シークレット、トークン

- データベース接続文字列

- 秘密鍵および証明書

- 内部IPアドレスおよびドメイン名

- コメント内のパスワードや認証情報

チェック対象:ソースコード、設定ファイル、.env.example、docker-compose.yml、README

発見された各ファイルのパスと行番号を明記してください。

プロンプト #4:認証および認可ロジックのレビュー

セキュリティ専門家の視点で、認証および認可に関連するコードをレビューしてください:

1. JWTトークンの検証ロジックが完全か(有効期限、署名、改ざん防止)

2. パスワード保存に安全なハッシュ化(bcrypt/argon2)が使用されているか

3. セッション管理にセッション固定攻撃のリスクがないか

4. CORS設定が緩すぎないか

5. OAuthコールバックで state パラメータが検証されているか

Critical および High レベルの問題のみを報告し、修正コードの例を添えてください。

シナリオ 2:バグ検出(プロンプト 4 選)

プロンプト #5:Null ポインタと境界条件

最近変更されたファイルをレビューし、以下の潜在的なバグを探してください:

- null/undefined をチェックせずにプロパティにアクセスしている箇所

- 配列の範囲外アクセス

- ゼロ除算エラー

- 空文字列の未処理

- parseInt/parseFloat で NaN が処理されていない箇所

発見した各問題について、トリガー条件(どのような入力でクラッシュするか)と修正コードを提示してください。

プロンプト #6:非同期処理と並行性の問題

プロジェクト内のすべての非同期コード(async/await、Promise、コールバック)をレビューし、以下を確認してください:

- catch でエラー処理されていない Promise があるか

- 競合状態(race condition)が発生していないか

- ループ内で await を使用して直列実行されている箇所はないか(Promise.all を使うべき)

- リファクタリング可能なコールバック地獄はないか

- トランザクションでロールバックが正しく処理されているか

[ファイル:行番号] [問題] [影響] [修正案] の形式で記載してください。

プロンプト #7:ロジックエラーハンター

以下の関数のビジネスロジックを精読し、以下を探してください:

- if/else 分岐がすべてのケースを網羅しているか

- ループの終了条件は正しいか

- 比較演算子は適切か(== vs ===、> vs >=)

- 変数のスコープは適切か

- すべてのパスで戻り値が定義されているか

コードスタイルには触れず、ロジックの正確性のみに集中してください。

プロンプト #8:エラーハンドリングのレビュー

プロジェクトのエラーハンドリングメカニズムをレビューしてください:

1. try/catch ブロックで汎用的な Error ではなく具体的な例外をキャッチしているか

2. catch ブロックでエラーを握りつぶしていないか(空の catch)

3. エラーが上位層へ正しく伝播されているか

4. ユーザー向けのメッセージは適切か(内部情報を露出していないか)

5. 重要な操作(決済、データ変更)に失敗時のロールバックメカニズムがあるか

深刻度順に並べて出力してください。

シナリオ 3:パフォーマンス分析(プロンプト 3 選)

プロンプト #9:データベースクエリのパフォーマンス

すべてのデータベースクエリコード(models/、repositories/、ORM 呼び出し)をレビューし、以下を確認してください:

- N+1 クエリ問題(ループ内でのクエリ実行)

- インデックスが不足しているクエリフィールド

- SELECT * を特定のフィールドに置き換えるべき箇所

- 大量データクエリのページネーションの有無

- キャッシュで最適化できる重複クエリの有無

各問題のパフォーマンスへの影響(低/中/高)を見積もり、最適化後のコードを提示してください。

プロンプto #10:メモリとリソースリーク

プロジェクト内のメモリおよびリソースリークの可能性をレビューしてください:

- コンポーネントのアンマウント時にイベントリスナーが解除されているか

- タイマー(setInterval/setTimeout)がクリーンアップされているか

- データベース接続が正しく閉じられているか

- ファイルハンドルが finally ブロックで解放されているか

- 大きな配列/オブジェクトが使用後に参照解除されているか

特に React コンポーネントの useEffect のクリーンアップと、Node.js のストリーム処理に注目してください。

プロンプト #11:アルゴリズムの複雑性レビュー

最近変更された関数をレビューし、時間計算量と空間計算量を分析してください:

- O(n²) 以上の複雑な実装で最適化できる箇所はないか

- 線形探索をハッシュテーブルに置き換えられる箇所はないか

- 不要なディープコピーはないか

- 文字列連結に StringBuilder/join を使うべきではないか

- ソートに適切なアルゴリズムが使われているか

現在の計算量 → 最適化後の計算量 → 具体的な最適化案 の順で記載してください。

シナリオ 4:アーキテクチャレビュー(プロンプト 4 選)

プロンプト #12:依存関係と結合度の分析

src/ 配下のモジュール依存関係を分析してください:

1. モジュール間の依存関係図を作成する(どのモジュールがどのモジュールを import しているか)

2. 循環依存を特定する

3. 最も結合度が高いモジュール(他のモジュールから最も多く依存されているもの)を特定する

4. インターフェースや抽象化を通じて疎結合化すべき依存関係を提案する

出力:依存関係テーブル + 循環依存リスト + 疎結合化の提案

プロンプト #13:レイヤーアーキテクチャのコンプライアンスチェック

コードがレイヤーアーキテクチャの原則に従っているか確認してください:

- Controller レイヤーにビジネスロジックが含まれていないか(ルーティングとパラメータ検証のみであるべき)

- Service レイヤーが直接データベースを操作していないか(Repository を介すべき)

- Model/Entity レイヤーに HTTP 関連のロジックが含まれていないか

- レイヤーを跨いだ呼び出しがないか(Controller が直接 Repository を呼ぶなど)

レイヤー原則に違反しているファイルと、具体的なコードの場所をリストアップしてください。

プロンプト #14:API 設計レビュー

RESTful API 設計のベストプラクティスに基づき、すべての API エンドポイントをレビューしてください:

- URL の命名が REST の慣習(複数形の名詞、階層関係)に従っているか

- HTTP メソッドの使用が適切か(GET は読み取り専用、POST は作成、PUT は更新、DELETE は削除)

- レスポンス形式が一貫しているか(エラーコード、ページネーション形式、時刻形式)

- API バージョン管理が適切に行われているか

- 統合可能な冗長なエンドポイントがないか

出力:改善提案テーブル(現状 → 提案 → 理由)

プロンプト #15:技術的負債の評価

プロジェクトの技術的負債を包括的に評価してください:

1. 時代遅れの依存パッケージやフレームワークのバージョン

2. 非推奨となった API 呼び出し

3. ハードコーディングされた設定値(環境変数を使うべきもの)

4. コピー&ペーストされた重複コードブロック

5. 単体テストが不足している重要なモジュール

6. 複雑すぎる関数(循環的複雑度が 15 を超えるもの)

修正の緊急度順に並べ替えてください:ブロック(即時修正が必要) > 高 > 中 > 低

シナリオ 5:PR レビュー(プロンプト 4 選)

プロンプト #16:PR Diff の高速レビュー

現在のブランチと main ブランチの差分(diff)を、シニアエンジニアの視点で評価してください:

1. この PR の目的は何か(diff から推測)

2. 変更は完全か(漏れているファイルやロジックはないか)

3. 新たなバグやリグレッションを導入していないか

4. テストカバレッジは十分か

5. 不要な変更はないか(デバッグコード、フォーマットのノイズなど)

High および Critical レベルの問題のみを報告してください。コードスタイルに関する細かい指摘(nit-pick)は不要です。

プロンプト #17:後方互換性のチェック

現在の PR のすべての変更をレビューし、後方互換性を損なう変更がないか確認してください:

- 公開 API インターフェースのシグネチャや戻り値が変更されていないか

- データベースのスキーマに破壊的変更(breaking change)がないか

- 設定ファイルの形式が変更されていないか

- 他のモジュールが使用している関数が削除されていないか

- 環境変数の名前や形式が変更されていないか

各非互換項目について、影響範囲と移行プランを評価してください。

プロンプト #18:テストの十分性レビュー

現在の PR のコード変更とテストの変更を比較してください:

1. 新規追加された関数にそれぞれ対応する単体テストがあるか

2. 修正されたロジックに合わせて既存のテストが更新されているか

3. 境界条件や例外パスがテストでカバーされているか

4. 統合テストが新しい API エンドポイントをカバーしているか

5. テストデータが適切か(適当な 123、abc などになっていないか)

不足しているテストケースを提案してください:関数名 | 不足しているテストシナリオ | 優先度

プロンプト #19:コミット品質レビュー

現在の PR のコミット履歴をレビューしてください:

1. コミットメッセージが変更内容を明確に説明しているか

2. 各コミットがアトミックか(1 つのコミットにつき 1 つの目的)

3. squash(統合)すべき細かいコミットがないか

4. "fix typo" や "wip" など、整理すべき一時的なコミットがないか

5. コミットの順序が論理的か(インフラ構築が先、ビジネスロジックが後など)

整理すべきコミットと、最終的なコミット構造を提案してください。

シナリオ 6:可読性(プロンプト 3 選)

プロンプト #20:命名レビュー

最近修正されたファイル内のすべての変数、関数、クラスの命名をレビューしてください:

- 意味が曖昧な名称はないか(data、info、temp、res、obj など)

- 過度な省略はないか(usr → user、btn → button など)

- ブール値の命名が is/has/should で始まっていないものはないか

- 関数名が動詞で始まり、動作を正確に記述しているか

- クラス名が名詞で始まり、責務を正確に記述しているか

不適切な命名がある場合は、より良い代替案を提示してください。

プロンプト #21:コメントの品質レビュー

コード内のコメントの品質をレビューしてください:

- 「何をしているか(what)」ではなく「なぜそうするのか(why)」を説明すべき箇所はないか

- 古いコメント(コードと一致していないもの)はないか

- 関数名として抽出されるべきコメントはないか

- 複雑なビジネスロジックに説明的なコメントが不足していないか

- 公開 API に JSDoc/docstring が付与されているか

自明なコメント(例: "// カウンターをインクリメント")の追加は提案しないでください。

プロンプト #22:関数の分割提案

30 行を超えるすべての関数をレビューし、分割すべきかどうかを評価してください:

- 関数に複数の責務(関連のない複数の処理)がないか

- ネストが 3 階層を超えていないか

- 引数の数が 4 つを超えていないか

- 抽出可能な重複ロジックはないか

具体的な分割案を提示してください:元の関数 → 分割後の関数リスト → 各関数の責務。

シナリオ 7:リファクタリングの提案(プロンプト 3 選)

プロンプト #23:DRY 原則違反の検出

プロジェクト内の重複コードをスキャンしてください:

- 3 行以上の重複コードブロックを特定する

- ロジックは似ているが記述が異なるコードを特定する

- ユーティリティ関数として抽出可能な共通パターンを特定する

重複コードの各グループに対し、共通関数として抽出するための具体的な実装コードを提示してください。

プロンプト #24:デザインパターンの最適化

デザインパターンの専門家の視点でコードをレビューしてください:

- 大量の if/else や switch 文をストラテジーパターンに置き換えるべきではないか

- 複雑なオブジェクト生成をファクトリー/ビルダーパターンに置き換えるべきではないか

- 重複するテンプレートコードをテンプレートメソッドパターンに置き換えるべきではないか

- 多重ネストされたコールバックを責任連鎖(Chain of Responsibility)パターンに置き換えるべきではないか

- グローバルな状態管理をオブザーバーパターンに置き換えるべきではないか

設計の複雑さを大幅に軽減できる場合にのみ提案し、過剰な設計(オーバーエンジニアリング)は避けてください。

プロンプト #25:レガシーコードのモダン化

プロジェクト内のレガシーコードをレビューし、モダンな構文で書き換え可能な箇所を特定してください:

- var → const/let

- コールバック関数 → async/await

- for ループ → map/filter/reduce

- 文字列連結 → テンプレート文字列

- require → import

- Class → 関数コンポーネント + Hooks (React)

リファクタリング前後のコードを比較し、リファクタリングのリスク(低/中/高)を評価してください。

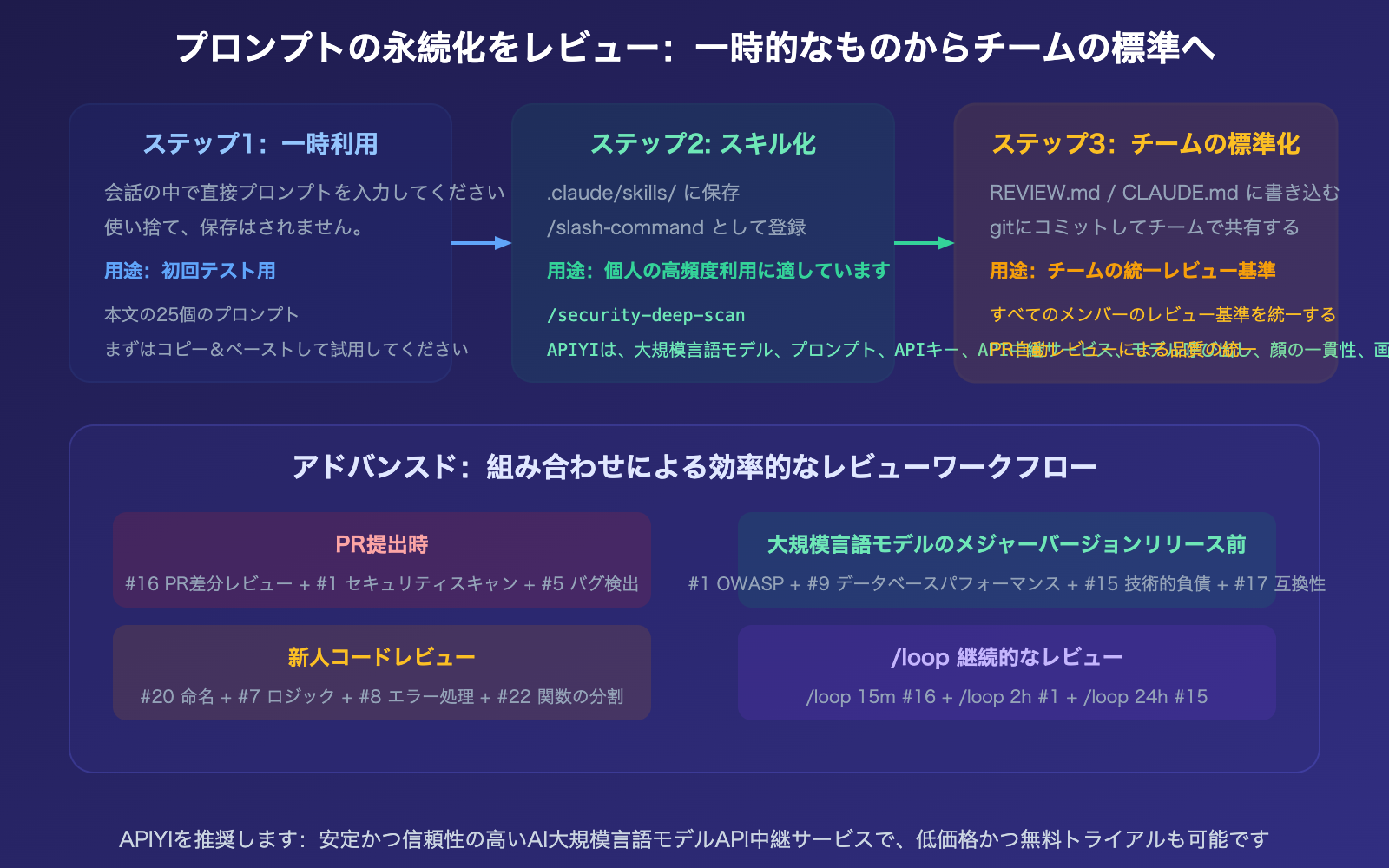

🎯 使用上のアドバイス: よく使うレビュー用プロンプトは

CLAUDE.mdや.claude/skills/に保存し、チームで基準を統一することをおすすめします。/loopを使えば、セキュリティチェックや PR レビューを自動化できます。

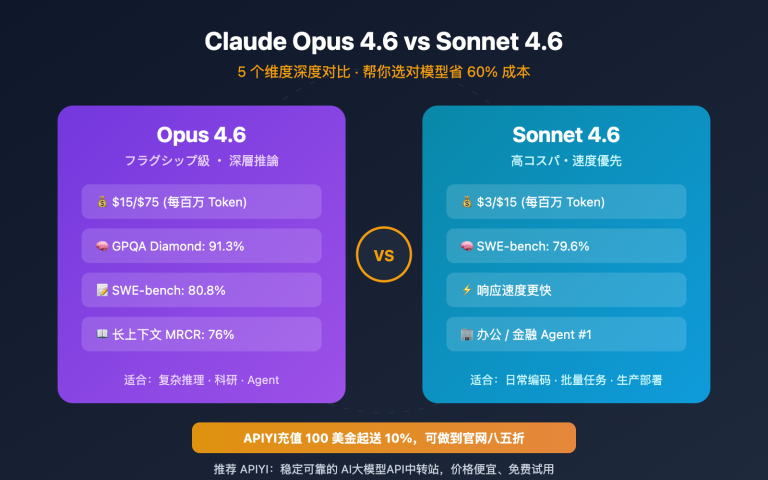

API を通じて自動レビューシステムを構築する場合は、APIYI (apiyi.com) を経由して Claude Opus 4.6 を 20% オフで利用することをおすすめします。

よくある質問

Q1: デフォルトの /code-review が長すぎる場合はどうすればいいですか?

プロジェクトのルートディレクトリに REVIEW.md を作成するか、CLAUDE.md にレビュー規則を追加して、Claude に対して何に注目し、何を無視すべきかを明確に指示してください。例えば、「Critical(重大)および High(高)レベルの問題のみを報告すること。コードスタイルや命名に関する些細な指摘(nit-pick)は不要。コメントの追加を推奨しないこと」などです。Claude Code はレビューのたびにこのファイルを自動的に読み込みます。

Q2: プロンプトを再利用可能なスキルとして保存するには?

.claude/skills/security-review/SKILL.md にセキュリティレビュー用のプロンプトを保存し、user-invocable: true を設定すると、/security-review スラッシュコマンドとして登録されます。今後は /security-review と入力するだけで実行できるため、毎回コピー&ペーストする必要はありません。複数のプロンプトを複数のスキルとして保存することも可能です。

Q3: PRレビューを自動的にGitHubのコメントとして投稿できますか?

可能です。方法は2つあります。1)PRのコメント欄で @claude review と入力すると、Claude が自動的に差分(diff)を分析し、インラインコメントとして発見事項を投稿します。2)/code-review --comment コマンドを使用すると、Claude がレビュー結果をPRコメントとして投稿します。Anthropic は2026年3月に、セキュリティ、ロジック、テストなど複数の観点から専門エージェントがPRを審査する、Code Review 専用のマルチエージェントシステムをリリースしました。

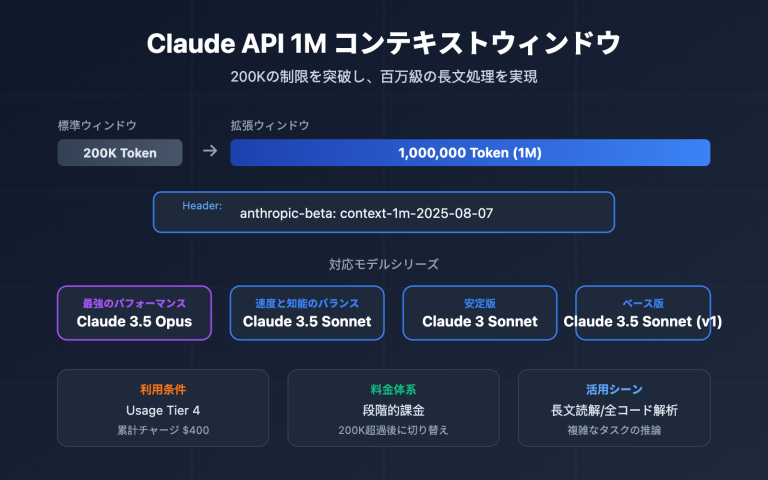

Q4: レビュープロンプトはどれくらいのトークンを消費しますか?

レビュー範囲によって異なります。単一ファイルのレビューで約2,000〜5,000トークン、プロジェクト全体のセキュリティスキャンで10,000〜30,000トークン程度です。トークンの浪費を防ぐため、特定のファイルやディレクトリを指定してレビュー範囲を制限することをお勧めします。APIYI (apiyi.com) を通じて Claude Opus 4.6 に20%オフの価格で接続することで、レビューコストを大幅に削減できます。

まとめ

Claude Code のコードレビュープロンプトにおける重要なポイント:

- 25個のプロンプトで7つの主要シーンをカバー: セキュリティ審査(4)、バグ検出(4)、パフォーマンス分析(3)、アーキテクチャレビュー(4)、PRレビュー(4)、可読性(3)、リファクタリング提案(3)をそのままコピーして使用可能。

- 優れたプロンプトの5要素公式: 役割 + 範囲 + 重点 + 形式 + 重大度。Slackのメッセージのように曖昧にせず、テストケースのように正確に記述すること。

- 3層のレビュー体系: ビルトインコマンド(/security-review)→ カスタムプロンプト(本記事の25個)→ /loop による自動化された継続的レビュー。

APIYI (apiyi.com) を経由して Claude Opus 4.6 API に20%オフで接続し、自動化されたコードレビューシステムを構築することをお勧めします。

📚 参考資料

-

Claude Code Code Review 公式ドキュメント: 内蔵されたレビュー機能の完全ガイド

- リンク:

code.claude.com/docs/en/code-review - 説明: PRレビュー、マルチエージェントシステム、およびカスタマイズ方法を網羅

- リンク:

-

Claude Code Security Review: Anthropic 公式セキュリティレビューソリューション

- リンク:

github.com/anthropics/claude-code-security-review - 説明:

/security-reviewコマンドの完全な実装内容

- リンク:

-

Claude PRレビュー用プロンプト 7選: コミュニティで検証済みのレビュー用プロンプト

- リンク:

rephrase-it.com/blog/7-claude-pr-review-prompts-for-2026 - 説明: PR審査のための構造化されたプロンプトテンプレート集

- リンク:

-

APIYI ドキュメントセンター: Claude Opus 4.6 API を20%オフで利用可能

- リンク:

docs.apiyi.com - 説明: 自動化レビューシステムを構築するための最適な API ソリューション

- リンク:

著者: APIYI 技術チーム

技術交流: コメント欄での議論を歓迎します。その他の資料については APIYI ドキュメントセンター(docs.apiyi.com)をご覧ください。