2026 年 4 月 14 日,OpenAI 正式發佈 GPT-5.4-Cyber,這是 GPT-5.4 的 "cyber-permissive(寬鬆網絡安全)" 微調變體,專門爲防禦性網絡安全工作打造。和普通消費級模型最大的不同是:它降低了安全研究相關任務的拒絕閾值,並首次公開支持二進制逆向工程能力 —— 無需源代碼就能分析編譯後的可執行文件,識別漏洞和惡意代碼。

這款模型只開放給通過 OpenAI Trusted Access for Cyber 計劃最高級別認證的安全研究人員和機構,不是面向普通開發者的公開 API。發佈時間點也很有看點:比 Anthropic 同定位產品 Claude Mythos 晚了整整一週,兩家在"AI × 網絡安全"這條新賽道上的火藥味正在升溫。

GPT-5.4-Cyber 是什麼?核心事實速覽

先不談技術細節,用一張表讓你在 30 秒內抓住這次發佈的所有關鍵信息:

| 維度 | 事實 |

|---|---|

| 發佈時間 | 2026 年 4 月 14 日 |

| 發佈方 | OpenAI 官方 |

| 模型定位 | GPT-5.4 的 "cyber-permissive" 微調變體 |

| 核心目標 | 防禦性網絡安全工作(Defensive Cybersecurity) |

| 核心新能力 | 二進制逆向工程(無需源代碼) |

| 訪問方式 | Trusted Access for Cyber 計劃最高級別認證者 |

| 個人入口 | chatgpt.com/cyber(Persona 身份證件驗證) |

| 企業入口 | OpenAI 客戶代表申請 |

| 覆蓋規模 | 數千名個人防禦者、數百個安全團隊 |

| 定價 | 官方未公開披露 |

| 主要競品 | Anthropic Claude Mythos(早一週發佈) |

這款模型和過去開發者熟悉的任何 GPT 都不一樣 —— 它不是用來聊天、寫代碼、做助手的,而是一把面向安全研究員的"合規鑰匙",用來解鎖普通 GPT-5.4 上受安全策略限制、不會回答的特定場景。

📌 一句話結論:GPT-5.4-Cyber 是 OpenAI 對"高端安全研究人員"羣體打開的一扇窄門,不是面向普通開發者的公開模型,本文後面會專門回答"能不能通過第三方 API 平臺用到它"這個關鍵問題。

GPT-5.4-Cyber 五大關鍵能力拆解

從 OpenAI 的官方聲明和第三方報道來看,這款模型和普通 GPT-5.4 的差異集中在五個維度。

能力一:cyber-permissive 寬鬆安全策略

這是整個模型的核心哲學。普通 GPT-5.4 在訓練時會對"看起來像是惡意攻擊/漏洞利用"的請求默認拒絕,這種"寧可錯殺"的策略保護了普通用戶,但也讓合法的安全研究員叫苦不迭 —— 他們在做滲透測試、漏洞研究、惡意代碼分析時,經常被模型一句"抱歉我無法幫你做這件事"擋回來。

GPT-5.4-Cyber 把這道牆向"已認證的安全研究員"側單獨放低,允許它深入分析漏洞利用思路、討論 exploit 原理、協助編寫 PoC 等普通版本不會配合的場景。

能力二:二進制逆向工程

這是這次發佈中最具技術含量的新能力。傳統上,二進制逆向工程依賴 IDA Pro、Ghidra、Binary Ninja 等專業工具 + 安全研究員的手工分析。GPT-5.4-Cyber 能直接分析編譯後的二進制文件,做到:

- 在沒有源代碼的前提下識別潛在漏洞(緩衝區溢出、格式化字符串、UAF 等)

- 分析惡意樣本行爲(C2 通信、持久化、反調試)

- 還原可執行文件的控制流邏輯

- 協助生成或驗證 YARA 規則

這意味着安全團隊可以把初篩環節交給 AI,人類研究員專注於最複雜的部分。

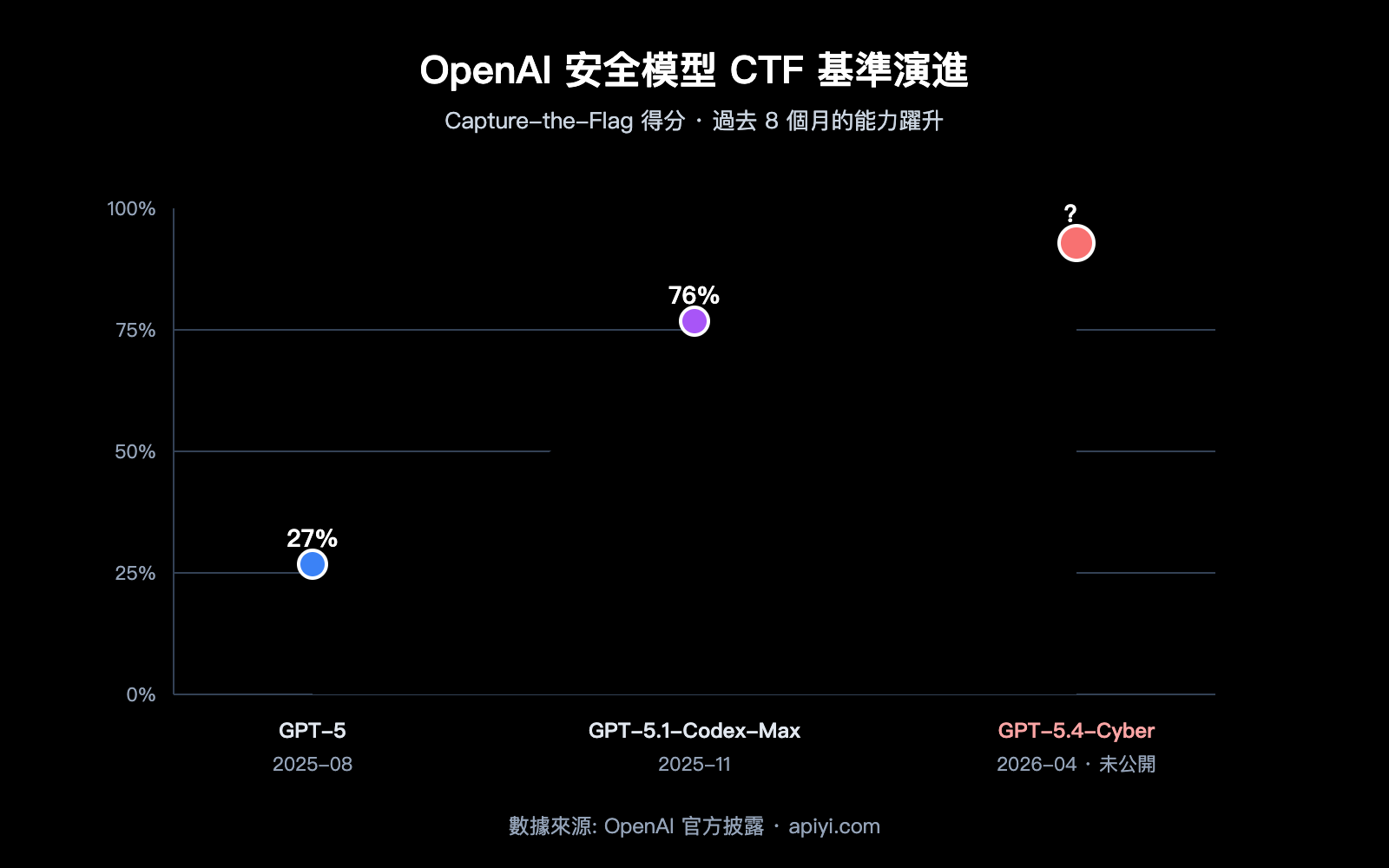

能力三:CTF 基準的快速躍升

OpenAI 在發佈材料裏披露了一組有參考價值的性能數據,反映模型在網絡安全場景下的演進:

- GPT-5(2025 年 8 月)Capture-the-Flag 基準得分:27%

- GPT-5.1-Codex-Max(2025 年 11 月)CTF 基準得分:76%

雖然 GPT-5.4-Cyber 本身的 CTF 具體分數未公開,但這條曲線說明 OpenAI 過去一年在安全能力上投入了非常大的訓練與對齊資源。

能力四:降低拒絕閾值(Refusal Boundary)

傳統 GPT 的安全護欄在安全研究場景下有非常高的誤拒率。GPT-5.4-Cyber 的關鍵產品決策是:把拒絕閾值的調節權交給"身份認證結果"。通過認證的用戶羣裏,模型會用更合適的尺度來處理安全話題 —— 既不會變成"越獄版 GPT",也不會像普通版那樣對任何風險詞就一刀切。

這背後是一個完整的身份信任鏈:Persona 身份證件驗證 → Trusted Access 分層認證 → 模型根據認證層級調整回覆策略。

能力五:防禦性定位(Defensive Only)

OpenAI 在所有發佈材料裏反覆強調"defensive cybersecurity"而不是"offensive"。這是一個刻意的政治站隊:模型是給守方(藍隊、安全廠商、研究機構)用的,不是給攻方用的。這個立場決定了訪問審覈會非常嚴格 —— 後面會展開講。

| 能力維度 | 普通 GPT-5.4 | GPT-5.4-Cyber |

|---|---|---|

| 安全策略嚴格度 | 高(默認拒絕風險請求) | 受控放開(基於認證層級) |

| 二進制逆向工程 | 有限支持 | 深度支持(核心賣點) |

| 漏洞利用原理討論 | 多數拒絕 | 認證後可深入討論 |

| 惡意樣本分析 | 淺層描述 | 可協助完整分析 |

| 訪問門檻 | 公開付費 API | 需通過 Trusted Access 最高層 |

| 適用人羣 | 所有開發者 | 已認證安全研究員 |

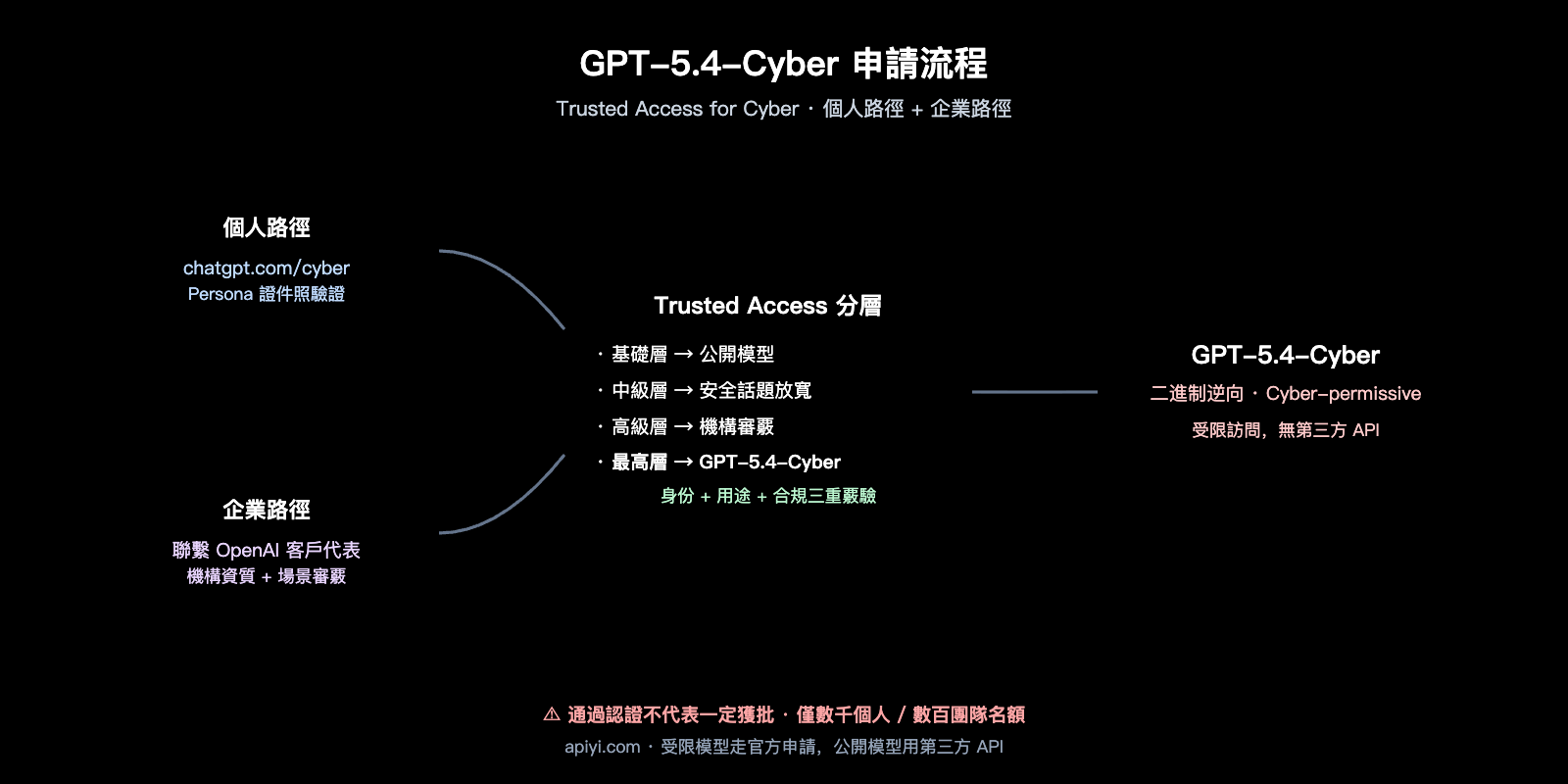

如何申請 GPT-5.4-Cyber?Trusted Access 層級與流程

Trusted Access for Cyber 是 OpenAI 在 2026 年 2 月啓動的一個項目,隨項目還發布了一個 1000 萬美元的網絡安全資助基金。4 月 14 日的這次更新,最大的新動作是把原來粗粒度的"准入或拒絕"擴展爲分層准入,並把最高層的准入資格和 GPT-5.4-Cyber 綁定。

分層認證對照

| 層級 | 面向人羣 | 可用能力 | 驗證方式 |

|---|---|---|---|

| 基礎層 | 已註冊的 ChatGPT 用戶 | 普通 GPT-5.4 等公開模型 | 常規賬號 |

| 中級層 | 通過身份驗證的安全從業者 | 較少限制的安全話題回答 | Persona 證件照片 |

| 高級層 | 已認證的安全團隊與機構 | 更寬鬆的安全任務處理 | 機構 + 個人雙重認證 |

| 最高層 | Trusted Access 認證機構中的核心研究員 | 可請求 GPT-5.4-Cyber | 需 OpenAI 審覈 |

個人申請流程

- 訪問

chatgpt.com/cyber - 使用 Persona 身份驗證服務上傳政府簽發的身份證件照片

- 系統判定認證層級

- 如果具備最高層資格,可申請加入 GPT-5.4-Cyber 灰度名單

企業申請流程

- 聯繫你所在公司的 OpenAI 客戶代表(Account Manager)

- 提交團隊背景、使用場景說明、合規承諾

- 通過審覈後,在工作區中爲特定成員開通 Trusted Access 最高層

- 由成員在工作區內請求 GPT-5.4-Cyber 訪問

⚠️ 注意:OpenAI 明確表示初期會非常謹慎地擴展訪問,即便完成身份驗證,也不代表一定能拿到 GPT-5.4-Cyber 訪問權。目標覆蓋範圍是"數千名個人防禦者、數百個安全團隊",相較全球安全行業規模屬於非常稀缺的資源。

能通過第三方 API 平臺調用 GPT-5.4-Cyber 嗎?誠實答案

這是很多讀者最關心的問題。我們基於目前 OpenAI 公開的產品設計來給出一個不含水分的回答。

🚨 當前結論:不能

GPT-5.4-Cyber 的訪問權限與 OpenAI 賬號身份深度綁定,不通過常規 API 渠道對外供應。這意味着:

- ❌ 不能通過 OpenAI 官方 API 面向公衆 / 通用開發者提供

- ❌ 不能通過 API易(apiyi.com)等任何第三方中轉 API 平臺調用

- ❌ 無法通過購買 API Key 的方式獲得,因爲這是"身份憑證"而不是"付費憑證"

- ✅ 只能通過 Trusted Access for Cyber 最高層認證的賬號在 ChatGPT 或專屬企業工作區裏使用

這是由模型的產品定位決定的:如果 GPT-5.4-Cyber 可以繞過身份驗證通過中轉 API 接入,它"cyber-permissive"的特性會立刻成爲攻擊者濫用的對象。OpenAI 在設計上就斷掉了這條路徑。

可用替代方案對照

對不同訴求的開發者和研究者,我們建議的現實路徑如下:

| 你的訴求 | 推薦方案 |

|---|---|

| 我是合規的高階安全研究員,要用 GPT-5.4-Cyber 原汁原味的能力 | 走 chatgpt.com/cyber 官方申請,別走任何中轉 |

| 我需要一個普通版的 GPT-5.4 做通用 AI 開發 | 通過 API易 apiyi.com 統一接口調用 GPT-5.4 |

| 我做安全輔助腳本開發,但不是 GPT-5.4-Cyber 的目標用戶 | 通過 API易調用 GPT-5 / GPT-5.4 / Claude 等公開模型 |

| 我只想學習安全知識、做非敏感的分析 | 普通 GPT-5.4 足矣,任何公開 API 平臺均可 |

💡 重要誠實提醒:API易 apiyi.com 不提供 GPT-5.4-Cyber 的調用,這是由 OpenAI 的受限發佈策略決定的,不是 APIYI 的商業選擇。如果未來有第三方平臺宣稱"能代調 GPT-5.4-Cyber",大概率是違反 OpenAI 使用條款、甚至可能涉嫌身份僞造的灰色服務,請謹慎識別。

APIYI 能幫你做什麼?

對於非 GPT-5.4-Cyber 的絕大多數場景,API易(apiyi.com)仍然可以幫你:

from openai import OpenAI

client = OpenAI(

api_key="你的-APIYI-KEY",

base_url="https://api.apiyi.com/v1"

)

# 普通 GPT-5.4 / GPT-5 均可調用

response = client.chat.completions.create(

model="gpt-5.4",

messages=[

{"role": "user", "content": "幫我分析這段代碼裏可能存在的 SQL 注入風險"}

]

)

print(response.choices[0].message.content)

上面這段代碼可以穩定運行在 API易的統一接口上,對應的是公開版 GPT-5.4,不是 GPT-5.4-Cyber。做常規代碼審查、文檔生成、業務集成完全夠用。

GPT-5.4-Cyber vs Anthropic Claude Mythos:兩家路線差異

Claude Mythos 比 GPT-5.4-Cyber 早一週發佈,兩家代表了"AI × 防禦性網絡安全"的兩種路線。

| 對比維度 | OpenAI GPT-5.4-Cyber | Anthropic Claude Mythos |

|---|---|---|

| 發佈時間 | 2026-04-14 | 2026-04-07(約早一週) |

| 基礎模型 | GPT-5.4 微調變體 | Claude 變體 |

| 訪問策略 | 分層准入,最高層可請求 | 深度合作機構制 |

| 初期規模 | 數千個人 + 數百團隊 | 約 40 家機構 |

| 核心賣點 | 二進制逆向工程 + cyber-permissive | 未詳細公開 |

| 分發渠道 | chatgpt.com/cyber + 企業 AM | 機構合作 |

| 戰略傾向 | 規模化擴展給"已認證社區" | 精選機構深度合作 |

可以看到兩家的路徑選擇完全不同:OpenAI 選擇"驗證即准入"的規模化模式,希望讓儘可能多的已認證安全從業者受益;Anthropic 選擇"機構合作"的精選模式,犧牲覆蓋規模換取更嚴格的質量控制。長期看,兩種路線各有市場 —— 大概率會共存很多年。

對行業與開發者的影響分析

影響一:AI 在安全工具鏈中的角色被正式"官方化"

過去安全研究員用 ChatGPT 做代碼審查、漏洞分析都是"自己想辦法",經常被安全策略攔截。GPT-5.4-Cyber 的發佈意味着 OpenAI 第一次把"安全研究員"作爲獨立用戶羣體對待,未來類似的行業垂直模型會越來越多。

影響二:身份認證 + 能力解鎖成爲新範式

GPT-5.4-Cyber 用 Persona 身份證件驗證 + 分層准入的方式解鎖能力,這是一個在通用 AI 產品中還比較新鮮的產品模式。未來在金融、醫療、法律等高監管場景,我們有理由預期更多"身份 + 模型能力分層"的組合出現。

影響三:第三方 API 平臺的定位更清晰

對於 API易 apiyi.com 這類第三方統一 API 平臺而言,GPT-5.4-Cyber 的事件實際上劃清了邊界:受限訪問模型走官方直連,公開模型由中轉平臺承接開發者便利性需求。兩個市場是互補的,不是競爭的。

影響四:對藍隊效率的實質提升

如果 GPT-5.4-Cyber 的二進制逆向工程能力真如官方聲稱那樣成熟,藍隊在惡意樣本分析、固件審計、Patch Diff 分析這類任務上的效率會有量級提升。這對整個行業是好消息。

FAQ 常見問題

Q1: 個人開發者有機會用上 GPT-5.4-Cyber 嗎?

如果你本身就是註冊的、有明確業務場景的安全研究員,通過 Persona 身份證件驗證走到 Trusted Access 最高層,有機會。如果你只是對這個模型好奇想試試,基本沒機會。建議普通開發者把精力放在可公開訪問的 GPT-5.4 上,通過 API易 apiyi.com 的統一接口就能穩定調用。

Q2: 通過 VPN 或僞造身份能不能繞開限制?

不建議,也不要這麼做。一旦被檢測爲身份僞造或濫用,賬號會被直接封禁,並可能影響你所在機構的整體准入資格。Trusted Access 的風控做得很嚴。

Q3: 有沒有定價信息?

OpenAI 未公開披露 GPT-5.4-Cyber 的定價。按行業慣例,這種高度受限的垂直模型大概率以企業協議價 / 按座位訂閱的方式供應,不走普通 API 的 per-token 計費。

Q4: 能用 GPT-5.4-Cyber 搞攻擊嗎?

從設計上和使用條款上都不允許。模型定位是 "defensive cybersecurity",違反條款會面臨賬號封禁與法律風險。OpenAI 的 Trusted Access 會要求你簽署使用規範承諾。

Q5: API易(apiyi.com)什麼時候會上線 GPT-5.4-Cyber?

預計不會上線,因爲該模型的分發機制在設計上就排除了第三方中轉。API易未來會繼續擴展普通版 GPT-5、GPT-5.4、o 系列、Claude 等可公開發布的模型,覆蓋大多數開發者的日常需求。

Q6: GPT-5.4-Cyber 和 Codex、o 系列是什麼關係?

三者都是 OpenAI 的產品線但定位不同:Codex 偏代碼生成、o 系列偏深度推理、GPT-5.4-Cyber 是面向安全場景的微調變體。能力上可能有重疊,但准入機制完全不同。

Q7: 中小安全團隊怎麼申請?

通過 OpenAI 的客戶代表(或商務渠道)提交團隊資質、使用場景、合規承諾。初期 OpenAI 會優先批通過資質明確、使用目的清晰的機構。沒有直達渠道的小團隊建議先積累合規材料再申請。

Q8: 國內企業能用嗎?

OpenAI 服務受地域限制,國內主體直接接入存在合規與可用性問題。如果只是用普通 GPT-5.4 做通用 AI 能力建設,可通過 API易 apiyi.com 的國內可達接口調用;GPT-5.4-Cyber 這類高敏感能力建議通過合規渠道與 OpenAI 國際業務對接。

總結:一款"面向小衆 + 影響巨大"的模型

回到最開頭的問題:GPT-5.4-Cyber 到底意味着什麼?

- 對安全研究員:這是一把官方認證的鑰匙,能解鎖普通模型解不開的分析任務,尤其是二進制逆向工程能力,會實質性改變藍隊的日常工作流。

- 對普通開發者:你大概率用不上這款模型,但不必焦慮 —— 公開版 GPT-5.4 已經足夠覆蓋 95% 的日常 AI 開發需求,通過 API易 apiyi.com 可以穩定、便捷地接入。

- 對行業:身份認證 + 分層准入的產品模式會被更多垂直場景借鑑;第三方 API 平臺與官方受限模型之間的分工會越來越清晰。

- 對競爭格局:OpenAI 與 Anthropic 在網絡安全模型上的正面對壘已經開始,兩家的路線差異反映了它們對"AI 安全"的不同理解。

📢 一句話建議:合規的安全研究員走 chatgpt.com/cyber 官方申請;普通開發者繼續通過 API易 apiyi.com 用普通 GPT-5.4 就夠了。警惕任何聲稱"能代調 GPT-5.4-Cyber"的第三方服務,那要麼違反條款,要麼就是騙你的。

作者:APIYI Team · 持續追蹤 AI 大模型發佈與接入趨勢 · apiyi.com