2026 年 4 月 14 日,OpenAI 正式发布 GPT-5.4-Cyber,这是 GPT-5.4 的 "cyber-permissive(宽松网络安全)" 微调变体,专门为防御性网络安全工作打造。和普通消费级模型最大的不同是:它降低了安全研究相关任务的拒绝阈值,并首次公开支持二进制逆向工程能力 —— 无需源代码就能分析编译后的可执行文件,识别漏洞和恶意代码。

这款模型只开放给通过 OpenAI Trusted Access for Cyber 计划最高级别认证的安全研究人员和机构,不是面向普通开发者的公开 API。发布时间点也很有看点:比 Anthropic 同定位产品 Claude Mythos 晚了整整一周,两家在"AI × 网络安全"这条新赛道上的火药味正在升温。

GPT-5.4-Cyber 是什么?核心事实速览

先不谈技术细节,用一张表让你在 30 秒内抓住这次发布的所有关键信息:

| 维度 | 事实 |

|---|---|

| 发布时间 | 2026 年 4 月 14 日 |

| 发布方 | OpenAI 官方 |

| 模型定位 | GPT-5.4 的 "cyber-permissive" 微调变体 |

| 核心目标 | 防御性网络安全工作(Defensive Cybersecurity) |

| 核心新能力 | 二进制逆向工程(无需源代码) |

| 访问方式 | Trusted Access for Cyber 计划最高级别认证者 |

| 个人入口 | chatgpt.com/cyber(Persona 身份证件验证) |

| 企业入口 | OpenAI 客户代表申请 |

| 覆盖规模 | 数千名个人防御者、数百个安全团队 |

| 定价 | 官方未公开披露 |

| 主要竞品 | Anthropic Claude Mythos(早一周发布) |

这款模型和过去开发者熟悉的任何 GPT 都不一样 —— 它不是用来聊天、写代码、做助手的,而是一把面向安全研究员的"合规钥匙",用来解锁普通 GPT-5.4 上受安全策略限制、不会回答的特定场景。

📌 一句话结论:GPT-5.4-Cyber 是 OpenAI 对"高端安全研究人员"群体打开的一扇窄门,不是面向普通开发者的公开模型,本文后面会专门回答"能不能通过第三方 API 平台用到它"这个关键问题。

GPT-5.4-Cyber 五大关键能力拆解

从 OpenAI 的官方声明和第三方报道来看,这款模型和普通 GPT-5.4 的差异集中在五个维度。

能力一:cyber-permissive 宽松安全策略

这是整个模型的核心哲学。普通 GPT-5.4 在训练时会对"看起来像是恶意攻击/漏洞利用"的请求默认拒绝,这种"宁可错杀"的策略保护了普通用户,但也让合法的安全研究员叫苦不迭 —— 他们在做渗透测试、漏洞研究、恶意代码分析时,经常被模型一句"抱歉我无法帮你做这件事"挡回来。

GPT-5.4-Cyber 把这道墙向"已认证的安全研究员"侧单独放低,允许它深入分析漏洞利用思路、讨论 exploit 原理、协助编写 PoC 等普通版本不会配合的场景。

能力二:二进制逆向工程

这是这次发布中最具技术含量的新能力。传统上,二进制逆向工程依赖 IDA Pro、Ghidra、Binary Ninja 等专业工具 + 安全研究员的手工分析。GPT-5.4-Cyber 能直接分析编译后的二进制文件,做到:

- 在没有源代码的前提下识别潜在漏洞(缓冲区溢出、格式化字符串、UAF 等)

- 分析恶意样本行为(C2 通信、持久化、反调试)

- 还原可执行文件的控制流逻辑

- 协助生成或验证 YARA 规则

这意味着安全团队可以把初筛环节交给 AI,人类研究员专注于最复杂的部分。

能力三:CTF 基准的快速跃升

OpenAI 在发布材料里披露了一组有参考价值的性能数据,反映模型在网络安全场景下的演进:

- GPT-5(2025 年 8 月)Capture-the-Flag 基准得分:27%

- GPT-5.1-Codex-Max(2025 年 11 月)CTF 基准得分:76%

虽然 GPT-5.4-Cyber 本身的 CTF 具体分数未公开,但这条曲线说明 OpenAI 过去一年在安全能力上投入了非常大的训练与对齐资源。

能力四:降低拒绝阈值(Refusal Boundary)

传统 GPT 的安全护栏在安全研究场景下有非常高的误拒率。GPT-5.4-Cyber 的关键产品决策是:把拒绝阈值的调节权交给"身份认证结果"。通过认证的用户群里,模型会用更合适的尺度来处理安全话题 —— 既不会变成"越狱版 GPT",也不会像普通版那样对任何风险词就一刀切。

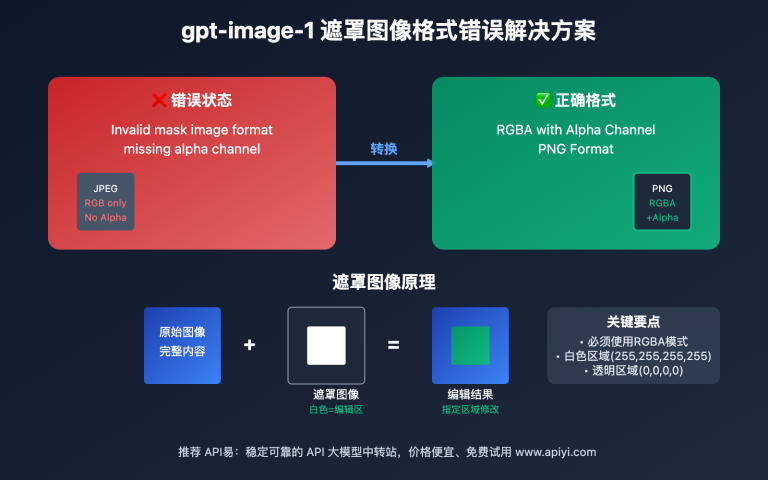

这背后是一个完整的身份信任链:Persona 身份证件验证 → Trusted Access 分层认证 → 模型根据认证层级调整回复策略。

能力五:防御性定位(Defensive Only)

OpenAI 在所有发布材料里反复强调"defensive cybersecurity"而不是"offensive"。这是一个刻意的政治站队:模型是给守方(蓝队、安全厂商、研究机构)用的,不是给攻方用的。这个立场决定了访问审核会非常严格 —— 后面会展开讲。

| 能力维度 | 普通 GPT-5.4 | GPT-5.4-Cyber |

|---|---|---|

| 安全策略严格度 | 高(默认拒绝风险请求) | 受控放开(基于认证层级) |

| 二进制逆向工程 | 有限支持 | 深度支持(核心卖点) |

| 漏洞利用原理讨论 | 多数拒绝 | 认证后可深入讨论 |

| 恶意样本分析 | 浅层描述 | 可协助完整分析 |

| 访问门槛 | 公开付费 API | 需通过 Trusted Access 最高层 |

| 适用人群 | 所有开发者 | 已认证安全研究员 |

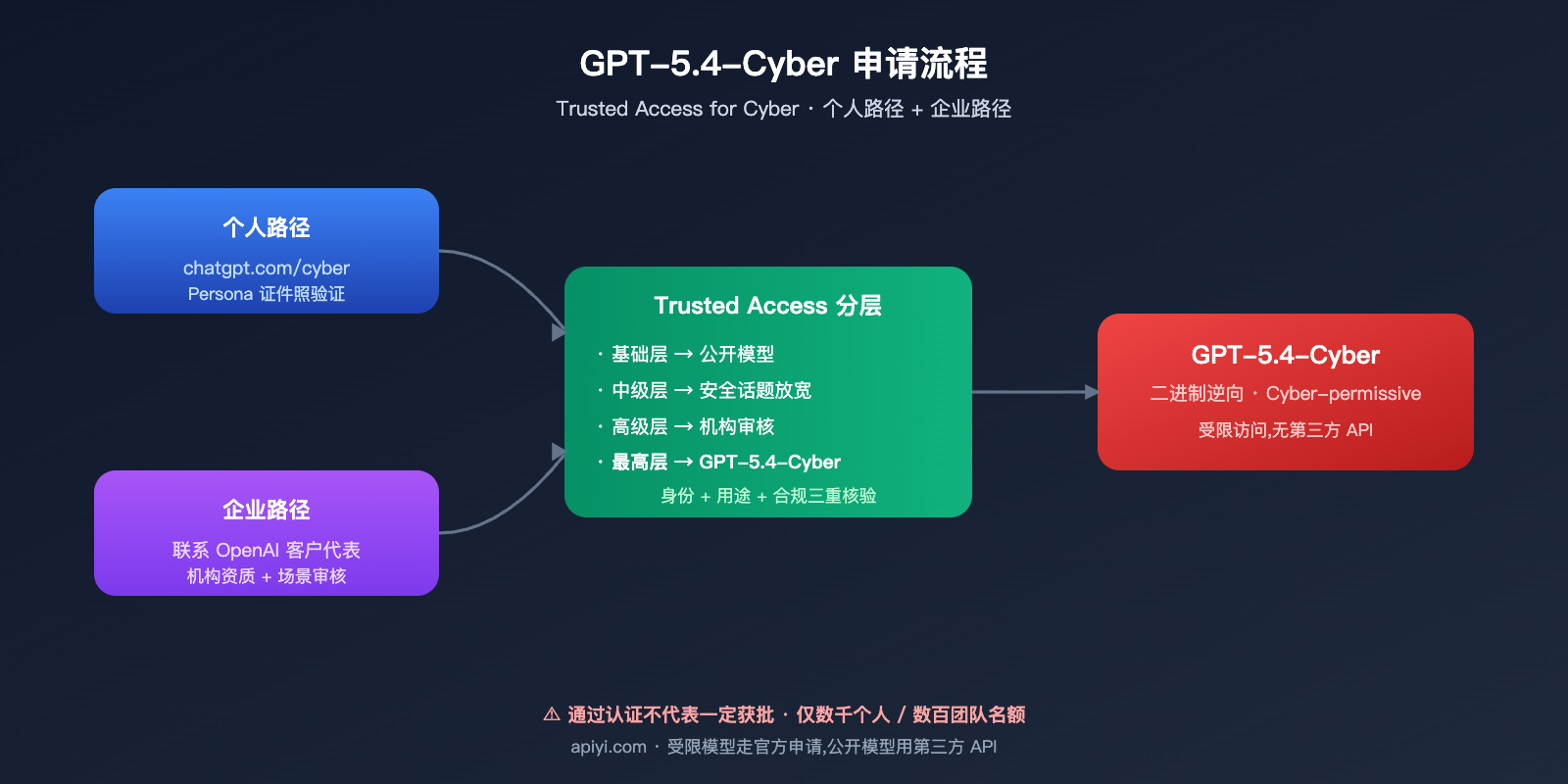

如何申请 GPT-5.4-Cyber?Trusted Access 层级与流程

Trusted Access for Cyber 是 OpenAI 在 2026 年 2 月启动的一个项目,随项目还发布了一个 1000 万美元的网络安全资助基金。4 月 14 日的这次更新,最大的新动作是把原来粗粒度的"准入或拒绝"扩展为分层准入,并把最高层的准入资格和 GPT-5.4-Cyber 绑定。

分层认证对照

| 层级 | 面向人群 | 可用能力 | 验证方式 |

|---|---|---|---|

| 基础层 | 已注册的 ChatGPT 用户 | 普通 GPT-5.4 等公开模型 | 常规账号 |

| 中级层 | 通过身份验证的安全从业者 | 较少限制的安全话题回答 | Persona 证件照片 |

| 高级层 | 已认证的安全团队与机构 | 更宽松的安全任务处理 | 机构 + 个人双重认证 |

| 最高层 | Trusted Access 认证机构中的核心研究员 | 可请求 GPT-5.4-Cyber | 需 OpenAI 审核 |

个人申请流程

- 访问

chatgpt.com/cyber - 使用 Persona 身份验证服务上传政府签发的身份证件照片

- 系统判定认证层级

- 如果具备最高层资格,可申请加入 GPT-5.4-Cyber 灰度名单

企业申请流程

- 联系你所在公司的 OpenAI 客户代表(Account Manager)

- 提交团队背景、使用场景说明、合规承诺

- 通过审核后,在工作区中为特定成员开通 Trusted Access 最高层

- 由成员在工作区内请求 GPT-5.4-Cyber 访问

⚠️ 注意:OpenAI 明确表示初期会非常谨慎地扩展访问,即便完成身份验证,也不代表一定能拿到 GPT-5.4-Cyber 访问权。目标覆盖范围是"数千名个人防御者、数百个安全团队",相较全球安全行业规模属于非常稀缺的资源。

能通过第三方 API 平台调用 GPT-5.4-Cyber 吗?诚实答案

这是很多读者最关心的问题。我们基于目前 OpenAI 公开的产品设计来给出一个不含水分的回答。

🚨 当前结论:不能

GPT-5.4-Cyber 的访问权限与 OpenAI 账号身份深度绑定,不通过常规 API 渠道对外供应。这意味着:

- ❌ 不能通过 OpenAI 官方 API 面向公众 / 通用开发者提供

- ❌ 不能通过 API易(apiyi.com)等任何第三方中转 API 平台调用

- ❌ 无法通过购买 API Key 的方式获得,因为这是"身份凭证"而不是"付费凭证"

- ✅ 只能通过 Trusted Access for Cyber 最高层认证的账号在 ChatGPT 或专属企业工作区里使用

这是由模型的产品定位决定的:如果 GPT-5.4-Cyber 可以绕过身份验证通过中转 API 接入,它"cyber-permissive"的特性会立刻成为攻击者滥用的对象。OpenAI 在设计上就断掉了这条路径。

可用替代方案对照

对不同诉求的开发者和研究者,我们建议的现实路径如下:

| 你的诉求 | 推荐方案 |

|---|---|

| 我是合规的高阶安全研究员,要用 GPT-5.4-Cyber 原汁原味的能力 | 走 chatgpt.com/cyber 官方申请,别走任何中转 |

| 我需要一个普通版的 GPT-5.4 做通用 AI 开发 | 通过 API易 apiyi.com 统一接口调用 GPT-5.4 |

| 我做安全辅助脚本开发,但不是 GPT-5.4-Cyber 的目标用户 | 通过 API易调用 GPT-5 / GPT-5.4 / Claude 等公开模型 |

| 我只想学习安全知识、做非敏感的分析 | 普通 GPT-5.4 足矣,任何公开 API 平台均可 |

💡 重要诚实提醒:API易 apiyi.com 不提供 GPT-5.4-Cyber 的调用,这是由 OpenAI 的受限发布策略决定的,不是 APIYI 的商业选择。如果未来有第三方平台宣称"能代调 GPT-5.4-Cyber",大概率是违反 OpenAI 使用条款、甚至可能涉嫌身份伪造的灰色服务,请谨慎识别。

APIYI 能帮你做什么?

对于非 GPT-5.4-Cyber 的绝大多数场景,API易(apiyi.com)仍然可以帮你:

from openai import OpenAI

client = OpenAI(

api_key="你的-APIYI-KEY",

base_url="https://api.apiyi.com/v1"

)

# 普通 GPT-5.4 / GPT-5 均可调用

response = client.chat.completions.create(

model="gpt-5.4",

messages=[

{"role": "user", "content": "帮我分析这段代码里可能存在的 SQL 注入风险"}

]

)

print(response.choices[0].message.content)

上面这段代码可以稳定运行在 API易的统一接口上,对应的是公开版 GPT-5.4,不是 GPT-5.4-Cyber。做常规代码审查、文档生成、业务集成完全够用。

GPT-5.4-Cyber vs Anthropic Claude Mythos:两家路线差异

Claude Mythos 比 GPT-5.4-Cyber 早一周发布,两家代表了"AI × 防御性网络安全"的两种路线。

| 对比维度 | OpenAI GPT-5.4-Cyber | Anthropic Claude Mythos |

|---|---|---|

| 发布时间 | 2026-04-14 | 2026-04-07(约早一周) |

| 基础模型 | GPT-5.4 微调变体 | Claude 变体 |

| 访问策略 | 分层准入,最高层可请求 | 深度合作机构制 |

| 初期规模 | 数千个人 + 数百团队 | 约 40 家机构 |

| 核心卖点 | 二进制逆向工程 + cyber-permissive | 未详细公开 |

| 分发渠道 | chatgpt.com/cyber + 企业 AM | 机构合作 |

| 战略倾向 | 规模化扩展给"已认证社区" | 精选机构深度合作 |

可以看到两家的路径选择完全不同:OpenAI 选择"验证即准入"的规模化模式,希望让尽可能多的已认证安全从业者受益;Anthropic 选择"机构合作"的精选模式,牺牲覆盖规模换取更严格的质量控制。长期看,两种路线各有市场 —— 大概率会共存很多年。

对行业与开发者的影响分析

影响一:AI 在安全工具链中的角色被正式"官方化"

过去安全研究员用 ChatGPT 做代码审查、漏洞分析都是"自己想办法",经常被安全策略拦截。GPT-5.4-Cyber 的发布意味着 OpenAI 第一次把"安全研究员"作为独立用户群体对待,未来类似的行业垂直模型会越来越多。

影响二:身份认证 + 能力解锁成为新范式

GPT-5.4-Cyber 用 Persona 身份证件验证 + 分层准入的方式解锁能力,这是一个在通用 AI 产品中还比较新鲜的产品模式。未来在金融、医疗、法律等高监管场景,我们有理由预期更多"身份 + 模型能力分层"的组合出现。

影响三:第三方 API 平台的定位更清晰

对于 API易 apiyi.com 这类第三方统一 API 平台而言,GPT-5.4-Cyber 的事件实际上划清了边界:受限访问模型走官方直连,公开模型由中转平台承接开发者便利性需求。两个市场是互补的,不是竞争的。

影响四:对蓝队效率的实质提升

如果 GPT-5.4-Cyber 的二进制逆向工程能力真如官方声称那样成熟,蓝队在恶意样本分析、固件审计、Patch Diff 分析这类任务上的效率会有量级提升。这对整个行业是好消息。

FAQ 常见问题

Q1: 个人开发者有机会用上 GPT-5.4-Cyber 吗?

如果你本身就是注册的、有明确业务场景的安全研究员,通过 Persona 身份证件验证走到 Trusted Access 最高层,有机会。如果你只是对这个模型好奇想试试,基本没机会。建议普通开发者把精力放在可公开访问的 GPT-5.4 上,通过 API易 apiyi.com 的统一接口就能稳定调用。

Q2: 通过 VPN 或伪造身份能不能绕开限制?

不建议,也不要这么做。一旦被检测为身份伪造或滥用,账号会被直接封禁,并可能影响你所在机构的整体准入资格。Trusted Access 的风控做得很严。

Q3: 有没有定价信息?

OpenAI 未公开披露 GPT-5.4-Cyber 的定价。按行业惯例,这种高度受限的垂直模型大概率以企业协议价 / 按座位订阅的方式供应,不走普通 API 的 per-token 计费。

Q4: 能用 GPT-5.4-Cyber 搞攻击吗?

从设计上和使用条款上都不允许。模型定位是 "defensive cybersecurity",违反条款会面临账号封禁与法律风险。OpenAI 的 Trusted Access 会要求你签署使用规范承诺。

Q5: API易(apiyi.com)什么时候会上线 GPT-5.4-Cyber?

预计不会上线,因为该模型的分发机制在设计上就排除了第三方中转。API易未来会继续扩展普通版 GPT-5、GPT-5.4、o 系列、Claude 等可公开发布的模型,覆盖大多数开发者的日常需求。

Q6: GPT-5.4-Cyber 和 Codex、o 系列是什么关系?

三者都是 OpenAI 的产品线但定位不同:Codex 偏代码生成、o 系列偏深度推理、GPT-5.4-Cyber 是面向安全场景的微调变体。能力上可能有重叠,但准入机制完全不同。

Q7: 中小安全团队怎么申请?

通过 OpenAI 的客户代表(或商务渠道)提交团队资质、使用场景、合规承诺。初期 OpenAI 会优先批通过资质明确、使用目的清晰的机构。没有直达渠道的小团队建议先积累合规材料再申请。

Q8: 国内企业能用吗?

OpenAI 服务受地域限制,国内主体直接接入存在合规与可用性问题。如果只是用普通 GPT-5.4 做通用 AI 能力建设,可通过 API易 apiyi.com 的国内可达接口调用;GPT-5.4-Cyber 这类高敏感能力建议通过合规渠道与 OpenAI 国际业务对接。

总结:一款"面向小众 + 影响巨大"的模型

回到最开头的问题:GPT-5.4-Cyber 到底意味着什么?

- 对安全研究员:这是一把官方认证的钥匙,能解锁普通模型解不开的分析任务,尤其是二进制逆向工程能力,会实质性改变蓝队的日常工作流。

- 对普通开发者:你大概率用不上这款模型,但不必焦虑 —— 公开版 GPT-5.4 已经足够覆盖 95% 的日常 AI 开发需求,通过 API易 apiyi.com 可以稳定、便捷地接入。

- 对行业:身份认证 + 分层准入的产品模式会被更多垂直场景借鉴;第三方 API 平台与官方受限模型之间的分工会越来越清晰。

- 对竞争格局:OpenAI 与 Anthropic 在网络安全模型上的正面对垒已经开始,两家的路线差异反映了它们对"AI 安全"的不同理解。

📢 一句话建议:合规的安全研究员走 chatgpt.com/cyber 官方申请;普通开发者继续通过 API易 apiyi.com 用普通 GPT-5.4 就够了。警惕任何声称"能代调 GPT-5.4-Cyber"的第三方服务,那要么违反条款,要么就是骗你的。

作者:APIYI Team · 持续追踪 AI 大模型发布与接入趋势 · apiyi.com