Los frecuentes riesgos de seguridad de OpenClaw son un problema que enfrentan muchos desarrolladores de IA y usuarios comunes. Este artículo presentará los 5 principales riesgos de seguridad de OpenClaw y 3 soluciones completas de desinstalación para diferentes plataformas, para ayudarte a identificar rápidamente los riesgos y eliminar OpenClaw por completo.

Valor principal: Al leer este artículo, comprenderás todos los riesgos de seguridad de OpenClaw y dominarás los pasos completos para desinstalarlo por completo en macOS, Windows y Linux, incluyendo el paso crucial que muchos pasan por alto: la revocación de tokens OAuth.

¿Qué es OpenClaw?: La evolución de Clawdbot a Moltbot

Antes de discutir los riesgos de OpenClaw, es útil entender rápidamente el contexto de esta herramienta.

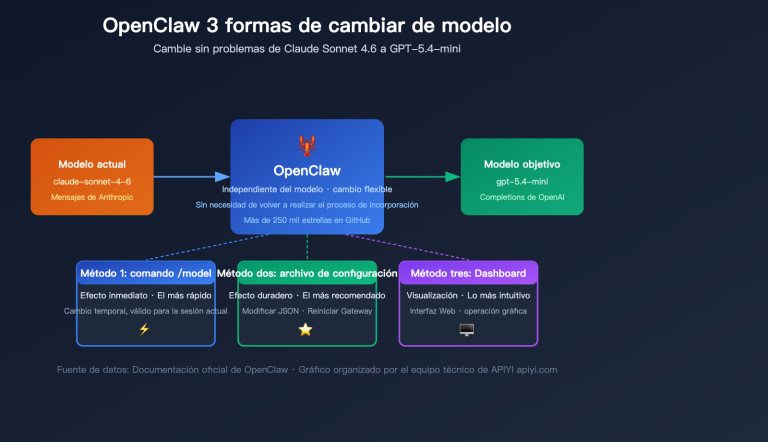

OpenClaw (anteriormente Clawdbot, Moltbot) es una herramienta de Agente de IA autónomo de código abierto creada por el desarrollador austriaco Peter Steinberger. Su función principal es utilizar plataformas de mensajería (como Telegram, Discord, WhatsApp) como interfaz de usuario, permitiendo que los Modelos de Lenguaje Grande ejecuten de forma autónoma diversas tareas.

Línea de tiempo de los cambios de nombre de OpenClaw

| Fecha | Nombre | Evento |

|---|---|---|

| Noviembre 2025 | Clawdbot | Primera publicación del proyecto |

| 27 de enero de 2026 | Moltbot | Cambio de nombre debido a una queja de marca de Anthropic (tema de langosta) |

| 29 de enero de 2026 | OpenClaw | Segundo cambio de nombre, enfatizando código abierto + tradición de langosta |

| 14 de febrero de 2026 | — | Steinberger anuncia que se une a OpenAI, el proyecto se transfiere a una fundación de código abierto |

Funciones principales de OpenClaw

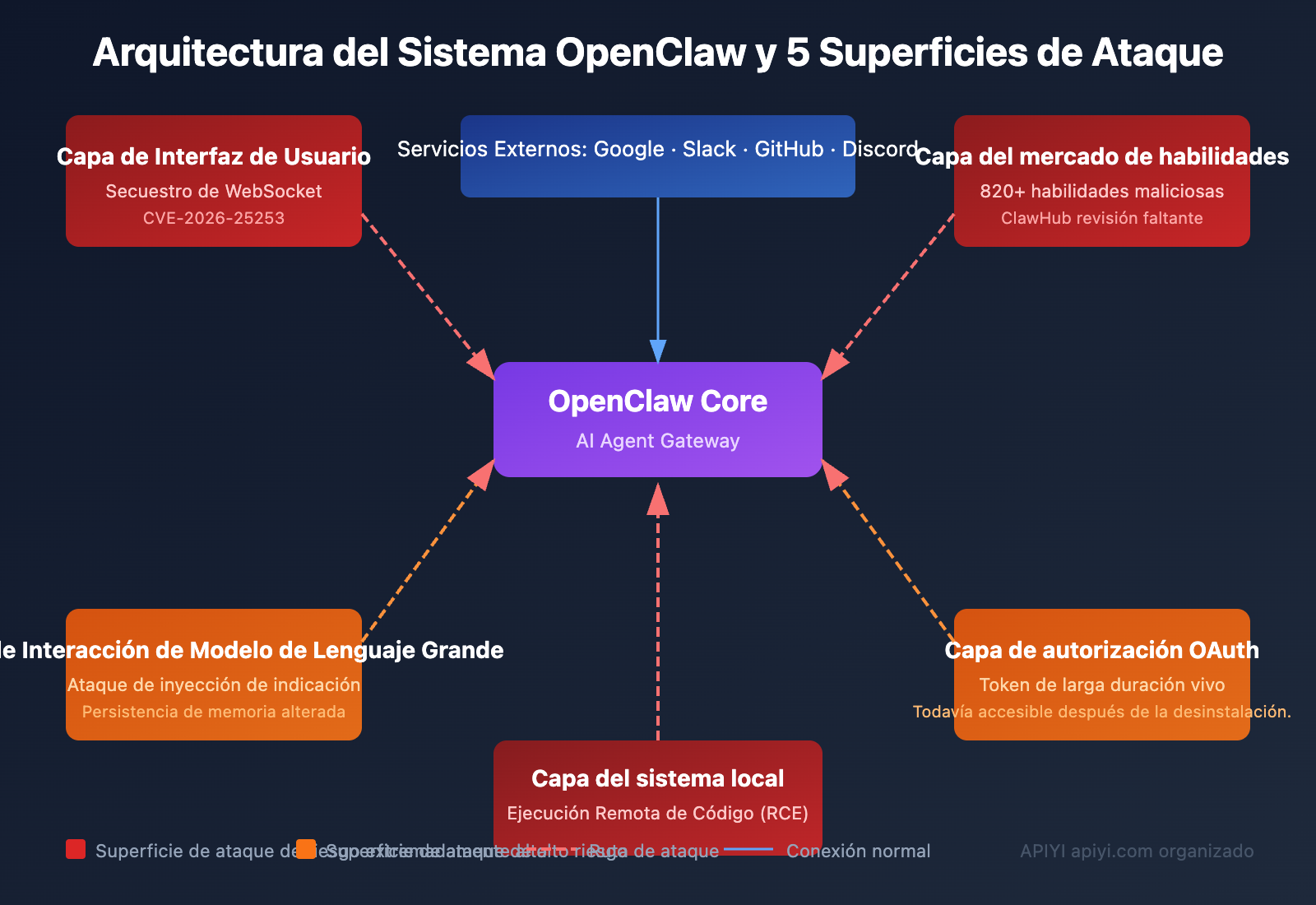

OpenClaw puede clasificar automáticamente correos electrónicos, redactar respuestas, gestionar calendarios, ejecutar comandos Shell, operar sistemas de archivos, realizar automatización web, entre otras cosas. Extiende sus capacidades a través de más de 100 AgentSkills preconfigurados, conectándose a servicios como Google, Slack, Discord, GitHub.

Suena conveniente, pero precisamente este diseño de "poder hacerlo todo" conlleva graves riesgos de seguridad.

🎯 Consejo de seguridad: Antes de usar cualquier herramienta de Agente de IA, se recomienda evaluar primero los riesgos de seguridad. Si necesitas un servicio de invocación de API de Modelos de Lenguaje Grande seguro y confiable, te recomendamos conectarte a través de la plataforma APIYI apiyi.com, que proporciona un entorno de interfaz API controlado, sin preocuparte por los riesgos de seguridad de los agentes locales.

Análisis en profundidad de los 5 principales riesgos de seguridad de OpenClaw

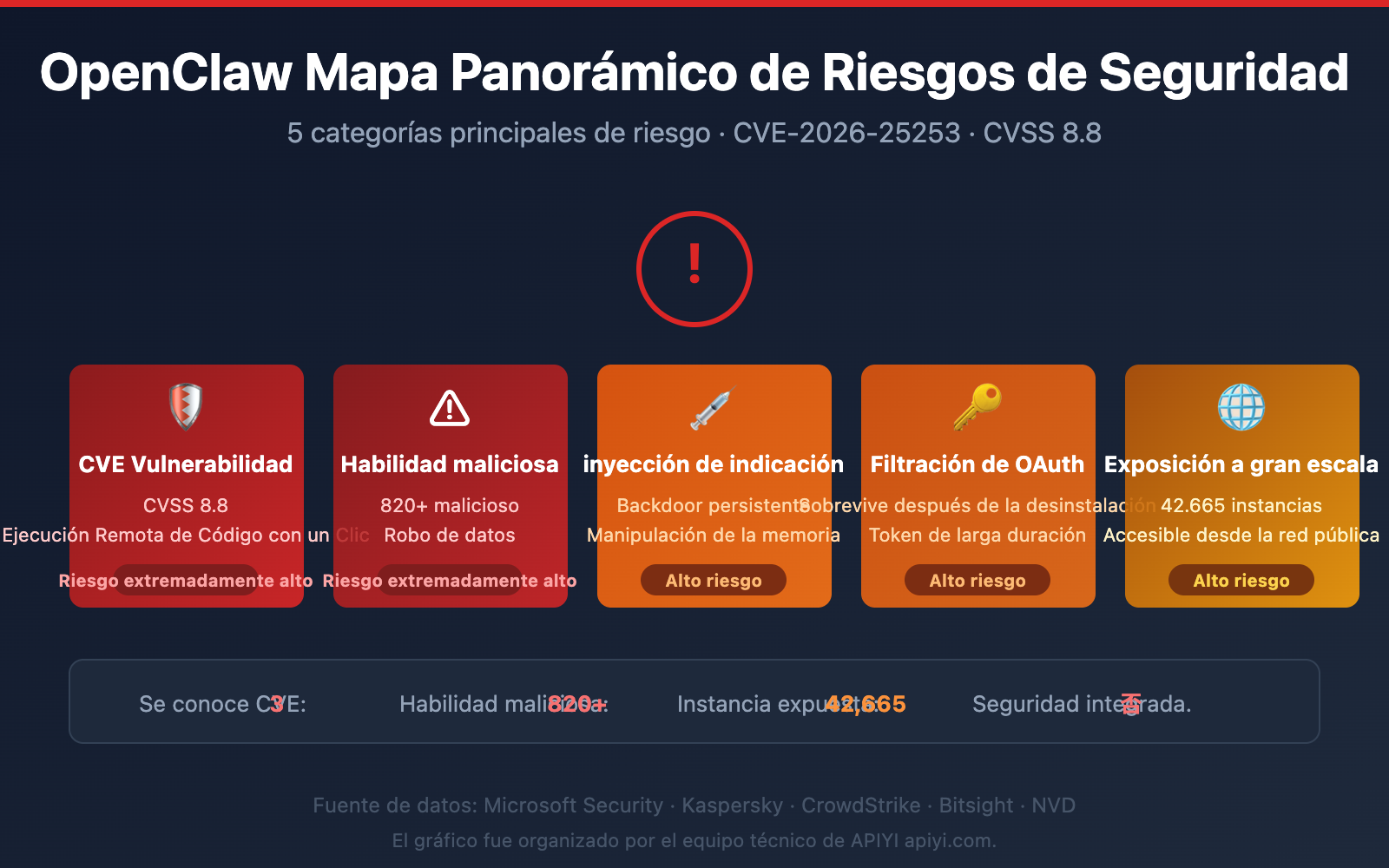

Según los informes de análisis de múltiples agencias de seguridad como Microsoft, Kaspersky y CrowdStrike, OpenClaw presenta actualmente los siguientes 5 riesgos de seguridad centrales.

Riesgo uno: Vulnerabilidades CVE de alta gravedad — Ejecución remota de código con un clic

OpenClaw ha tenido múltiples vulnerabilidades CVE de alta gravedad reveladas, siendo la más grave la CVE-2026-25253.

| ID de Vulnerabilidad | Puntuación CVSS | Tipo | Impacto | Versión Corregida |

|---|---|---|---|---|

| CVE-2026-25253 | 8.8 (Alta) | Filtración de token + RCE | Ejecución remota de código con un clic | v2026.1.29 |

| CVE-2026-24763 | Alta | Inyección de comandos | Ejecución de comandos arbitrarios | — |

| CVE-2026-25157 | Alta | Inyección de comandos | Ejecución de comandos arbitrarios | — |

Mecanismo de ataque de CVE-2026-25253:

- La interfaz de control de OpenClaw confía en el parámetro

gatewayUrlproveniente de la cadena de consulta de la URL y se conecta automáticamente al cargar. - El servidor no valida la cabecera

Originde WebSocket, aceptando solicitudes de cualquier sitio web. - Un atacante crea un enlace malicioso; cuando el usuario hace clic, el token de autenticación se envía al servidor del atacante.

- El atacante obtiene acceso a nivel de operador a la pasarela, pudiendo modificar la configuración del sandbox y ejecutar código arbitrario.

Incluso las instancias vinculadas solo a localhost se ven afectadas. El atacante solo necesita que hagas clic en un enlace o visites una página web maliciosa para obtener control total sobre tu pasarela OpenClaw.

Riesgo dos: Mercado de habilidades maliciosas — Más de 820 habilidades maliciosas

El mercado de habilidades de OpenClaw, ClawHub, presenta graves problemas de auditoría de seguridad.

Según los resultados del escaneo de investigadores de seguridad:

- ClawHub tiene aproximadamente 10,700 habilidades en total.

- Más de 820 han sido confirmadas como maliciosas (alrededor del 7.7%).

- Escaneos actualizados muestran que la proporción de habilidades maliciosas se acerca al 20%.

El equipo de investigación de seguridad de IA de Cisco probó una habilidad de OpenClaw de terceros y descubrió que ejecutaba exfiltración de datos e inyección de indicaciones sin el conocimiento del usuario.

Estas habilidades maliciosas se hacen pasar por bots de trading, asistentes financieros, servicios de contenido, etc., pero en realidad roban:

- Extensiones de navegador de archivos y carteras cifradas.

- Frases semilla y datos del Keychain de macOS.

- Contraseñas del navegador y credenciales de servicios en la nube.

Riesgo tres: Ataques de inyección de indicaciones — La IA ejecuta instrucciones maliciosas

OpenClaw no puede distinguir entre instrucciones legítimas y maliciosas. Un atacante puede incrustar instrucciones maliciosas en el contenido que procesa OpenClaw, haciendo que la IA ejecute las operaciones del atacante sin darse cuenta.

Ejemplo de cadena de ataque:

Contenido de correo malicioso → Procesamiento automático de OpenClaw → La IA ejecuta la instrucción incrustada → Filtración de datos

Lo más peligroso es que el «modelo de seguridad» de OpenClaw enumera explícitamente la inyección de indicaciones como «fuera de alcance» — siempre que no se salte los límites de seguridad. Pero en la práctica, la inyección de indicaciones puede encadenarse con otras funciones para lograr ataques persistentes.

Una vez que el estado del agente o la «memoria» de OpenClaw se modifica, seguirá las instrucciones del atacante a largo plazo, creando una puerta trasera persistente.

Riesgo cuatro: Persistencia de tokens OAuth — Desinstalar el software no equivale a seguridad

Este es el riesgo que más pasan por alto los usuarios. OpenClaw utiliza tokens OAuth de larga duración para conectarse a tus cuentas de Google, Slack, Discord, GitHub, etc.

Hecho clave: Incluso si desinstalas OpenClaw, estos tokens OAuth siguen almacenados en los servidores de cada proveedor de servicios, y tu cuenta sigue siendo accesible.

Simplemente eliminar el software local no revoca la autorización OAuth. Por eso mucha gente cree que ya lo ha «desinstalado por completo», pero en realidad su cuenta sigue expuesta al riesgo.

Riesgo cinco: Exposición masiva — Más de 42,000 instancias expuestas en Internet

| Organismo de monitoreo | Período de detección | Instancias expuestas |

|---|---|---|

| Censys | 25-31 de enero de 2026 | 1,000 → 21,000+ |

| Bitsight | Período de análisis extendido | 30,000+ |

| Investigación independiente | Escaneo completo | 42,665 (de las cuales 5,194 han sido verificadas como vulnerables) |

La propia documentación oficial de OpenClaw lo admite: «No existe una forma de implementación 'perfectamente segura'». La seguridad es una configuración opcional, no una característica integrada.

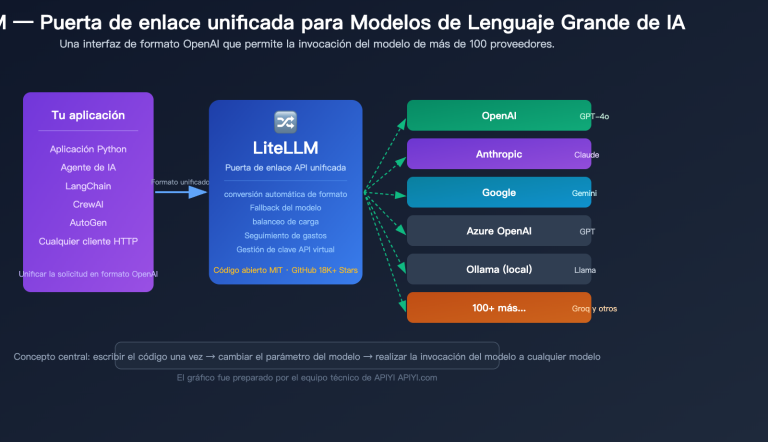

💡 Recomendación de seguridad: Si tu proyecto necesita invocar APIs de Modelos de Lenguaje Grande, no es necesario asumir el riesgo de implementar un Agente local. A través de la plataforma APIYI apiyi.com puedes usar de forma segura las interfaces API de modelos principales como Claude, GPT-4o, DeepSeek, etc., completando todas las invocaciones en un entorno controlado.

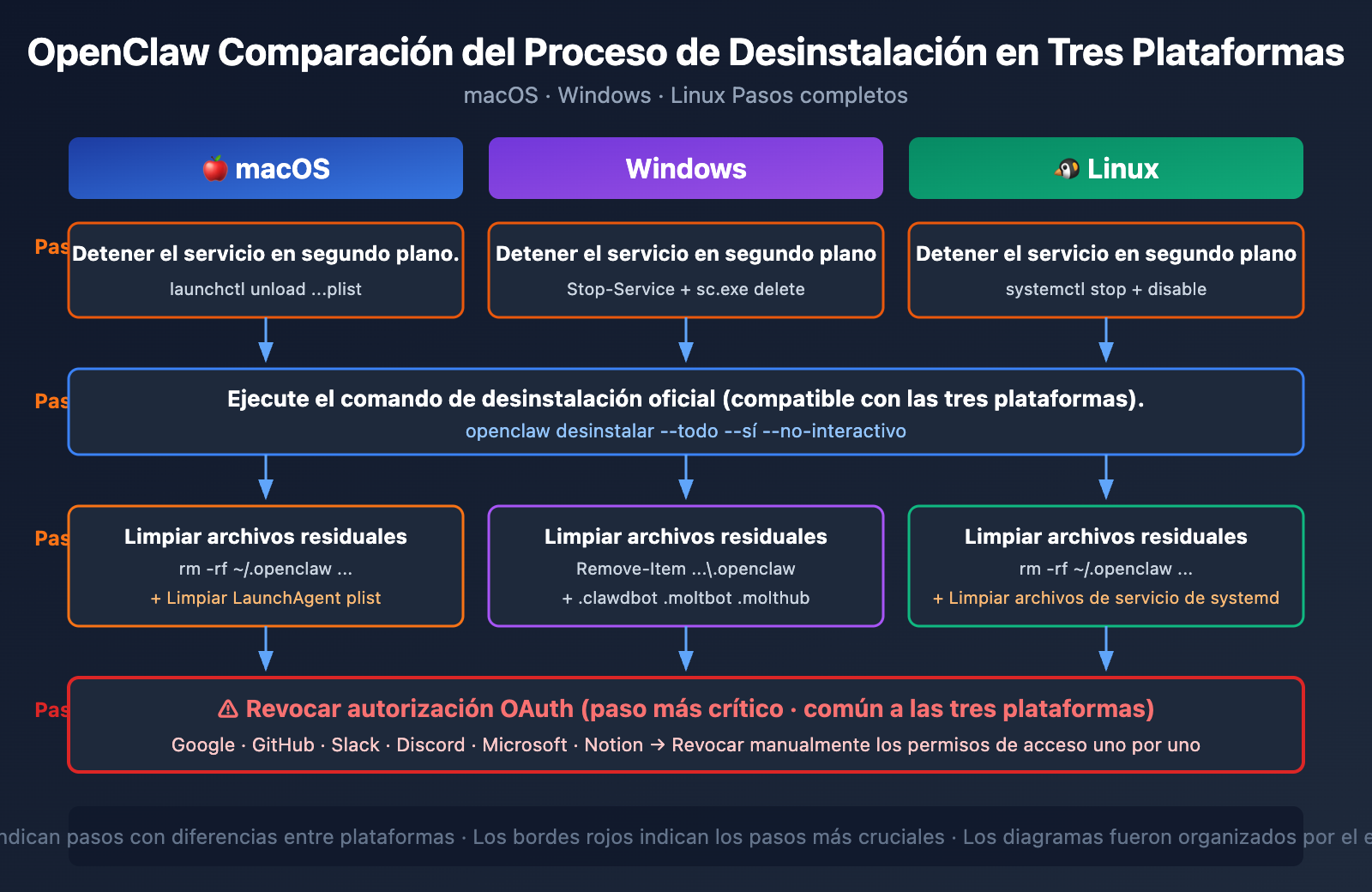

Tutorial de desinstalación completa de OpenClaw: Pasos para 3 plataformas

A continuación se presenta el tutorial completo de desinstalación para las tres plataformas: macOS, Windows y Linux.

Recordatorio importante: El orden de desinstalación es crucial. Si primero eliminas el archivo binario mediante npm uninstall -g openclaw, ya no podrás usar el comando oficial openclaw uninstall, lo que complicará mucho el proceso de limpieza.

Paso 1: Detener el servicio en segundo plano de OpenClaw

Antes de desinstalar, debes detener el proceso del gateway de OpenClaw que se ejecuta en segundo plano.

macOS:

# Detener el proceso en segundo plano de LaunchAgent

launchctl unload ~/Library/LaunchAgents/com.openclaw.gateway.plist

Linux:

# Detener el servicio de systemd

sudo systemctl stop openclaw-gateway

sudo systemctl disable openclaw-gateway

Windows:

# Detener el servicio en segundo plano

Stop-Service OpenClawGateway

sc.exe delete OpenClawGateway

Paso 2: Ejecutar el comando oficial de desinstalación

# Método recomendado: Desinstalación completa con un solo comando

openclaw uninstall --all --yes --non-interactive

Este comando eliminará el binario de OpenClaw y la configuración básica. Pero no limpiará todos los archivos residuales ni las autorizaciones OAuth.

Paso 3: Limpiar directorios residuales

Después de ejecutar el comando oficial de desinstalación, aún necesitas limpiar manualmente los siguientes directorios:

macOS / Linux:

# Eliminar todos los directorios de configuración (incluye directorios de versiones con nombres antiguos)

rm -rf ~/.openclaw

rm -rf ~/.clawdbot

rm -rf ~/.moltbot

rm -rf ~/.molthub

# Limpieza adicional en macOS para LaunchAgent

rm -f ~/Library/LaunchAgents/com.openclaw.gateway.plist

Windows:

# Eliminar directorios de configuración

Remove-Item -Recurse -Force "$env:USERPROFILE\.openclaw"

Remove-Item -Recurse -Force "$env:USERPROFILE\.clawdbot"

Remove-Item -Recurse -Force "$env:USERPROFILE\.moltbot"

Remove-Item -Recurse -Force "$env:USERPROFILE\.molthub"

Paso 4: Verificar que la desinstalación se completó

# Verificar si quedan procesos residuales

ps aux | grep -i openclaw

ps aux | grep -i clawdbot

ps aux | grep -i moltbot

# Verificar si quedan archivos residuales

ls -la ~/.openclaw 2>/dev/null && echo "¡Existen archivos residuales!" || echo "¡Limpieza completada!"

ls -la ~/.clawdbot 2>/dev/null && echo "¡Existen archivos residuales!" || echo "¡Limpieza completada!"

ls -la ~/.moltbot 2>/dev/null && echo "¡Existen archivos residuales!" || echo "¡Limpieza completada!"

🚀 Consejo técnico: Si estás desinstalando OpenClaw porque necesitas una forma más segura de invocar modelos de IA, APIYI apiyi.com ofrece interfaces API listas para usar, sin necesidad de desplegar ningún Agente localmente. Puedes integrarlo en solo 5 minutos.

Guía para revocar tokens OAuth de OpenClaw: el paso más crítico

Este es el paso más fácil de pasar por alto pero más importante al desinstalar OpenClaw. La mayoría de los tutoriales de desinstalación se centran solo en eliminar archivos locales, pero si no revocas los tokens OAuth, tu cuenta seguirá en riesgo.

Operaciones de revocación de OAuth por plataforma

| Plataforma | Ruta de operación | Método de revocación |

|---|---|---|

| myaccount.google.com → Seguridad → Aplicaciones de terceros | Busca OpenClaw/Clawdbot/Moltbot, haz clic en «Eliminar acceso» | |

| GitHub | github.com/settings/applications → Authorized OAuth Apps | Busca OpenClaw, haz clic en Revoke |

| Slack | Configuración del espacio de trabajo → Administración de aplicaciones → Aplicaciones instaladas | Elimina la integración de OpenClaw |

| Discord | Configuración de usuario → Aplicaciones autorizadas | Cancela la autorización de OpenClaw |

| Microsoft | account.live.com/consent/Manage | Elimina los permisos de OpenClaw |

| Notion | Configuración → Mis conexiones | Desconecta OpenClaw |

Por qué es tan importante revocar OAuth

Desinstalación local de OpenClaw → Elimina el software local

↓

Pero los tokens OAuth siguen vivos en la nube

↓

Tu correo, archivos, repositorios de código aún pueden ser accedidos

↓

Debes revocar manualmente la autorización en cada plataforma

Se recomienda que, después de revocar OAuth, también cambies las contraseñas de las cuentas relevantes, especialmente si sospechas que podrías haber sido atacado.

🎯 Práctica de seguridad: Al usar servicios de IA, prioriza los métodos de invocación basados en claves API en lugar de autorizaciones OAuth amplias. La plataforma APIYI (apiyi.com) utiliza un mecanismo de autenticación seguro con claves API, con un alcance de permisos controlable, y no accede a datos sensibles como tu correo o archivos.

Lista de verificación de riesgos de seguridad de OpenClaw

Si estás usando o has usado OpenClaw, revisa esta lista para una autoevaluación de seguridad:

Elementos de autoevaluación de seguridad

- Verificación de versión: ¿Está actualizado a v2026.1.29 o superior? (Corrige CVE-2026-25253)

- Exposición de red: ¿Está la puerta de enlace de OpenClaw expuesta a Internet público? (Debería limitarse a localhost)

- Auditoría de habilidades: ¿Se instalaron habilidades de terceros de origen desconocido?

- Revisión de OAuth: ¿A qué servicios les diste autorización a OpenClaw?

- Revisión de registros: ¿Hay registros de conexiones externas anómalas?

- Auditoría de memoria: ¿Se ha manipulado la memoria del Agente de OpenClaw?

Acciones recomendadas para diferentes usuarios

| Tipo de usuario | Acción recomendada |

|---|---|

| Nunca usó OpenClaw | No se recomienda instalar por ahora; monitorea las actualizaciones de seguridad |

| Solo hizo pruebas locales | Desinstalación completa + Revocar OAuth |

| En uso diario | Actualizar a la última versión de inmediato + Auditoría de seguridad |

| Ya expuesto a Internet público | Detener el servicio de inmediato + Desinstalación completa + Evaluación de seguridad exhaustiva |

| Ya instaló habilidades de terceros | Auditar todas las habilidades + Verificar fugas de datos + Considerar desinstalación |

Preguntas frecuentes

P1: ¿En qué se diferencia OpenClaw de un chatbot de IA común y por qué supone un mayor riesgo?

Los chatbots comunes (como ChatGPT, Claude) se ejecutan en los servidores del proveedor de servicios; tú solo interactúas a través del navegador. En cambio, OpenClaw es un Agente de IA autónomo que se ejecuta localmente en tu máquina y tiene permisos reales para acceder a tu sistema de archivos, correo electrónico, repositorios de código, etc. Este diseño lo hace más potente, pero también amplía su superficie de ataque: si es comprometido, un atacante no obtiene solo el historial de chat, sino permisos operativos reales sobre tu computadora y servicios en la nube. Si necesitas invocar modelos de IA de forma segura, se recomienda hacerlo a través de plataformas de API controladas como APIYI (apiyi.com), evitando los riesgos de seguridad que conlleva un Agente local.

P2: Ya he desinstalado OpenClaw, ¿de qué más debo preocuparme?

La principal preocupación son los tokens OAuth. OpenClaw utiliza tokens OAuth de larga duración que se almacenan en los servidores de proveedores como Google, GitHub, Slack, y no caducan solo por desinstalar el software local. Es fundamental que inicies sesión en cada plataforma que hayas autorizado y revoques manualmente los permisos de acceso de OpenClaw. Además, si instalaste habilidades (skills) de terceros, se recomienda verificar si hay procesos o archivos anómalos en el sistema.

P3: ¿Cómo funcionan las habilidades maliciosas de OpenClaw?

Las habilidades maliciosas se hacen pasar por funcionalidades normales (como bots de trading, servicios de contenido) y se distribuyen a través del mercado ClawHub. Una vez instaladas, ejecutan en segundo plano la exfiltración de datos: roban contraseñas del navegador, frases semilla de carteras de criptomonedas, datos del llavero de macOS (Keychain) y otra información sensible. Las pruebas del equipo de seguridad de Cisco confirmaron que estas habilidades pueden ejecutarse sin que el usuario tenga conocimiento alguno.

P4: Si mi OpenClaw solo se ejecuta localmente y no está expuesto a Internet, ¿es seguro?

No del todo. La vulnerabilidad CVE-2026-25253 demostró que, incluso si OpenClaw está vinculado solo a localhost, un atacante puede robar tus tokens de autenticación a través de enlaces maliciosos, logrando la ejecución remota de código con un solo clic. El perímetro de seguridad local se puede eludir con solo hacer clic en un enlace cuidadosamente manipulado.

P5: ¿Existe una forma más segura de utilizar las funciones de Agente de IA?

Algunas recomendaciones: En primer lugar, prioriza el uso de invocaciones basadas en API en lugar de Agentes locales; a través de la plataforma APIYI (apiyi.com) puedes invocar de forma segura modelos principales como Claude, GPT-4o, DeepSeek, procesando todas las solicitudes en un entorno controlado. En segundo lugar, si realmente necesitas un Agente local, mantén siempre la última versión, limita su exposición en la red y utiliza únicamente habilidades oficiales auditadas. Por último, revisa periódicamente las autorizaciones OAuth y los registros del sistema.

Resumen

OpenClaw, como una potente herramienta de Agente de IA de código abierto, presenta problemas de seguridad que no deben pasarse por alto. Desde vulnerabilidades CVE de alto riesgo hasta mercados de habilidades maliciosas, desde inyección de indicaciones (prompt injection) hasta la persistencia de tokens OAuth, cada punto de riesgo puede desencadenar un incidente de seguridad grave.

Repaso de los pasos clave para desinstalar OpenClaw:

- Detener los procesos de servicio en segundo plano.

- Ejecutar

openclaw uninstall --all --yes --non-interactive. - Limpiar manualmente los directorios

~/.openclaw,~/.clawdbot,~/.moltbot,~/.molthub. - Revocar todas las autorizaciones OAuth en cada plataforma (el paso más crítico).

- Verificar el resultado de la limpieza.

Si tu proyecto necesita capacidades de Modelos de Lenguaje Grande, se recomienda utilizar el método seguro de invocación por API a través de APIYI (apiyi.com), que ofrece una interfaz unificada para llamar a modelos principales como Claude, GPT-4o, DeepSeek, Gemini, sin asumir los riesgos de seguridad de un Agente local.

Este artículo fue escrito por el equipo técnico de APIYI, enfocado en las tendencias tecnológicas y las prácticas de seguridad de los Modelos de Lenguaje Grande de IA. Para más tutoriales sobre tecnología de IA, visita el Centro de Ayuda de APIYI: help.apiyi.com