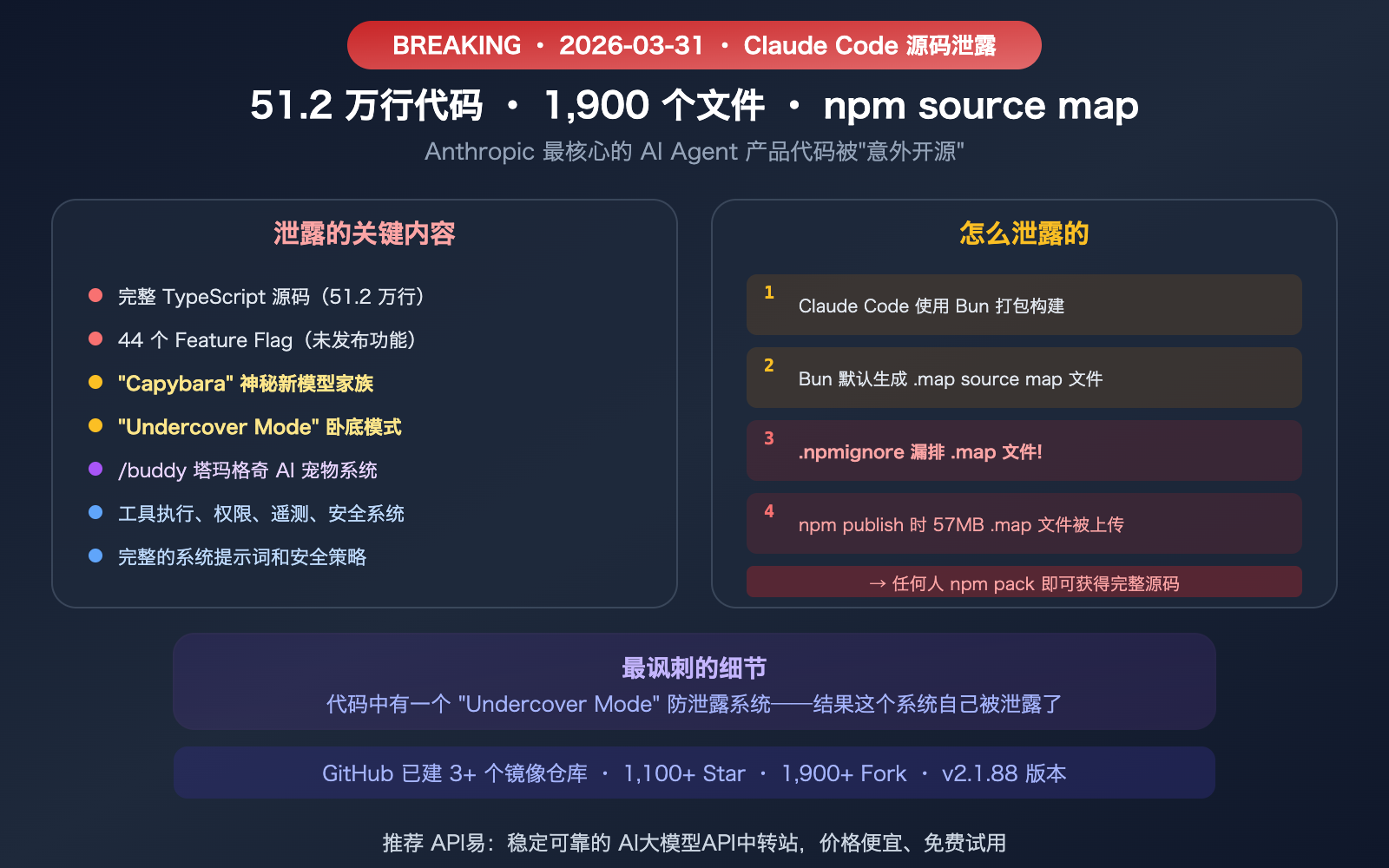

作者注:深度解读 2026 年 3 月 31 日 Claude Code 通过 npm source map 意外泄露 51.2 万行源码事件:泄露了什么、隐藏的 Capybara 模型和 Undercover Mode、对 AI Agent 创业公司的影响

2026 年 3 月 31 日,一个构建配置的疏忽导致了 AI 行业最大的一次"意外开源"——Anthropic 的 Claude Code 全部 51.2 万行源码通过 npm 的 source map 文件泄露,1,900 个文件被完整暴露。安全研究员 Chaofan Shou 率先发现并公开,社区在几小时内就建立了多个 GitHub 镜像,至今已超过 1,100 Star。讽刺的是,代码中包含一个叫"Undercover Mode"的子系统——专门设计来防止内部信息泄露的——结果整个系统自己被泄露了。

本文将解读这次事件泄露的关键内容、对 AI Agent 创业公司的影响,以及为什么这次"意外开源"可能反而推动行业发展。

核心价值: 了解 Claude Code 的内部架构设计、隐藏功能和工程实践,评估这次泄露对 AI Agent 行业的影响。

事件核心事实

| 事项 | 详情 |

|---|---|

| 泄露时间 | 2026 年 3 月 31 日 |

| 发现者 | 安全研究员 Chaofan Shou |

| 泄露方式 | npm 包 v2.1.88 中包含 57MB 的 .map source map 文件 |

| 泄露规模 | 1,906 个文件、512,000+ 行 TypeScript 代码 |

| 泄露原因 | .npmignore 未排除 .map 文件 + Bun 默认生成 source map |

| 是否首次 | 否——2025 年 2 月发生过类似事件(第二次了) |

| Anthropic 反应 | 立即推新版删除 .map 文件,并从 npm 删除旧版本 |

| 社区反应 | 3+ 个 GitHub 镜像仓库,1,100+ Star |

泄露了什么:3 个最劲爆的发现

发现一:Capybara 神秘模型家族

代码中出现了一个从未公开过的模型代号——Capybara,分三个层级:

| 模型代号 | 推测定位 |

|---|---|

capybara |

标准版(可能是下一代 Claude) |

capybara-fast |

快速版(类似 Flash/Haiku 定位) |

capybara-fast[1m] |

快速版 + 1M 上下文窗口 |

社区猜测 Capybara 可能是 Claude 5 系列的内部代号,但 Anthropic 没有回应。

发现二:Undercover Mode 卧底模式

这是最引发争议的发现。代码中有一个完整的"Undercover Mode"子系统,其系统提示词明确写道:

"You are operating UNDERCOVER… Your commit messages… MUST NOT contain ANY Anthropic-internal information. Do not blow your cover."

翻译:Anthropic 在用 Claude Code 匿名为公共开源项目贡献代码——并且专门设计了一个模式来隐藏 Anthropic 的身份。

这引发了开源社区的激烈讨论:AI 公司匿名向开源项目提交 AI 生成的代码,算不算对开源社区的"欺骗"?

发现三:/buddy 塔玛格奇 AI 宠物

代码中藏着一个完全成型的虚拟宠物系统——/buddy 命令可以召唤一只 AI 宠物,有物种、稀有度、属性值、帽子配饰和动画效果。这说明 Anthropic 内部的工程文化相当有趣——他们在一个严肃的编码工具里藏了一个养成游戏。

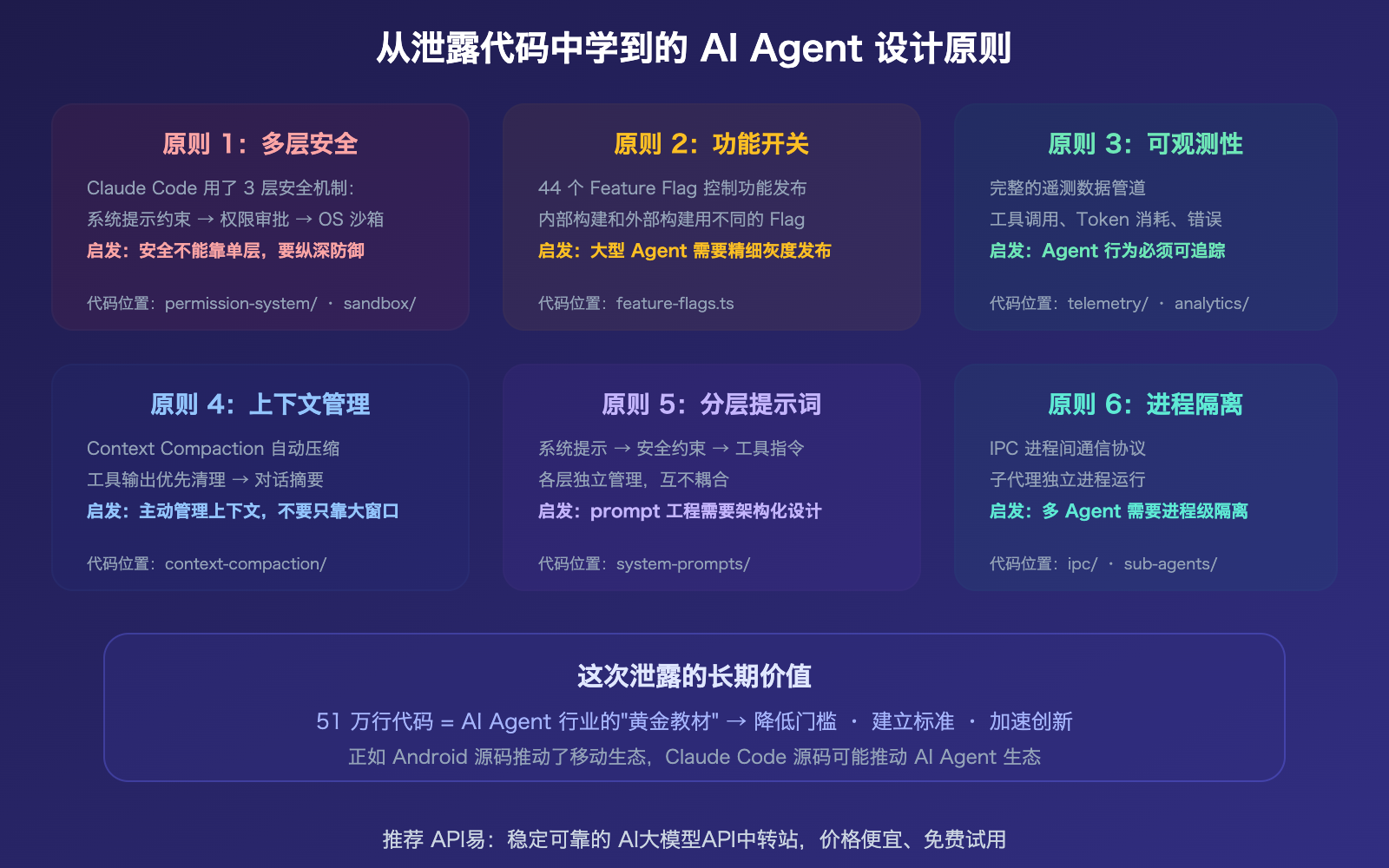

泄露的工程架构:行业级 AI Agent 是怎么做的

抛开八卦,这次泄露最有价值的部分是Claude Code 的工程架构——这是全球第一个被完整曝光的生产级 AI Agent 代码库。

核心架构亮点

| 架构组件 | 泄露的实现细节 | 行业价值 |

|---|---|---|

| 工具执行系统 | Bash/文件 IO/Computer Use 的完整实现 | AI Agent 如何安全地执行系统命令 |

| 权限和审批流 | 多层权限绕过和审批机制 | 生产级 Agent 的安全边界设计 |

| 遥测和监控 | 完整的数据采集和分析管道 | 如何监控 Agent 行为和性能 |

| 上下文压缩 | Context Compaction 的实现逻辑 | 超长对话的上下文管理策略 |

| 系统提示词 | 所有安全相关的系统提示 | 如何用 prompt 约束 Agent 行为 |

| IPC 通信 | 进程间通信协议 | 多 Agent 协调的工程实践 |

| Feature Flag | 44 个功能开关的完整列表 | Anthropic 的产品路线图 |

| 沙箱机制 | 代码执行的隔离实现 | Agent 安全执行的最佳实践 |

这次"意外开源"为什么可能推动行业发展

从泄露中能学到的工程实践

在这次泄露之前,"生产级 AI Agent 应该怎么做"没有公开的参考答案。Claude Code 是 Arena Code 排行榜 #1 的编码 Agent,它的 51.2 万行代码就是行业最佳实践的完整教科书。

| 工程实践 | Claude Code 的做法 | 行业启发 |

|---|---|---|

| 工具安全执行 | 多层沙箱 + 权限审批 + 命令白名单 | Agent 执行命令必须有安全边界 |

| 上下文管理 | Context Compaction 自动压缩 | 超长会话需要主动的上下文管理策略 |

| Feature Flag | 44 个功能开关,逐步灰度发布 | 大型 Agent 产品需要精细的发布控制 |

| 遥测设计 | 完整的行为采集和分析管道 | Agent 行为的可观测性至关重要 |

| 多 Agent 协调 | IPC 进程间通信 + 结构化消息 | 多 Agent 系统的通信标准 |

| 系统提示工程 | 分层安全提示 + 角色约束 | 生产级 prompt 的设计模式 |

对 AI Agent 创业公司的具体影响

影响一:技术门槛降低

以前做一个生产级 AI Agent,需要从零摸索安全边界、权限系统、上下文管理等核心问题。现在有了 Claude Code 的完整参考实现,创业团队可以直接学习(甚至参考其架构设计模式),大幅缩短从 0 到 1 的时间。

影响二:竞争焦点转移

当架构不再是秘密,AI Agent 的差异化将从"怎么做"转向"用什么模型做"和"体验做到多好"。模型能力(Claude Opus 4.6 vs GPT-5.4)和用户体验将成为核心竞争力——这也是 API易 apiyi.com 这样的模型中转平台价值更大的原因。

影响三:开源 Agent 生态加速

泄露代码已经被社区用于多个方向:

claw-code项目在用 Rust 重写 Claude Code 的核心逻辑- 多个 GitHub 仓库在做架构分析和学习文档

- 安全研究者在分析权限绕过和潜在漏洞

影响四:安全标准建立

Claude Code 的权限系统、沙箱机制和安全提示词设计,可能成为 AI Agent 安全实践的事实标准——因为它是目前唯一被完整曝光的生产级实现。

给开发者的启示

构建配置安全教训

这次泄露的技术原因极其简单——.npmignore 漏排了 .map 文件。这提醒每个发布 npm 包的团队:

# .npmignore 中必须包含

*.map

*.js.map

*.d.ts.map

或者在 package.json 的 files 字段中显式声明只包含需要的文件,比排除法更安全。

如果你是 AI Agent 创业者

| 你应该做的 | 原因 |

|---|---|

| 研究 Claude Code 的权限系统 | 这是行业最成熟的 Agent 安全实现 |

| 学习 Context Compaction | 长会话上下文管理的生产级方案 |

| 参考 Feature Flag 设计 | 44 个开关的灰度发布体系 |

| 不要直接复制代码 | 泄露代码有版权,学习架构设计模式可以 |

| 关注 Capybara 模型 | 可能预示 Claude 下一代的方向 |

如果你是 Claude Code 用户

这次泄露不影响你的使用体验——Claude Code 的核心能力来自底层的 Claude Opus 4.6 模型,不是客户端代码。但你应该关注:

- 更新到最新版本——Anthropic 已推送修复

- Capybara 模型——可能是即将发布的新模型

- 44 个 Feature Flag——预示着很多新功能即将上线

🎯 行业洞察: 这次泄露短期对 Anthropic 是负面的(商业机密暴露、信任受损),但长期对 AI Agent 行业是正面的——就像 Android 开源推动了移动生态一样,Claude Code 源码的意外暴露可能成为 AI Agent 工程实践的"行业基准"。

无论你用 Claude Code 还是其他 AI Agent 工具,底层模型调用都可以通过 API易 apiyi.com 以八折价格统一管理。

常见问题

Q1: 这次泄露会影响 Claude Code 的安全性吗?

客户端代码泄露不等于服务端被攻破。Claude Code 的核心安全(模型推理、API 认证、数据传输加密)在 Anthropic 服务端,这部分没有泄露。但客户端的权限绕过逻辑和安全提示词暴露后,理论上可能被恶意利用来降低本地安全防护。建议及时更新到最新版本。

Q2: Capybara 是 Claude 5 吗?

社区猜测但 Anthropic 没有确认。代码中出现了 capybara、capybara-fast 和 capybara-fast[1m] 三个模型代号,暗示这是一个完整的模型家族(标准版+快速版+大上下文版)。从命名规律看,Anthropic 可能在内部用动物代号命名新模型系列。具体信息需要等 Anthropic 官方发布。

Q3: Undercover Mode 意味着什么?

Undercover Mode 说明 Anthropic 在使用 Claude Code 匿名为公共开源项目贡献代码。系统提示词要求 Claude "不要暴露自己是 Anthropic 的"。这引发了伦理讨论:AI 公司用 AI 工具匿名贡献开源代码,算不算对开源社区的透明度承诺的违反?目前没有行业共识。

Q4: 我能基于泄露的代码做产品吗?

法律上不建议。泄露的代码仍然受 Anthropic 的版权保护——"意外公开"不等于"开源许可"。你可以学习其架构设计模式和工程实践(这属于"思想"层面),但不能直接复制代码到你的产品中。已经有人在用 Rust 重写(如 claw-code 项目),这种"clean-room 重实现"在法律上更安全。

总结

Claude Code 源码泄露事件的核心要点:

- 事件本身: 2026.3.31,51.2 万行 TypeScript 源码通过 npm source map 意外泄露。原因是 .npmignore 漏排 .map 文件——这是第二次发生同类事件

- 三大劲爆发现: Capybara 神秘新模型家族、Undercover Mode 卧底贡献开源、/buddy 塔玛格奇宠物系统

- 行业影响: 短期对 Anthropic 负面(机密暴露),长期对行业正面——首个完整的生产级 AI Agent 架构参考,可能像 Android 开源一样推动生态发展

推荐通过 API易 apiyi.com 以八折价格调用 Claude Opus 4.6 和其他 AI 模型——无论行业如何变化,底层模型能力是不变的核心竞争力。

📚 参考资料

-

VentureBeat: Claude Code 源码泄露报道: 事件的权威报道

- 链接:

venturebeat.com/technology/claude-codes-source-code-appears-to-have-leaked-heres-what-we-know - 说明: 包含泄露细节和 Anthropic 回应

- 链接:

-

GitHub 镜像仓库: 泄露代码的社区备份和分析

- 链接:

github.com/Kuberwastaken/claude-code - 说明: 包含完整源码和架构分析文档

- 链接:

-

DEV Community 技术分析: 泄露代码的技术解读

- 链接:

dev.to/gabrielanhaia/claude-codes-entire-source-code-was-just-leaked-via-npm-source-maps-heres-whats-inside-cjo - 说明: 包含关键发现和工程实践分析

- 链接:

-

API易文档中心: Claude Opus 4.6 API 八折接入

- 链接:

docs.apiyi.com - 说明: 底层模型能力是 AI Agent 的核心——通过 API易以最优价格调用

- 链接:

作者: APIYI 技术团队

技术交流: 欢迎在评论区讨论,更多资料可访问 API易 docs.apiyi.com 文档中心