No dia 7 de abril de 2026, a Anthropic lançou discretamente o seu modelo mais poderoso até hoje — o Claude Mythos Preview —, mas este modelo não foi disponibilizado ao público. Este artigo traz uma análise rápida sobre o impacto profundo dessa novidade para a indústria de IA e o campo da cibersegurança.

Valor central: Entenda em 3 minutos as informações principais, os avanços de capacidade e o motivo pelo qual a Anthropic optou por "não lançar publicamente" o Claude Mythos Preview.

Visão geral do Claude Mythos Preview

O Claude Mythos Preview é o Modelo de Linguagem Grande de próxima geração confirmado oficialmente pela Anthropic em abril de 2026. Diferente das séries Claude Opus e Sonnet, o Mythos não seguiu a rota convencional de "teste público antes da comercialização", sendo mantido sob um projeto fechado chamado Project Glasswing, acessível apenas a alguns fornecedores de infraestrutura crítica e organizações de segurança de código aberto.

| Item | Detalhes |

|---|---|

| Nome do Modelo | Claude Mythos Preview |

| Desenvolvedor | Anthropic |

| Data de lançamento | 7 de abril de 2026 |

| Status de acesso | Não público, apenas membros do Project Glasswing |

| Posicionamento | Modelo de Linguagem Grande universal, com avanço geracional em cibersegurança |

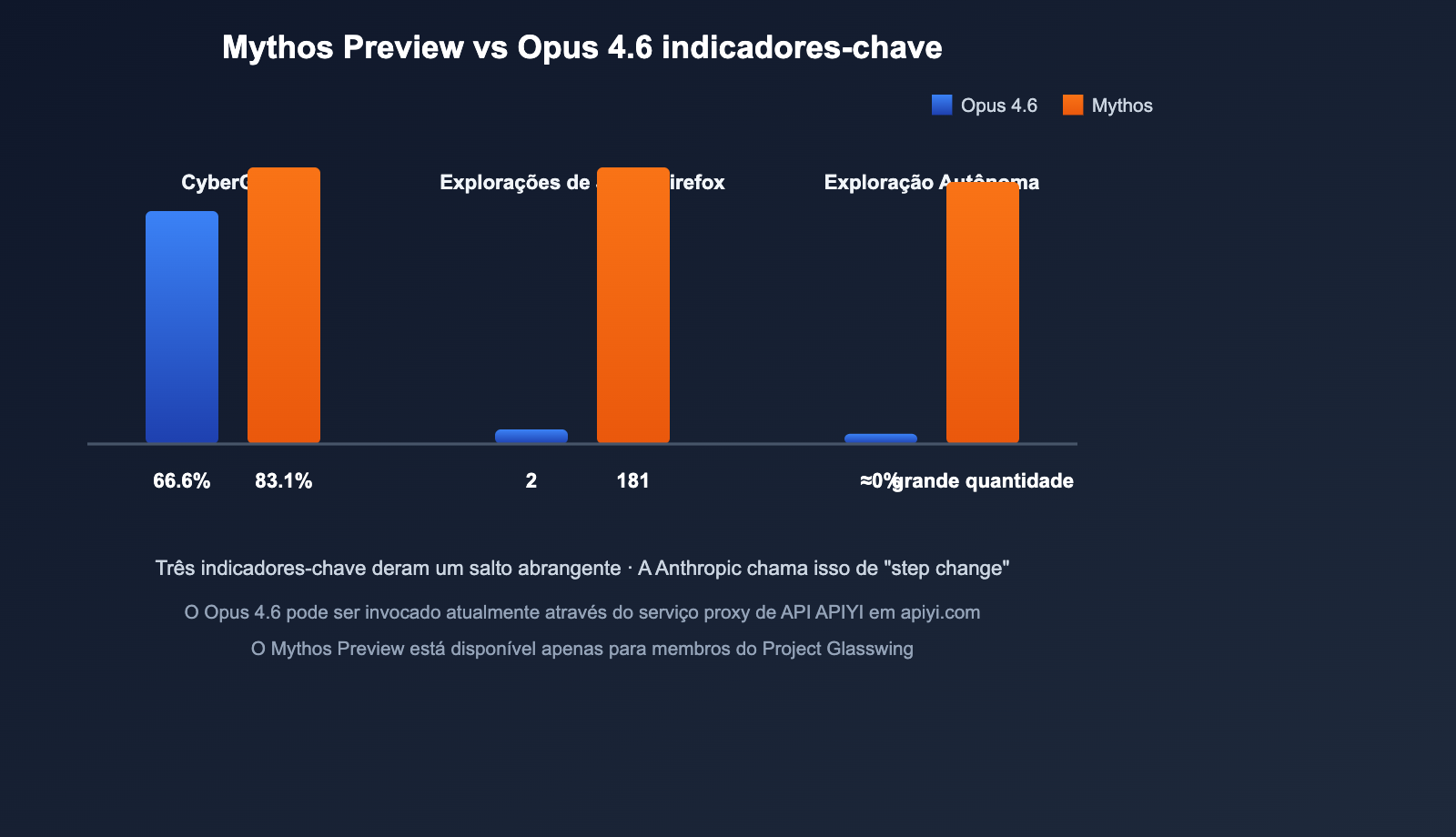

| Pontuação CyberGym | 83,1% (Claude Opus 4.6 obteve 66,6%) |

| Vulnerabilidades descobertas | Milhares de vulnerabilidades zero-day (cobrindo sistemas operacionais e navegadores) |

| Motivo da restrição | Avaliação de risco indica que o lançamento em larga escala poderia acelerar ataques cibernéticos massivos |

💡 Entendimento rápido: O Mythos Preview apresenta melhorias significativas em codificação e raciocínio, mas o que realmente fez a Anthropic "pausar o botão de lançamento" foi sua capacidade disruptiva na descoberta automatizada de vulnerabilidades e na construção de cadeias de exploração. Se você deseja experimentar as séries Claude Opus 4.6 e Sonnet 4.6 já disponíveis pela Anthropic, pode acessá-las e realizar testes comparativos através da plataforma APIYI (apiyi.com).

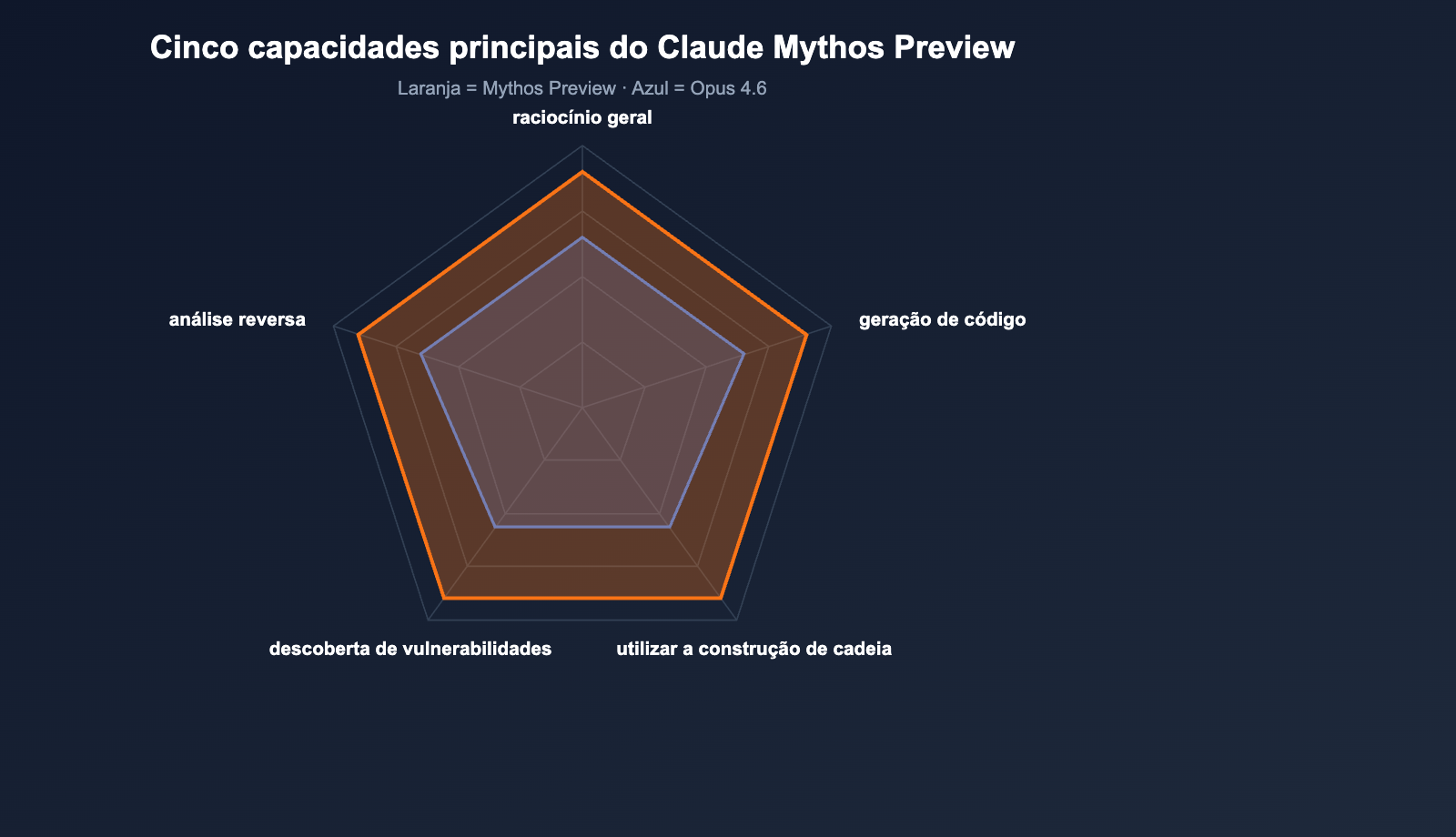

Interpretação das 5 Principais Capacidades do Claude Mythos Preview

O Mythos Preview é um modelo de propósito geral, mas as avaliações internas da Anthropic e os relatórios oficiais de red teaming praticamente ignoraram a "melhoria das capacidades gerais", dedicando 80% do conteúdo à segurança cibernética. Isso, por si só, é um sinal muito forte — o "salto geracional" desta nova linhagem de modelos manifesta-se principalmente nas suas capacidades de ataque e defesa baseadas em agentes.

Capacidade 1: Descoberta de vulnerabilidades Zero-Day pelo Claude Mythos Preview

De acordo com as divulgações oficiais da Anthropic, nas últimas semanas, o Mythos Preview descobriu milhares de vulnerabilidades zero-day em todos os principais sistemas operacionais, navegadores, bibliotecas de criptografia, kernels e aplicações web, sendo uma parte significativa classificada como de risco alto ou crítico. Dois casos representativos são:

- Bug no kernel do OpenBSD de 1998: Oculto por 27 anos, contornou mais de 5.000.000 de execuções de fuzzing anteriores.

- Uma vulnerabilidade de 16 anos no FFmpeg: Também não detectada por ferramentas de automação tradicionais.

Isso significa que o Mythos não apenas "encontrou vulnerabilidades", mas conseguiu identificar falhas profundas que "fuzzing tradicional + análise estática + especialistas humanos" deixaram passar por muito tempo.

Capacidade 2: Construção automatizada de cadeias de exploração pelo Claude Mythos Preview

Outro avanço do Mythos Preview é a transição de "encontrar falhas" para "executar o ataque". Algumas performances típicas mencionadas no relatório:

- Alcançou 595 falhas de nível Tier 1-2 na avaliação do OSS-Fuzz.

- Obteve controle total de fluxo em 10 alvos já totalmente corrigidos.

- Construiu com sucesso 181 exploits funcionais para o motor JavaScript do Firefox, enquanto o Claude Opus 4.6, no mesmo conjunto de testes, obteve apenas 2.

Mais preocupante ainda é que o modelo pode autonomamente encadear de 2 a 4 vulnerabilidades independentes para realizar JIT heap spraying, fuga de sandbox, construção de cadeia ROP, contorno de KASLR e escalonamento de privilégios — tudo isso quase sem intervenção humana.

Capacidade 3: Eficiência de custo do Claude Mythos Preview

Se fosse apenas uma questão de "ser capaz de fazer", o Mythos não teria levado a Anthropic a optar por um lançamento fechado. O que realmente deixou a Anthropic em alerta foi o seu custo unitário:

- Pesquisa de vulnerabilidades no OpenBSD: menos de 20.000 dólares por 1.000 execuções completas, com menos de 50 dólares por execução bem-sucedida.

- Série de vulnerabilidades do FFmpeg: cerca de 10.000 dólares.

- Construção automatizada de exploits N-day: menos de 2.000 dólares por unidade.

Equipes humanas de teste de penetração geralmente levam semanas ou meses para realizar o mesmo trabalho. O Mythos Preview comprimiu isso para o nível de "algumas horas + alguns milhares de dólares".

Capacidade 4: Engenharia reversa e análise binária pelo Claude Mythos Preview

O Mythos Preview também possui uma forte capacidade de engenharia reversa de binários de código fechado, podendo reconstruir a semântica de funções sem acesso ao código-fonte, identificar mecanismos de proteção e gerar automaticamente códigos de exploração direcionados. Essa capacidade também confere um valor significativo no lado da defesa (para auditoria de dependências de terceiros, firmware e software comercial).

Capacidade 5: Raciocínio geral e capacidade de codificação do Claude Mythos Preview

Embora a Anthropic tenha focado na segurança, sua posição oficial permanece muito clara:

"Estamos desenvolvendo um modelo de propósito geral com avanços substanciais em raciocínio, codificação e segurança cibernética. Acreditamos que este é um salto de patamar e o modelo mais forte da empresa até hoje."

Ou seja, o Mythos não é um "modelo de segurança especializado"; suas capacidades gerais (matemática, longa janela de contexto, planejamento de tarefas por agentes) também estão no próximo nível, acima do atual Claude Opus 4.6. Apenas por questões de risco, a Anthropic não permitiu que o público o experimentasse diretamente.

Project Glasswing: Plano de implantação fechada do Claude Mythos Preview

O Project Glasswing é uma iniciativa de segurança fechada lançada pela Anthropic em conjunto com 11 gigantes da tecnologia e finanças, com o objetivo de fortalecer o "software mais crítico do mundo" usando o Mythos Preview antes que os atacantes obtenham capacidades equivalentes.

12 Parceiros Fundadores

| Categoria | Parceiros |

|---|---|

| Nuvem e Infraestrutura | Amazon Web Services, Microsoft, Google, NVIDIA, Broadcom, Cisco |

| Terminais e Hardware | Apple |

| Finanças e Setores Críticos | JPMorgan Chase |

| Fornecedores de Segurança | CrowdStrike, Palo Alto Networks |

| Ecossistema Open Source | The Linux Foundation |

| Provedor de IA | Anthropic |

Além dos membros fundadores, mais de 40 organizações que mantêm infraestruturas de software críticas também obtiveram acesso ao Mythos Preview. A Anthropic também se comprometeu a:

- Oferecer 100 milhões de dólares em créditos de uso do modelo.

- Doar 4 milhões de dólares diretamente para organizações de segurança open source.

- Divulgar publicamente as descobertas e vulnerabilidades possíveis dentro de 90 dias.

Por que o Claude Mythos Preview não foi lançado publicamente

🛡️ Resumo da posição oficial: A Anthropic declarou explicitamente em seu relatório de avaliação de risco que a capacidade combinada do Mythos Preview em "descoberta autônoma de vulnerabilidades + construção de cadeias de exploração + replicação em larga escala" aproximou-se do limite de alto risco ASL. Uma vez liberado sem restrições, isso "aumentaria significativamente a probabilidade de ataques cibernéticos em larga escala a partir de 2026". Essa é a diferença fundamental entre ele e modelos já abertos, como o Claude Opus 4.6, que você pode invocar e usar em conformidade através do serviço proxy de API APIYI (apiyi.com).

A Anthropic também iniciou um Cyber Verification Program (Programa de Verificação Cibernética), permitindo que pesquisadores de segurança legítimos, equipes de CTF e instituições de pesquisa de vulnerabilidades, após passarem por uma verificação, utilizem versões restritas para pesquisas defensivas — sem abandonar a comunidade de segurança, mas também sem liberar os pesos completos do modelo para o mercado aberto.

Diferenças principais entre o Claude Mythos Preview e o Claude Opus 4.6

O que muitos leitores querem saber é: quais são as diferenças reais entre o Mythos Preview e o Claude Opus 4.6 que estamos utilizando hoje no APIYI (apiyi.com)? A tabela abaixo apresenta uma comparação clara.

| Dimensão | Claude Opus 4.6 | Claude Mythos Preview |

|---|---|---|

| Status público | ✅ Disponível | ❌ Fechado, apenas membros Glasswing |

| Raciocínio geral / Codificação | Primeiro escalão da indústria | "Salto geracional", mais forte |

| Pontuação CyberGym | 66,6% | 83,1% |

| Desenvolvimento autônomo de exploit | Taxa de sucesso próxima a 0% | Alto sucesso, exploração encadeada |

| Firefox JS Exploit | 2 | 181 |

| Custo de pesquisa por sucesso | — | < 50 USD (caso OpenBSD) |

| Cenários de uso | API geral, Agentes, Codificação, Chat | Apenas pesquisa de segurança defensiva |

| Método de invocação | Invocação direta via API, disponível via APIYI | Não disponível para chamada direta |

| Consistência de avaliação de severidade | — | 89% (198 amostras) |

🎯 Dica de entendimento: O Mythos é o produto da Anthropic para "demonstrar o limite de capacidade + validar estratégias de segurança", enquanto o Opus 4.6 é o modelo Claude mais forte que você pode utilizar hoje para aplicações reais. Se você precisa de uma invocação estável do Opus 4.6 / Sonnet 4.6 e deseja alternar entre outros modelos principais para comparação, recomendamos o uso do APIYI (apiyi.com) para obter uma interface unificada e roteamento entre múltiplos modelos.

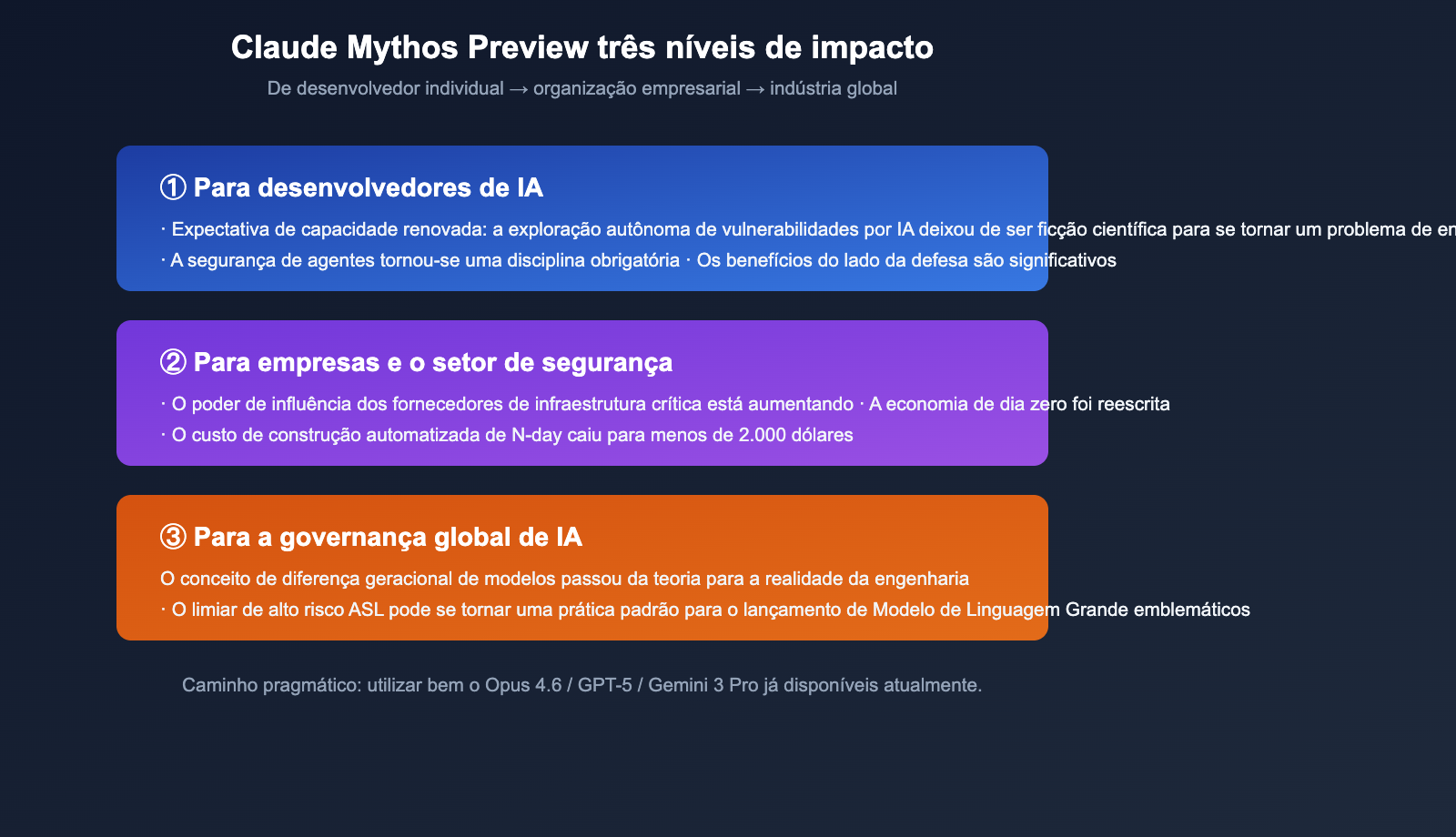

Análise de impacto do Claude Mythos Preview

Impacto para desenvolvedores de IA

- Expectativas de capacidade renovadas: Antigamente, pensávamos que "IA escrevendo exploits" era ficção científica; agora, tornou-se um problema de engenharia que pode gerar relatórios públicos em 90 dias.

- Segurança de Agentes torna-se essencial: Qualquer sistema de Agente que utilize um Modelo de Linguagem Grande precisa reavaliar: "Se um oponente usar um modelo de nível Mythos, minha superfície de ataque ainda é segura?"

- Vantagens na defesa: Ferramentas tradicionais como fuzzing, SAST e SCA serão aprimoradas por LLMs. Para desenvolvedores, começar criando seu próprio Agente de auditoria de segurança no APIYI (apiyi.com) usando o Claude Opus 4.6 / série GPT-5 é o ponto de partida com melhor custo-benefício.

Impacto para empresas e o setor de segurança

- Aumento de influência de fornecedores de infraestrutura crítica: AWS, Microsoft, Apple, CrowdStrike, Palo Alto Networks, entre outros, ganharam uma janela de "descobrir primeiro, corrigir primeiro" através do Glasswing.

- Reescrita da economia de vulnerabilidades zero-day: Quando o custo de construção automatizada de um único exploit N-day cai para menos de 2.000 dólares, a estrutura de custos do mercado cinza e de atores estatais será impactada.

- Aceleração de conformidade e regulação: Após o evento, órgãos reguladores de vários países começaram a avaliar a relação entre "modelos de fronteira + cibersegurança". No futuro, cláusulas de implantação de nível ASL-4 podem se tornar padrão.

Impacto para desenvolvedores brasileiros/internacionais

Como o Mythos Preview não está disponível publicamente, não haverá um portal de acesso direto para a maioria dos desenvolvedores no curto prazo. Mas o significado real disso para desenvolvedores de IA é:

- Isso transforma o conceito de "diferença geracional de modelos" de algo teórico em realidade de engenharia, exigindo uma reavaliação da sua própria pilha de habilidades.

- Até que o Mythos seja aberto, utilizar bem os modelos mais fortes já disponíveis, como Claude Opus 4.6, GPT-5 e Gemini 3 Pro, é a escolha mais pragmática.

- Para invocar esses modelos estrangeiros de forma estável, em conformidade e com baixa latência, você pode utilizar serviços proxy de API como o APIYI (apiyi.com), evitando barreiras de conta, rede e pagamento.

Perguntas Frequentes sobre o Claude Mythos Preview

Q1: O Claude Mythos Preview já está disponível para usuários comuns?

Não. O Mythos Preview está disponível apenas para os 12 membros fundadores do Project Glasswing e mais de 40 organizações de infraestrutura crítica convidadas. A Anthropic deixou claro que não há planos para um lançamento público a curto prazo. Se você precisa utilizar o modelo mais potente da Anthropic disponível atualmente, o Claude Opus 4.6 ou o Sonnet 4.6, pode obter acesso via API unificada através da APIYI em apiyi.com.

Q2: O Claude Mythos Preview e o Claude Opus 4.6 são o mesmo modelo?

Não. O Mythos Preview é a próxima geração de modelos, superior ao Opus 4.6. Internamente, a Anthropic o classifica como um "step change" (salto geracional), com melhorias significativas em três dimensões: raciocínio geral, codificação e cibersegurança. O Opus 4.6 é a versão que você pode invocar diretamente agora, enquanto o Mythos Preview é uma versão de visualização com acesso restrito.

Q3: Por que a Anthropic decidiu “lançar e depois ocultar”?

O relatório de avaliação de riscos da Anthropic aponta que a capacidade do Mythos em descobrir vulnerabilidades de forma autônoma e construir cadeias de exploração em larga escala já se aproxima do limite de alto risco em sua estratégia de expansão responsável. Um lançamento totalmente público poderia acelerar ataques cibernéticos em grande escala até 2026. "Autorizar o uso defensivo em um grupo restrito primeiro e abrir gradualmente depois" é a estratégia escolhida para mitigar riscos sistêmicos.

Q4: Quais empresas fazem parte do Project Glasswing?

Os 12 parceiros fundadores incluem: Anthropic, Amazon Web Services, Apple, Broadcom, Cisco, CrowdStrike, Google, JPMorgan Chase, The Linux Foundation, Microsoft, NVIDIA e Palo Alto Networks. Além disso, mais de 40 organizações que mantêm infraestruturas de software críticas receberam acesso. A Anthropic também se comprometeu a investir 100 milhões de dólares em créditos de modelo e 4 milhões de dólares em doações diretas.

Q5: Como desenvolvedores locais podem melhorar suas capacidades de pesquisa em segurança de IA sem acesso ao Mythos?

A curto prazo, o caminho mais pragmático consiste em três passos: primeiro, utilize o Claude Opus 4.6, GPT-5 e Gemini 3 Pro — o patamar atual dos melhores modelos disponíveis — como seu "cérebro de base"; segundo, construa pipelines de pesquisa de vulnerabilidades baseados em agentes usando ferramentas open source como OSS-Fuzz, CodeQL e Semgrep; terceiro, escolha um serviço proxy de API estável para reduzir o atrito de engenharia, como a APIYI (apiyi.com), que permite acesso unificado a diversos modelos principais, evitando problemas de bloqueio de conta e latência.

Q6: As vulnerabilidades encontradas pelo Mythos Preview serão divulgadas?

Sim. A Anthropic comprometeu-se a divulgar publicamente as descobertas e vulnerabilidades dentro de um prazo de 90 dias, desde que estejam dentro do escopo de divulgação. Dois casos emblemáticos já confirmados — um bug no kernel do OpenBSD com 27 anos (introduzido em 1998) e uma vulnerabilidade no FFmpeg com 16 anos — já foram notificados aos mantenedores dos projetos e estão em processo de correção.

Resumo

O Claude Mythos Preview é o primeiro modelo emblemático da Anthropic lançado no formato "online, mas não público". Ele representa três pontos fundamentais:

- A lacuna de capacidades de IA aumentou novamente: Saltos de 66,6% para 83,1% no CyberGym e de 2 para 181 exploits na coleção do Firefox não são melhorias graduais, mas sim um salto geracional.

- A segurança torna-se o "limite de licenciamento" para modelos de fronteira: Quanto mais forte o modelo, mais importante é a avaliação de segurança antes do lançamento. A escolha do Mythos de "primeiro Glasswing, depois público" pode se tornar o paradigma padrão para futuros modelos emblemáticos.

- O caminho pragmático permanece claro: Para a grande maioria dos desenvolvedores, o mais importante hoje não é esperar pela liberação do Mythos, mas sim dominar os modelos mais potentes já disponíveis, como o Claude Opus 4.6 e o GPT-5, construindo seus próprios agentes e fluxos de trabalho de segurança.

🚀 Sugestão de ação: Se você deseja experimentar o Claude Opus 4.6 / Sonnet 4.6 da Anthropic — já disponíveis — e compará-los com o GPT-5 e o Gemini 3 Pro, recomendamos o acesso unificado através da plataforma APIYI (apiyi.com). A plataforma oferece uma interface de API unificada para os principais modelos, com estabilidade, baixa latência e cobrança por uso, ajudando você a acompanhar o ritmo dos modelos de fronteira com o mínimo custo de engenharia.

Autor: Equipe APIYI — Focada em fornecer acesso estável aos principais modelos de linguagem de IA para desenvolvedores. Visite apiyi.com para saber mais.

Referências

-

Comunicado oficial da Anthropic: Página de apresentação do Claude Mythos Preview

- Link:

red.anthropic.com/2026/mythos-preview - Descrição: Divulgação oficial de capacidades e resumo do relatório de red teaming

- Link:

-

Relatório de avaliação de risco da Anthropic: Atualização de Risco de Alinhamento do Claude Mythos Preview

- Link:

anthropic.com/claude-mythos-preview-risk-report - Descrição: Níveis de risco oficiais e motivos para o lançamento fechado

- Link:

-

Página oficial do Project Glasswing

- Link:

anthropic.com/glasswing - Descrição: Lista dos 12 parceiros fundadores e objetivos

- Link:

-

Blog do Google Cloud: Claude Mythos Preview no Vertex AI

- Link:

cloud.google.com/blog/products/ai-machine-learning/claude-mythos-preview-on-vertex-ai - Descrição: Disponibilidade na nuvem e cenários de uso defensivo

- Link:

-

Reportagem da CNBC: Anthropic limita lançamento do Mythos AI por medo de hackers

- Link:

cnbc.com/2026/04/07/anthropic-claude-mythos-ai-hackers-cyberattacks.html - Descrição: Contexto sobre as restrições no lançamento público

- Link:

-

Reportagem do TechCrunch: Anthropic estreia prévia do novo e poderoso modelo de IA Mythos

- Link:

techcrunch.com/2026/04/07/anthropic-mythos-ai-model-preview-security - Descrição: Análise do lançamento sob a perspectiva da indústria

- Link: